Exemplo de configuração da integração do Nexus com o ACS 5.2

Contents

Introdução

Este documento fornece um exemplo de configuração de autenticação TACACS+ em um switch Nexus. Por padrão, se você configurar o switch Nexus para se autenticar por meio do Access Control Server (ACS), será automaticamente colocado na função de operador de rede/vdc-operador, que fornece acesso somente leitura. Para ser colocado na função network-admin/vdc-admin, você precisa criar um shell no ACS 5.2. Este documento descreve esse processo.

Pré-requisitos

Requisitos

Certifique-se de atender a estes requisitos antes de tentar esta configuração:

-

Defina o switch Nexus como um cliente no ACS.

-

Defina o endereço IP e uma chave secreta compartilhada idêntica no ACS e no Nexus.

Observação: crie um ponto de verificação ou um backup no Nexus antes de fazer qualquer alteração.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

ACS 5.2

-

Nexus 5000, 5.2(1)N1(1)

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

Nota: Use a Command Lookup Tool (somente clientes registrados) para obter mais informações sobre os comandos usados nesta seção.

Dispositivo Nexus para autenticação e autorização com configuração ACS 5.2

Conclua estes passos:

-

Crie um usuário local no switch Nexus com privilégios totais para fallback:

username admin privilege 15 password 0 cisco123!

-

Habilite TACACS+ e forneça o endereço IP do Servidor TACACS+ (ACS):

feature tacacs+

tacacs-server host IP-ADDRESS key KEY

tacacs-server key KEYtacacs-server directed-request

aaa group server tacacs+ ACS

server IP-ADDRESSuse-vrf management

source-interface mgmt0

Observação: a chave deve corresponder ao segredo compartilhado configurado no ACS para este dispositivo Nexus.

-

Teste a disponibilidade do servidor TACACS:

test aaa group group-name username password

A autenticação de teste deve falhar com uma mensagem de rejeição do servidor, já que o servidor não foi configurado. Esta mensagem de rejeição confirma que o servidor TACACS+ está acessível.

-

Configurar autenticações de logon:

aaa authentication login default group ACS

aaa authentication login console group ACS

aaa accounting default group ACS

aaa authentication login error-enable

aaa authorization commands default local

aaa authorization config-commands default local

Observação: o Nexus usará autenticação local se o servidor de autenticação estiver inacessível.

Configuração do ACS 5.x

Conclua estes passos:

-

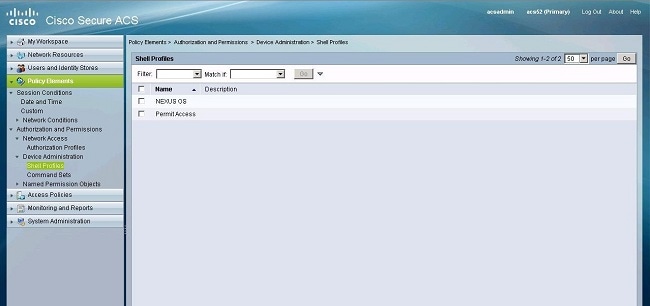

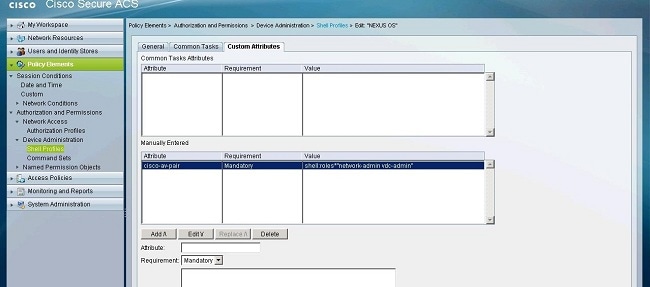

Navegue para Policy Elements > Authentication and Permissions > Device Administration > Shell Profiles para criar um Shell Profile.

-

Digite um nome para o perfil.

-

Na guia Atributos Personalizados, insira estes valores:

Atributo: cisco-av-pair

Requisito: Obrigatório

Valor: shell:roles*"rede-admin vdc-admin"

-

Envie as alterações para criar uma função baseada em atributo para o switch Nexus.

-

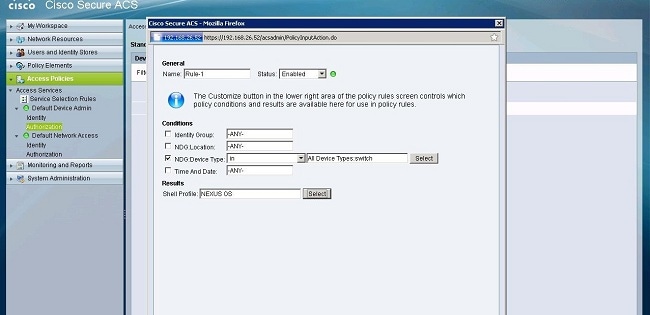

Crie uma nova regra de autorização ou edite uma regra existente na política de acesso correta. Por padrão, as solicitações TACACS+ são processadas pela política de acesso Default Device Admin.

-

Na área Condições, escolha as condições apropriadas. Na área Resultados, escolha o perfil do shell do Nexus OS.

-

Click OK.

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

-

show tacacs+ — Exibe as estatísticas de TACACS+.

-

show running-config tacacs+ — Exibe a configuração TACACS+ na configuração em execução.

-

show startup-config tacacs+ — Exibe a configuração TACACS+ na configuração de inicialização.

-

show tacacs-server — Exibe todos os parâmetros configurados do servidor TACACS+.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

22-Jan-2013 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback