ACS 5.x e posterior - Solução de problemas do ACS seguro

Contents

Introduction

Este documento fornece informações sobre como solucionar problemas do Cisco Secure Access Control System (ACS) e como resolver mensagens de erro.

Para obter informações sobre como solucionar problemas do Cisco Secure ACS 3.x e 4.x, consulte Solução de problemas do Secure Access Control Server (ACS 3.x e 4.x).

Prerequisites

Requirements

Não existem requisitos específicos para este documento.

Componentes Utilizados

As informações neste documento são baseadas no Cisco Secure Access Control System versão 5.x e posterior.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Problema: “Erro: A configuração em execução foi salva para inicialização com êxito % Manifest file not found in the bundle" (Arquivo % Manifesto não encontrado no pacote) no aplicativo ACS durante a atualização do dispositivo

O erro: A configuração em execução salva para inicialização com êxito do arquivo % Manifest não encontrado no erro de pacote é exibida quando é feita uma tentativa de atualizar o ACS Express de 5.0 para 5.0.1.

Solução

Conclua estes passos para atualizar o dispositivo ACS sem nenhum problema:

-

Descarregue o patch 9 (5-0-0-21-9.tar.gpg) e ADE-OS (ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg ) de: Cisco.com > suporte > download de software > Segurança > Cisco Secure Access Control System 5.0 > Secure Access Control System Software > 5.0.0.21

-

Depois de instalar os dois arquivos, instale a atualização do ACS 5.1 ACS_5.1.0.44.tar.gz. Ele está disponível no mesmo caminho da etapa anterior.

-

Use este comando para instalar a atualização:

application upgrade

remote-repository-name

Isso conclui o procedimento de atualização.

Consulte Atualizando um Servidor ACS de 5.0 para 5.1 para obter mais informações sobre como atualizar o dispositivo ACS.

Problema: Não é possível reiniciar o ACS Server 5.x da GUI

Esta seção explica por que você não pode reiniciar a versão 5.x do servidor ACS a partir da GUI.

Solução

Não há opção disponível para reiniciar o servidor ACS 5.x da GUI. O ACS só pode ser reiniciado a partir da CLI.

Problema: Problema ao configurar a autenticação do Ative Diretory com o ACS 5.2

Ao configurar a autenticação do Ative Diretory (AD) para um novo serviço ACS 5.2, esta mensagem de erro é recebida:

Erro de RPC inesperado: Acesso negado devido a uma configuração inesperada ou erro de rede. Tente a opção —verbose ou execute "adinfo —diag".

Solução

O ACS precisa gravar permissões para se autenticar com o AD. Para resolver esse problema, forneça permissões de gravação temporárias à conta de serviço.

Problema: Não é possível exibir mais de 100 páginas no relatório de contabilidade

Ao tentar gerar um relatório de contabilidade AAA personalizado com o ACS versão 5.1, você não pode exibir mais de 100 páginas. Isso não abrange vários relatórios mais antigos. Como você altera essa configuração para ver todas as páginas?

Solução

Não é possível alterar o número de páginas no ACS porque o número máximo de páginas exibidas é de apenas 100 por padrão. Para superar essa limitação e visualizar estatísticas mais antigas, é necessário alterar as opções de filtragem para que seja possível fazer correspondências mais específicas. Por exemplo, se você tentar gerar o relatório para os últimos trinta dias, ele conterá um grande volume e as últimas 100 páginas poderão mostrar a atividade somente para a última hora. Aqui, é aconselhável usar as opções de filtragem. Usar a opção de filtragem como uma ID de usuário e especificar o intervalo de tempo produzirá relatórios muito mais antigos.

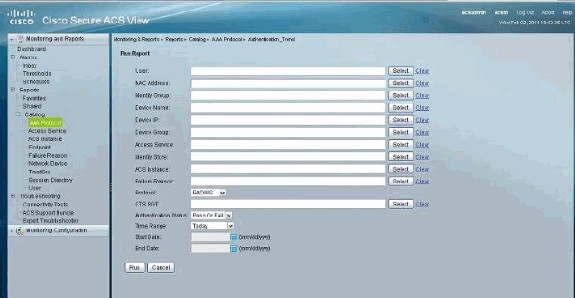

Problema: Não é possível gerar um relatório de autenticação pass/fail para um grupo de dispositivos

Esse problema ocorre ao tentar gerar o relatório de autenticação somente para um grupo de seis roteadores/switches, não para todos os dispositivos. A versão 4.x do ACS é usada.

Solução

Isso não é possível com o ACS 4.x. Você precisa migrar para o ACS 5.x porque esse recurso está disponível com essa versão. Você pode extrair relatórios para o grupo específico de dispositivos gerando os Relatórios de Catálogo.

Consulte esta imagem para obter uma melhor compreensão:

Problema: O banco de dados de monitoramento e relatórios não está disponível no momento. Tentando reconectar em 5 segundos.

Quando você clica em Iniciar monitoramento e Visualizador de relatórios do ACS 5.x, esta mensagem de erro é recebida: O banco de dados de monitoramento e relatórios não está disponível no momento. Tentando reconectar em 5 segundos. Se o problema persistir, entre em contato com o administrador do ACS.

Solução

Execute uma destas soluções alternativas para resolver esse problema:

-

Reinicie os serviços ACS da CLI emitindo estes comandos:

application stop acs application start acs

-

Atualize para o patch disponível mais recente. Consulte Aplicação de Patches de Atualização para obter mais informações sobre isso.

Problema: 2056 Assunto não encontrado no(s) repositório(s) de identidade aplicável(es)

Os usuários do AD não são autenticados com o ACS versão 5.x e recebem esta mensagem de erro: 22056 Assunto não encontrado no(s) repositório(es) de identidade aplicável(es).

Solução

Essa mensagem de erro ocorre quando o ACS não encontrou o usuário no primeiro banco de dados listado configurado na sequência do repositório de identidade. Esta é uma mensagem informativa e não afeta o desempenho do ACS. A forma como o ACS 5.x executa a autenticação para usuários internos ou externos é diferente da versão 4.x anterior. Com a versão 5.x, há uma opção chamada Sequência de armazenamento de identidade para definir a sequência de bancos de dados de usuário a serem autenticados. Para obter mais informações, consulte Configuração de Sequências do Repositório de Identidades.

Se você receber esse erro quando estiver usando o ACS para autenticar solicitações em um domínio filho, será necessário adicionar um sufixo UPN ou prefixo NETBIOS ao nome de usuário. Para obter mais informações, consulte as Notas na seção Microsoft AD.

Problema: Não é possível integrar o ACS com o Ative Diretory

Os usuários não podem integrar o ACS ao Ative Diretory e a mensagem de erro Samba Port Status Error é recebida.

Solução

Para resolver esse problema, certifique-se de que essas portas estejam abertas para oferecer suporte à funcionalidade do Ative Diretory:

-

Porta Samba - TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP - UDP 123

-

Catálogo global - TCP - 3268

-

DNS - UDP 53

O ACS precisa alcançar todos os DCs no domínio para que a integração do ACS-AD seja concluída. Mesmo que um dos DCs não possa ser alcançado pelo ACS, a integração não acontece. Consulte o bug da Cisco ID CSCte92062 (somente clientes registrados) para obter mais informações.

Problema: Não é possível integrar o ACS com o LDAP

Neste documento, o ACS 5.2 é usado como um servidor AAA RADIUS para implementação 802.1X. O 802.1X pode ser usado com êxito com o ACS usando o armazenamento de usuário interno, mas há problemas integrando o ACS e o LDAP. Esta mensagem de erro é exibida:

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

Solução

Nesta instância, o LDAP está sendo usado com o PEAP e o método de autenticação interna usado é eap-mschap v2. Isso falhará porque o LDAP não é compatível com PEAP (eap-mschap v2). Recomenda-se usar eap-tls ou o AD.

Problema: "csco acs_internal_operations_diagnostics error: não foi possível gravar no arquivo de armazenamento local" Mensagem de erro

Durante a replicação do ACS, o ACS principal não é replicado corretamente e exibe esta mensagem de erro:

csco acs_internal_operations_diagnostics error: could not write to local storage file

Solução

Reinicie os serviços ACS e verifique se o registro crítico está desativado. Para obter mais informações, consulte o bug da Cisco ID CSCth66302 (somente para clientes registrados) . Se isso não ajudar, entre em contato com o Cisco TAC para obter o patch mais recente do ACS adequado para resolver esse problema.

Problema: Não é possível integrar o ACS 5.1 com o Ative Diretory

Ao tentar implementar a integração do AD, esta mensagem de erro é recebida:

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

Solução

Conclua esta solução para corrigir este problema:

-

Exclua a conta da máquina existente no AD.

-

Crie uma nova OU.

-

Vá para Propriedades da OU e desmarque herdar permissões.

-

Crie uma nova conta de máquina para o ACS na nova OU.

-

Permitir que o AD reproduza.

-

Tente ingressar no AD a partir da GUI do ACS.

Em alguns casos, também é útil se você entrar em contato com a Microsoft e aplicar o Hot Fix ![]() .

.

Problema: Não é possível configurar o ACS 5.x para reconhecer expressões regulares nas regras de seleção de serviço

Solução

Isso não é possível porque ainda não é suportado no ACS 5.x.

Problema: O backup de SFTP não está funcionando ao usar o Cisco Works como o servidor SFTP

Quando o recurso de rede está no servidor CiscoWorks, o agendador de backup funciona bem com outros clientes SFTP, mas não com o ACS 5.2. Especificamente, ao tentar se conectar ao servidor SFTP do ACS, a mensagem de erro Unable to negotiation a key exchange method é recebida.

Solução

Nesse caso, o servidor SFTP não é um dispositivo compatível com FIPS usando o grupo DH 14. O ACS suporta apenas servidores com suporte DH 14, pois é compatível com FIPS. Para obter mais informações sobre esse problema, consulte Limitações conhecidas no ACS 5.2.

Problema: "Carga EAP inválida liberada"

O erro: Uma mensagem de erro de perda de payload EAP inválida é recebida durante a autenticação dos usuários sem fio no patch ACS 5.0 7.

Solução

Este é um comportamento observado e abordado nas IDs de bug da Cisco CSCsz54975 (somente clientes registrados) e CSCsy46036 (somente clientes registrados) .

Para resolver esse problema, atualize para o patch 9 do ACS 5.0, que é necessário como parte da atualização para 5.1 ou 5.2. Consulte Atualizando o Banco de Dados para obter detalhes completos. Isso também inclui informações sobre como atualizar para o patch 9.

Problema: "O processo de tempo de execução do ACS não está em execução nesta instância no momento."

Os usuários não podem fazer login na GUI do ACS e esta mensagem de erro é recebida:

"O processo de tempo de execução do ACS não está em execução nesta instância no momento. As alterações podem ser feitas na configuração do ACS (elas serão salvas no banco de dados), mas as alterações não terão efeito até que o processo de tempo de execução seja reiniciado."

Solução

Reiniciar manualmente o processo de tempo de execução na CLI e reinicializar o dispositivo resolve esse problema. Esse é um problema menor e não cria nenhum problema de desempenho para o ACS. Existem dois bugs secundários para observar esse comportamento. Para obter mais informações, consulte as IDs de bug da Cisco CSCtb99448 (somente clientes registrados) e CSCtc75323 (somente clientes registrados) .

Para reiniciar os processos de tempo de execução manualmente, emita estes comandos da CLI do ACS:

-

acs stop runtime

-

acs start runtime

Problema: Não é possível exportar os usuários com a senha

Você pode exportar e importar o banco de dados do usuário para outro ACS 5.x com um arquivo CSV, mas ele não inclui o campo de senha do usuário (aparece em branco). Como você move um repositório de identidade de um usuário local de um ACS para outro que inclui as informações de senha?

Solução

Isso não é possível, pois se tornará uma violação de segurança. Nesse caso, uma solução alternativa é executar um procedimento de backup e restauração. No entanto, a limitação para essa solução é que o backup e a restauração funcionam somente para outro ACS com uma configuração semelhante.

Problema: Os usuários internos do ACS são desabilitados intermitentemente

Os usuários do ACS são desabilitados intermitentemente com uma mensagem Senha expirada. A política de expiração de senha está definida para 60 dias, mas esses usuários devem ser habilitados manualmente para que possam ter acesso.

Solução

Esse comportamento é observado e arquivado na ID de bug da Cisco CSCtf06311 (somente clientes registrados) . Esse problema pode ser resolvido aplicando o patch 3 ao ACS 5.1. Para visualizar todos os problemas resolvidos no patch 3, consulte Problemas Resolvidos no Patch Cumulativo ACS 5.1.0.44.3. Para obter informações relacionadas sobre como atualizar o patch, consulte Aplicação de patches de atualização.

Problema: "Solicitação de autenticação TACACS+ encerrada com erro"

O relatório de autenticação ACS mostra a solicitação de autenticação TACACS+ encerrada com mensagem de erro.

Solução

Isso ocorre quando a autenticação TACACS tem o tipo de serviço definido como PPP. Consulte o bug da Cisco ID CSCte16911 (somente clientes registrados) para obter mais informações.

Problema: "Solicitação de Autenticação Radius Rejeitada devido a um erro crítico de registro"

A autenticação de RADIUS é rejeitada com a solicitação de autenticação de RADIUS rejeitada devido à mensagem de erro de erro crítico de registro.

Solução

Este erro está detalhado na ID de bug da Cisco CSCth66302 (somente clientes registrados) .

Problema: A interface ACS View mostra "Data Upgrade Failed" (Falha na atualização de dados) na parte superior da página quando o ACS é atualizado de 5.2 para 5.3

A interface ACS View mostra Data Upgrade Failed na parte superior da página quando o ACS é atualizado de 5.2 para 5.3.

Solução

Esse erro é detalhado na ID de bug da Cisco CSCtu15651 (somente para clientes registrados) .

Problema: Problema com "change password on next login acs" no Cisco ACS 5.0

Solução

No ACS 5.0, a função de expiração da senha (o usuário deve alterar a senha no próximo logon) no Repositório de ID de usuário local é selecionável, mas não funciona. A solicitação de aprimoramento CSCtc31598 corrige o problema no ACS versão 5.1.

Problema: "% Falha na atualização do aplicativo, Erro - -999. Verifique os registros ADE para obter detalhes ou execute novamente com - debug application install - enabled" no aplicativo ACS durante a atualização

A % de atualização do aplicativo falhou, Erro - -999. Verifique os registros ADE para obter detalhes ou execute novamente com - debug application install - enabled error (erro de depuração de aplicativo - habilitado) quando é feita uma tentativa de atualizar um ACS Express de 5.0 para 5.0.1.

Solução

Esse erro ocorre quando o repositório usado é TFTP e o tamanho do arquivo é superior a 32 MB. O ACS Express não pode lidar com arquivos maiores que 32 MB. Use o FTP como repositório para resolver esse problema mesmo que o tamanho do arquivo seja superior a 32 MB.

Problema: Erro "Falha na autenticação: 12308 Cliente enviou TLV de resultado indicando falha"

A autenticação falhou: 12308 Cliente enviou TLV de resultado indicando que ocorre um erro de falha no ACS quando você tenta autenticar pela primeira vez. A autenticação funciona bem na segunda vez.

Solução

Este erro pode ser resolvido quando você desabilita a Reconexão Rápida. Uma atualização para o patch 2 do ACS versão 5.2 ajuda a resolver o problema sem que o Fast Reconnect esteja desabilitado.

Este erro também pode ser resolvido quando você desabilita a criptografia forçada no suplicante. Consulte o bug da Cisco ID CSCtj31281 (somente clientes registrados) para obter mais informações.

Problema: Erro "24495 servidores Ative Diretory não estão disponíveis"

A autenticação começa com falha com este erro: 24495 servidores Ative Diretory não estão disponíveis. nos registros ACS 5.3.

Solução

Verifique o arquivo ACSADAgent.log através da CLI do ACS 5.x para mensagens como: 11 de março 00:06:06 xlpacs01 adclient[30401]: INFO <bg:bindingRefresh> base.bind.healing Conexão perdida para xxxxxxxx. Executando no modo desconectado: destrave. Se você vir a opção Executando no modo desconectado: mensagem de erro unlatch, significa que o ACS 5.3 não pode manter uma conexão estável com o Ative Diretory. A solução alternativa é alternar para LDAP ou rebaixar o ACS para a versão 5.2. Consulte o bug da Cisco ID CSCtx71254 (somente clientes registrados) para obter mais informações.

Problema: Erro "Tempo limite da sessão EAP 5411"

Mensagens de erro 5411 EAP session timed out são recebidas no ACS 5.x.

Solução

Os tempos limite da sessão EAP são bastante comuns com o PEAP, onde o suplicante reinicia a autenticação depois que o pacote inicial sai para o servidor RADIUS e, na maioria das vezes, não são indicativos de um problema.

O fluxo normalmente visto é:

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

No final, a autenticação é bem-sucedida. No entanto, há um thread deixado aberto no ACS devido à reinicialização abrupta da sessão EAP do requerente, que causa uma autenticação bem-sucedida seguida pela mensagem de tempo limite da sessão EAP. Muitas vezes isso ocorre devido ao nível do driver da máquina. Verifique se os drivers da NIC/Wireless estão atualizados na máquina cliente. Você pode capturar no cliente e filtrar no EAP | EAPOL para ver o que o cliente recebe ou envia quando se conecta.

Problema: A autenticação 802.1x não funciona se as restrições de logon estiverem configuradas no Ative Diretory

A autenticação 802.1x não funcionará se os usuários tiverem restrições de logon configuradas no Ative Diretory.

Solução

Se você tiver restrições de logon definidas no Ative Diretory para uma única máquina e tentar uma autenticação 802.1x. A autenticação falha porque, na perspectiva do Ative Diretory, a autenticação vem do ACS, não da máquina à qual a restrição de logon está definida. Para que a autenticação seja bem-sucedida, as restrições de logon podem ser definidas para incluir as contas da máquina ACS.

Problema: Erro: "Você não está autorizado a exibir a página solicitada" quando o administrador do ACS 5.x com a função ChangeUserPassword altera a senha

O usuário admin da GUI do ACS 5.x com a função ChangeUserPassword não pode alterar a senha do usuário AAA armazenado no banco de dados interno. Depois de alterar a senha, o usuário recebe esta mensagem de erro pop-up: Você não está autorizado a exibir a página solicitada.

Solução

Isso pode ocorrer quando o banco de dados do ACS 5.x é migrado do ACS 4.x. Use o privilégio SuperAdmin para alterar a senha do usuário. Consulte o bug da Cisco ID CSCty91045 (somente clientes registrados) para obter mais informações.

Problema: Erro no ACS 5.x para autenticação com falha "24495 servidores Ative Diretory não estão disponíveis".

Solução

Você precisa verificar a integração do Ative Diretory com o ACS 5.x. Se for uma configuração distribuída, verifique se o ACS 5.x primário e secundário na configuração estão integrados corretamente com o Ative Diretory.

Problema: Não é possível conectar ao aplicativo ACS usando o BMC

Quando o cliente BMC (uma ferramenta de nível de hardware) é usado para entrar nos servidores IBM ACS 1121, observa-se que o cliente BMC tem dois endereços IP.

Solução

Esse comportamento foi identificado e registrado na ID de bug da Cisco CSCtj81255 (somente clientes registrados) . Para resolver isso, você precisa desativar o cliente DHCP do BMC no ACS 1121.

Problema: Um alarme de aviso "delete 20000 sessions" (excluir 2000 sessões) com causa "as sessões ativas estão acima do limite", aparece no painel geral do monitor e do relatório.

Há um limite para o número de registros que um diretório de sessão pode conter. Como as solicitações de sondagem são pesadas na configuração do cliente, o limite é atingido rapidamente. Depois de atingir o limite, por projeto, o ACS-View exclui um determinado número de registros (por exemplo, 20k) do diretório da sessão e envia um alerta. Você pode aumentar esse limite, mas isso não ajuda muito, exceto prolongar o alerta.

Solução

Para resolver isso, execute o seguinte procedimento:

-

Sugere-se desativar o registro para visualizar a base de dados.

-

Vá para Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Passed Authentications" > Remote Syslog Target e remova o LogCollector dos Destinos Selecionados.

-

Vá para Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Failed Attempts" > Remote Syslog Target e remova o LogCollector dos Destinos Selecionados.

-

Vá para Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > Edit: "RADIUS Accounting" (Contabilidade RADIUS) > Destino de Syslog Remoto e remova o LogCollector dos Destinos Selecionados.

-

-

Você pode ignorar as solicitações de autenticação de sondagem porque elas não são solicitações de autenticação reais. Execute o seguinte:

Vá para Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter e crie o filtro. A criação do filtro com base no nome de usuário é mais apropriada porque as solicitações de sondagem são entendidas como enviadas com um nome de usuário fictício. Se você criar uma política de acesso separada no ACS para processar essas solicitações de sondagem, os filtros poderão ser criados com base no Serviço de Acesso também.

Problema: Erro ACS 5.x "pacote 11013 RADIUS já no processo"

Em uma implantação do ACS 5.3, os usuários falham na autenticação dot1x. O banco de dados usado é um Ative Diretory. O código de falha RADIUS é mostrado aqui:

Solicitação RADIUS removida: 11013 pacote RADIUS já no processo

Solução

O ACS ignorou essa solicitação porque é uma duplicata de outro pacote que está sendo processado no momento. Isso pode ocorrer devido a qualquer um destes:

-

A estatística Média de Latência de Solicitação RADIUS está próxima ou excede o tempo limite de solicitação RADIUS do cliente.

-

O repositório de identidade externa pode ser muito lento.

-

O ACS foi sobrecarregado.

Execute estas etapas para resolver:

-

Aumente o tempo limite de solicitação de cliente RADIUS do cliente.

-

Use um repositório de identidade externo mais rápido ou adicional.

-

Siga as maneiras de reduzir a sobrecarga no ACS.

Problema: Falha na autenticação RADIUS com o erro "pacote 11012 RADIUS contém cabeçalho inválido"

Solução

O cabeçalho do pacote de entrada RADIUS não foi analisado corretamente. Para resolver isso, verifique o seguinte:

-

Verifique se há problemas de hardware no dispositivo de rede ou no cliente AAA.

-

Verifique se há problemas de hardware na rede que conecta o dispositivo ao ACS.

-

Verifique se o dispositivo de rede ou o cliente AAA tem algum problema conhecido de compatibilidade RADIUS.

Problema: Falha na autenticação RADIUS/TACACS+ com o erro "11007 could not find Network Device or AAA Client" (Não foi possível localizar o dispositivo de rede ou o cliente AAA)

Esta mensagem de erro é recebida no ACS quando um ASA envia uma mensagem de solicitação de acesso radius:

11007 Não foi possível localizar o dispositivo de rede ou o cliente AAA

Solução

Isso ocorre porque há uma incompatibilidade entre o IP do cliente ACS e o IP da interface que realmente envia a solicitação. Às vezes, o firewall executa uma conversão de endereço para esse cliente AAA. Verifique se o cliente AAA está configurado corretamente com o endereço IP traduzido correto neste caminho:

Recursos de Rede > Dispositivos de Rede e Clientes AAA

Problema: Falha na autenticação RADIUS com o erro "11050 solicitação RADIUS removida devido à sobrecarga do sistema".

Os usuários não podem acessar a rede devido a falhas de autenticação. Esta mensagem de erro do ACS é recebida:

Solicitação RADIUS 11050 removida devido à sobrecarga do sistema

Solução

O Cisco ACS descarta essas solicitações de autenticação devido à sobrecarga. Isso pode ser causado pela replicação de muitas solicitações de autenticação paralela. Para evitar isso, execute qualquer um destes procedimentos:

-

Modifique as configurações do dispositivo de rede/cliente AAA para que ele use a opção Suporte a conexão única TACACS+ legado. Com isso, o cliente reutilizará a mesma sessão para todas as solicitações em vez de criar muitas sessões.

-

Evite que os usuários cheguem a novas solicitações de autenticação por algum tempo.

-

Reinicie o servidor ACS.

Problema: Falha na autenticação RADIUS com o erro "11309 atributo MS-CHAP v2 de RADIUS incorreto".

Solução

Este erro ocorre devido ao comprimento inválido ou ao valor incorreto de um dos atributos MSCHAP v2 (MS-CHAP-Challenge, MS-CHAP-Response, MS-CHAP-CPW-2 ou MS-CHAP-NT-Enc-PW) no pacote de solicitação de acesso RADIUS recebido.

Problema: O ACS relata o uso da memória acima de 90%. Alarme

O ACS relata o uso da memória acima de 90%.Alarme como o seguinte: Cisco Secure ACS - Notificação de alarmeGravidade: Nome de alarme crítico ACS - System HealthCause/Trigger Alarm causado pelo ACS - System Health thresholdAlarm Details ACS Instance CPU Utilização da CPU (%) Utilização da memória (%) Utilização da E/S do disco (%) Espaço em disco usado /opt (%) Espaço em disco usado /localdisk: (%) Espaço em Disco Usado / (%) KOM-AAA02 0,41 90,14 0,02 9,57 5,21 25,51

Solução

Esse problema é geralmente visto no ACS 5.2. Para corrigir esse problema, recarregue o ACS para liberar a memória ou atualizar para o patch ACS 5.2 7 ou posterior. Consulte o bug da Cisco ID CSCtk52607 (somente clientes registrados) para obter mais informações.

Problema: erro:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Não foi possível vincular nós.

Em uma configuração distribuída após uma tarefa de manutenção (unindo-se a uma réplica primária, forçar replicação completa, corrigir), a instância A do ACS relata a instância B do ACS como off-line na tela de implantação distribuída, enquanto B está realmente on-line e relata a instância A como on-line. Nos registros de gerenciamento, você verá o erro:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Falha ao ligar nós.

Solução

Isso pode ocorrer se uma instância anterior do serviço de gerenciamento de replicação ainda estiver vinculada à porta 2030 quando a nova instância for ativada e tentar se vincular a essa porta. Na CLI da instância B do ACS, execute:show acs-logs file ACSManagement. registro | i Serviço de replicação. Você verá mensagens como Falha no serviço de Replicação.:Porta já em uso: 2030. Atualmente, a solução é reiniciar a instância B do ACS (aquela que relata a outra como on-line). Consulte o bug da Cisco ID CSCtx56129 (somente clientes registrados) para obter mais informações.

Problema: erro:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Não foi possível vincular nós.

Em uma configuração distribuída após uma tarefa de manutenção (unindo-se a uma réplica primária, forçar replicação completa, corrigir), a instância A do ACS relata a instância B do ACS como off-line na tela de implantação distribuída, enquanto B está realmente on-line e relata a instância A como on-line. Nos registros de gerenciamento, você verá o erro:com.cisco.nm.acs.mgmt.msgbus.FatalBusException: Falha ao ligar nós.

Solução

Atualize para o patch ACS 5.2 6 ou posterior para corrigir esse problema. Consulte o bug da Cisco ID CSCto47203 (somente clientes registrados) para obter mais informações.

Observação: o backup do viewDB falhará quando o uso do ""/opt" exceder 30%. É necessário configurar a preparação NFS para executar um backup quando o ""/opt" excede o uso de 30%.

Problema: erro 11026 O dACL solicitado não foi encontrado

A autenticação RADIUS falha com esta mensagem de erro: 11026 O dACL solicitado não foi encontrado.

Solução

A solicitação é rejeitada porque a versão da ACL para download solicitada na solicitação de acesso RADIUS não foi encontrada. A solicitação para a ACL que pode ser baixada ocorreu muito depois da solicitação de acesso original. Por causa disso, a versão da ACL que pode ser baixada não estava mais disponível. Localize o motivo desse atraso na solicitação da ACL para download do cliente RADIUS.

Problema: erro 11025 A solicitação de acesso para o dACL solicitado não tem um atributo cisco-av-pair com o valor aaa:event=acl-download. O pedido é rejeitado

A autenticação RADIUS falha com esta mensagem de erro: 11025 O Access-Request para o dACL solicitado está faltando um atributo cisco-av-pair com o valor aaa:event=acl-download. O pedido é rejeitado.

Solução

Cada solicitação de acesso para a ACL que pode ser baixada deve ter um atributo cisco-av-pair com o valor aaa:event=acl-download. Nesse caso, o atributo está faltando na solicitação e o ACS falhou na solicitação. Verifique se o dispositivo de rede ou o cliente AAA tem algum problema conhecido de compatibilidade RADIUS.

Problema: erro 11023 O dACL solicitado não foi encontrado. Este é um nome dACL desconhecido

A autenticação RADIUS falha com esta mensagem de erro: 11023 O dACL solicitado não foi encontrado. Este é um nome dACL desconhecido.

Solução

Verifique a configuração do ACS para verificar se a ACL que pode ser baixada especificada no perfil de autorização existe na lista de ACLs que podem ser baixadas. Esta é uma configuração incorreta do lado ACS.

Problema: Falha na autenticação do administrador com o erro 10001 Internal error (Erro interno). Versão de configuração incorreta

Falha na autenticação do administrador com este erro: 10001 Erro interno. Versão de configuração incorreta.

Solução

Esse erro pode ser causado por um banco de dados ACS corrompido ou por um problema nos dados de configuração subjacentes. Entre em contato com o Cisco TAC (apenas registrados) para obter mais informações.

Problema: Falha na autenticação do administrador com o erro 10002 Erro interno: Falha ao carregar o serviço apropriado

Falha na autenticação do administrador com este erro: 10002 Erro interno: Falha ao carregar o serviço apropriado.

Solução

O ACS 5.x não pode carregar o serviço de configuração AAC. Isso pode ser causado por um banco de dados ACS corrompido ou por um problema nos dados de configuração subjacentes. Também pode ocorrer quando os recursos do sistema estão esgotados. Entre em contato com o Cisco TAC (apenas registrados) para obter mais informações.

Problema: Falha na autenticação do administrador com o erro 10003 Erro interno: A autenticação do administrador recebeu um nome de Administrador em branco

Falha na autenticação do administrador com este erro: 10003 Erro interno: A autenticação de administrador recebeu um nome de Administrador em branco.

Solução

Ao acessar a GUI do ACS 5.x, o ACS recebe um nome de usuário em branco. Verifique a validade do nome de usuário transmitido ao ACS. Se for válido, entre em contato com o Cisco TAC (somente clientes registrados) para obter mais informações.

Problema: Motivo da falha: 24428 Erro relacionado à conexão em LRPC, LDAP ou KERBEROS

Esta mensagem de erro é recebida no ACS:

Motivo da falha: 24428 Erro relacionado à conexão em LRPC, LDAP ou KERBEROS Este problema de conexão RPC pode ser porque o stub recebeu dados incorretos

Solução

Para resolver esse problema, atualize o ACS para a versão 5.2.

Problema: A autenticação Auth-Proxy TACACS+ não está funcionando em um roteador executando IOS 15.x do servidor ACS 5.x

A autenticação Auth-Proxy TACACS+ não está funcionando em um roteador que executa o Cisco IOS Software Release 15.x de um servidor ACS 5.x.

Solução

TACACS+ Auth-Proxy só é suportado após o ACS 5.3 patch 5. Atualize seu ACS 5.x ou use RADIUS para Auth-Proxy.

Problema: Obtendo mensagem de erro Falha do armazenamento (acs-xxx, TacsAccounting) do ACS 5.x

Solução

O relatório de contabilidade TACACS 5.1 não possui alguns atributos como nome de usuário, nível de privilégio e Tipo de Solicitação quando recebe um pacote de contabilidade malformado do cliente. Em alguns casos, isso leva à geração do alarme "Store failure (acs-xxx, TacacsAccounting)" em View. Para resolver isso, verifique o seguinte:

-

O pacote de contabilidade enviado pelo cliente tem um argumento TACACS malformado (por exemplo, incompatibilidade no comprimento e no valor de qualquer argumento enviado pelo cliente AAA).

-

Assegure-se de que o cliente envie um pacote de contabilidade válido com o comprimento e o valor adequados para os argumentos.

Consulte o bug da Cisco ID CSCte88357 (somente clientes registrados) para obter mais informações.

Problema: Falha na autenticação do usuário com o erro "11036 O atributo RADIUS do Autenticador de Mensagem é inválido."

Solução

Verifique o seguinte:

-

Verifique se os segredos compartilhados no cliente AAA e no servidor ACS correspondem.

-

Certifique-se de que o cliente AAA e o dispositivo de rede não tenham problemas de hardware ou problemas com a compatibilidade RADIUS.

-

Verifique se a rede que conecta o dispositivo ao ACS não tem problemas de hardware.

Problema: Falha na contabilização de RADIUS com o erro "11037 Solicitação de relatório ignorada recebida via porta não suportada".

Solução

A solicitação de contabilização foi liberada porque foi recebida por meio de um número de porta UDP não suportado. Verifique o seguinte:

-

Certifique-se de que a configuração do número da porta contábil no cliente AAA e no servidor ACS corresponda.

-

Verifique se o cliente AAA não tem problemas de hardware ou problemas com a compatibilidade RADIUS.

Problema: Falha na contabilização de RADIUS com o erro "11038 cabeçalho RADIUS Accounting-Request contém campo Authenticator inválido."

O ACS não pode validar o campo Authenticator no cabeçalho do pacote RADIUS Accounting-Request. O campo Authenticator não deve ser confundido com o atributo Message-Authenticator RADIUS. Verifique se o RADIUS Shared Secret configurado no cliente AAA corresponde ao configurado para o dispositivo de rede selecionado no servidor ACS. Além disso, certifique-se de que o cliente AAA não tenha problemas de hardware ou problemas com a compatibilidade RADIUS.

Erro: "O 24493 ACS tem problemas para se comunicar com o Ative Diretory usando suas credenciais de máquina."

Solução

Verifique se o ACS está conectado para conectividade do AD e verifique se a conta da máquina ACS ainda está presente no AD.

Problema: "Ao criar nomes de perfis de shell com caracteres especiais como "ê", o ACS pode travar."

Solução

Esse comportamento foi identificado e registrado na ID de bug da Cisco CSCts17763 (somente clientes registrados) . Você precisa atualizar para o patch 5.3.40 1 ou 5.2.26 7.

Problema: Obtendo "Erro de análise na linha 2: não bem formado (token inválido)" ao executar "show run" na CLI do ACS 5.x.

Solução

Verifique se a comunidade SNMP configurada no ACS tem caracteres válidos. Somente caracteres alfanuméricos (somente letras e números) podem ser usados no nome da comunidade.

Problema: A partição ACS 5.x /opt é preenchida muito rapidamente

Solução

O ACS 5.x está sem espaço em disco devido ao espaço insuficiente na partição /opt. Isso ocorre devido ao alto número de dados de registro que inundam o ACS View. Como uma solução alternativa, você precisa substituir o banco de dados View com frequência. Como o ACS View não pode lidar com gigabytes de dados todos os dias, você precisa organizar os dados de registro. Quando precisar de todos os registros, use um Servidor syslog externo em vez do ACS View. Quando você precisar usar apenas uma parte dos dados de registro, use System Administration > Configuration > Log Configuration > Logging Categories > Global para enviar somente os registros necessários ao coletor de log do ACS View.

Problema: Consultando o domínio desejado

O ACS 5.x pode consultar os controladores de domínio (DCs) desejados ao ingressar em um domínio do Ative Diretory?

Solução

Não. Atualmente, o ACS consulta o DNS com o domínio para obter uma lista de todos os DCs no domínio. Então, ele tenta se comunicar com todos eles. Se a conexão até um DC falhar, a conexão ACS com o domínio será declarada como falha.

Problema: Domínios pai e filho ao mesmo tempo

Há uma maneira de configurar o ACS 5.x em domínios pai e filho ao mesmo tempo?

Solução

Não. Atualmente, o ACS 5.x só pode fazer parte de um domínio. No entanto, o ACS 5.x pode autenticar usuários/máquinas de vários domínios confiáveis.

Problema: Fazendo logon no banco de dados remoto

Posso registrar os dados de exibição do ACS 5.x em um banco de dados remoto?

Solução

Sim, o ACS 5.x permite que você registre os dados do ACS View em servidores Microsoft SQL e Oracle SQL.

Problema: Suporte a VMWare

Solução

O ACS 5.x pode ser instalado em uma máquina virtual. A versão mais recente, o ACS 5.3, pode ser instalada nestas versões do VMWare:

-

VMWare ESX 3.5

-

VMWare ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

Problema: Requisitos de espaço em disco

Quais são os requisitos de espaço em disco para a versão de avaliação do ACS 5.x?

Solução

É necessário um mínimo de 60 GB de espaço em disco para a versão de avaliação. São necessários 500 GB para a instalação da produção.

Problema: "24401 Não foi possível estabelecer conexão com o agente ACS Ative Diretory."

Solução

Para resolver esse erro, verifique o seguinte:

-

Verifique se a máquina ACS está associada ao domínio do Ative Diretory.

-

Verifique o status de conectividade entre a máquina ACS e o servidor do Ative Diretory.

-

Verifique se o agente ACS Ative Diretory está em execução.

Consulte o bug da Cisco ID CSCtx71254 (somente clientes registrados) para obter mais informações.

Problema: O processo "Runtime" mostra o estado "Execution Failed"

Ao atualizar o Cisco ACS com um patch, o processo de tempo de execução fica preso no estado "Falha na execução" e esta mensagem é registrada:

"local0 err 83 2012-06-12T12:11:08+0200 192.168.150.74 ACS logforward ERRO: /opt/CSCOacs/runtime/bin/run-logforward.sh: linha 18: 7097 Falha de segmentação (core despejado) ./$daemon -b -f $logfile"

Solução

Isso pode ser um problema com o patch MD5 do último patch. Verifique a soma de verificação MD5 do último patch aplicado ao Cisco ACS. Faça o download novamente e aplique-o corretamente.

Problema: Falha na autenticação ACS quando o UCS força a reautenticação

O servidor UCS é configurado para autenticar um cliente Java do Cisco ACS. O processo de autenticação envolve o uso do servidor de Token RSA. A primeira autenticação passou. No entanto, quando o UCS atualiza e força o Java Client a reautenticar, ele falha porque o RSA não permite reutilizar nenhum token. Portanto, a autenticação falha.

Solução

Essa é uma limitação da perspectiva do servidor UCS, mas não do Cisco ACS. O servidor UCS segue uma autenticação de dois fatores, que não é um recurso suportado para o Cisco ACS quando usado com os tokens RSA. Atualmente, não há suporte para ele. Como solução alternativa, você é aconselhado a usar qualquer servidor de banco de dados, como AD ou LDAP, diferente do servidor de Token RSA.

Problema: "Falha na operação do Ative Diretory 2444 devido a um erro não especificado no ACS"

Solução

Ocorreu um erro não mapeado numa operação relacionada com o AD. Consulte Exemplo de Integração do ACS 5.x com o Microsoft AD Configuration e configure a integração do AD com o ACS corretamente. Se tudo estiver configurado corretamente de acordo com o documento, entre em contato com o Cisco TAC para obter mais soluções de problemas.

Problema: Não é possível autenticar usuários do ACS 5.1 com o Servidor AD 2008 R2

Solução

Isso ocorre devido a problemas de incompatibilidade. A integração com o AD 2008 R2 é suportada somente na versão 5.2 do ACS. Atualize o ACS para 5.2 ou posterior. Consulte o bug da Cisco ID CSCtg12399 (somente clientes registrados) para obter mais informações.

Erro: 22056 Assunto não encontrado no(s) repositório(es) de identidade aplicável(es).

Quando os usuários de VPN SSL estão tentando se autenticar em um dispositivo RSA, esta mensagem de erro é recebida do Cisco ACS Server:

Motivo da falha: 22056 Assunto não encontrado no(s) repositório(es) de identidade aplicável(es).

Solução

Verifique se o usuário está presente no banco de dados onde o ACS está apontado para procurar. No caso do RSA e do RADIUS Identity Store, verifique se a opção Tratar rejeição está selecionada como falha na autenticação. Está na guia Avançado da configuração do Identity Store.

Problema: ipt_connlimit: Oops: Estado ct inválido?

O ipt_connlimit: Oops: Estado ct inválido? aparece uma mensagem de erro no console quando o ACS 5.x é executado no VMWare.

Solução

Esta é uma mensagem superficial. Consulte o bug da Cisco ID CSCth25712 (somente clientes registrados) para obter mais informações.

Problema:ACs 5.x / ISE não veem o atributo radius call-station-id em uma solicitação RADIUS do Cisco IOS Software Release 15.x NAS

ACs 5.x / ISE não veem o atributo radius call-station-id em uma solicitação RADIUS do Cisco IOS Software Release 15.x NAS.

Solução

Use o comando radius-server attribute 31 send nas-port-detail no Cisco IOS Software Release 15.x para habilitar o envio do atributo.

Problema: As contas de usuário são bloqueadas na primeira instância de credenciais erradas mesmo se configuradas para 3 tentativas

Quando o ACS 5.3 é integrado ao Ative Diretory em um nível funcional do Windows 2008 R2, as contas de usuário definidas com parâmetros de bloqueio (3 tentativas incorretas) são bloqueadas prematuramente após o usuário inserir as credenciais erradas apenas uma vez.

Solução

Consulte o bug da Cisco ID CSCtz03211 (somente clientes registrados) para obter mais informações.

Problema: Não é possível salvar o backup do ACS

Durante uma tentativa de salvar um backup do ACS, a causa: Backup incremental não configurado- Detalhes: O backup incremental não está configurado.A configuração do backup incremental é necessária para que a limpeza do banco de dados seja bem-sucedida. Isso ajudará a evitar problemas de espaço em disco. View database Size (Exibir tamanho do banco de dados) é 0,08 GB e o tamanho que ocupa no disco rígido é 0,08 GB.

Solução

Não é possível executar simultaneamente um backup incremental, backup completo e limpeza de dados. Se algum desses trabalhos estiver em execução, você deverá aguardar um período de 90 minutos antes de iniciar o próximo trabalho.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

29-Mar-2012 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback