ACS 5.X: Exemplo de configuração de servidor LDAP seguro

Contents

Introdução

O Lightweight Diretory Access Protocol (LDAP) é um protocolo de rede para consultar e modificar serviços de diretório que são executados no TCP/IP e no UDP. O LDAP é um mecanismo leve para acessar um servidor de diretório baseado em x.500. O RFC 2251 define o LDAP.

O Access Control Server (ACS) 5.x integra-se a um banco de dados externo LDAP, também chamado de armazenamento de identidade, usando o protocolo LDAP. Há dois métodos para se conectar ao servidor LDAP: texto simples (simples) e conexão SSL (criptografada). O ACS 5.x pode ser configurado para se conectar ao servidor LDAP usando ambos os métodos. Neste documento, o ACS 5.x é configurado para se conectar a um servidor LDAP usando conexão criptografada.

Pré-requisitos

Requisitos

Este documento supõe que o ACS 5.x tenha uma conexão IP com o servidor LDAP e a porta TCP 636 esteja aberta.

O servidor LDAP do Microsoft® Ative Diretory precisa ser configurado para aceitar conexões LDAP seguras na porta TCP 636. Este documento pressupõe que você tenha o certificado raiz da Autoridade de Certificação (CA) que emitiu o certificado do servidor para o servidor LDAP da Microsoft. Para obter mais informações sobre como configurar o servidor LDAP, consulte Como habilitar LDAP sobre SSL com uma autoridade de certificação de terceiros.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Cisco Secure ACS 5.x

-

Servidor LDAP do Microsoft Ative Diretory

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Informações de Apoio

Serviço de diretório

O serviço de diretório é um aplicativo de software, ou um conjunto de aplicativos, para armazenar e organizar informações sobre os usuários e recursos de rede de uma rede de computadores. Você pode usar o serviço de diretório para gerenciar o acesso do usuário a esses recursos.

O serviço de diretório LDAP é baseado em um modelo cliente-servidor. Um cliente inicia uma sessão LDAP conectando-se a um servidor LDAP e envia solicitações de operação ao servidor. O servidor então envia suas respostas. Um ou mais servidores LDAP contêm dados da árvore de diretórios LDAP ou do banco de dados back-end LDAP.

O serviço de diretório gerencia o diretório, que é o banco de dados que contém as informações. Os serviços de diretório usam um modelo distribuído para armazenar informações e essas informações são geralmente replicadas entre servidores de diretório.

Um diretório LDAP é organizado em uma hierarquia de árvore simples e pode ser distribuído entre muitos servidores. Cada servidor pode ter uma versão replicada do diretório total sincronizado periodicamente.

Uma entrada na árvore contém um conjunto de atributos, onde cada atributo tem um nome (um tipo de atributo ou descrição de atributo) e um ou mais valores. Os atributos são definidos em um esquema.

Cada entrada tem um identificador exclusivo: seu DN (Distinguished Name - Nome Distinto). Esse nome contém o RDN (Relative Distinguished Name - Nome Distinto Relativo) construído a partir de atributos na entrada, seguido do DN da entrada pai. Você pode considerar o DN como um nome de arquivo completo e o RDN como um nome de arquivo relativo em uma pasta.

Autenticação usando LDAP

O ACS 5.x pode autenticar uma entidade de segurança em um armazenamento de identidade LDAP executando uma operação de vinculação no servidor de diretório para localizar e autenticar a entidade de segurança. Se a autenticação for bem-sucedida, o ACS poderá recuperar grupos e atributos que pertencem à entidade de segurança. Os atributos a recuperar podem ser configurados na interface da Web do ACS (páginas LDAP). Esses grupos e atributos podem ser usados pelo ACS para autorizar o principal.

Para autenticar um usuário ou consultar o repositório de identidades LDAP, o ACS se conecta ao servidor LDAP e mantém um pool de conexões.

Gerenciamento de conexões LDAP

O ACS 5.x suporta várias conexões LDAP simultâneas. As conexões são abertas sob demanda no momento da primeira autenticação LDAP. O número máximo de conexões é configurado para cada servidor LDAP. A abertura antecipada de conexões reduz o tempo de autenticação.

Você pode definir o número máximo de conexões a serem usadas para conexões de vinculação simultâneas. O número de conexões abertas pode ser diferente para cada servidor LDAP (primário ou secundário) e é determinado de acordo com o número máximo de conexões de administração configurado para cada servidor.

O ACS mantém uma lista de conexões LDAP abertas (incluindo as informações de ligação) para cada servidor LDAP configurado no ACS. Durante o processo de autenticação, o gerenciador de conexões tenta encontrar uma conexão aberta do pool.

Se não houver uma conexão aberta, uma nova será aberta. Se o servidor LDAP tiver fechado a conexão, o gerenciador de conexões reportará um erro durante a primeira chamada para procurar o diretório e tentará renovar a conexão.

Após a conclusão do processo de autenticação, o gerenciador de conexões libera a conexão para o gerenciador de conexões. Para obter mais informações, consulte o Guia do usuário do ACS 5.X.

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

Instalar Certificado de CA Raiz no ACS 5.x

Conclua estas etapas para instalar um Certificado de CA Raiz no Cisco Secure ACS 5.x:

Observação: verifique se o servidor LDAP está pré-configurado para aceitar conexões criptografadas na porta TCP 636. Para obter mais informações sobre como configurar o servidor LDAP da Microsoft, consulte Como habilitar LDAP sobre SSL com uma autoridade de certificação de terceiros.

-

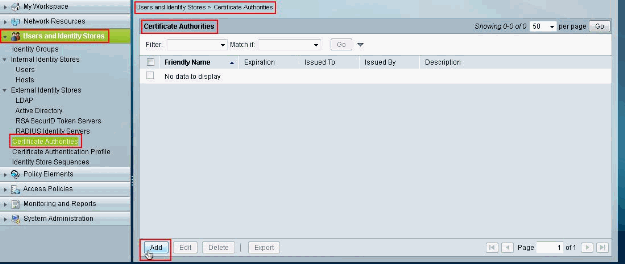

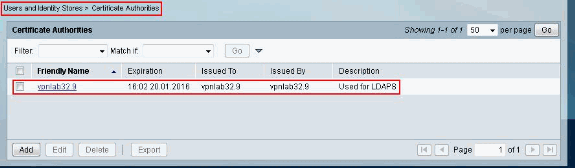

Escolha Users and Identity Stores > Certificate Authorities e clique em Add para adicionar o certificado raiz da CA que emitiu o certificado de servidor ao servidor LDAP da Microsoft.

-

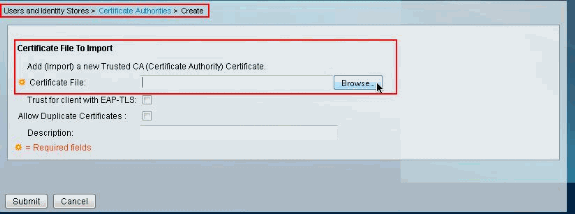

Na seção Arquivo de Certificado a Ser Importado, clique em Procurar ao lado de Arquivo de Certificado para procurar o Arquivo de Certificado.

-

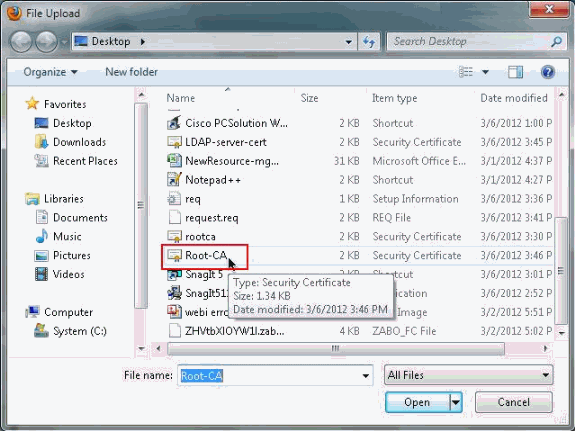

Escolha o arquivo de certificado necessário (o certificado raiz da autoridade de certificação que emitiu o certificado do servidor para o servidor LDAP da Microsoft) e clique em Abrir.

-

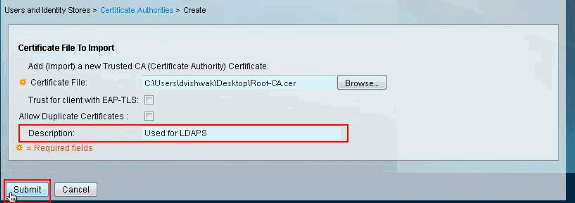

Forneça uma Descrição no espaço fornecido ao lado de Descrição e clique em Enviar.

Esta imagem mostra que o Certificado Raiz foi instalado corretamente:

Configurar o ACS 5.X para LDAP seguro

Conclua estas etapas para configurar o ACS 5.x para LDAP seguro:

-

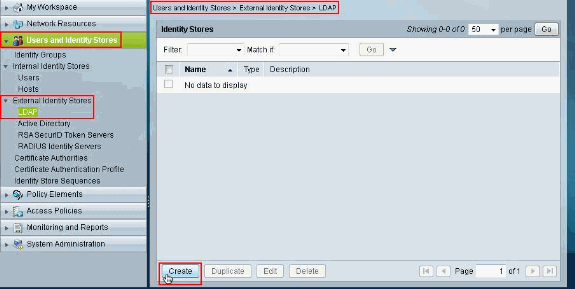

Escolha Users and Identity Stores > External Identity Stores > LDAP e clique em Create para criar uma nova conexão LDAP.

-

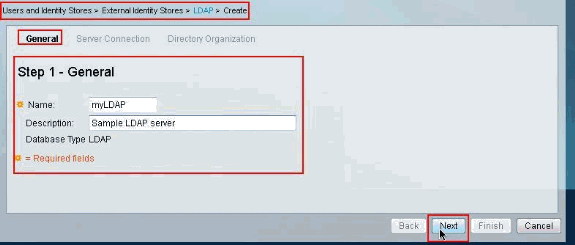

Na guia Geral, forneça o Nome e Descrição (opcional) para o novo LDAP e clique em Próximo.

-

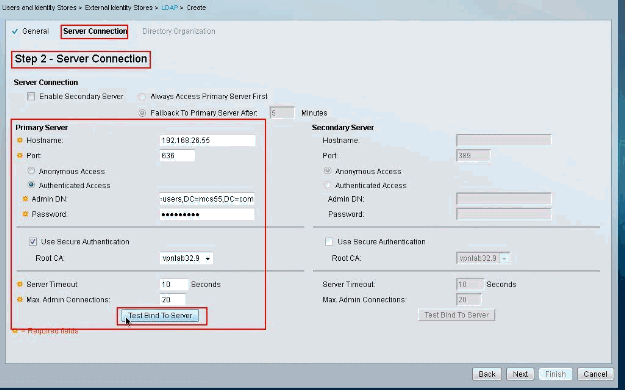

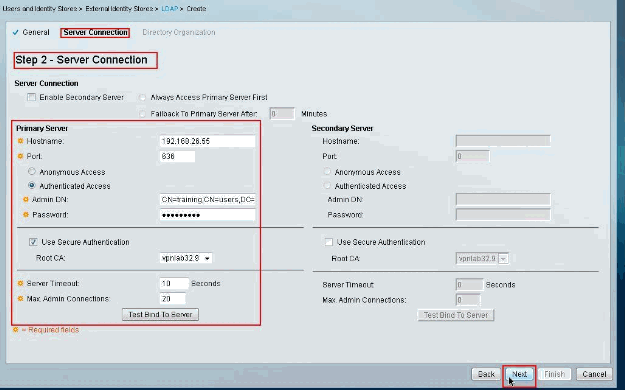

Na guia Conexão do servidor na seção Servidor primário, forneça o Nome do host, Porta, DN do administrador e Senha. Verifique se a caixa de seleção ao lado de Usar autenticação segura está marcada e escolha o certificado CA raiz instalado recentemente. Clique em Testar vinculação ao servidor.

Observação: o número da porta IANA atribuída para LDAP seguro é TCP 636. No entanto, confirme o número da porta que o servidor LDAP está usando a partir do seu Administrador LDAP.

Observação: o DN Admin e a Senha devem ser fornecidos a você pelo Administrador LDAP. O DN Admin deve ter todas as permissões de leitura em todas as OUs no servidor LDAP.

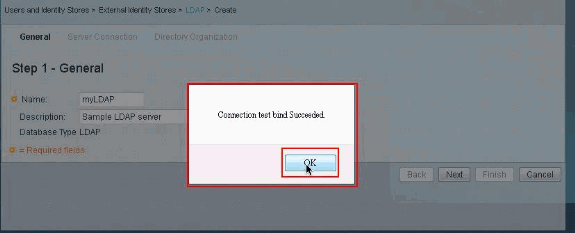

A imagem a seguir mostra que o Teste de Conexão Associado ao servidor foi bem-sucedido.

Observação: se o Bind de Testes não for bem-sucedido, verifique novamente o Nome do Host, o Número da Porta, o DN Admin, a Senha e a CA Raiz do Administrador LDAP.

-

Clique em Next.

-

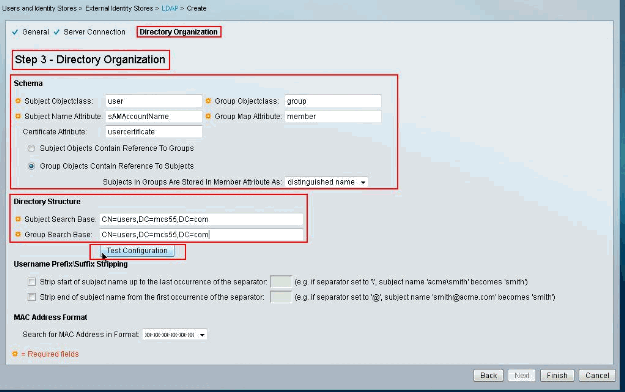

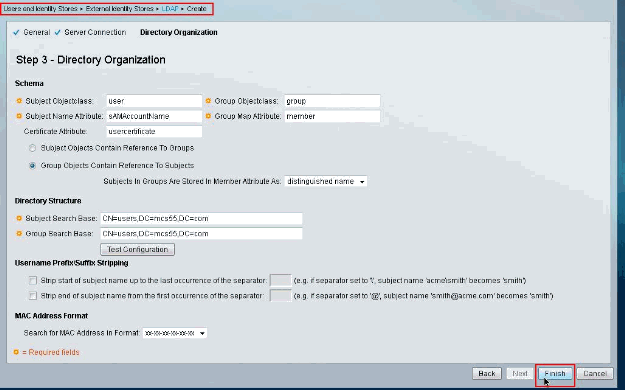

Na guia Organização do diretório na seção Esquema, forneça os detalhes necessários. Da mesma forma, forneça as informações necessárias na seção Estrutura de diretório, conforme fornecido pelo seu administrador LDAP. Clique em Testar configuração.

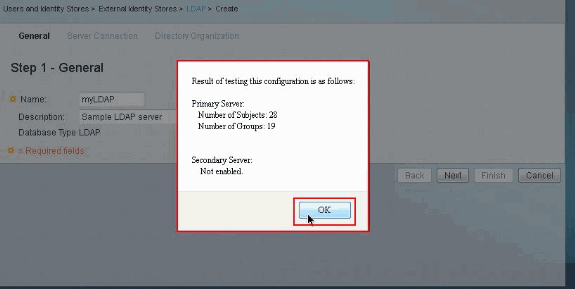

A próxima imagem mostra que o Teste de Configuração foi bem-sucedido.

Observação: Se o Teste de Configuração não for bem-sucedido, verifique novamente os parâmetros fornecidos no Esquema e na Estrutura de Diretório do Administrador LDAP.

-

Clique em Finish.

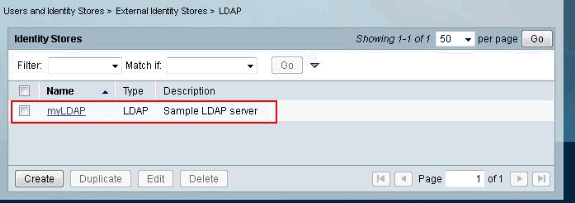

O servidor LDAP foi criado com êxito.

Configurar o Repositório de Identidades

Conclua estas etapas para configurar o Repositório de identidades:

-

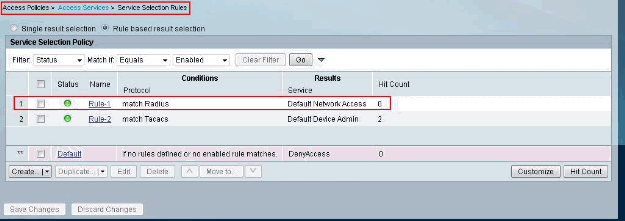

Escolha Access Policies > Access Services > Service Selection Rules e verifique qual serviço usará o servidor LDAP seguro para autenticação. Neste exemplo, o serviço é o acesso de rede padrão.

-

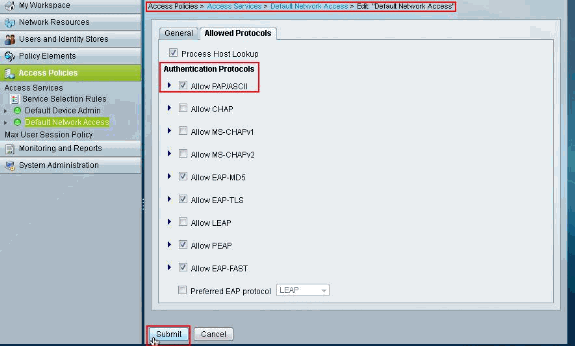

Depois de verificar o serviço na etapa 1, vá até o serviço específico e clique em Allowed Protocols. Verifique se Allow PAP/ASCII (Permitir PAP/ASCII) está selecionado e clique em Submit.

Observação: você pode ter outros protocolos de autenticação selecionados com Permitir PAP/ASCII.

-

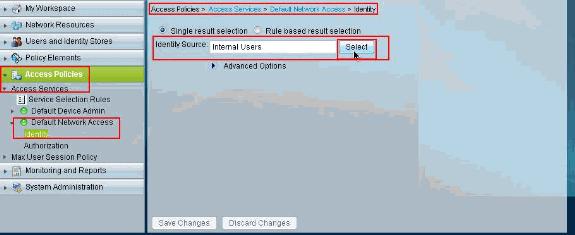

Clique no serviço identificado na etapa 1 e, em seguida, clique em Identidade. Clique em Selecionar ao lado de Origem da identidade.

-

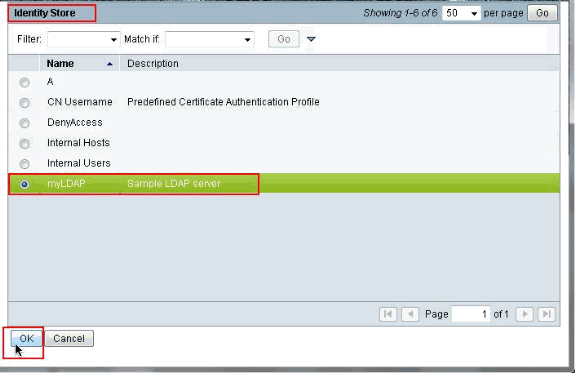

Selecione o Servidor LDAP seguro recém-criado (meuLDAP neste exemplo) e clique em OK.

-

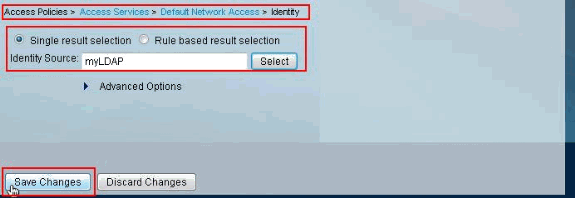

Clique em Save Changes.

-

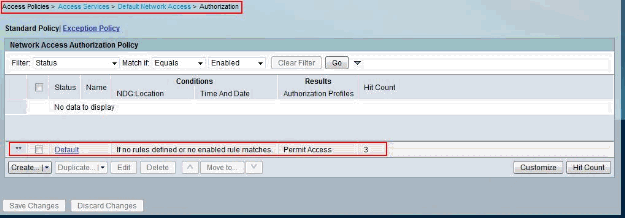

Vá para a seção Autorização do serviço identificado na etapa 1 e verifique se há pelo menos uma regra que permita Autenticação.

Troubleshooting

O ACS envia uma solicitação de ligação para autenticar o usuário em um servidor LDAP. A solicitação de ligação contém o DN do usuário e a senha do usuário em texto não criptografado. Um usuário é autenticado quando o DN e a senha do usuário correspondem ao nome de usuário e à senha no diretório LDAP.

-

Authentication Errors— O ACS registra erros de autenticação nos arquivos de registro do ACS.

-

Erros de inicialização — Use as configurações de tempo limite do servidor LDAP para configurar o número de segundos que o ACS espera por uma resposta de um servidor LDAP antes de determinar que a conexão ou autenticação nesse servidor falhou. Os possíveis motivos para um servidor LDAP retornar um erro de inicialização são:

-

Não há suporte para LDAP

-

O servidor está inoperante

-

O servidor está sem memória

-

O usuário não tem privilégios

-

Credenciais de administrador incorretas estão configuradas

-

-

Erros de Bind — Os possíveis motivos para um servidor LDAP retornar erros de bind (autenticação) são:

-

Erros de filtragem

-

Uma pesquisa usando critérios de filtragem falha

-

Erros de parâmetro

-

Parâmetros inválidos foram inseridos

-

A conta de usuário é restrita (desativada, bloqueada, expirada, senha expirada e assim por diante)

-

Esses erros são registrados como erros de recurso externo, o que indica um possível problema com o servidor LDAP:

-

Ocorreu um erro de conexão

-

O tempo limite expirou

-

O servidor está inoperante

-

O servidor está sem memória

Este erro está registrado como um erro de usuário desconhecido: Não existe um usuário no banco de dados.

Este erro é registrado como um erro de senha inválida, em que o usuário existe, mas a senha enviada é inválida: uma senha inválida foi inserida.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

12-Mar-2012 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback