Use o guia para proteger o firewall ASA

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve informações para ajudá-lo a proteger os dispositivos Cisco ASA, o que aumenta a segurança geral da sua rede.

Pré-requisitos

Requisitos

Não existem requisitos específicos para este documento.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Cisco Ative Security Appliance (ASA) 9.16(1) e posterior.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

Este documento está estruturado em 4 seções.

- Fortalecimento do plano de gerenciamento - Isso se aplica a todo o gerenciamento relacionado ao ASA/ao tráfego de caixa como SNMP, SSH e assim por diante.

- Configuração de segurança - Comandos através dos quais você pode parar de preencher as senhas e assim por diante para a configuração de execução e assim por diante.

- Registro e monitoramento - aplica-se a qualquer configuração relacionada ao registro no ASA.

- Através do tráfego - Isso se aplica ao tráfego que passa pelo ASA.

A cobertura dos recursos de segurança neste documento fornece frequentemente bastante detalhes para que você configure a característica. Contudo, nos casos onde não faz, a característica é explicada de tal maneira que você pode avaliar se a atenção adicional à característica está exigida. Sempre que possível e apropriado, este documento contém as recomendações que, se executadas, ajudam a fixar a rede.

Produtos Relacionados

Essa configuração também pode ser usada com o software Cisco ASA versão 9.1x.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Fixe operações

As operações de rede seguras são um assunto substancial. Embora a maior parte deste documento seja dedicada à configuração segura de um dispositivo Cisco ASA, as configurações sozinhas não protegem completamente uma rede. Os procedimentos operacionais no uso na rede contribuem tanto quanto à segurança quanto a configuração dos dispositivos subjacentes.

Estes assuntos contêm as recomendações operacionais que você é recomendado executar. Estes assuntos destacam áreas crítica específicas das operações de rede e não são detalhados.

Monitore Recomendações de Segurança da Cisco e respostas

A equipe da resposta de incidentes de segurança de produto Cisco (PSIRT) cria e mantém as publicações, referidas geralmente como informativos psirt, para edições relacionadas à segurança nos produtos da Cisco. O método usado para uma comunicação de edições menos severas é a resposta do Cisco Security. Avisos e respostas de segurança estão disponíveis no PSIRT.

A informação adicional sobre estes veículos de uma comunicação está disponível na política da vulnerabilidade do Cisco Security.

A fim manter uma rede segura, você precisa de estar ciente das Recomendações de Segurança da Cisco e das respostas que foram liberadas. Você precisa de ter o conhecimento de uma vulnerabilidade antes que a ameaça que possa levantar a uma rede possa ser avaliada. Consulte Triagem de riscos para anúncios de vulnerabilidade de segurança para obter assistência neste processo de avaliação.

Entrega de Autenticação, Autorização e Relatório

A estrutura de autenticação, autorização e contabilização (AAA) é fundamental para proteger os dispositivos de rede. A estrutura AAA fornece a autenticação das sessões de gerenciamento e pode igualmente limitar usuários a comandos específico, definidos pelos administradores e aos comandos all do registro inscritos por todos os usuários. Consulte a seção Autenticação, autorização e contabilização deste documento para obter mais informações sobre como utilizar a estrutura de AAA.

Centralize a coleção e a monitoração do registro

Para obter conhecimento sobre os eventos atuais, emergentes e históricos relacionados a incidentes de segurança, a empresa deve ter uma estratégia unificada para registro e correlação de eventos. Esta estratégia deve entregar o registo de todos os dispositivos de rede e usar capacidades pré-embaladas e customizáveis da correlação.

Depois que o registo centralizado é executado, você deve desenvolver uma aproximação estruturada para registrar o seguimento da análise e do incidente. Baseado nas necessidades de sua organização, esta aproximação pode variar de uma revisão diligente simples dos dados de registro a análise baseado em regras avançada.

Use protocolos seguros quando possível

Muitos protocolos são usados a fim levar dados de gerenciamento de redes sensíveis. Você deve usar protocolos seguros sempre que possível. Uma escolha segura do protocolo inclui o uso do SSH em vez do telnet de modo que os dados de autenticação e a informação de gerenciamento sejam cifrados. Além, você deve usar protocolos de transferência de arquivo seguros quando você copia dados de configuração. Um exemplo é o uso do protocolo da cópia segura (SCP) no lugar do FTP ou do TFTP.

Ganhe a visibilidade do tráfego com NetFlow

O NetFlow permite-o de monitorar fluxos de tráfego na rede. Pretendeu originalmente exportar a informação de tráfego para aplicativos de gerenciamento de rede, NetFlow pode igualmente ser usado a fim mostrar a informação de fluxo em um roteador. Esta capacidade permite que você considere que tráfego atravessa a rede no tempo real. Apesar da informação de fluxo ser exportada para um coletor remoto, é recomendado configurar dispositivos de rede para o NetFlow de modo que possa ser usado de forma reativa, se necessário.

Gerenciamento de configuração

O gerenciamento de configuração é um processo pelo qual as alterações de configuração são propostas, revistas, aprovadas, e distribuídas. No contexto de uma configuração de dispositivo Cisco ASA, dois aspectos adicionais do gerenciamento de configuração são críticos: arquivamento de configuração e segurança.

Você pode usar arquivos de configuração para rolar para trás as mudanças que são feitas aos dispositivos de rede. Em um contexto de segurança, os arquivos de configuração podem igualmente ser usados a fim determinar que alterações de segurança foram feitas e quando estas mudanças ocorreram. Conjuntamente com dados de registro AAA, esta informação pode ajudar no exame de segurança dos dispositivos de rede.

A configuração de um dispositivo Cisco ASA contém muitos detalhes confidenciais. Os nomes de usuário, as senhas, e os índices de lista de controle de acesso são exemplos deste tipo de informação. O repositório que você usa para arquivar as configurações do dispositivo Cisco ASA precisa ser protegido. O acesso incerto a esta informação pode minar a segurança da toda a rede.

Gerenciamento Plano

O plano de gerenciamento consiste nas funções que conseguem os objetivos da gestão da rede. Isso inclui as sessões interativas de gerenciamento que usam o SSH e a coleta de estatísticas com SNMP ou NetFlow. Quando você considera a segurança de um dispositivo de rede, é crítico que o plano de gerenciamento esteja protegido. Se um incidente de segurança pode minar as funções do plano de gerenciamento, pode ser impossível para você recuperar ou estabilizar a rede.

Plano de gerenciamento de proteção

O plano de gerenciamento é usado a fim alcançar, configurar, e controlar um dispositivo, assim como monitora suas operações e a rede em que é distribuído. O plano de gerenciamento é o plano que recebe e envia o tráfego para operações destas funções. Esta lista de protocolos é usada pelo plano de gerenciamento:

- Protocolo simples de gestão de rede

- Protocolo secure shell

- Protocolo de transferência de arquivo

- Protocolo trivial file transfer

- Protocolo da cópia segura

- TACACS+

- RADIUS

- Netflow

- Protocolo de tempo de rede

- Syslog

- ICMP

- SMB

Observação: não é recomendável habilitar o TELNET, pois ele é um texto sem formatação.

Gerenciamento de senha

Acesso do controle das senhas aos recursos ou aos dispositivos. Isto é realizado com a definição uma senha ou um segredo que sejam usados a fim autenticar pedidos. Quando um pedido é recebido para o acesso a um recurso ou a um dispositivo, o pedido está desafiado para a verificação da senha e da identidade, e o acesso pode ser concedido, negado, ou limitado baseado no resultado. Como um melhor prática da segurança, as senhas devem ser controladas com um TACACS+ ou um servidor de autenticação RADIUS. No entanto, observe que uma senha configurada localmente para acesso privilegiado ainda é necessária, em caso de falha dos serviços TACACS+ ou RADIUS. Um dispositivo pode igualmente ter a outra informação de senha atual dentro de sua configuração, tal como uma chave NTP, a chave da série de comunidade SNMP, ou do protocolo de roteamento.

O ASA 9.7(1) introduziu o hashing PBKDF2 para senhas locais. O nome de usuário local e as senhas de ativação de todos os comprimentos são armazenados na configuração usando um hash PBKDF2 (Password-Based Key Derivation Function 2). Anteriormente, as senhas com 32 caracteres ou menos usavam o método de hash baseado em MD5. As senhas já existentes continuam a usar o hash baseado em MD5, a menos que você insira uma nova senha. Consulte o capítulo Software and Configurations no General Operations Configuration Guide para obter diretrizes de downgrade.

Habilitar Serviço HTTP

Para usar o ASDM, você precisa habilitar o servidor HTTPS e permitir conexões HTTPS com o ASA. O Security Appliance permite no máximo 5 instâncias simultâneas do ASDM por contexto, se disponível, com no máximo 32 instâncias do ASDM entre todos os contextos. Para configurar o uso do acesso ASDM:

http server enable <port>

Permita somente os IPs necessários na lista de ACLs. Permitir um amplo acesso não é uma boa prática.

http 0.0.0.0 0.0.0.0 <interface>

Configurar Controle de Acesso ASDM:

http <remote_ip_address> <remote_subnet_mask> <interface_name>

// Set server version ASA(config)# ssl server-version tlsv1 tlsv1.1 tlsv.1.2

// Set client version ASA(config) # ssl client-version tlsv1 tlsv1.1 tlsv.1.2

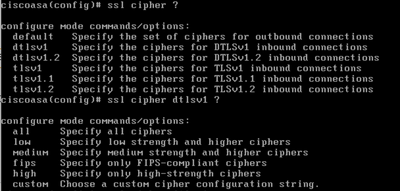

O ASA tem essas cifras habilitadas na ordem mostrada por padrão.

O padrão é alto.

-

A palavra-chave all especifica o uso de todas as cifras: hmac-sha1 hmac-sha1-96 hmac-sha2-256 hmac-md5 hmac-md5-96

-

A palavra-chave custom especifica uma cadeia de caracteres de configuração de criptografia de codificação personalizada, separada por dois pontos.

-

A palavra-chave fips especifica apenas cifras compatíveis com FIPS: hmac-sha1 hmac-sha2-256

-

A palavra-chave high especifica somente cifras de alta resistência (o padrão): hmac-sha2-256

-

A palavra-chave low especifica cifras de baixa, média e alta intensidade: hmac-sha1 hmac-sha1-96 hmac-md5 hmac-md5-96 hmac-sha2-256

-

A palavra-chave medium especifica as cifras de média e alta intensidade: hmac-sha1 hmac-sha1-96hmac-sha2-256

Por padrão, o ASA usa um certificado autoassinado temporário que é alterado a cada reinicialização. Se você estiver procurando um único certificado, poderá usar este link para gerar um certificado com assinatura automática permanente.

O ASA oferece suporte ao TLS versão 1.2 para transmissão segura de mensagens para ASDM, VPN sem cliente e AnyConnect VPN. Esses comandos foram introduzidos ou são comandos modificados: ssl client-version, ssl server-version, ssl cipher, ssl trust-point, ssl dh-group, show ssl, show ssl cipher, show vpn-sessiondb.

ASA-1/act(config)# ssl server-version ?

configure mode commands/options:

tlsv1 Enter this keyword to accept SSLv2 ClientHellos and negotiate TLSv1

(or greater)

tlsv1.1 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.1 (or greater)

tlsv1.2 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.2 (or greater)

ASA-1/act(config)# ssl cipher ? configure mode commands/options: default Specify the set of ciphers for outbound connections dtlsv1 Specify the ciphers for DTLSv1 inbound connections tlsv1 Specify the ciphers for TLSv1 inbound connections tlsv1.1 Specify the ciphers for TLSv1.1 inbound connections tlsv1.2 Specify the ciphers for TLSv1.2 inbound connections

Habilitar SSH

O ASA permite conexões SSH com o ASA para fins de gerenciamento. O ASA permite um máximo de 5 conexões SSH simultâneas por contexto, se disponível, com um máximo de 100 conexões divididas entre todos os contextos.

hostname <device_hostname> domain-name <domain-name> crypto key generate rsa modulus 2048

O tipo de par de chaves padrão é chave geral. O tamanho padrão do módulo é 1024. A quantidade de espaço de NVRAM para armazenar pares de chaves varia de acordo com a plataforma ASA. Você pode atingir um limite se gerar mais de 30 pares de chaves.

Para remover os pares de chaves do tipo indicado (rsa ou dsa),

crypto key zeroize { rsa | eddsa | ecdsa } [ label key-pair-label ] [ default ] [ noconfirm ]

Configure o SSH para acesso remoto ao dispositivo:

ssh <remote_ip_address> <remote_subnet_mask> <interface_name>

Para trocar chaves usando o método Diffie-Hellman (DH) Group 1, DH Group 14 ou o método de troca de chave Curve25519, use o comando ssh key-exchange no modo de configuração global, começando da 9.1(2). O ASA suporta dh-group14-sha1 para SSH.

ASA(config)#ssh key-exchange group dh-group14-sha256

Configurar tempo limite para sessões de logon

// Configure Console timeout

ASA(config)#console timeout 10

// Configure Console timeout

ASA(config)#ssh timeout 10

Gerenciamento de senha

Acesso do controle das senhas aos recursos ou aos dispositivos. Isto é realizado com a definição uma senha ou um segredo que sejam usados a fim autenticar pedidos. Quando um pedido é recebido para o acesso a um recurso ou a um dispositivo, o pedido está desafiado para a verificação da senha e da identidade, e o acesso pode ser concedido, negado, ou limitado baseado no resultado. Como um melhor prática da segurança, as senhas devem ser controladas com um TACACS+ ou um servidor de autenticação RADIUS. No entanto, observe que uma senha configurada localmente para acesso privilegiado ainda é necessária, em caso de falha dos serviços TACACS+ ou RADIUS. Um dispositivo pode igualmente ter a outra informação de senha atual dentro de sua configuração, tal como uma chave NTP, a chave da série de comunidade SNMP, ou do protocolo de roteamento.

Configurar usuário local e senha criptografada

username <local_username> password <local_password> encrypted

Configurar senha de ativação

enable password <enable_password> encrypted

Configure a autenticação AAA para o modo de ativação

ASA(config)#aaa authentication enable console LOCAL

Autenticação, autorização e contabilidade

A estrutura de autenticação, autorização e contabilização (AAA) é fundamental para proteger o acesso interativo aos dispositivos de rede. A estrutura AAA fornece um ambiente altamente configurável que pode ser personalizado de acordo com as necessidades da rede.

Autenticação TACACS+

O TACACS+ é um protocolo de autenticação que o ASA pode usar para autenticação de usuários de gerenciamento contra um servidor AAA remoto. Esses usuários de gerenciamento podem acessar o dispositivo ASA via SSH, HTTPS, telnet ou HTTP.

A autenticação TACACS+, ou mais geralmente a autenticação de AAA, fornecem a capacidade para usar o usuário individual esclarecem cada administrador de rede. Quando você não depende de uma única senha compartilhada, a segurança da rede é aumentada e sua responsabilidade é reforçada.

O RADIUS é um protocolo semelhante em propósito ao TACACS+; no entanto, ele somente criptografa a senha enviada pela rede. Por outro lado, o TACACS+ criptografa toda a carga TCP, que inclui o nome de usuário e a senha. Por esse motivo, o TACACS+ pode ser usado de preferência ao RADIUS quando o TACACS+ é suportado pelo servidor AAA. Refira a comparação de TACACS+ e RADIUS para uma comparação mais detalhada destes dois protocolos.

A autenticação TACACS+ pode ser habilitada em um dispositivo Cisco ASA com uma configuração semelhante a este exemplo:

aaa authentication serial console Tacacs aaa authentication ssh console Tacacs aaa authentication http console Tacacs aaa authentication telnet console Tacacs

Assinatura e verificação da imagem do ASA

A partir da versão 9.3.1 do software, as imagens do ASA agora são assinadas usando uma assinatura digital. A assinatura digital é verificada após a inicialização do ASA.

ASA-1/act(config)# verify flash:/asa941-smp-k8.bin

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!Done! Embedded Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e Computed Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e CCO Hash SHA-512: 1b6d41e893868aab9e06e78a9902b925227c82d8e31978ff2c412c18a c99f49f70354715441385e0b96e4bd3e861d18fb30433d52e12b15b501fa790f36d0ea0 Signature Verified

ASA(config)# verify /signature running Requesting verify signature of the running image... Starting image verification Hash Computation: 100% Done! Computed Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Get key records from key storage: PrimaryASA, key_store_type: 6 Embedded Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Returned. rc: 0, status: 1 The digital signature of the running image verified successfully

ASA-1/act(config)# show software authenticity running

Image type : Release

Signer Information

Common Name : abraxas

Organization Unit : ASAv

Organization Name : CiscoSystems

Certificate Serial Number : 550DBBD5

Hash Algorithm : SHA2 512

Signature Algorithm : 2048-bit RSA

Key Version : A

Configurar fuso horário do relógio

clock timezone GMT <hours offset>

Configurar NTP

O protocolo Network Time Protocol (NTP) é um não serviço especialmente perigoso, mas todo o serviço unneeded pode representar um vetor do ataque. Se o NTP é usado, é importante configurar explicitamente um origem de tempo confiado e usar a autenticação apropriada. A hora exata e segura for exigida para finalidades syslog, como durante investigações judiciais dos ataques potenciais, assim como para a conectividade de VPN bem sucedida quando segundo certificados para a autenticação da fase 1.

- Fuso horário do NTP – Quando você configura o NTP, o fuso horário precisa ser configurado para que os carimbos de hora possam ser correlacionados com precisão. Geralmente, existem duas abordagens para configurar o fuso horário para dispositivos em uma rede com presença global. Um método é configurar todos os dispositivos de rede com o tempo universal coordenado (UTC) (previamente horário de Greenwich (GMT)). A outra abordagem é configurar dispositivos de rede com o fuso horário local. ntp server ip_address [ key_id ] [ source interface_name ] [ prefer ]

- Autenticação NTP – Se você configurar a autenticação NTP, ela garante que as mensagens NTP sejam trocadas entre pares NTP confiáveis. Habilite a autenticação usando o comando ntp authenticate e defina a ID da chave confiável para este servidor. Se você habilitar a autenticação, o ASA só se comunicará com um servidor NTP se ele usar a chave confiável correta nos pacotes. Para habilitar a autenticação com um servidor NTP, use o comando ntp authenticate no modo de configuração global.

ASA(config)#ntp authenticate

Serviço do servidor DHCP (se não estiver sendo usado)

clear configure dhcpd no dhcpd enable <interface_name>

Observação: o ASA não suporta CDP.

Control-Plane Access-list

As regras de controle de acesso para o tráfego de gerenciamento pronto para uso (definido por comandos como http, ssh ou telnet) têm precedência mais alta do que uma lista de acesso aplicada com a opção de plano de controle. Portanto, esse tráfego de gerenciamento permitido pode ser autorizado a entrar, mesmo que seja explicitamente negado pela lista de acesso pronta para uso.

access-list <name> in interface <Interface_name> control-plane

Do ASA

Estes são os protocolos que podem ser usados para copiar/transferir arquivos para o ASA.

Texto claro:

- FTP

- HTTP

- TFTP

- SMB

Seguro:

- HTTPS

- O Secure Copy Client (SCP) ASA oferece suporte ao cliente SCP para transferir arquivos de e para um servidor SCP.

Para tráfego de passagem

Aleatoriedade do Número de Sequência TCP

Cada conexão TCP tem dois ISNs: um gerado pelo cliente e outro gerado pelo servidor. O ASA torna aleatório o ISN do TCP SYN que passa nas direções de entrada e de saída.

Tornar aleatório o ISN do host protegido evita que um invasor anteceda o ISN seguinte para uma nova conexão e potencialmente sequestre a nova sessão.

A aleatoriedade do número de sequência inicial do TCP pode ser desativada, se necessário. Por exemplo:

- Se outro firewall em linha também estiver aleando os números de sequência iniciais, não há necessidade de ambos os firewalls executarem essa ação, mesmo que essa ação não afete o tráfego.

- Se você usar o eBGP multi-hop através do ASA, e os peers eBGP estão usando MD5. A randomização interrompe a soma de verificação MD5.

- Se usarmos um dispositivo WAAS que exija que o ASA não torne aleatórios os números de sequência das conexões.

Diminuição do TTL

Por padrão, o não diminui o TTL no cabeçalho IP, pois o ASA não aparece como um salto do roteador ao executar o Traceroute.

dnsguard

Impõe uma resposta DNS por consulta. Ele pode ser ativado usando o comando no modo de configuração global.

ASA(config)#dns-guard

Configurar Verificações de Fragmentação da Cadeia de Fragmentos

Para fornecer gerenciamento adicional de fragmentação de pacote e melhorar a compatibilidade com o NFS, use o comando fragment no modo de configuração global.

fragment reassembly { full | virtual } { size | chain | timeout limit } [ interface ]

Configurar Inspeção de Protocolo

Mecanismos de inspeção são necessários para serviços que incorporam informações de endereçamento IP no pacote de dados do usuário ou que abrem canais secundários em portas atribuídas dinamicamente. Esses protocolos exigem que o ASA faça uma inspeção profunda de pacotes em vez de passar o pacote pelo caminho rápido. Como resultado, os mecanismos de inspeção podem afetar o throughput geral. Consulte o Guia de configuração do ASA 9.4 para obter informações detalhadas sobre a Inspeção do protocolo da camada de aplicação.

A inspeção no ASA pode ser habilitada usando esse comando.

policy-map <Policy-map_name> class inspection_default inspect <Protocol> service-policy <Policy-map_name> interface <Interface_name> (Per Interface) service-policy <Policy-map_name> global (Globally)

Por padrão, o ASA tem a política_global habilitada globalmente.

Configurar Encaminhamento de Caminho Reverso Unicast

ip verify reverse-path interface <interface_name>

Quando o tráfego é descartado devido à verificação de RPF, isso mostra o contador de descarte de asp em incrementos de ASA.

ASA(config)# show asp drop

Frame drop:

Invalid TCP Length (invalid-tcp-hdr-length) 21

Reverse-path verify failed (rpf-violated) 90

// Check Reverse path statistics

ASA(config)# sh ip verify statistics

interface inside: 11 unicast rpf drops

interface outside: 79 unicast rpf drops

Detecção de ameaças

A Detecção de Ameaças fornece aos administradores de firewall as ferramentas necessárias para identificar, entender e interromper ataques antes que eles alcancem a infraestrutura de rede interna. Para fazer isso, o recurso conta com vários disparadores e estatísticas diferentes, que são descritos em mais detalhes nestas seções.

Consulte Funcionalidade e Configuração de Detecção de Ameaças do ASA para obter explicações detalhadas sobre a Detecção de Ameaças no ASA.

Filtro Botnet

O filtro de tráfego BotNet monitora as solicitações e respostas do Servidor de Nome de Domínio (DNS) entre clientes DNS internos e servidores DNS externos. Quando uma resposta DNS é processada, o domínio associado à resposta é verificado no banco de dados de domínios mal-intencionados conhecidos. Se houver correspondência, qualquer tráfego adicional para o endereço IP presente na resposta DNS será bloqueado.

O malware é um software mal-intencionado instalado em um host desconhecido. O malware que tenta atividades de rede, como o envio de dados privados (senhas, números de cartão de crédito, digitação ou dados proprietários), pode ser detectado pelo Filtro de tráfego Botnet quando o malware inicia uma conexão com um endereço IP conhecido como inválido. O Filtro de tráfego Botnet verifica as conexões de entrada e saída em relação a um banco de dados dinâmico de nomes de domínio e endereços IP conhecidos como inválidos (a lista bloqueada) e registra ou bloqueia qualquer atividade suspeita.

Você também pode complementar o banco de dados dinâmico da Cisco com endereços de lista bloqueada de sua escolha adicionando-os a uma lista bloqueada estática. Se o banco de dados dinâmico incluir endereços de lista bloqueada que você acha que não podem ser bloqueados na lista, você poderá inseri-los manualmente em uma lista estática permitida. Os endereços de lista permitidos ainda geram mensagens de syslog, mas como você está apenas direcionando as mensagens de syslog de lista bloqueada, elas são informativas. Consulte Configurando o filtro de tráfego Botnet para obter informações detalhadas.

Adições de cache ARP para sub-redes não conectadas

Por padrão, o ASA não responde ao ARP para endereços IP de sub-rede conectados indiretamente. Se você tiver um IP de NAT no ASA que não pertença ao mesmo IP de sub-rede da interface ASA, você poderá ter que habilitar arp permit-nonconnected no ASA para proxy-ARP para o IP NATted.

arp permit-nonconnected

É sempre recomendável ter o roteamento correto nos dispositivos upstream e downstream para que o NAT funcione sem ativar o comando anterior.

Registro e monitoramento

Configurando o SNMP

Esta seção destaca vários métodos que podem ser usados para proteger a implantação do SNMP em dispositivos ASA. É fundamental que o SNMP seja protegido corretamente para resguardar a confidencialidade, integridade e disponibilidade dos dados de rede e dos dispositivos de rede em que esses dados transitam. O SNMP fornece-o uma riqueza de informação na saúde dos dispositivos de rede. Essas informações podem ser protegidas de usuários mal-intencionados que desejam aproveitar esses dados para realizar ataques contra a rede.

Strings de comunidade SNMP

As strings de comunidade são senhas que são aplicadas a um dispositivo ASA para restringir o acesso, tanto de leitura como de leitura-gravação, aos dados SNMP no dispositivo. Essas strings de comunidade, como todas as senhas, podem ser cuidadosamente escolhidas para garantir que não sejam triviais. As strings de comunidade podem ser alteradas em intervalos regulares e de acordo com as políticas de segurança de rede. Por exemplo, as strings podem ser alteradas quando um administrador de rede muda de função ou sai da empresa.

Habilitar acesso de leitura SNMP

snmp-server host <interface_name> <remote_ip_address>

Habilitar interceptações SNMP

snmp-server enable traps all

Configurando o Syslog

Recomenda-se enviar informações de registro para um servidor syslog remoto. Isso possibilita a correlação e a auditoria de eventos de segurança e de rede entre dispositivos de rede com mais eficiência.

Observação: as mensagens de syslog são transmitidas de forma não confiável pelo UDP e em texto claro.

Por esse motivo, qualquer proteção que uma rede oferece ao tráfego de gerenciamento (por exemplo, criptografia ou acesso fora de banda) pode ser estendida para incluir o tráfego de syslog. Os registros podem ser configurados para serem enviados para este destino do ASA:

- ASDM

- Buffer

- Flash

- servidor FTP

- Servidor SNMP como interceptações

- Servidor Syslogs

Configurar Nível de Severidade de Log do Console

logging console critical

O syslog baseado em TCP também está disponível. Todos os syslogs podem ser enviados ao Servidor syslog em texto simples ou criptografado no caso do TCP.

Texto sem formatação

logging host interface_name syslog_ip [ tcp/ port

Criptografado

logging host interface_name syslog_ip [ tcp/ port | [ seguro ]

Se uma conexão TCP não puder ser estabelecida com o servidor syslogs, todas as novas conexões poderão ser negadas. Você pode alterar esse comportamento padrão inserindo o comando logging permit-hostdown.

Configurar Carimbos de Data/Hora em Mensagens de Log

A configuração de data/hora de registro ajuda-o a correlacionar eventos através dos dispositivos de rede. É importante executar uma configuração correta e consistente de data/hora de registro assegurar-se de que você possa correlacionar dados de registo.

logging timestamp

Para obter informações adicionais relacionadas ao syslog, consulte o Exemplo de Configuração de Syslog ASA.

Configurando o Netflow

Às vezes, você pode precisar de identificar rapidamente e tráfego de rede do retorno de monitoramento, especialmente durante a resposta do incidente ou o desempenho da rede deficiente. O NetFlow pode fornecer a visibilidade em todo o tráfego na rede. Adicionalmente, o NetFlow pode ser executado com coletores que podem fornecer a tensão do prazo e a análise automatizada.

O Cisco ASA é compatível com os serviços NetFlow versão 9. As implementações ASA e ASASM do NSEL fornecem um método de rastreamento de fluxo IP stateful que exporta somente os registros que indicam eventos significativos em um fluxo. No rastreamento de fluxo com informações de estado, os fluxos rastreados passam por uma série de alterações de estado. Os eventos NSEL são usados para exportar dados sobre o status do fluxo e são acionados pelo evento que causou a alteração de estado.

Consulte o Guia de Implementação do NetFlow do Cisco ASA para obter mais informações sobre o Netflow no ASA:

Configuração de segurança

Senhas na configuração

Todas as senhas e as chaves são criptografadas ou ofuscadas . O comando show running-config não revela as senhas reais.

Esse backup não pode ser usado para backup/restauração no ASA. O backup que é feito para fins de restauração seria executado usando o comando more system:running-config. As senhas de configuração do ASA podem ser criptografadas usando uma frase secreta primária. Consulte Criptografia de Senha para obter informações detalhadas.

Recuperação de Senha de Serviço

Desativar isso pode desativar o mecanismo de recuperação de senha e desativar o acesso ao ROMMON. O único meio de recuperação de senhas perdidas ou esquecidas pode ser o ROMMON apagar todos os sistemas de arquivos, inclusive arquivos de configuração e imagens. Você pode fazer um backup da sua configuração e ter um mecanismo para restaurar imagens da linha de comando do ROMMON.

Troubleshooting

Não há informações de solução de problemas disponíveis.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

2.0 |

02-Aug-2023 |

Texto Alt adicionado.

Título atualizado, Introdução, SEO, Tradução automática, Requisitos de estilo, Gramática, Ortografia e Formatação. |

1.0 |

17-Sep-2015 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Srinivasa MunagalaEngenheiro do Cisco TAC

- Dinkar SharmaEngenheiro do Cisco TAC

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback