802.11r/11k/11v Fast Roams op 9800 WLC’s begrijpen

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft de verschillende resultaten wanneer de snelle roammethoden zijn ingeschakeld/uitgeschakeld op de draadloze clients.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- IEEE 802.11 WLAN-basisstations.

- IEEE 802.1 WLAN-beveiliging.

- Basiskennis van IEEE 802.1X/EAP.

- Snelle overgang naar IEEE 802.11r BSS.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco draadloze 9800-L controller IOS® XE 17.9.4

- Cisco Catalyst 9130AXI Series access point.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Dit document helpt u het verschil te begrijpen wanneer de protocollen 802.11r, 802.11v en 802.11k zijn ingeschakeld op een 9800 draadloze controller. Het legt ook uit wat de impact is op de klanten als je ze uitgeschakeld hebt.

802.11r, 802.11v en 802.11k zijn stuk voor stuk verschillende standaarden of wijzigingen binnen de 802.11-reeks van draadloze netwerkprotocollen.

802.11r: Is de Snelle Overgang over basis de dienstreeksen die een nieuw concept introduceert waar de aanvankelijke handdruk met nieuwe AP wordt gedaan zelfs alvorens de cliënt aan het doeltoegangspunt zwerft. Het is met name nuttig in omgevingen waar ononderbroken connectiviteit van cruciaal belang is, zoals bij Voice-over-IP of real-time stream-toepassingen met video of constante stream-monitor. Met een afgestemd 802.11r-netwerk kunnen apparaten tussen toegangspunten zwerven zonder dat de netwerkconnectiviteit aanzienlijk wordt verstoord of verlaagd.

802.11k: Neighbor List and Assisted Roam (Radio Resource Measurement) maakt gebruik van de functies van het beheer van radiobronnen om de algehele prestaties en betrouwbaarheid van draadloze netwerken te verbeteren. Het optimaliseert de beschikbare radiobronnen waar access points informatie over hun radioomgeving verzamelen en delen. Deze informatie omvat kanaalgebruik, signaalsterkte en storingsniveaus. Het kan dan door clientapparaten worden gebruikt om meer gefundeerde beslissingen te nemen over de verbinding die AP moet maken, wat leidt tot een betere taakverdeling, minder interferentie en een betere netwerkefficiëntie.

802.11v: is een Network-ondersteunde energiebesparing die klanten helpt om de accuduur te verbeteren, waardoor ze langer kunnen slapen. Het richt zich ook op hoe de efficiency en het beheer van draadloze netwerken te verbeteren. Dit maakt op zijn beurt een betere controle en coördinatie mogelijk tussen de netwerkinfrastructuur en clientapparaten wanneer clients roamen. De belangrijkste functies zijn buurrapporten, overgangen voor servicesets, taakverdeling en netwerkgebaseerde energiebesparing. Deze functies verbeteren de detectie, selectie en bewaking van clientnetwerken. Het staat ook de toegangspunten toe om cliëntapparaten aan te moedigen om te zwerven in plaats van op het apparaat te wachten om een zwerfbesluit te nemen.

Terwijl 802.11r zich richt op naadloze overgang tussen AP’s, streeft 802.11v ernaar om netwerkbeheermogelijkheden te verbeteren. De 802.11k is ontworpen om het gebruik van radiobronnen te optimaliseren voor betere prestaties en betrouwbaarheid.

Sommige verklaringen in dit document zijn afkomstig van hoofdstuk 6 van Hoofdstuk 6 van Cisco Catalyst 9800 Series draadloze controllers en van de sectie 802.11 Room van het boek Inzicht in en probleemoplossing.

Security roaming op hoger niveau

Wanneer de SSID is geconfigureerd met L2 hogere beveiliging bovenop basis 802.11 Open System-verificatie, zijn meer frames nodig voor de eerste associatie en wanneer clients zwerven. De twee meest gebruikelijke beveiligingsmethoden die zijn gestandaardiseerd en geïmplementeerd voor 802.1 WLAN’s zijn:

- Persoonlijk WPA/WPA2/WPA3: Een PSK wordt gebruikt om de cliënten voor authentiek te verklaren.

- WPA/WPA2/WPA3 Enterprise: De EAP-methode (Extensible Authentication Protocol) en 802.1x worden gebruikt voor het verifiëren van de draadloze clients, waarmee de gebruikersreferenties (gebruikersnaam en wachtwoord), certificaten of tokens via een AAA-server worden gevalideerd.

In dit document kan WPA2 Enterprise WLAN worden gebruikt met EAP-PEAP om het verschil in het gebruik van de IEEE-protocollen (802.11r, 802.11k en 802.11v) te tonen en om aan te geven hoe dit de draadloze roampogingen kan beïnvloeden.

SSID met Fast Room Protocols ingeschakeld (802.11r, 802.11k en 802.11v)

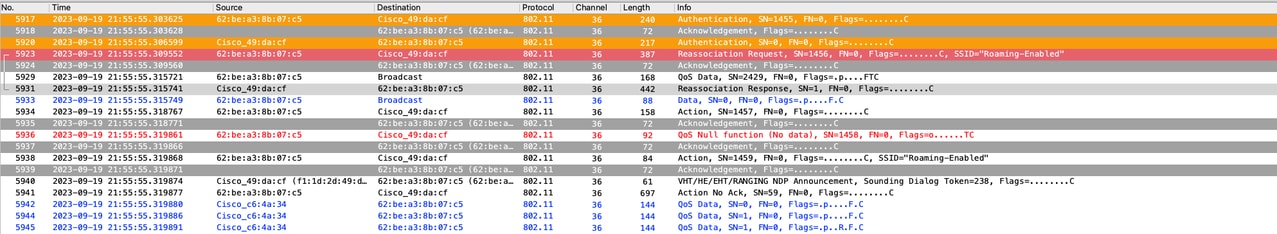

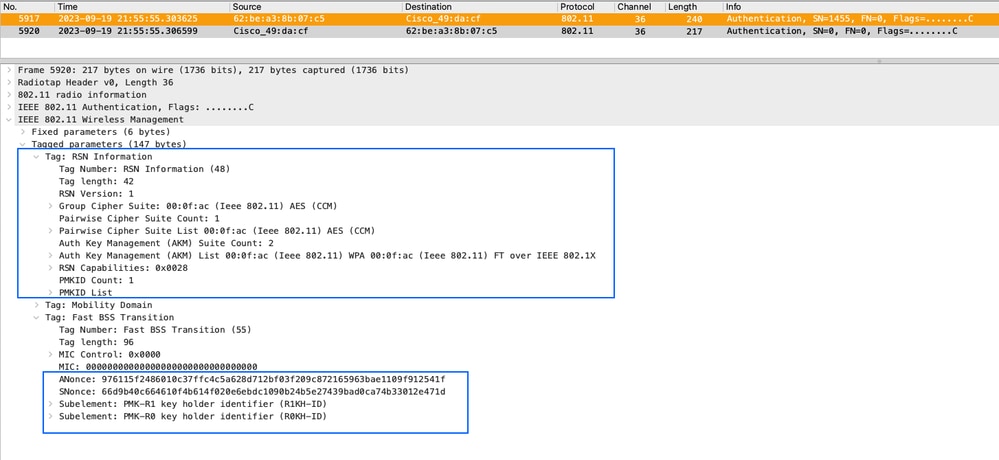

De standaard WLAN-configuratie heeft elk protocol dat standaard is ingeschakeld. In het lab probeert de draadloze client te zwerven tussen 9130 access points. Aangezien u de standaardconfiguratie van het WLAN hebt, met andere woorden, snel zwerven is ingeschakeld naast 802.11v en 802.11k, zou u een naadloos zwerven verwachten. Hier is een voorbeeld van een over-the-air OTA-opname voor een zwerm zelfs:

Hier zijn de RA sporen voor dit roam evenement:

2023/09/19 21:54:25.912523930 {wncd_x_R0-0}{1}: [client-orch-sm] [15403]: (note): MAC: 62be.a38b.07c5 Re-Association received. BSSID 1416.9d7f.a22e, WLAN Roaming-Enabled, Slot 1 AP 1416.9d7f.a220, Rosalia-9130-1, old BSSID f01d.2d49.dacf

!--- Reassociation Request is received from the client.

2023/09/19 21:54:25.912882280 {wncd_x_R0-0}{1}: [dot11-validate] [15403]: (info): MAC: 62be.a38b.07c5 Dot11 validate dot11r pmkid. 11r PMKID match found

!--- Since 802.11r is enabled, WLC/AP were able to validate/use the PMKID

Als 802.11r is ingeschakeld, wordt de eerste handdruk met een nieuw AP uitgevoerd zelfs voordat de client naar het doeltoegangspunt zwerft. Dit concept heet Fast Transition. De eerste handdruk stelt een klant en de access points in staat om vooraf de Pairwise Transient Key (PTK) berekening uit te voeren. Deze PTK-toetsen worden toegepast op de client en de toegangspunten nadat de client reageert op het reassociatieverzoek of op de uitwisseling met de nieuwe doel-AP:

2023/09/19 21:54:25.913247615 {wncd_x_R0-0}{1}: [dot11] [15403]: (note): MAC: 62be.a38b.07c5 Association success. AID 2, Roaming = True, WGB = False, 11r = True, 11w = False Fast roam = True

!--- Reassociation Response is sent to the client.

2023/09/19 21:53:59.692212232 {wncd_x_R0-0}{1}: [client-orch-state] [15403]: (note): MAC: 62be.a38b.07c5 Client state transition: S_CO_IP_LEARN_IN_PROGRESS -> S_CO_RUN

!--- Client took an IP address and moved to run state.

SSID met Fast Room Protocols uitgeschakeld (802.11r, 802.11k en 802.11v)

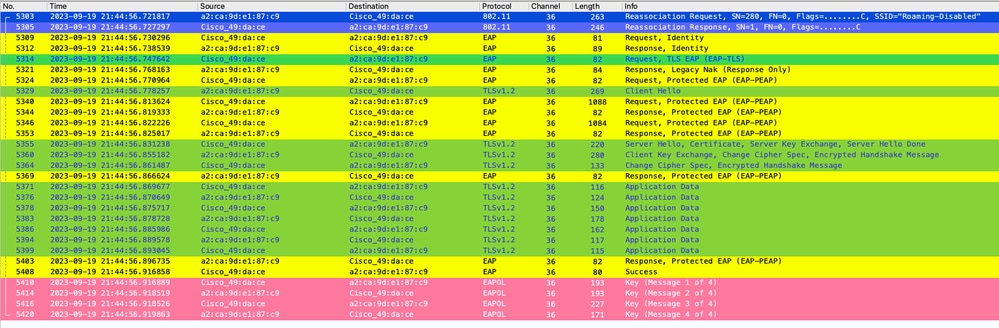

In dit scenario zijn alle protocollen uitgeschakeld op een 802.1x SSID, in dit geval ervaart de client een volledige verificatie telkens als de draadloze client tussen de toegangspunten zwerft. Het volgende cijfer toont een voorbeeld van een over-the-air-uitwisseling waarbij u kunt zien dat de client de EAP-uitwisseling niet kon overslaan. Daarom vond een volledige herverificatie plaats omdat geen van de snelle roammethoden zijn ingeschakeld:

Over-the-air protocollen uitgeschakeld

Over-the-air protocollen uitgeschakeld

Hier is een samenvatting van de controller RA sporen voor dit roam evenement:

2023/09/19 21:44:47.425575500 {wncd_x_R0-0}{1}: [client-orch-sm] [15403]: (note): MAC: a2ca.9de1.87c9 Re-Association received. BSSID 1416.9d7f.a22f, WLAN Roaming-Disabled, Slot 1 AP 1416.9d7f.a220, Rosalia-9130-1, old BSSID f01d.2d49.dace

!--- Reasscoiation Request is received from the client.

2023/09/19 21:44:47.425980179 {wncd_x_R0-0}{1}: [dot11-validate] [15403]: (ERR): MAC: a2ca.9de1.87c9 Failed to Dot11 validate dot11i pmkids. No matching pmkid for the pmk available in cache.

!--- Since none of the roam methods are enabled, WLC/AP could not find any PMKID available.

2023/09/19 21:44:47.426252733 {wncd_x_R0-0}{1}: [dot11] [15403]: (note): MAC: a2ca.9de1.87c9 Association success. AID 1, Roaming = True, WGB = False, 11r = False, 11w = False Fast roam = False

!--- Reasscoiation Response is sent to the client.

2023/09/19 21:44:47.444466744 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 5, EAP-Type = Identity

2023/09/19 21:44:47.444469338 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] EAP Packet - REQUEST, ID : 0x1

2023/09/19 21:44:47.444481064 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] EAPOL packet sent to client

2023/09/19 21:44:47.471913767 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] Received EAPOL packet - Version : 1,EAPOL Type : EAP, Payload Length : 13, EAP-Type = Identity

2023/09/19 21:44:47.471916029 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] EAP Packet - RESPONSE, ID : 0x1

2023/09/19 21:44:47.475646582 {wncd_x_R0-0}{1}: [radius] [15403]: (info): RADIUS: Received from id 1812/103 10.201.234.195:0, Access-Challenge, len 129

2023/09/19 21:44:47.627108647 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] Sent EAPOL packet - Version : 3,EAPOL Type : EAP, Payload Length : 39, EAP-Type = PEAP

2023/09/19 21:44:47.627110791 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] EAP Packet - REQUEST, ID : 0x5c

2023/09/19 21:44:47.631319121 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] EAP Packet - RESPONSE, ID : 0x5c

2023/09/19 21:44:47.657492378 {wncd_x_R0-0}{1}: [radius] [15403]: (info): RADIUS: Received from id 1812/183 10.201.234.195:0, Access-Accept, len 297

2023/09/19 21:44:47.657840708 {wncd_x_R0-0}{1}: [dot1x] [15403]: (info): [a2ca.9de1.87c9:capwap_90000002] Received an EAP Success

!--- Full Reauthentication EAP exchange packets.

2023/09/19 21:44:47.658787303 {wncd_x_R0-0}{1}: [client-keymgmt] [15403]: (info): MAC: a2ca.9de1.87c9 EAP key M1 Sent successfully

2023/09/19 21:44:47.662831295 {wncd_x_R0-0}{1}: [client-keymgmt] [15403]: (info): MAC: a2ca.9de1.87c9 M2 Status: EAP key M2 validation success

2023/09/19 21:44:47.662931971 {wncd_x_R0-0}{1}: [client-keymgmt] [15403]: (info): MAC: a2ca.9de1.87c9 EAP key M3 Sent successfully

2023/09/19 21:44:47.665864464 {wncd_x_R0-0}{1}: [client-keymgmt] [15403]: (info): MAC: a2ca.9de1.87c9 M4 Status: EAP key M4 validation is successful

!--- 4-way handshake in order to compute the PTK/GTK keys.

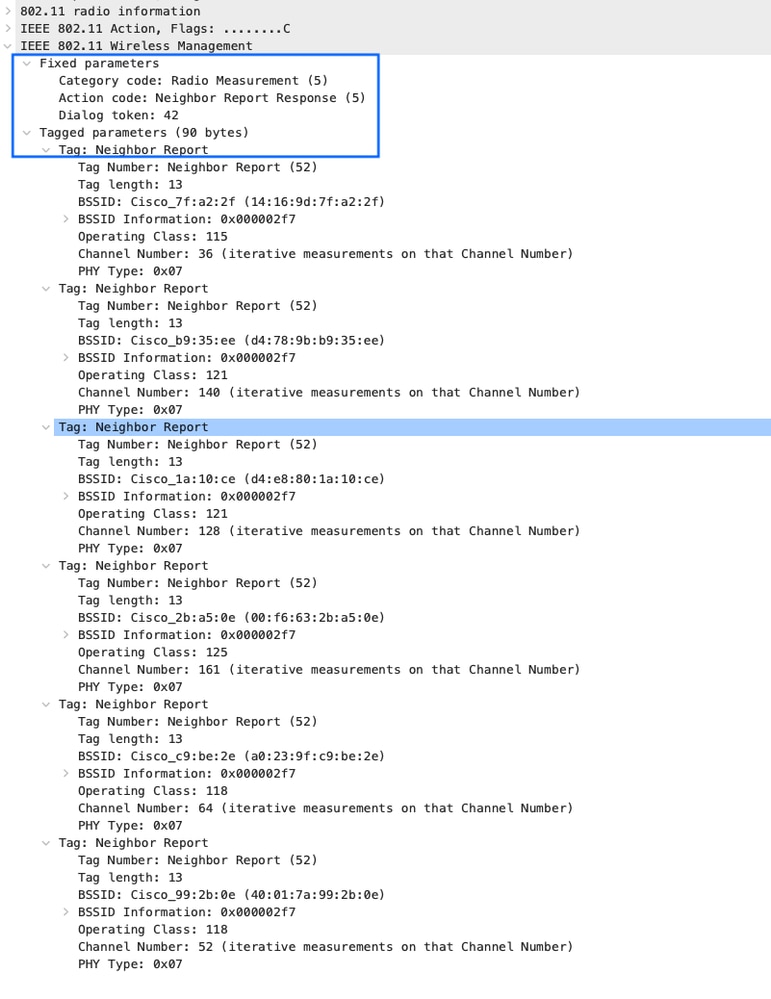

SSID met 802.11k ingeschakeld

Met de 802.11k-standaard kunnen klanten een buurrapport aanvragen dat informatie bevat over AP's die goede kandidaten zijn voor een zwerf binnen de serviceset. Dit laat cliënten toe om passieve of actieve aftasten van RF te vermijden alvorens de cliënt beslist naar een verschillend toegangspunt te bewegen. De C9800 ondersteunt een functie genaamd 11k ondersteunde roami, die een geoptimaliseerde buurlijst maakt en levert aan de 802.11k clients. De 802.11k buurlijst wordt gegenereerd op aanvraag en kan verschillend zijn voor twee clients op verschillende AP's omdat de WLC de individuele client RF relatie met de omliggende AP's zou overwegen.

Clients die het 82.11k-protocol niet ondersteunen, verzenden geen aanvragen van buurlijsten. Dit maakt voorspellingsoptimalisatie mogelijk die deze klanten helpt. Dientengevolge, wordt een buurlijst opgeslagen in de mobiele de gegevensstructuur van de stationsoftware op C9800.

Clients verzenden aanvragen voor buurlijsten alleen nadat ze geassocieerd zijn met de toegangspunten die het RM-capaciteits-informatie-element (IE) in het beacon adverteren. Dit volgende cijfer is een voorbeeld van 802.11k actieframes nadat de client is gekoppeld aan het access point:

Melding van buurlanden via de lucht

Melding van buurlanden via de lucht

SSID met 802.11v ingeschakeld

Met de 802.11v-standaard zijn de twee belangrijkste verbeteringen in het beheer van draadloze netwerken:

-

Netwerkondersteunde energiebesparende functie: EVerbetert de prestaties van de clientbatterij met een maximale stationaire periode, die aangeeft hoe lang een client in de slaapstand kan blijven zonder dat er gegevenskaders worden verzonden. De klant wordt via associatie- en disassociatieframes op de hoogte gesteld van deze maximale periode van inactiviteit.

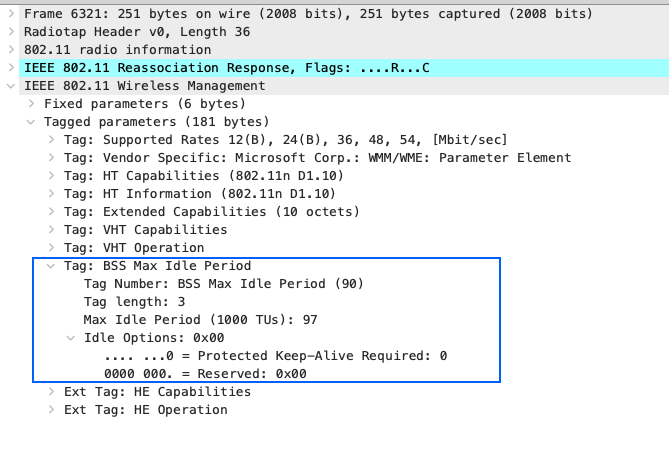

Als een toegangspunt gedurende een bepaalde periode geen frames van een draadloze client ontvangt, wordt ervan uitgegaan dat de client het netwerk heeft verlaten en wordt deze gescheiden. De BSS Max-inactiviteitsperiode is de hoeveelheid tijd die een AP een client kan houden zonder een frame te hoeven ontvangen (client kan in slaap blijven, dit bespaart batterij). Deze waarde wordt naar de draadloze client verzonden via het associatie- en reassociatieresponsframe. Het volgende cijfer toont de waarde in de reassociatierespons van het toegangspunt, waar de BSS Max Inactiviteitsperiode is gespecificeerd in tijdseenheden. Elke keer dat de eenheid gelijk is aan 1,024 milliseconden:

Periodewaarde voor OTC-systemen via de lucht

Periodewaarde voor OTC-systemen via de lucht

- Netwerk-ondersteunde zwerm: Stelt de draadloze infrastructuur in staat om te suggereren dat de client wegzwerft van zijn huidige access point. Dit biedt de client de lijst met toegangspunten waarnaar kan worden gezwerven in dezelfde uitgebreide serviceset (ESS).

802.11v BSS transitiebeheerframes worden uitgewisseld in drie scenario's:

- Vóór de overgang naar een nieuw access point, heeft de client de mogelijkheid om een 802.11v BSS Transition Management Query te verzenden om betere opties van de te koppelen toegangspunten te ontdekken, en de huidige AP waar de client is verbonden, te reageren met een BSS overgangs management verzoek dat de lijst van kandidaat access points om te roamen naar biedt.

2. Ongevraagd verzoek om taakverdeling: een functie waarmee het toegangspunt clients over toegangspunten op dezelfde controller kan verdelen om overbelasting van het toegangspunt te voorkomen. Wanneer het aantal clients de ingestelde drempelwaarde voor de taakverdeling voor een toegangspunt overschrijdt, wordt een nieuwe client die probeert een koppeling te maken met het toegangspunt, geweigerd met een associatierespons met status 17 (bezig met toegangspunt). Doorgaans proberen de geweigerde klanten te associëren met hetzelfde geladen AP, zelfs nadat de client een associatie verwerpt, dat wil zeggen als vanuit RSSI-perspectief, dat AP hun beste optie is. Neem bijvoorbeeld 40 gebruikers in een conferentieruimte met één toegangspunt. Met een 802.11v BSS Transition Management query kan een defect in de taakverdeling soepeler worden behandeld wanneer het toegangspunt een lijst met kandidaat-toegangspunten naar de locatie stuurt.

3. Ongevraagd geoptimaliseerd roamverzoek: De draadloze clients worden verwacht om RF en roam naar AP met het hoogste signaal te scannen. Sommige clients hebben echter een kleverig gedrag weergegeven waar ze bij het toegangspunt blijven waarmee ze zijn gekoppeld, zelfs wanneer een buurtoegangspunt een sterker signaal geeft. Dit wordt een plakkerig cliëntprobleem genoemd. Om dit probleem aan te pakken, ondersteunt de 9800 controller een functie genaamd geoptimaliseerd zwerven waar de RSSI van de client datapakketten en dataroaminggegevens worden gecontroleerd en de client proactief wordt losgekoppeld. De 802.11v BSS Transition Management Aanvraag verbetert de geoptimaliseerde roaming, waarmee de client op korte termijn wordt gedissocieerd en biedt een lijst met toegangspunten om naar te zwerven.

Opmerking: vanuit TAC-ervaring is geoptimaliseerde roaming niet geschikt voor alle netwerken. Zorg ervoor dat de dekking goed genoeg is tussen toegangspunten om dit werk te maken zoals verwacht, anders zouden meer problemen kunnen komen als u het toelaat.

Een 802.11v BSS Transition Management Aanvraag die door een toegangspunt naar een klant wordt gestuurd, is slechts een suggestie. De opdrachtgever kan de suggestie opvolgen of afwijzen. De 9800 draadloze controller biedt een configuratieoptie, genaamd Imminent Disassociatie, waarmee u de clients kunt dwingen zich te distantiëren als de client zich niet binnen een bepaald tijdvenster opnieuw met een ander toegangspunt verbindt. U kunt deze alleen vanuit CLI configureren via een opdracht met bss-transitie disassociatie-imminent onder een specifiek WLAN-profiel.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

20-Feb-2024 |

Eerste vrijgave |

1.0 |

13-Feb-2024 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Rosalia AlhouraniCisco-escalatie-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback