Probleemoplossing voor Threat Grid-toepassingsintegratie met FMC

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft in detail de integratie van Thread Grid-applicatie (TGA) met Firepower Management Center (FMC).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- FireSIGHT Management FMC

- Threat Grid-applicatie - basisconfiguratie

- Certificaten van bevoegdheid maken (CA)

- Linux/Unix

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- FMC versie 6.6.1

- Threat Grid 2.12.2

- CentOS 8

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk levend is, zorg er dan voor dat u de mogelijke impact van om het even welke opdracht begrijpt.

Probleem

In dit gebruikte casescenario kunt u twee problemen en twee foutcodes zien.

Scenario 1

De integratie faalt met fouten:

Sandbox registration failed: Peer certificate cannot be authenticated with given CA certificates (code = 60) Wat dit probleem betreft, heeft de afgifte te maken met het certificaat dat niet als volledige keten in het VCC is geüpload. Aangezien het door CA ondertekende certificaat werd gebruikt, moet de gehele certificeringsketen in één PEM-bestand worden gecombineerd. In een ander woord start u met Root CA > Intermediate Cert (indien van toepassing) > Clean Int. Raadpleeg dit artikel uit de officiële handleiding waarin de vereisten en de procedure worden beschreven.

Als er sprake is van een veelzijdige gebarenteketen van CA’s, moeten alle vereiste tussentijdse certificaten en het basiscertificaat zijn opgenomen in één bestand dat aan het VCC is geüpload.

Alle certificaten moeten een PEM-code hebben.

De newlines van het bestand moeten UNIX zijn, niet DOS.

Als het Threat Grid-apparaat een zelf-ondertekend certificaat presenteert, uploadt u het certificaat dat u van dat apparaat hebt gedownload.

Als het Threat Grid-apparaat een door CA ondertekend certificaat bevat, uploadt u het bestand dat de certificeringsketen bevat.

Scenario 2

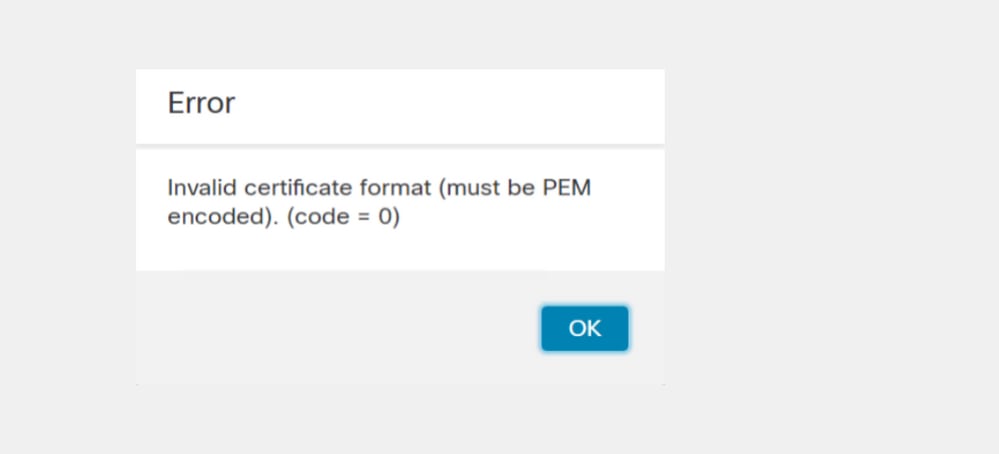

Ongeldige fout in certificaatindeling

Invalid Certificate format (must be PEM encoded) (code=0) Fout in certificaatindeling, zoals in de afbeelding weergegeven.

Deze fout is te wijten aan de verkeerde opmaak van het gecombineerde PEM-certificaat dat op de Windows-machine is gemaakt en dat gebruik maakt van OpenSSL. Het is sterk aanbevolen om een Linux-machine te gebruiken om dit certificaat te maken.

Integratie

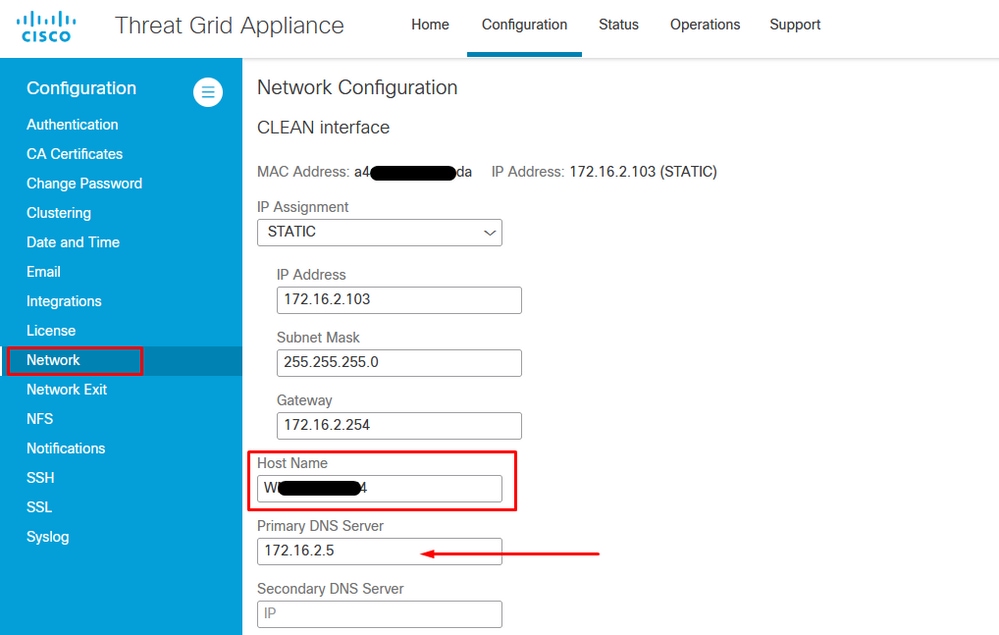

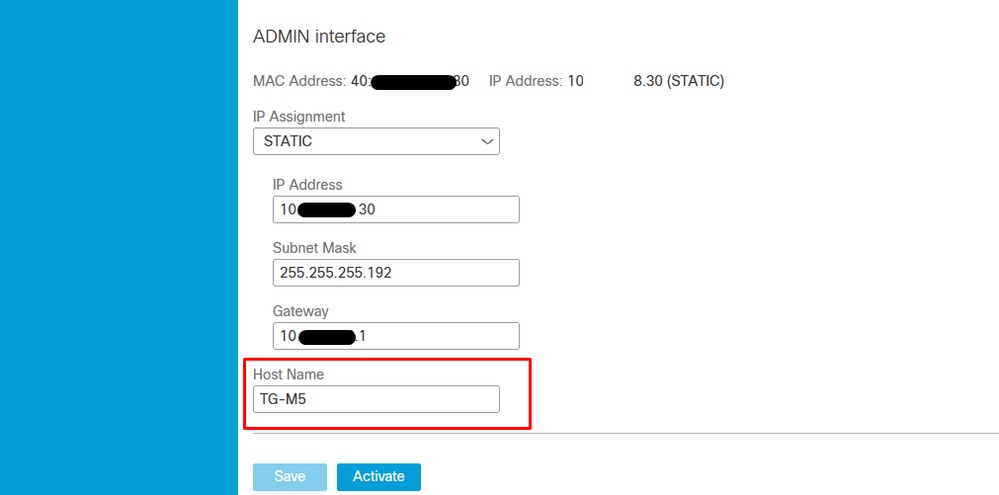

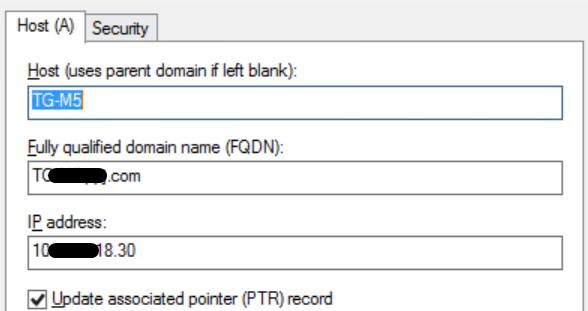

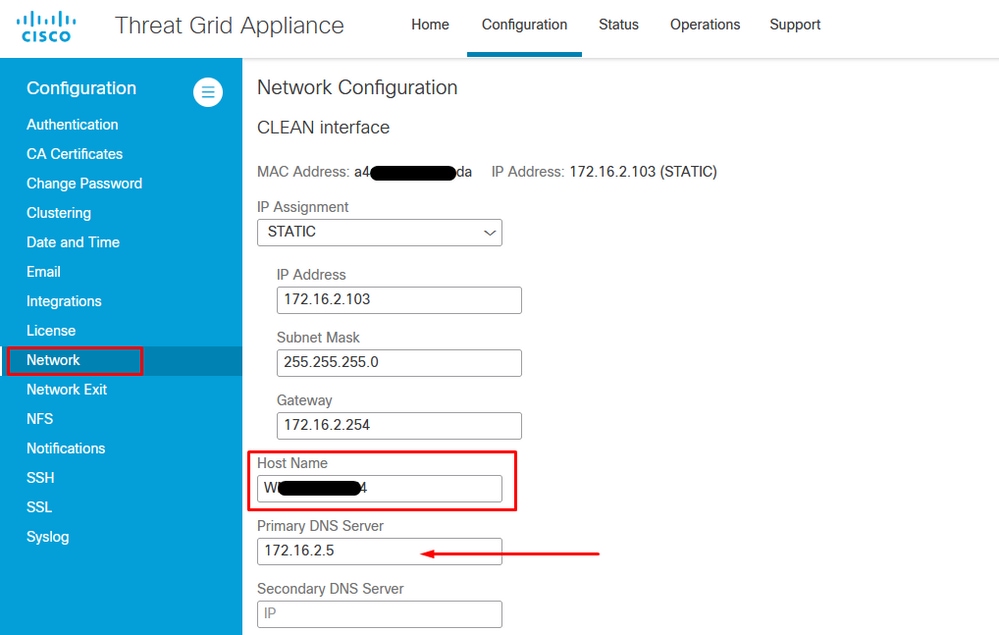

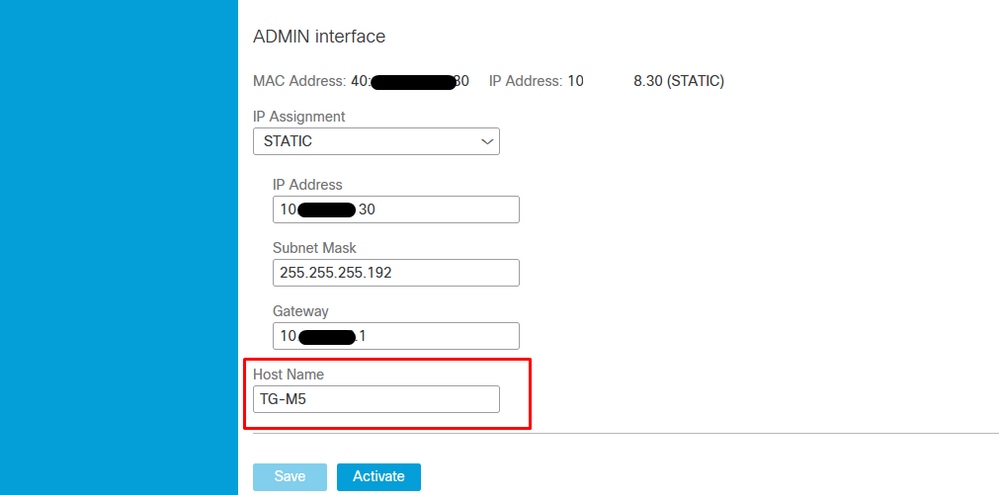

Stap 1. Configureer de GA zoals in de afbeeldingen.

Interne CA-ondertekende certificaten voor Clean Admin-interface

Stap 1. Generate the Private key die wordt gebruikt voor zowel de beheerder als de schone interface.

openssl ecparam -name secp521r1 -genkey -out private-ec-key.pem Stap 2. Generate CSR.

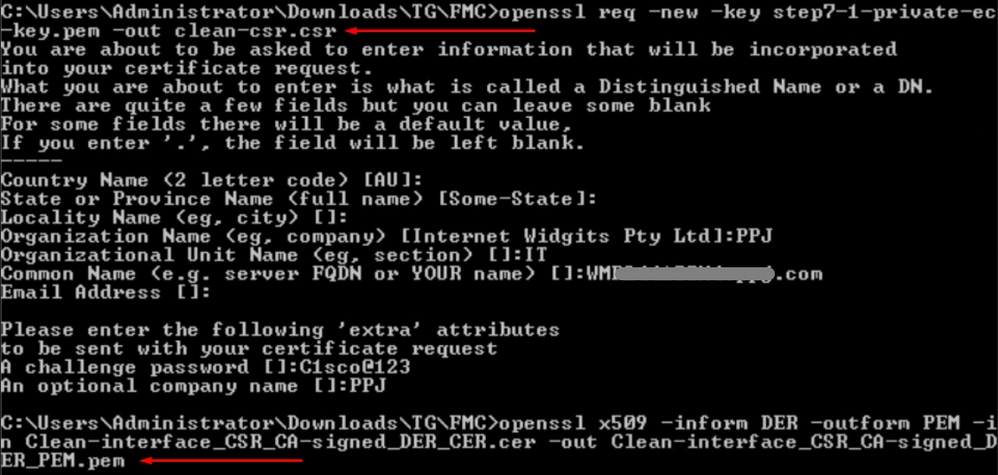

Reinigingsinterface

Stap 1. Navigeer naar de CSR-creatie en gebruik de gegenereerd privé-toets.

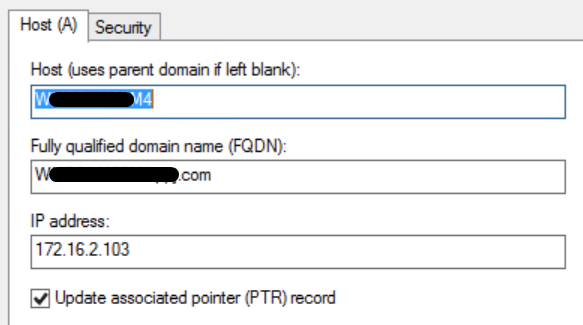

openssl req -new -key private-ec-key.pem -out MYCSR.csr Opmerking: De GN-naam moet voor CSR worden ingevuld en moet overeenkomen met de hostnaam van de Clean interface zoals gedefinieerd onder "Network". Er moet een DNS-ingang zijn op de DNS-server die de naam van de Clean interface-hostname oplost.

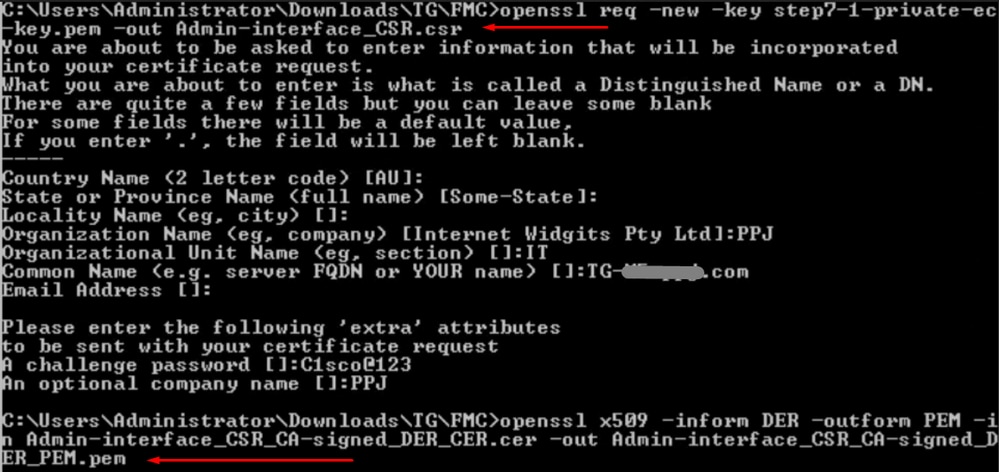

Admin-interface

Stap 1. Navigeer naar de CSR-creatie en gebruik de gegenereerd privé-toets.

openssl req -new -key private-ec-key.pem -out MYCSR.csr Opmerking: De GN-naam moet voor CSR worden ingevuld en moet overeenkomen met de "hostname" van de "admin-interface" gedefinieerd onder "Netwerk". Er moet een DNS-ingang op de DNS-server zijn, die de naam van de schone interface-hostname oplost.

Stap 2. CSR moet worden ondertekend door CA. Download het certificaat in het DER-formaat met de CER-extensie.

Stap 3. CER naar PEM converteren.

openssl x509 -inform DER -outform PEM -in xxxx.cer -out yyyy.pem CSR-interface en CER reinigen naar PEM

Admin interface-CSR en CER naar PEM

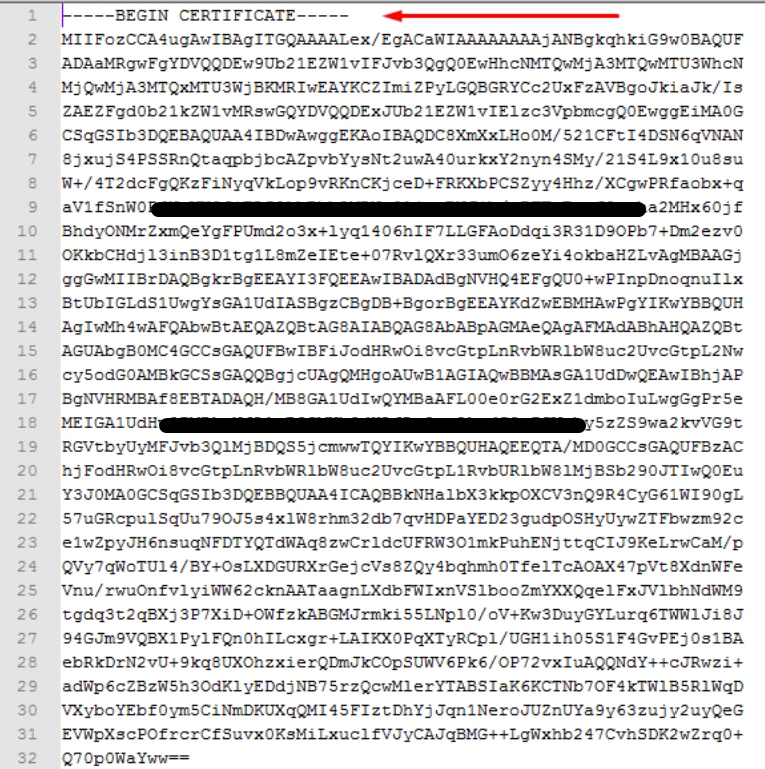

Correct formaat van het certificaat voor FMC

Als u al beschikt over certificaten en deze zijn in het CER/CRT-formaat en leesbaar wanneer een teksteditor wordt gebruikt, kunt u eenvoudigweg de uitbreiding naar PEM wijzigen.

Als het certificaat niet leesbaar is, moet u het DER-formaat converteren naar het PEM-leesbare formaat.

openssl x509 -inform DER -outform PEM -in xxxx.cer -out yyyy.pem PEM

Voorbeeld van PEM-leesbaar formaat, zoals in de afbeelding weergegeven.

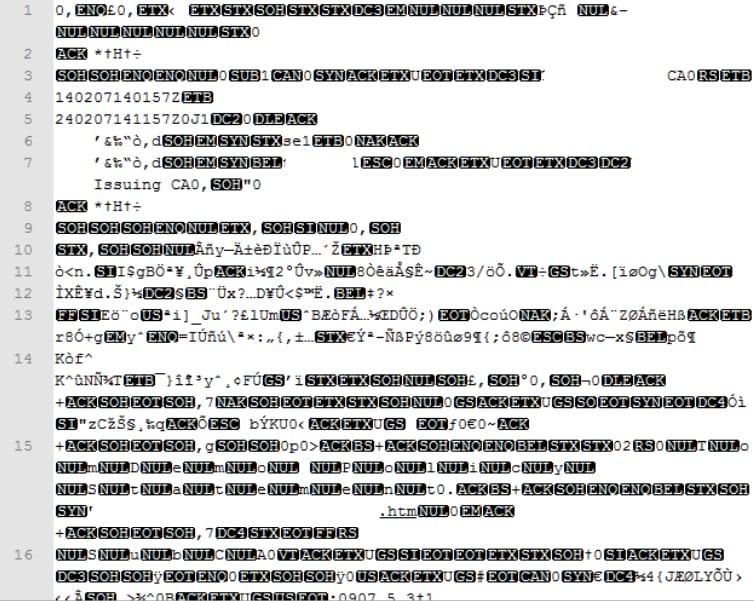

ONDER

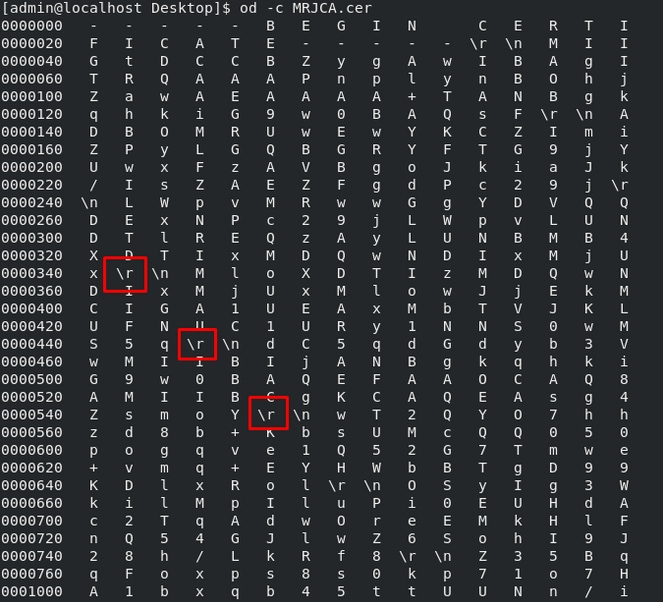

Voorbeeld van de leesbare bestandsindeling onder DER, zoals in de afbeelding getoond

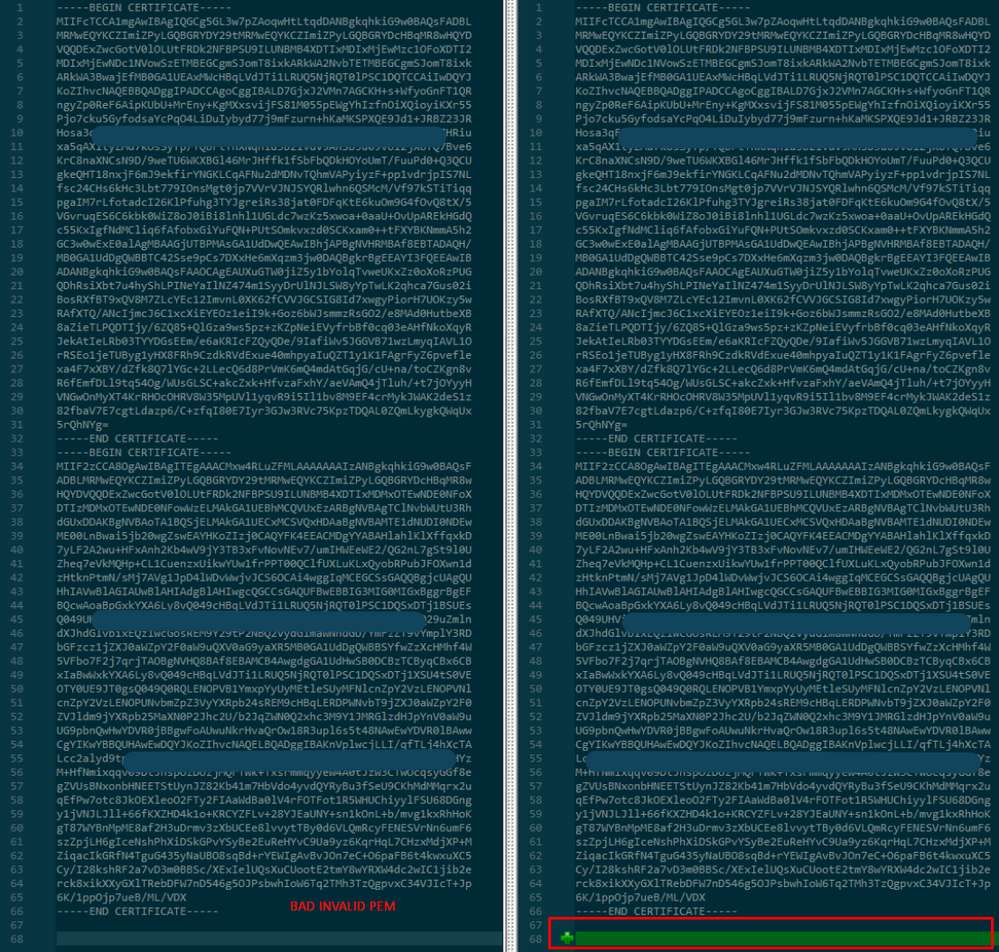

Verschil tussen certificaat gemaakt in Windows vs Linux

Een eenvoudige zijdelingse vergelijking van beide certificaten naast elkaar u kunt de gelijkgetrokken stekker in Kladblok ++ opnieuw tonen het gecodeerde verschil in lijn #68. Links ziet u het certificaat dat in Windows is gemaakt, rechts ziet u het certificaat dat op de Linux-machine is gegenereerd. Links heeft de vervoersaangifte, wat het certificaat PEM ongeldig maakt voor FMC. U kunt echter niet het verschil in teksteditor zien behalve die regel in Kladblok ++.

Kopieer het nieuw gemaakte/geconverteerde PEM-certificaat voor RootCA en CLEAN-interface naar uw Linux-machine en verwijder de transportterugkeer uit het PEM-bestand.

sed -i 's/\r//'

Bijvoorbeeld, gebruikt -i's/\r//' OPADMIN.pem.

Controleer of de vervoersaangifte aanwezig is.

od -c

Certificaten die nog altijd een poster hebben, zoals getoond in de afbeelding.

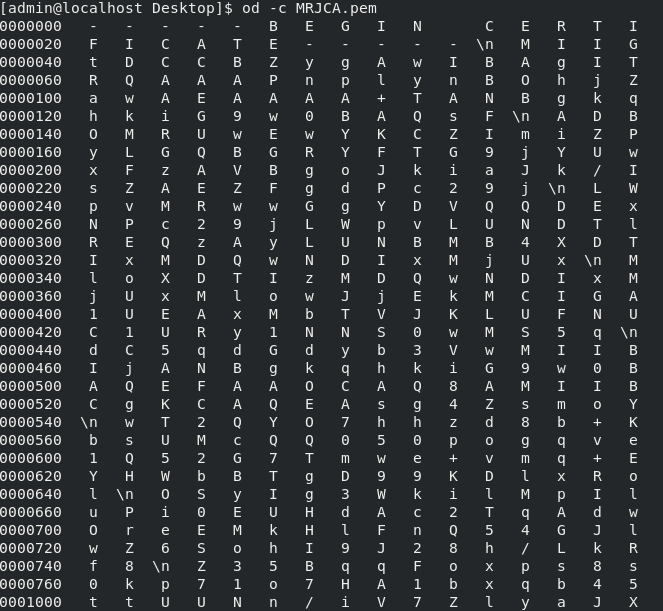

Certificaat nadat u dat door een Linux-machine hebt uitgevoerd.

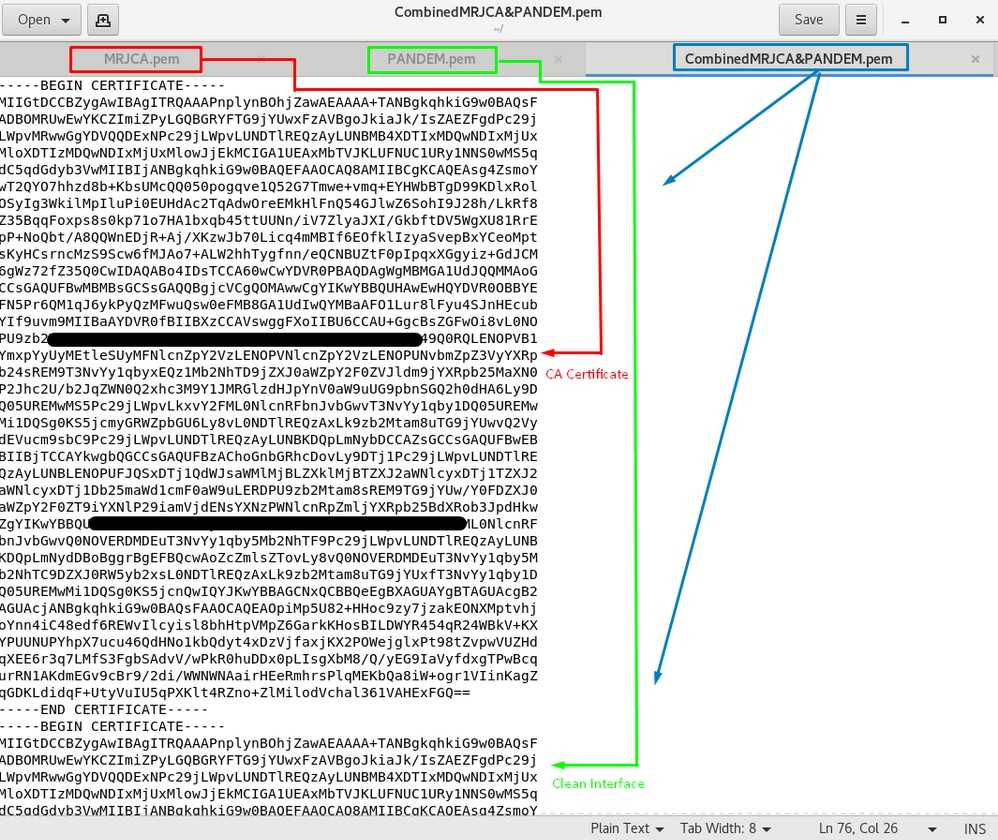

Gebruik voor FMC de volgende opdracht om Root_CA te combineren met het certificaat zonder vervoer op een Linux-machine.

cat

>

Bijvoorbeeld, kat Clean-interface_CSR_CA-getekend_DER_CER_PEM_no-box.pem Root-CA.pem > Combinatie.pem.

U kunt ook een nieuwe teksteditor in uw Linux-machine openen en beide programma's Reinigen combineren met een vervoersterugkeer die in één bestand is verwijderd, en deze opslaan met een .PEM-extensie. U moet het CA-certificaat bovenaan en het Clean Interface-certificaat onderaan hebben.

Dit moet uw certificaat zijn dat u later naar uw FMC uploadt om te integreren met het TG-apparaat.

Certificaat uploaden naar TG-apparaat en FMC

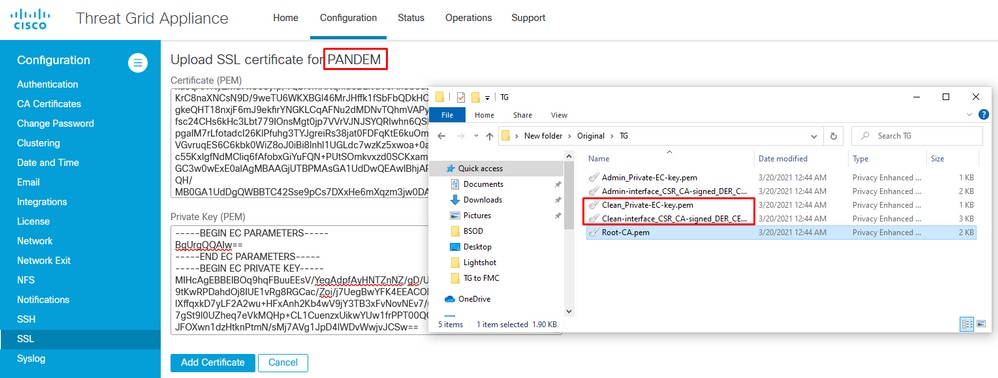

Uploadcertificaat voor een schone interface

Navigeer in op Configuration > SSL > PANDEM - Handelingen Upload New Certificate > Add Certificate, zoals in de afbeelding.

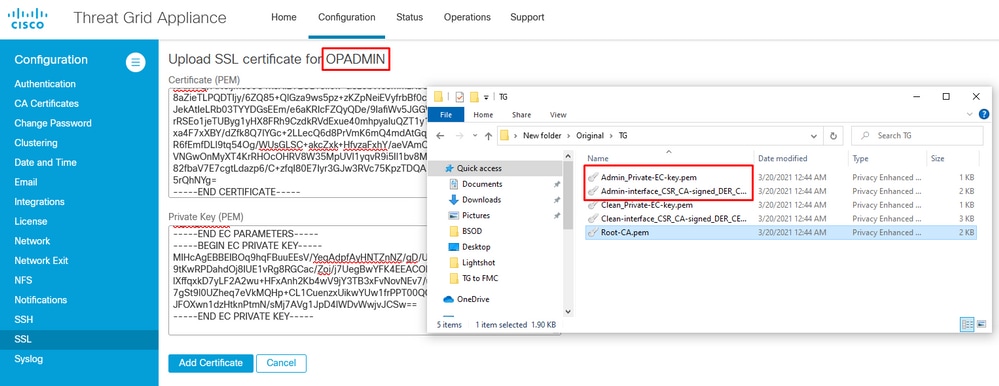

Uploadcertificaat voor een beheerinterface

Navigeer in op Configuration > SSL > OPADMIN - Handelingen Upload New certificaatnummer > Add Certificate, zoals in de afbeelding.

Uploadcertificaat aan FMC

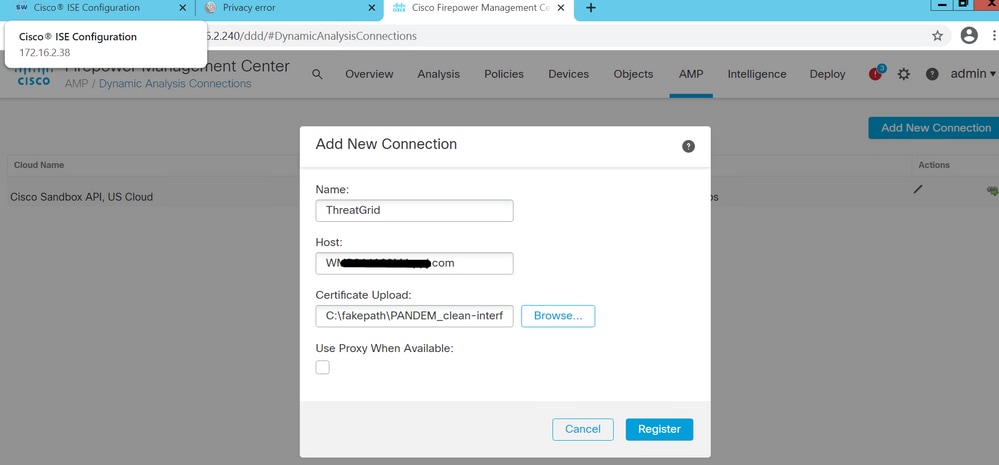

Als u het certificaat aan het FMC wilt uploaden, navigeer dan naar AMP > Dynamische analyse-verbindingen > Nieuwe verbinding toevoegen en vul vervolgens de gewenste informatie in.

Name: Elke naam om te identificeren.

Host: Clean-interface FQDN zoals gedefinieerd wanneer de CSR voor schone interface wordt gegenereerd

Certificaat: Het gecombineerde certificaat van ROOT_CA en schone interface_no-wagon.

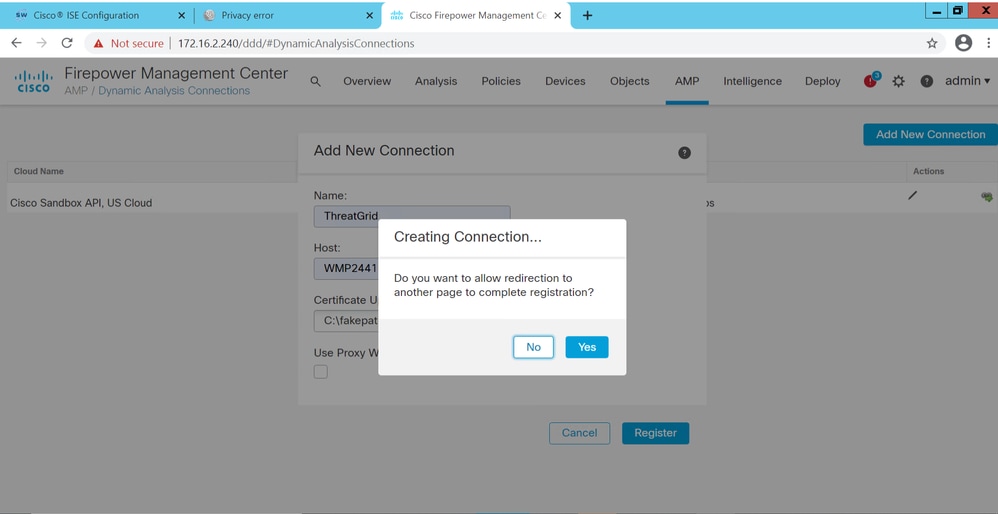

Nadat de New Connection is geregistreerd, verschijnt er een pop-upvenster en klikt u op de knop Ja.

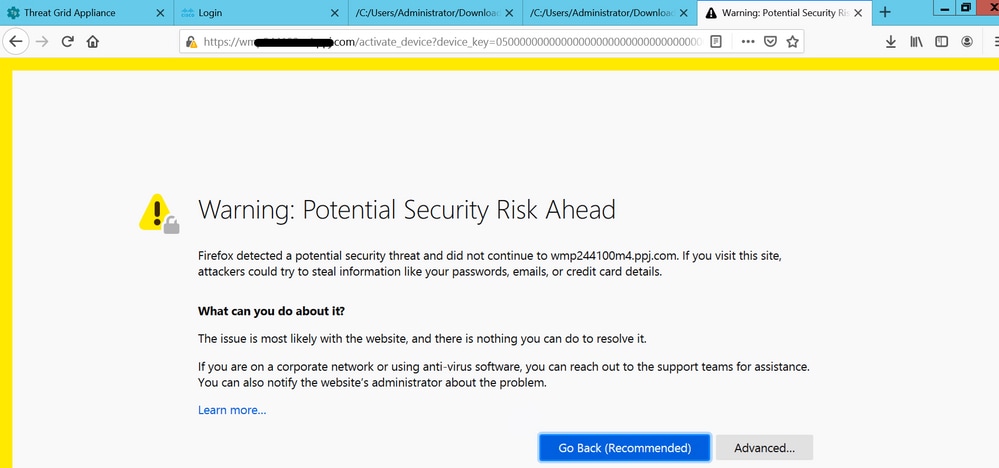

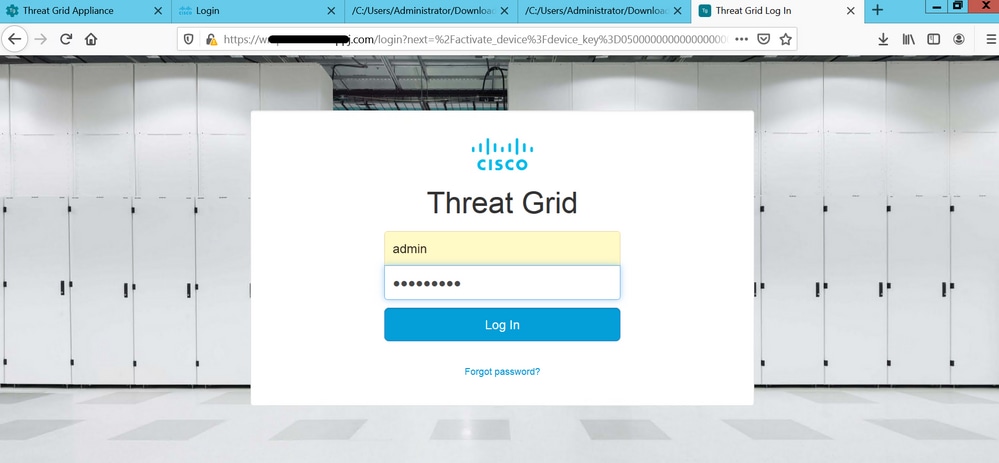

De pagina wordt teruggestuurd naar de interface TG Clean (TG reinigen) en de loginmelding, zoals in de afbeeldingen wordt weergegeven.

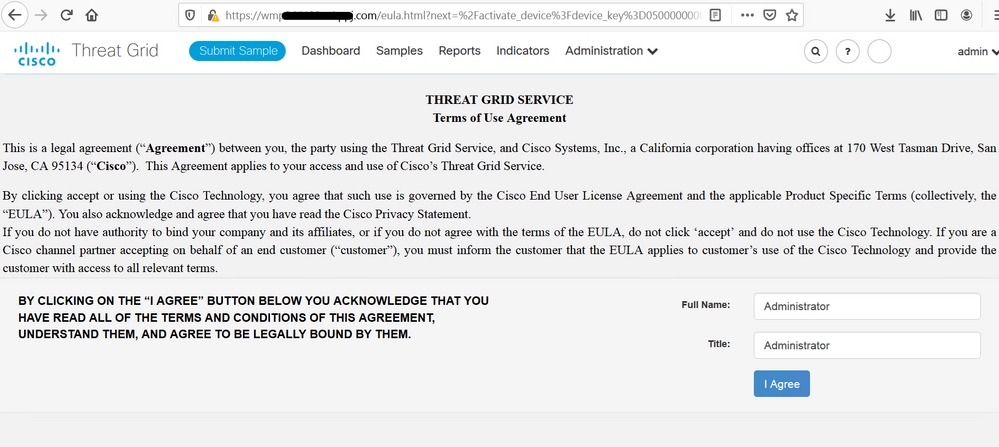

Accepteer de EULA.

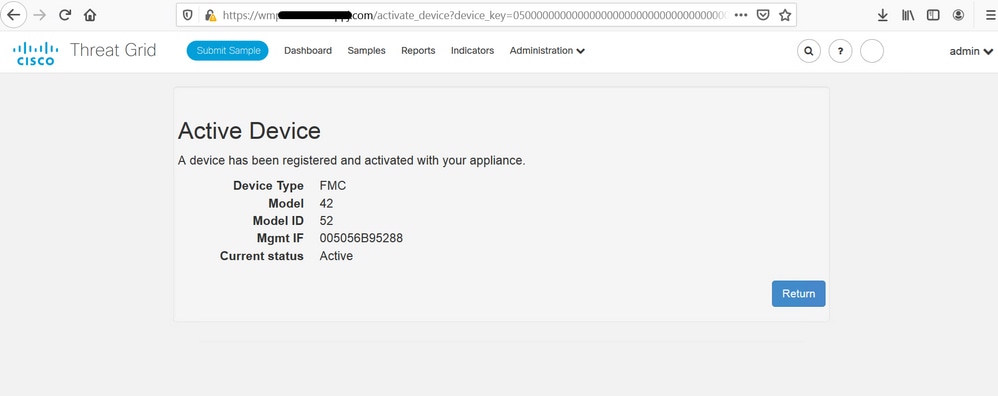

De succesvolle integratie toont een actief apparaat, zoals in het beeld getoond.

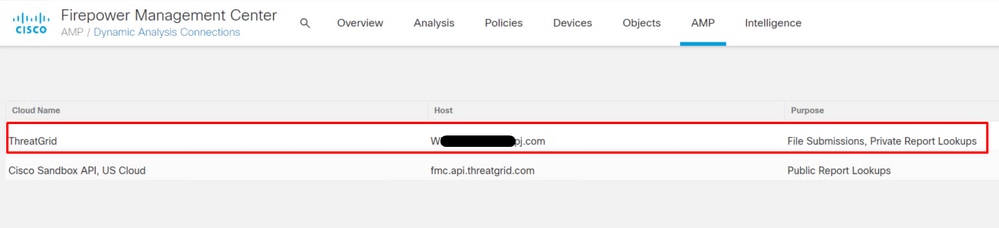

Klik op Return terug naar FMC met succesvolle TG-integratie, zoals in de afbeelding weergegeven wordt.

Gerelateerde informatie

Bijgedragen door Cisco-engineers

- Roman ValentaCisco TAC-ingenieur

- Nitin ShettigarCisco Engineer

- Edited by Yeraldin SanchezCisco TAC-ingenieur

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback