Inleiding

Dit document beschrijft hoe u Dynamisch toegangsbeleid kunt uitvoeren en configureren op een beveiligd firewallapparaat dat is gebaseerd op de RAVPN-client.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Registreer de Secure Firewall bij het VCC en laat deze synchroniseren en bijwerken met de nieuwste versie van het configuratiebestand.

- Prefig Remote Access Virtual Private Network (RAVPN)-beleid op de geregistreerde beveiligde firewall.

- Hostscan pakket (.pkg) met zijn equivalente versie van AnyConnect Security Mobility Client.

- Basiskennis over RAVPN-oplossingen.

- Algemene concepten voor DAP-functie.

- Beheer en configuratie van Secure Firewall Management Center.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

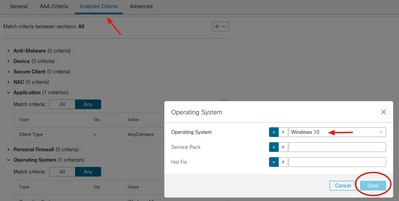

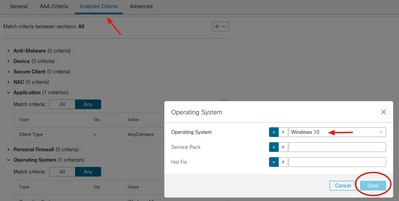

- FMC 7.0.0 versie of hoger

- Secure Firewall 7.0.0 versie of hoger

- MAC/Windows-machine met Cisco Secure Client AnyConnect-software 4.10 of hoger

- Hostscan pakket 4.10 of hoger

- Active Directory voor AAA-verificatie.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

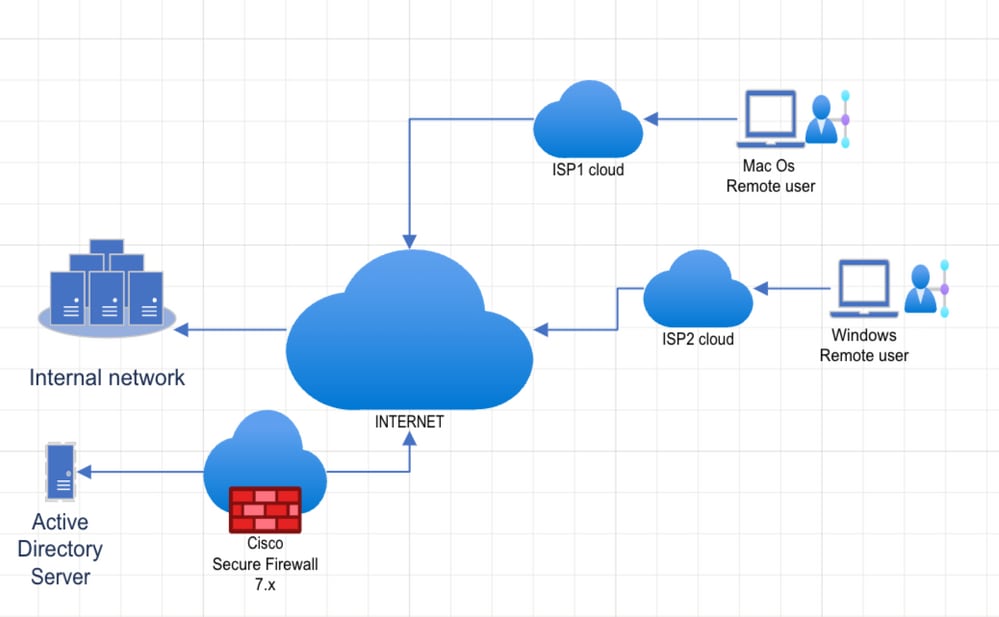

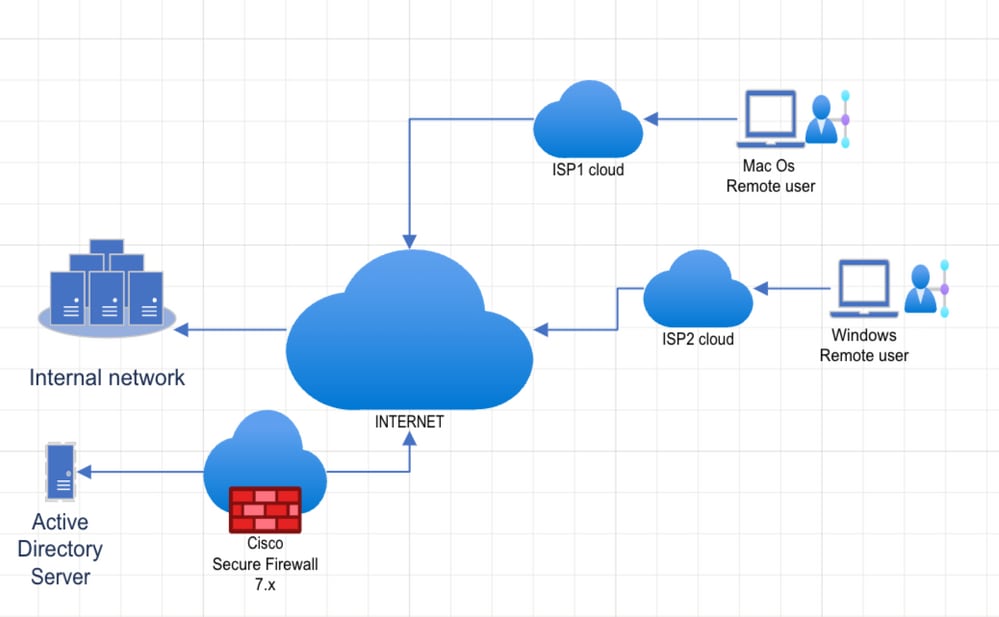

Dit document beschrijft een stapsgewijze handleiding voor het uitvoeren en configureren van Dynamic Access Policies op een Secure Firewall-apparaat op basis van RAVPN-clientmachinekenmerken. HostScan wordt gebruikt om clientinformatie te verzamelen en DAP past verschillende beleidslijnen toe op respectievelijk Mac OS- en Windows-gebruikers.

RAVPN-ontwerpen worden uitgevoerd in verschillende en dynamische scenario's die niet kunnen worden bestuurd door netwerkbeheerders. Gewoonlijk zijn er meerdere verbindingen die op dezelfde VPN Gateway landen die op basis van meerdere variabelen (zoals gebruikersnaam, organisatie, hardwareapparaat, besturingssysteem, enzovoort) kunnen bepalen hoe elke verbinding kan worden bedreigd, sommige kunnen geprivilegieerde gebruikersrollen, toegang tot programma's en toepassingen, verschillende IP-adrestoewijzing of subnetfilterregels vereisen.

Dynamic access policies (DAP) is een nieuwe functie die is geïntroduceerd in softwarerelease 7.0.0 van Cisco Secure Firewall Threat Defense, die de netwerkbeheerders toestaat om verschillend beleid toe te passen op verschillende gebruikers die de hierboven genoemde dynamische omgevingen overleven, op basis van een verzameling attributen van de RAVPN-clients van Cisco Secure Client (AnyConnect) die equivalent is aan één of meerdere criteria (DAP-criteria).

AnyConnect-software biedt de RAVPN-clientfuncties en de Posture-module de mogelijkheid om attributen te identificeren zoals OS, anti-virus, anti-spyware en firewallsoftware die op de host en de server is geïnstalleerd HostScan-toepassing verzamelt deze informatie .

Configureren

Netwerkdiagram

Configuraties

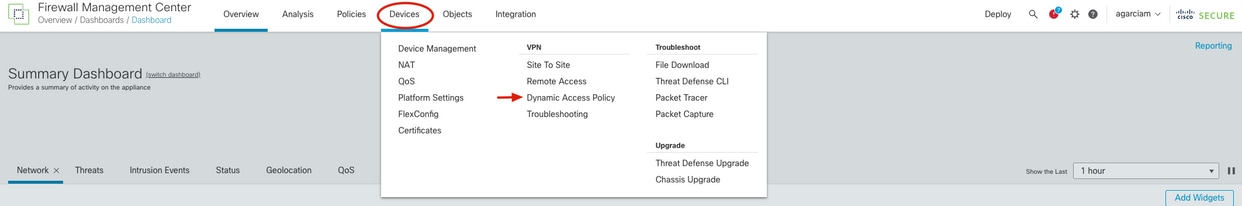

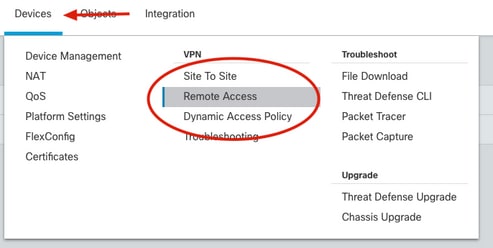

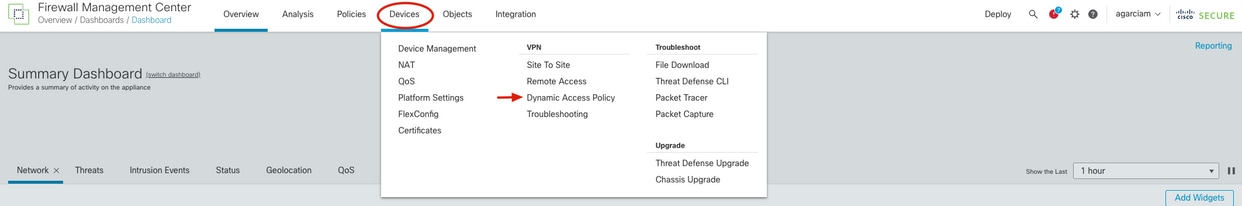

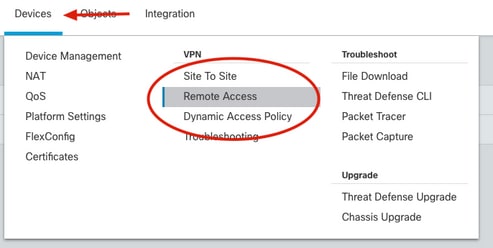

1. Log in in de FMC GUI met beheerdersreferenties en klik vanuit de weergave thuisdashboard op Apparaten en selecteer Dynamisch toegangsbeleid in het uitgebreide menu.

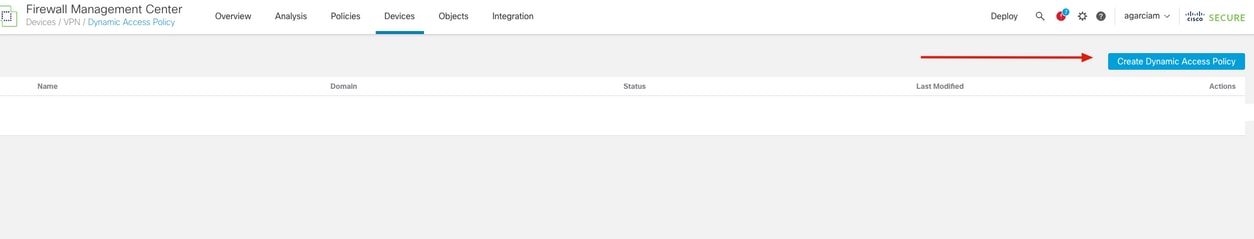

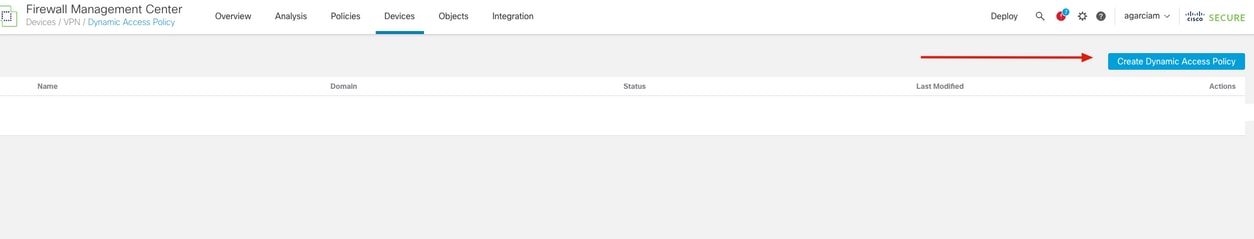

2. Klik vanuit de weergave Dynamic Access Policy op Create Dynamic Access Policy.

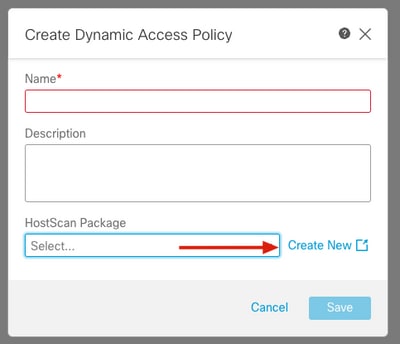

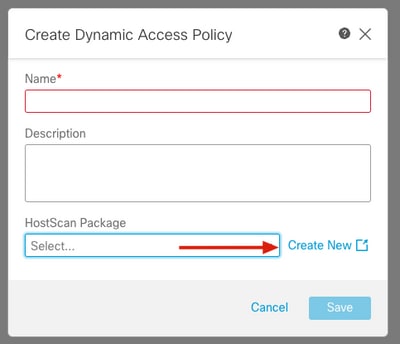

3. Specificeer een naam voor het DAP-beleid en selecteer Nieuw maken naast het vervolgkeuzemenu van het HostScan-pakket (deze actie kan een nieuw browsertabblad openen met de sectie Objectbeheer).

Opmerking:Als een HostScan-afbeelding al is geüpload, selecteert u deze in het vervolgkeuzemenu, klikt u op Opslaan en gaat u verder met stap 6.

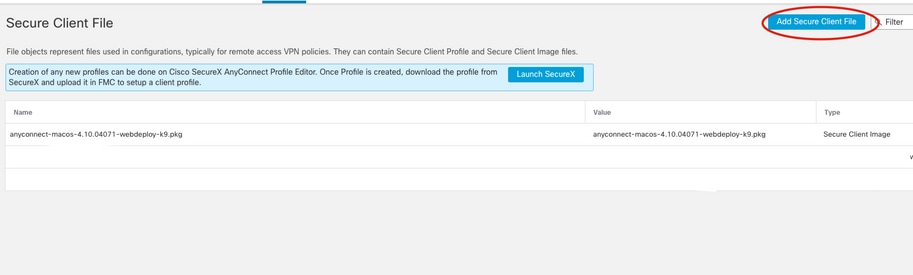

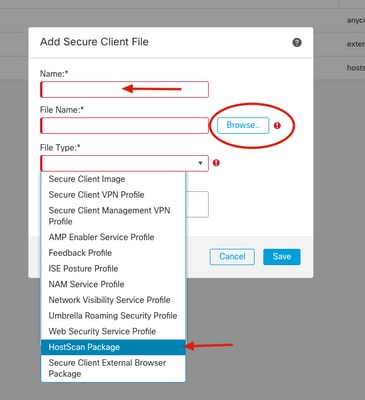

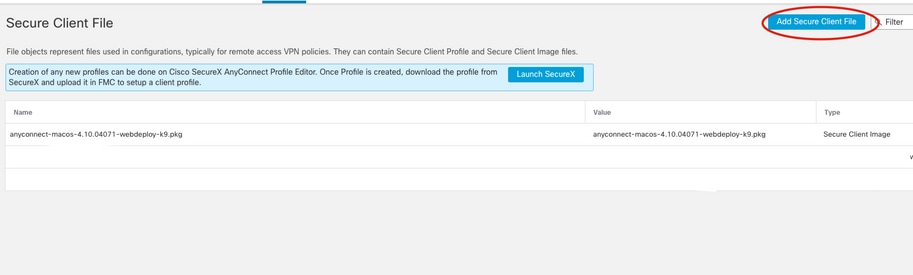

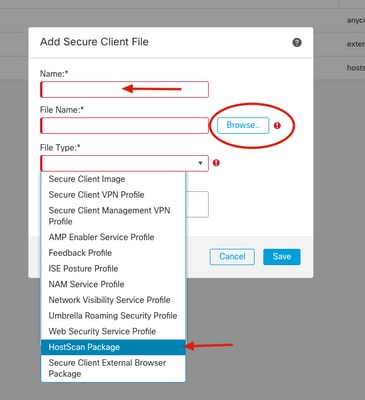

4. In de weergave Object tabblad gaat u naar Add Secure Client File" om het HostScan-pakket te uploaden.

5. Specificeer de naam van het bestand, klik op Bladeren om het HostScan-pakket te uploaden (.pkg) vanuit uw lokale bestanden en selecteer HostScan-pakket in het vervolgkeuzemenu File type en klik vervolgens op Save.

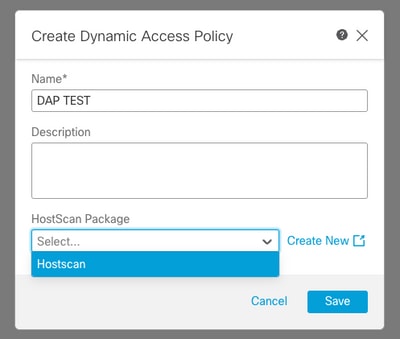

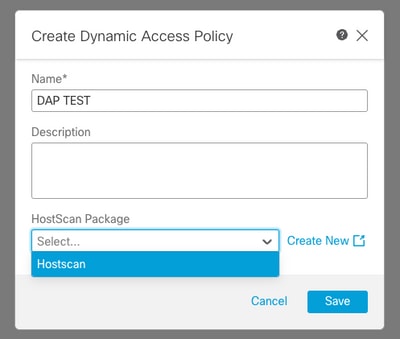

6. Ga terug naar het tabblad Dynamisch toegangsbeleid maken uit stap 3.

Specificeer de naam van het Dynamic Access Policy en nu kunt u uw nieuwe HostScan-pakket zien in het vervolgkeuzemenu en op Opslaan klikken.

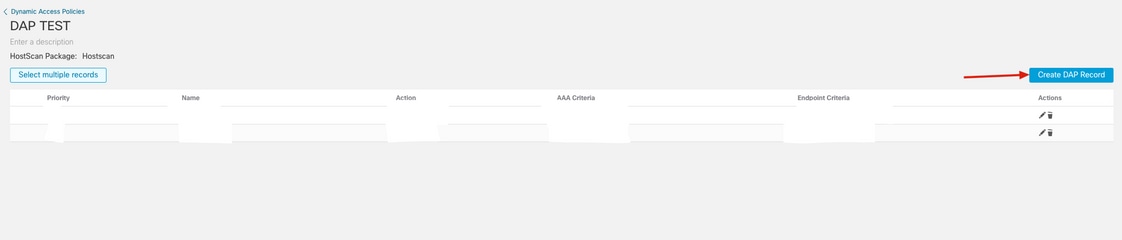

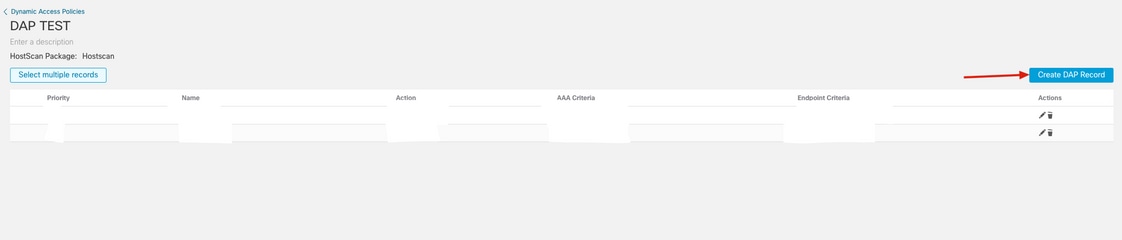

7. U kunt worden omgeleid naar het nieuwe DAP editor venster, klik op Create DAP Record om een nieuwe ingang te genereren.

Opmerking: In dit voorbeeld kunnen we een DAP-record configureren om OS-informatie te verzamelen van RAVPN AnyConnect-client en de verbinding toe te staan als host-machine Mac OS draait.

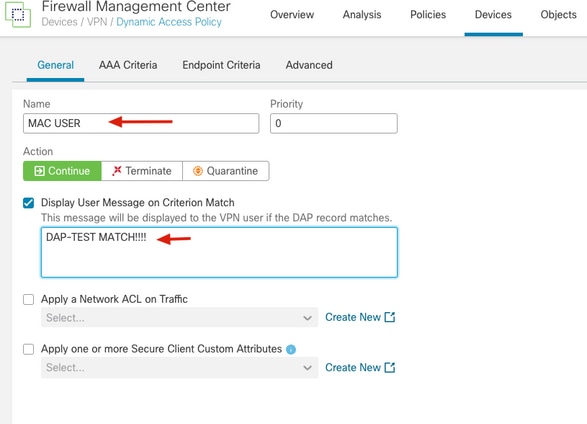

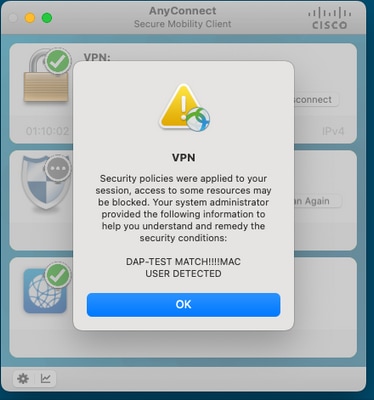

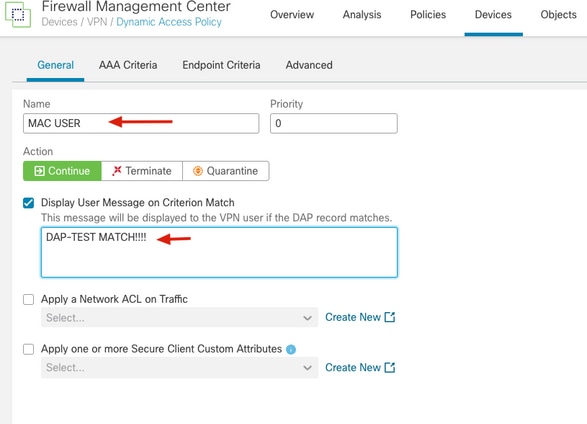

8. Specificeer de naam van de DAP-record, controleer het Display User Message on Criterion Match en typ een prompt bericht zodat we de gebruiker laten weten dat verbinding in een DAP is geland op basis van het besturingssysteem. Selecteer Doorgaan om verbinding toe te staan onder het veld Actie.

Opmerking: U kunt Terminate of Quarantine selecteren als de actie die moet worden toegepast op basis van uw case.

Opmerking: u kunt ook een netwerk ACL of Secure Client-kenmerken toepassen volgens uw netwerkvereisten.

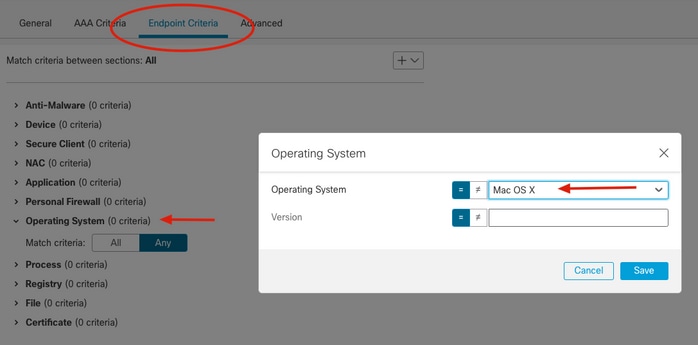

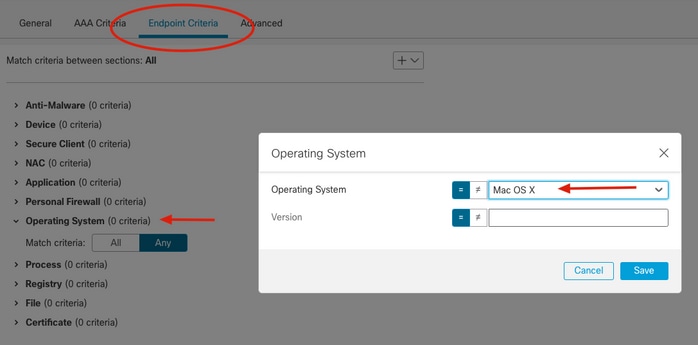

9. Ga naar het tabblad Endpoint Criteria, selecteer OS-systeem en specificeer gelijken Mac OS X, laat Versie dropdown leeg als dit voorbeeld is bedoeld om Mac OS te detecteren ongeacht de versie en klik op Save.

Opmerking: In dit artikel worden Endpoint Criteria attributen gebruikt, maar u kunt AAA Criteria voor LDAP of RADIUS attributen match gebruiken.

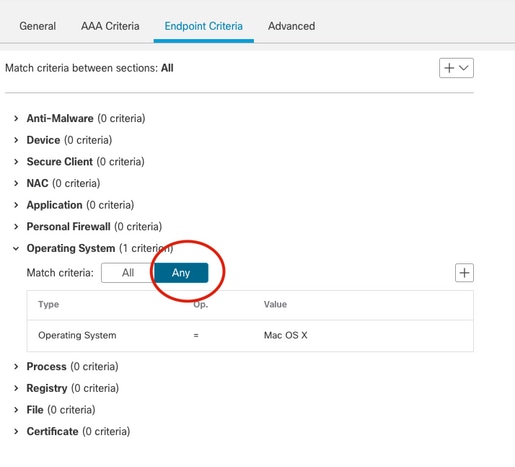

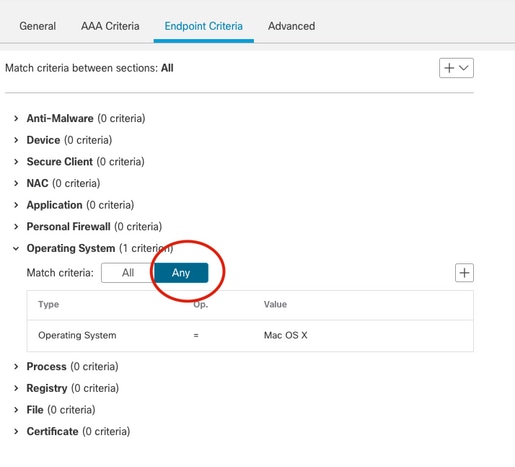

10. Op het tabblad Endpoint Criteria ziet u de nieuwe systeemcriteria van het besturingssysteem, gevolgd door de optie Match criteria.

Selecteer een willekeurige optie.

Opmerking: u kunt meerdere criteria-items aanmaken en Match All of Match Any selecteren volgens uw vereisten.

11. Ga naar de rechteronderkant van de pagina en klik op Opslaan.

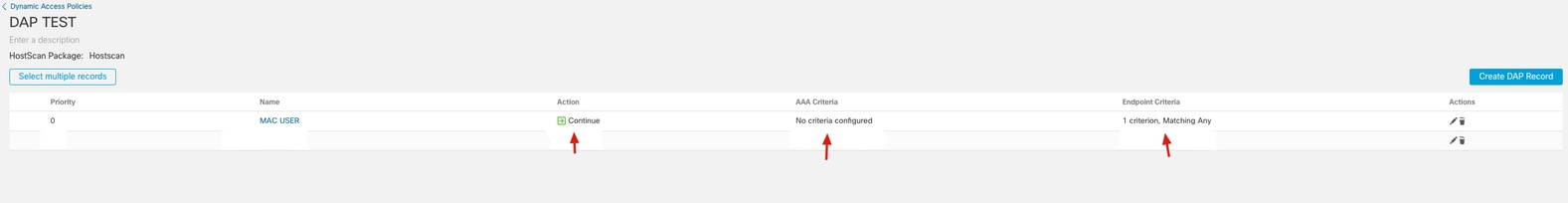

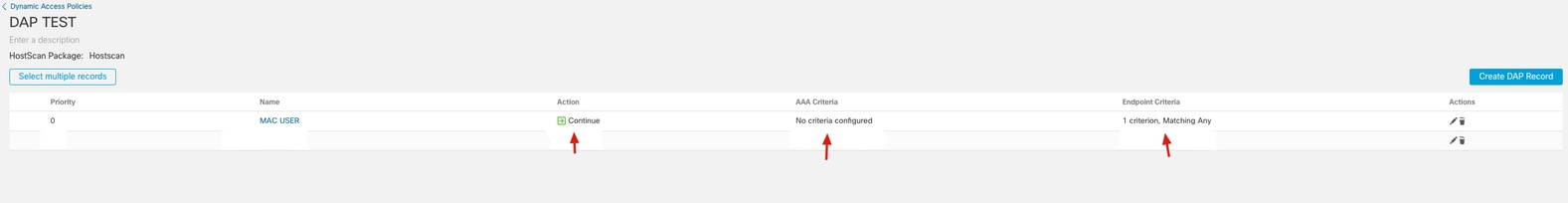

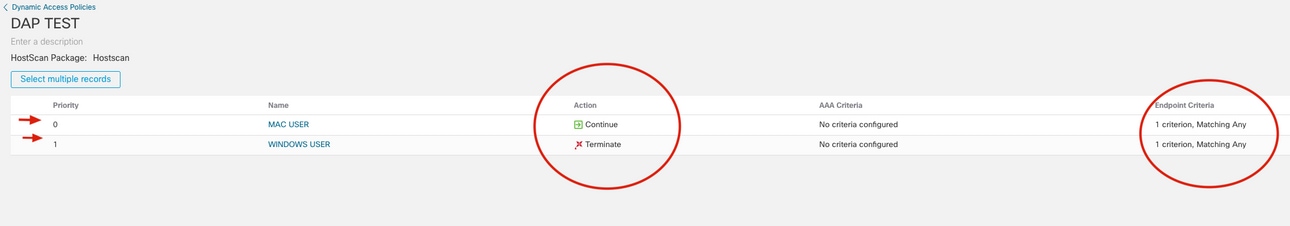

11. Nieuwe Mac OS DAP record kan worden weergegeven met zijn configuratieparameters, bevestigen dat ze correct zijn en klikken op Create DAP Record om een nieuwe record voor Windows OS detectie te maken.

Opmerking: in dit voorbeeld is het de bedoeling om Windows-clients te blokkeren en alleen Mac OS toe te staan voor RAVPN-verbindingen.

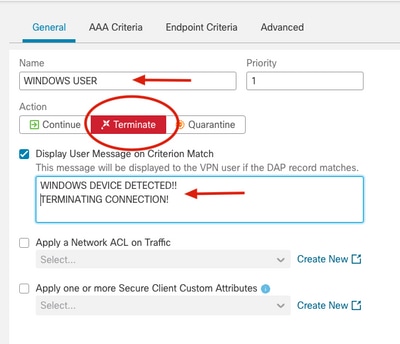

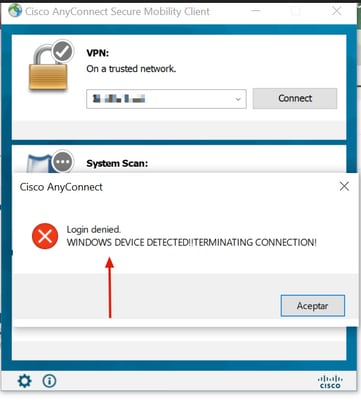

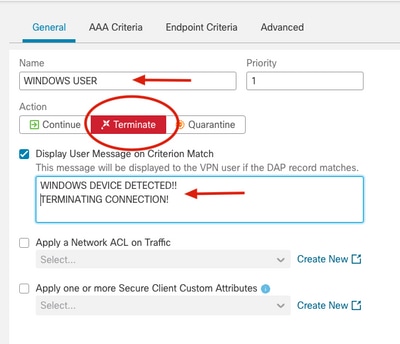

12. Specificeer de naam van de DAP Record, selecteer Terminate onder het veld Action en typ de waarschuwing die naar de gebruiker moet worden verzonden.

13. Ga naar het tabblad Endpoint Criteria en creëer een nieuw equivalent criterium onder het gedeelte Operative System, selecteer Windows 10 als het equivalente besturingssysteem en klik op Opslaan en selecteer Match Any.

14. Ga naar de rechteronderkant en klik op Opslaan.

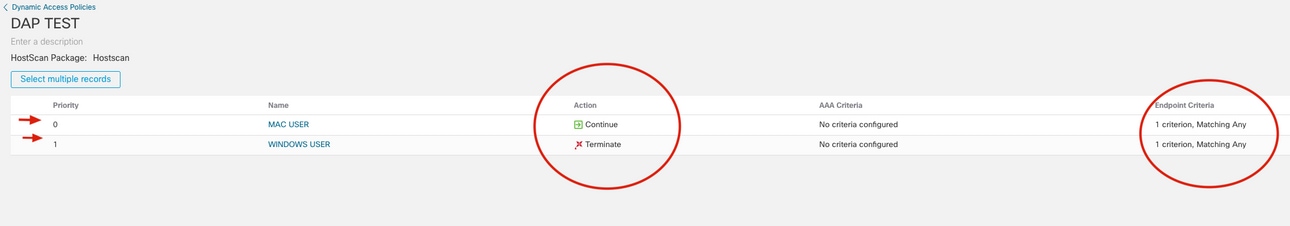

15. Bevestig in het DAP-menu dat er twee nieuwe vermeldingen zijn met de nieuwe configuratie.

16. Dynamic Access Policy is gemaakt. Om dit beleid toe te passen op de configuratie van het RAVPN, gaat u naar het tabblad Apparaten van de FMC GUI en klikt u op Remote Access.

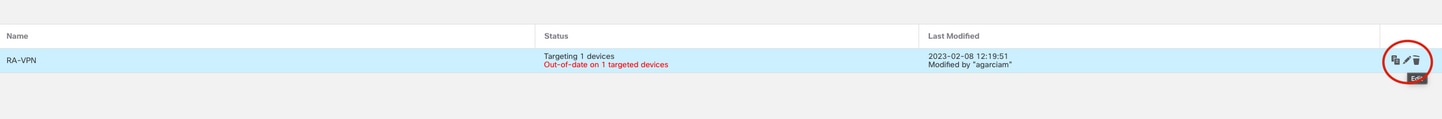

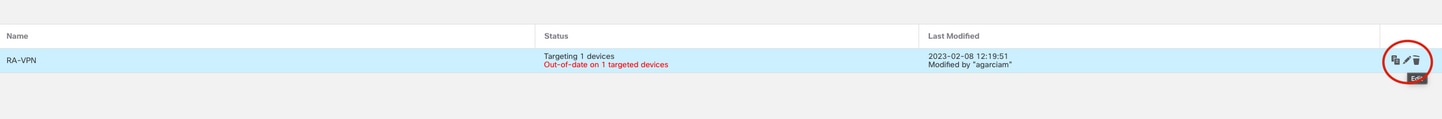

17. Selecteer uw vooraf geconfigureerd RAVPN-beleid en klik op de bewerkingsknop (potloodpictogram).

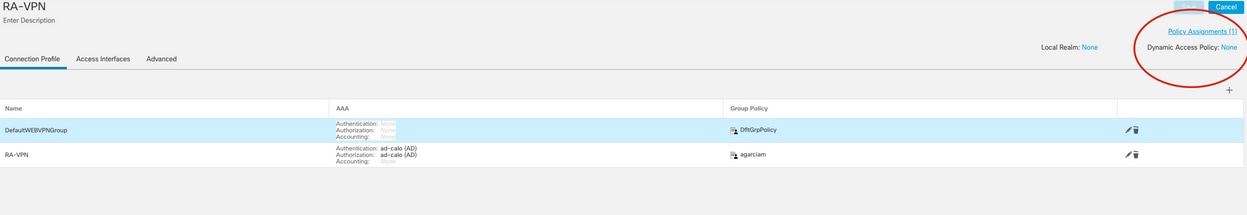

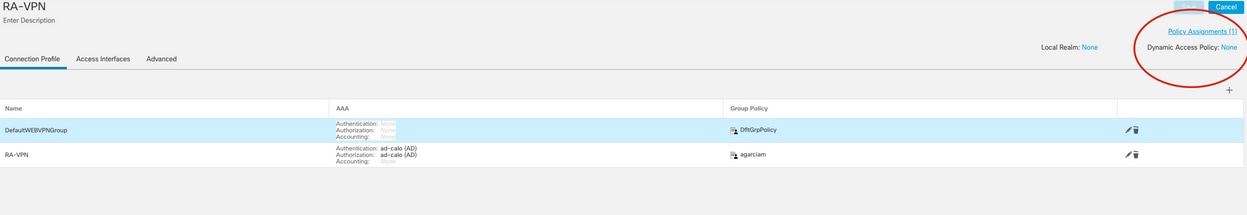

18. Klik rechtsboven op Geen naast het tekstlabel voor Dynamic Access Policy.

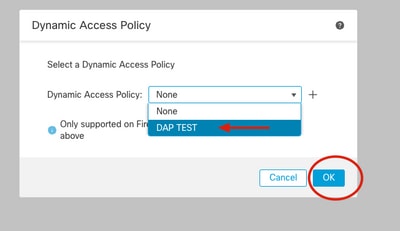

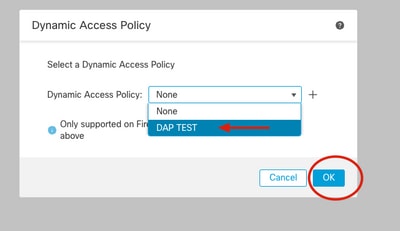

19. Selecteer in het venster Dynamic Access Policy het DAP-beleid dat we zojuist hebben gemaakt en klik op OK.

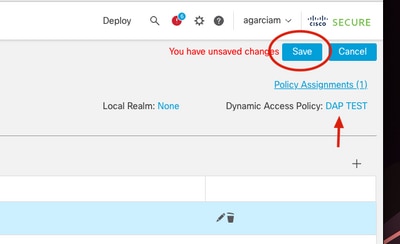

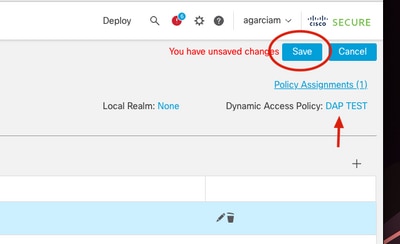

20. Bevestig in de rechterbovenhoek dat DAP wordt toegepast naast het tekstlabel Dynamic Access Policy en klik op Opslaan.

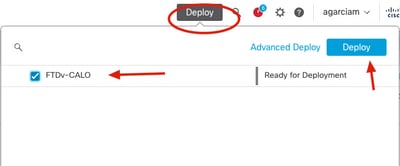

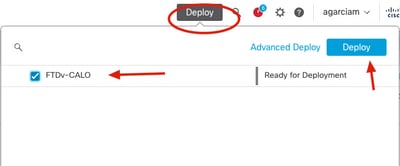

Stel veranderingen in, klik op het tabblad Implementeren vanuit FMC GUI, selecteer het FTD-apparaat en klik op de knop Implementeren.

Verifiëren

1. Controleer of de HostScan-configuratie is toegepast vanuit de Secure Firewall (CLI).

firepower# sh run webvpn

webvpn

enable OUTSIDE

enable

hostscan image disk0:/csm/hostscan_4.10.06083-k9.pkg

hostscan enable

anyconnect image disk0:/csm/anyconnect-macos-4.10.04071-webdeploy-k9.pkg 1 regex "Mac OS"

anyconnect enable

.

.

firepower# sh run all dynamic-access-policy-record

dynamic-access-policy-record DfltAccessPolicy

user-message "nDID NOT MEET THE CRITERIA! TERMINATING"

action terminate

dynamic-access-policy-record "MAC USER"

user-message "DAP-TEST MATCH!!!!MAC USER DETECTED"

action continue

priority 0

dynamic-access-policy-record "WINDOWS USER"

user-message "WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!"

action terminate

priority 1

2. Bevestig dat het dap.xml-bestand gegenereerd en in flitser opgeslagen is:

firepower# sh flash:

--#-- --length-- -----date/time------ path

76 4096 Feb 03 2023 19:01:10 log

222 1293 Feb 09 2023 17:32:16 dap.xml

3. Geef dap.xml inhoud weer

firepower# more flash:dap.xml

MAC USER

and

match-any

match-all

endpoint.os.version

EQ

Mac OS X

WINDOWS USER

and

match-any

match-all

endpoint.os.version

EQ

Windows 10

Problemen oplossen

In deze sectie vindt u de informatie die u kunt gebruiken om probleemoplossing te ondersteunen en te bevestigen hoe DAP-proces wordt uitgevoerd en werkt zoals verwacht.

Opmerking: in de Secure Firewall kunt u verschillende debug-niveaus instellen. Standaard wordt niveau 1 gebruikt. Als u het debug-niveau wijzigt, kan de breedheid van de debugs toenemen. Wees hier voorzichtig mee, vooral in productieomgevingen.

Test met Mac OS.

Schakel DAP-debugs in terwijl de gebruiker probeert verbinding te maken vanaf één Mac OS-apparaat.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

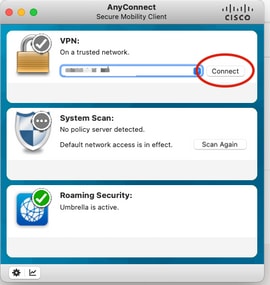

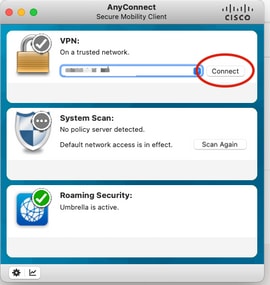

Start het Mac OS-apparaat en voer de AnyConnect-toepassing uit, maak verbinding met het IP-adres/hostnaam/FQDN en klik op Connect login met de gevraagde verificatiemethode.

Debugs uitvoer op Secure Firewall CLI

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: 9

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.06079";

endpoint.anyconnect.platform = "mac-intel";

endpoint.anyconnect.devicetype = "MacBookPro17,1";

endpoint.anyconnect.platformversion = "13.1.0";

.

.

.

DAP_TRACE: aaa["ldap"]["displayName"] = "ad1"

DAP_TRACE: aaa["ldap"]["memberOf"] = "AD-USERS-ONLY"

DAP_TRACE: aaa["ldap"]["name"] = "ad1"

.

.

.

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Mac OS X"

DAP_TRACE: endpoint.os.servicepack = "13.1"

.

.

.

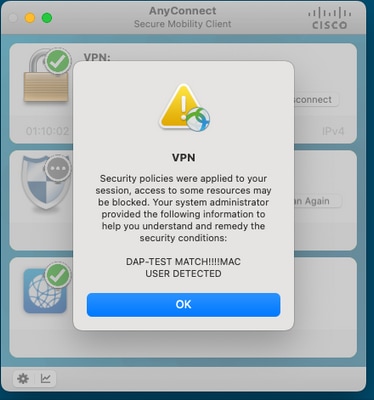

DAP_TRACE: Username: ad1, Selected DAPs: ,MAC USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [DAP-TEST MATCH!!!!MAC USER DETECTED] 35 490

DAP_TRACE: Username: ad1, DAP_close: 9

Mac OS-clientprompt.

Test met Windows 10 apparaat.

Start DAP debugs en probeer verbinding te maken vanaf één Windows 10 apparaat.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

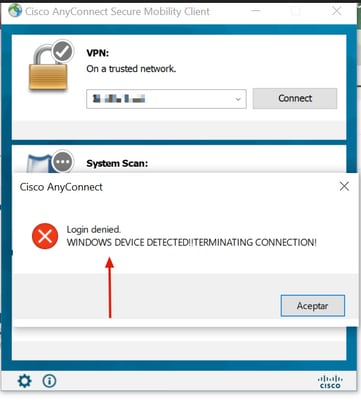

Start het Windows 10-apparaat en voer de AnyConnect-toepassing uit, maak verbinding met het IP-adres/hostnaam/FQDN en klik op Connect login met de gevraagde verificatiemethode.

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: A

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.05111";

endpoint.anyconnect.platform = "win";

endpoint.anyconnect.devicetype = "LENOVO";

endpoint.anyconnect.useragent = "AnyConnect Windows 4.10.05111";

.

.

.

AP_TRACE: aaa["cisco"]["grouppolicy"] = "agarciam"

DAP_TRACE: aaa["cisco"]["username"] = "ad1"

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Windows 10"

.

.

.

DAP_TRACE: Username: ad1, Selected DAPs: ,WINDOWS USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!] 48 490

DAP_TRACE: Username: ad1, DAP_close: A

Windows 10-prompt.

Feedback

Feedback