Cisco e-mail security en security beheer configureren voor updates voor fasering

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft het proces voor Bèta-klanten, en pre-provisioned apparaten die worden gebruikt voor testen, die AsyncOS-versies moeten upgraden en updates moeten krijgen voor ESA en SMA die bèta en pre-release testen uitvoeren. Dit document heeft rechtstreeks betrekking op de Cisco e-mail security applicatie (ESA) en Cisco Security Management applicatie (SMA). Houd in gedachten, de testservers niet worden gebruikt door standaardproductie klanten voor productie ESA of SMA. Staging OS releases, services regels, en services engine variëren van productie.

Houd er voor u aan denkt dat de Productielicenties niet kunnen upgraden naar Stage-releases omdat ze geen verificatie en verificatie van de licentie kunnen doorstaan. Een productie-VLN heeft een handtekeningswaarde die wordt geschreven wanneer de licentie tijdens de productie wordt geproduceerd, die overeenkomt met de productie-licentiedienst. Stage-licenties hebben een aparte handtekening alleen geschreven voor de staging-licentieservice.

Voorwaarden

Vereisten

- De beheerder heeft eerder bericht ontvangen over installatie of upgrades van een bèta (pre-release OS).

- Klanten die deelnemen aan Beta en pre-release testen hebben een beta-applicatie voltooid en ze hebben een non-openbaarmakingsovereenkomst gelezen en geaccepteerd voor de start van beta.

Gebruikte componenten

Dit document is niet beperkt tot specifieke software- en hardware-versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Cisco e-mail security en security beheer configureren voor updates voor fasering

Opmerking: klanten mogen de URL's van de faseringsupdate alleen gebruiken als ze toegang hebben gekregen tot preprovisioning via Cisco alleen voor Beta-gebruik (pre-release OS). Als u geen geldige licentie hebt aangevraagd voor Bèta-gebruik, ontvangt uw apparaat geen updates van de servers voor stapelbare updates. Deze instructies dienen alleen te worden gebruikt voor Beta-klanten of door beheerders die deelnemen aan Beta-tests.

Zo ontvangt u updates en upgrades voor de fasering:

Inloggen op de GUI

- Kies Beveiligingsservices > Services updates > Update-instellingen bewerken...

- Bevestig dat alle services zijn geconfigureerd voor gebruik van Cisco IronPort-updateservers

Inloggen op de CLI

- Voer de opdracht updateconfig uit

- De verborgen dynamichost voor subopdrachten uitvoeren

- Voer een van deze opdrachten in:

- Voor hardware ESA/SMA: stage-update-manifests.ironport.com:443

- Voor virtuele ESA/SMA: stage-stg-updates.ironport.com:443

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Voer Commit in om alle wijzigingen op te slaan

Verifiëren

Verificatie vindt plaats in de updater_logs waarbij communicatie slaagt voor de juiste fase-URL. Voer vanuit de CLI op het apparaat grep stage updater_logs in:

esa.local> updatenow force

Success - Force update for all components requested

esa.local > grep stage updater_logs

Wed Mar 16 18:16:17 2016 Info: internal_cert beginning download of remote file "http://stage-updates.ironport.com/internal_cert/1.0.0/internal_ca.pem/default/100101"

Wed Mar 16 18:16:17 2016 Info: content_scanner beginning download of remote file "http://stage-updates.ironport.com/content_scanner/1.1/content_scanner/default/1132001"

Wed Mar 16 18:16:17 2016 Info: enrollment_client beginning download of remote file "http://stage-updates.ironport.com/enrollment_client/1.0/enrollment_client/default/102057"

Wed Mar 16 18:16:18 2016 Info: support_request beginning download of remote file "http://stage-updates.ironport.com/support_request/1.0/support_request/default/100002"

Wed Mar 16 18:16:18 2016 Info: timezones beginning download of remote file "http://stage-updates.ironport.com/timezones/2.0/zoneinfo/default/2015100"

Wed Mar 16 18:26:19 2016 Info: repeng beginning download of remote file "http://stage-updates.ironport.com/repeng/1.2/repeng_tools/default/1392120079"

Als er onverwachte communicatiefouten zijn, voert u dig <stage URL> in om Domain Name Server (DNS) te verifiëren.

Voorbeeld:

esa.local > dig stage-updates.ironport.com

; <<>> DiG 9.8.4-P2 <<>> stage-updates.ironport.com A

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 52577

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;stage-updates.ironport.com. IN A

;; ANSWER SECTION:

stage-updates.ironport.com. 275 IN A 208.90.58.21

;; Query time: 0 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Tue Mar 22 14:31:10 2016

;; MSG SIZE rcvd: 60

Controleer dat het apparaat in staat is om Telnet via poort 80 te ontvangen en voer de opdracht Telnet <stage URL> 80 uit.

Voorbeeld:

esa.local > telnet stage-updates.ironport.com 80

Trying 208.90.58.21...

Connected to origin-stage-updates.ironport.com.

Escape character is '^]'.

terugkeren

Voltooi de volgende stappen om terug te keren naar de standaardservers voor het bijwerken van de productie:

- Voer de opdracht updateconfig in

- Voer de verborgen dynamichost voor subopdrachten in

- Voer een van deze opdrachten in:

- Voor hardware ESA/SMA: update-manifests.ironport.com:443

- Voor virtuele ESA/SMA: update-manifests.sco.cisco.com:443

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Voer de opdracht Commit uit om alle wijzigingen op te slaan

Opmerking: hardwareapparatuur (C1x0, C3x0, C6x0 en X10x0) mag ALLEEN de dynamische host-URL’s van stage-update-manifests.ironport.com:443 of update-manifests.ironport.com:443 gebruiken. Als er een clusterconfiguratie met zowel ESA als vESA is, moet updateconfig op machineniveau worden geconfigureerd en moet worden bevestigd dat de dynamichost dienovereenkomstig wordt ingesteld.

URL-filtering

AsyncOS 13.0 en ouder

Als URL-filtering is geconfigureerd en in gebruik is op het apparaat, moet het apparaat ook worden geconfigureerd om de faseserver voor URL-filtering te gebruiken, als een apparaat is omgeleid naar een fase-URL voor updates:

- Toegang tot het apparaat via de CLI

- Voer de opdracht in websecurity geavanceerdConfig

- Stap door de configuratie en verander de waarde voor de optie Voer de Web security service hostname in op v2.beta.sds.cisco.com

- Verander de waarde voor de optie Voer de drempelwaarde in voor openstaande aanvragen van de standaardwaarde van 50 tot 5

- Standaardwaarden voor alle andere opties accepteren

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Voer de opdracht Commit uit om alle wijzigingen op te slaan

terugkeren

Voltooi de volgende stappen om terug te keren naar de security service voor het productieweb:

- Toegang tot het apparaat via CLI

- Voer de opdracht websecurity geavanceerde configuratie in

- Stap door de configuratie en verander de waarde voor de optie Voer de Web security service hostname in op v2.sds.cisco.com

- Standaardwaarden voor alle andere opties accepteren

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Voer de opdracht Commit uit om alle wijzigingen op te slaan

AsyncOS 13.5 en nieuwer (met behulp van Cisco Talos Services)

Beginnend in AsyncOS 13.5 voor E-mail security, werd Cloud URL Analysis (CUA) geïntroduceerd en gewijzigd de websecurity geavanceerde configuratieopties. Aangezien URL-analyse nu wordt uitgevoerd in de Talos-cloud, zijn de Web security services hostname niet langer nodig. Dit is vervangen door de opdracht talosconfig. Dit is alleen beschikbaar op de opdrachtregel van de ESA.

esa.local> talosconfig

Choose the operation you want to perform:

- SETUP - Configure beaker streamline configuration settings

[]> setup

Configured server is: stage_server

Choose the server for streamline service configuration:

1. Stage Server

2. Production Server

[]> 1

Als u een Stage-licentie gebruikt, moet u worden gericht naar de Stage Server voor Talos-services.

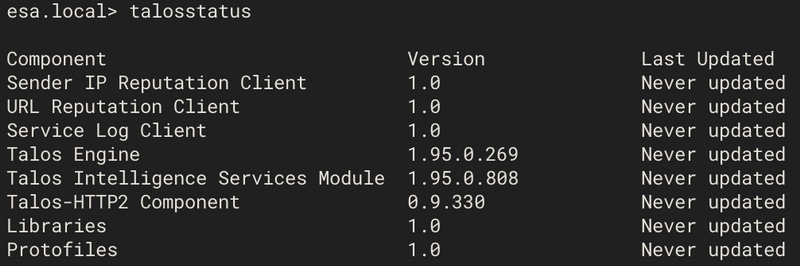

U kunt talosupdate en talosstatus uitvoeren om een update en huidige status aan te vragen van alle Talos-gestuurde services.

Voorbeeld:

Raadpleeg de gebruikershandleiding voor AsyncOS 13.5 voor Cisco e-mail security applicaties voor meer informatie.

Firewall-instellingen voor toegang tot Cisco Talos Services

U moet de HTTPS (Out) 443-poort op de firewall openen voor de volgende hostnamen of IP-adressen (zie de tabel hieronder) om uw e-mailgateway te verbinden met Cisco Talos-services.

| Hostnaam | IPv4 | IPv6-server |

| grpc.talos.cisco.com | 146.112.62.0/24 | 2a04:e4c7:fff: 00/48 |

| email-sender-ip-rep-grpc.talos.cisco.com | 146.112.63.0/24 | 2a04:e4c7:fff: 00/48 |

| serviceconfig.talos.cisco.com | 146.112.255.0/24 | - |

| 146.112.59.0/24 | - |

Web interactietracking

De functie voor het bijhouden van de webinteractie biedt informatie over de eindgebruikers die op herschreven URL's hebben geklikt en de actie (toegestaan, geblokkeerd of onbekend) die aan elke gebruiker is gekoppeld.

Afhankelijk van uw vereisten kunt u het volgen van de webinteractie op een van de globale instellingenpagina's inschakelen:

- Uitbraakfilters. Eindgebruikers volgen die op URL's hebben geklikt die zijn herschreven door Uitbraakfilters

- URL-filtering. Eindgebruikers volgen die op URL's hebben geklikt die zijn herschreven door beleid (met behulp van inhoud- en berichtfilters)

Als tracking van webinteractie is geconfigureerd en in gebruik is, zodra een apparaat is omgeleid naar de gebruiksfase-URL voor updates, moet het apparaat ook worden geconfigureerd om de spreidingsaggregatorserver te gebruiken:

- Toegang tot het apparaat via de CLI

- Voer de opdracht aggregatorconfig in

- Gebruik de opdracht BEWERKEN en voer deze waarde in: stage.aggregator.sco.cisco.com

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Uitvoeren Commit om alle wijzigingen op te slaan

Als de Aggregator niet is ingesteld voor het opvoeren, ziet u elke 30 minuten soortgelijke waarschuwingen via Admin e-mailberichten:

Unable to retrieve Web Interaction Tracking information from the Cisco Aggregator Server. Details: Internal Server Error.

Of door de opdracht displaytoetsen op de CLI uit te voeren:

20 Apr 2020 08:52:52 -0600 Unable to connect to the Cisco Aggregator Server.

Details: No valid SSL certificate was sent.

terugkeren

Voltooi de volgende stappen om terug te keren naar de standaardaggregatorserver:

- Toegang tot het apparaat via CLI

- Voer de opdracht aggregatorconfig in

- Gebruik de opdracht BEWERKEN en voer deze waarde in: aggregator.cisco.com

- Druk op ENTER totdat u wordt teruggezet naar de hoofdprompt

- Voer de opdracht Commit uit om alle wijzigingen op te slaan

Problemen oplossen

De opdrachten voor probleemoplossing worden vermeld in het gedeelte "Verifiëren" van dit document.

Als u het volgende ziet tijdens het uitvoeren van de upgrade-opdracht:

Failure downloading upgrade list.

Controleer of u de dynamische host hebt gewijzigd. Als dit doorgaat, vraag dan aan en bevestig dat uw ESA of SMA correct is geleverd voor de Beta- of pre-release testen.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

22-Mar-2016 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- John HessCisco e-mail security

- Robert SherwinCisco e-mail security

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback