소개

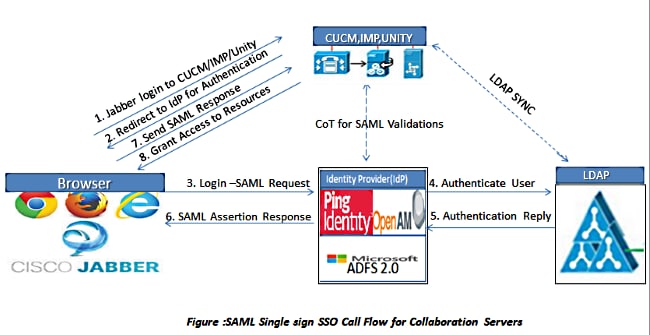

이 문서에서는 Cisco Jabber 클라이언트 및 SAML(Security Assertion Markup Language) SSO(Single Sign-on)용 인프라 서버를 구성하는 방법에 대해 설명합니다.

사전 요구 사항

Jabber 사용자를 위해 CUCM(Cisco Unified Communications Manager) IM and Presence, UCXN(Cisco Unity Connection), CUCM 등의 인프라 서버를 프로비저닝해야 하며 기본 Jabber 클라이언트 컨피그레이션이 갖춰져 있어야 합니다.

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- CUCM IM and Presence 버전 10.5(1) 이상

- UCXN 버전 10.5(1) 이상

- CUCM 10.5(1) 이상

- Cisco Jabber 클라이언트 버전 10.5

사용되는 구성 요소

이 문서는 특정 소프트웨어 및 하드웨어 버전으로 한정되지 않습니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

구성

네트워크 다이어그램

- 웹 브라우저에서 인증서의 유효성을 검사할 수 있도록 모든 서버에 인증서를 배포합니다. 그렇지 않으면 사용자가 유효하지 않은 인증서에 대한 경고 메시지를 받습니다. 인증서 검증에 대한 자세한 내용은 인증서 검증을 참조하십시오.

- 클라이언트에서 SAML SSO의 서비스 검색을 확인합니다. 클라이언트는 표준 서비스 검색을 사용하여 클라이언트에서 SAML SSO를 활성화합니다. 다음 컨피그레이션 매개변수를 사용하여 서비스 검색을 활성화합니다. ServicesDomain, VoiceServicesDomain 및 ServiceDiscoveryExcludedServices입니다.

서비스 검색을 활성화하는 방법에 대한 자세한 내용은 클라이언트가 서비스를 찾는 방법을 참조하십시오.

- 전화 서비스에 대해 Jabber의 SSO 사용을 활성화하려면 Unified Communications Manager 버전 10.5 SAML SSO 컨피그레이션 예를 참조하십시오.

- IM 기능에 대해 Jabber에서 SSO를 사용하도록 설정하려면 Unified Communications Manager 버전 10.5 SAML SSO 컨피그레이션 예를 참조하십시오.

- Jabber에서 음성 메일을 위한 SSO 사용을 활성화하려면 Unity Connection 버전 10.5 SAML SSO 컨피그레이션 예를 참조하십시오.

- 자동 로그인을 위해 클라이언트 시스템을 구성하려면 Kerberos 인증을 사용한 SAML SSO 설정 예를 참조하십시오(Windows의 경우 Jabber만 해당)

- CUCM 및 IMP에서 SSO가 활성화되면 기본적으로 모든 Jabber 사용자가 SSO로 로그인합니다. 관리자는 특정 사용자가 SSO를 사용하지 않고 대신 Jabber 사용자 이름 및 비밀번호로 로그인하도록 사용자 단위로 이를 변경할 수 있습니다. Jabber 사용자에 대해 SSO를 비활성화하려면 SSO_Enabled 매개변수의 값을 FALSE로 설정합니다.

사용자에게 이메일 주소를 묻지 않도록 Jabber를 구성한 경우 Jabber에 대한 첫 번째 로그인은 비 SSO일 수 있습니다. 일부 구축에서는 ServicesDomainSsoEmailPrompt 매개 변수를 ON으로 설정해야 합니다. 이렇게 하면 Jabber에 최초 SSO 로그인을 수행하는 데 필요한 정보가 포함됩니다. 사용자가 이전에 Jabber에 로그인한 경우 필수 정보를 사용할 수 있으므로 이 프롬프트가 필요하지 않습니다.

다음을 확인합니다.

Windows용 Jabber가 시작되면 자격 증명이나 입력 확인 없이 자동으로 로그인해야 합니다. 다른 Jabber 클라이언트의 경우 자격 증명을 묻는 메시지가 한 번만 표시됩니다.

문제 해결

문제가 발생하면 Jabber 문제 보고서를 수집하고 Cisco TAC(Technical Assistance Center)에 문의하십시오.