소개

이 문서에서는 FMC(Firepower Management Center)에서 관리하는 Firepower 디바이스에 대해 서로 다른 NAP(Network Analysis Policies)를 비교하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- 오픈 소스 Snort 지식

- FMC(Firepower Management Center)

- Firepower Threat Defense(FTD)

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

배경 정보

Snort는 패턴 일치 기술을 사용하여 네트워크 패킷에서 익스플로잇을 찾고 방지합니다.이를 위해 Snort 엔진은 이러한 비교를 수행할 수 있도록 네트워크 패킷을 준비해야 합니다.이 프로세스는 NAP의 도움을 받아 수행되며 다음 3단계를 진행할 수 있습니다.

네트워크 분석 정책은 다음 단계에서 패킷을 처리합니다.먼저 시스템은 처음 3개의 TCP/IP 레이어를 통해 패킷을 디코딩한 다음 표준화, 사전 처리, 프로토콜 이상 징후 탐지를 계속합니다.

프리프로세서는 두 가지 주요 기능을 제공합니다.

- 추가 검사를 위한 트래픽 표준화

- 프로토콜 이상 징후 식별

참고: 일부 침입 정책 규칙에는 탐지를 수행하려면 특정 프리프로세서 옵션이 필요합니다.

오픈 소스 Snort에 대한 자세한 내용은 https://www.snort.org/

NAP 컨피그레이션 확인

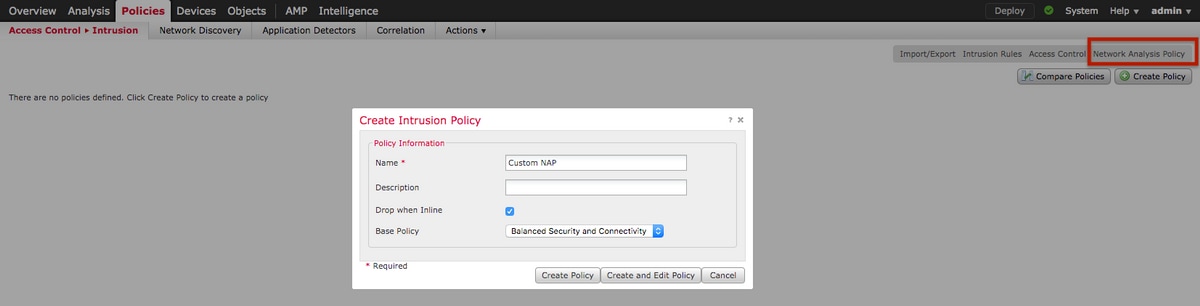

Firepower NAP 정책을 생성하거나 수정하려면 FMC Policies(FMC 정책) > Access Control(액세스 제어) > Intrusion(침입)으로 이동한 다음 이미지에 표시된 것처럼 오른쪽 상단의 Network Analysis Policy(네트워크 분석 정책) 옵션을 클릭합니다.

기본 네트워크 분석 정책 확인

ACP(액세스 제어 정책)에 적용된 기본 NAP(네트워크 분석) 정책을 확인합니다.

정책 > 액세스 제어로 이동하고 확인하고자 하는 ACP를 편집합니다.Advanced(고급) 탭을 클릭하고 아래로 스크롤하여 Network Analysis and Intrusion Policies(네트워크 분석 및 침입 정책) 섹션으로 이동합니다.

ACP와 연관된 기본 네트워크 분석 정책은 이미지에 표시된 대로 [균형 잡힌 보안 및 연결]입니다.

참고:Balanced Security and Connectivity for Intrusion Policies 및 Balanced Security and Connectivity for Network Analysis를 혼동하지 마십시오.이전 규칙은 Snort 규칙용이고 후자는 사전 처리 및 디코딩용입니다.

NAP(네트워크 분석 정책) 비교

NAP 정책을 비교하여 변경 사항을 적용할 수 있으며 이 기능을 통해 문제를 파악하고 해결할 수 있습니다.또한 NAP 비교 보고서를 생성하고 동시에 내보낼 수도 있습니다.

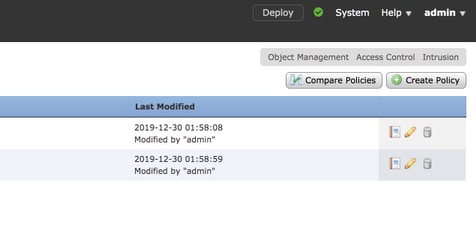

Policies(정책) > Access Control(액세스 제어) > Intrusion(침입)으로 이동합니다.그런 다음 오른쪽 상단의 Network Analysis Policy 옵션을 클릭합니다.NAP 정책 페이지에서 이미지에 표시된 것처럼 오른쪽 상단에 Compare Policies(정책 비교) 탭이 표시됩니다.

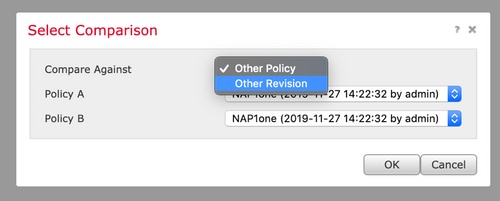

Network Analysis Policy 비교는 다음 두 가지 변형으로 제공됩니다.

- 서로 다른 두 NAP 정책 간

- 동일한 NAP 정책의 서로 다른 두 수정 버전 간

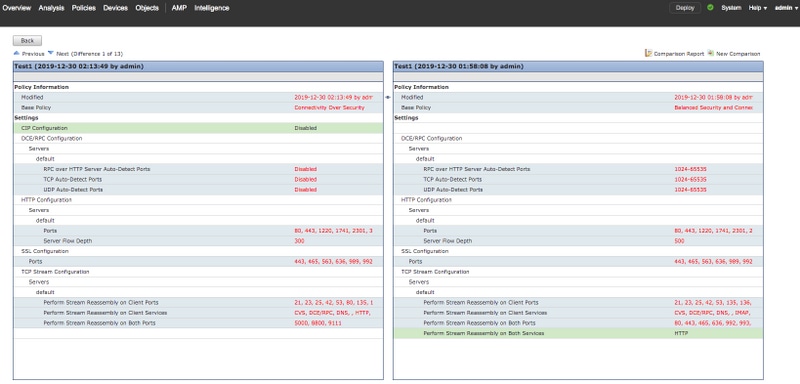

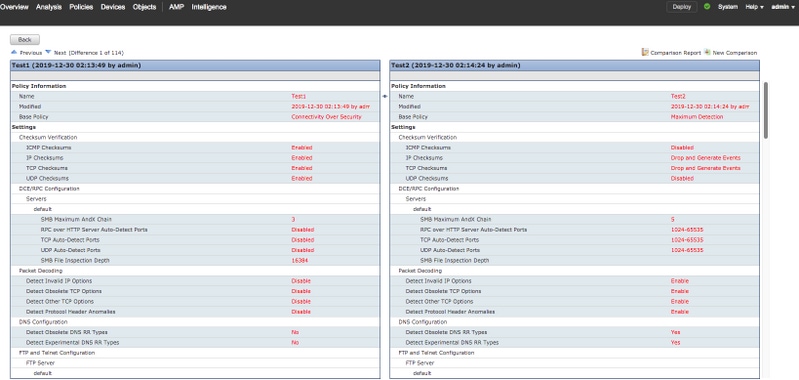

비교 창은 두 개의 선택한 NAP 정책 간의 선 비교별로 비교 라인을 제공하며, 이미지에 표시된 대로 오른쪽 위의 비교 보고서 탭에서 보고서로 내보낼 수 있습니다.

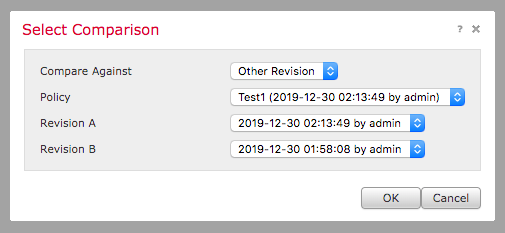

동일한 NAP 정책의 두 버전 간의 비교를 위해 수정 옵션은 이미지에 표시된 대로 필요한 개정 ID를 선택하도록 선택할 수 있습니다.