ASA 9.3.1 TrustSec 인라인 태깅 구성

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

목차

소개

이 문서에서는 ASA(Adaptive Security Appliance) 릴리스 9.3.1 - TrustSec Inline Tagging에 구현된 기능을 사용하는 방법에 대해 설명합니다.이 기능을 통해 ASA는 TrustSec 프레임을 수신하고 전송할 수 있습니다.이렇게 하면 SXP(TrustSec SGT Exchange Protocol)를 사용하지 않고도 TrustSec 도메인 내에서 ASA를 쉽게 통합할 수 있습니다.

이 예에서는 SGT 태그 = 3(마케팅) 및 802.1x 사용자에게 할당된 원격 VPN 사용자에게 SGT 태그 = 2(재무)를 제공합니다. 트래픽 시행은 로컬로 정의된 SGACL(Security Group Access Control List)을 사용하는 ASA와 ISE(Identity Services Engine)에서 다운로드한 RBACL(Role Based Access Control List)을 사용하는 Cisco IOS® 스위치를 사용하여 두 ASA에서 수행됩니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- ASA CLI 컨피그레이션 및 SSL(Secure Socket Layer) VPN 컨피그레이션

- ASA의 원격 액세스 VPN 컨피그레이션

- ISE 및 TrustSec 서비스

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 버전을 기반으로 합니다.

- Cisco ASA 소프트웨어, 버전 9.3.1 이상

- Cisco ASA 하드웨어 55x5 또는 ASAv

- Windows 7 with Cisco AnyConnect Secure Mobility Client, 릴리스 3.1

- Cisco Catalyst 3750X 스위치(소프트웨어 15.0.2 이상)

- Cisco ISE, 릴리스 1.2 이상

구성

참고:이 섹션에 사용된 명령에 대한 자세한 내용을 보려면 Command Lookup Tool(등록된 고객만 해당)을 사용합니다.

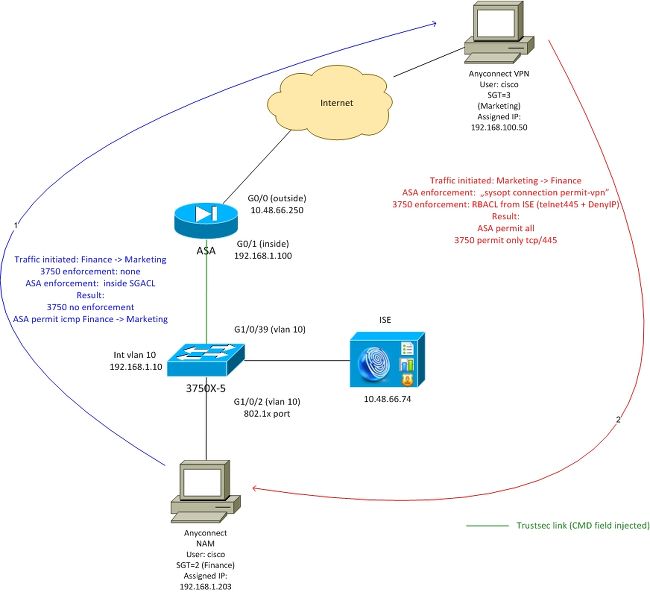

네트워크 다이어그램

ASA와 3750X 간의 연결은 수동 cts에 대해 구성됩니다.즉, 두 디바이스 모두 CMD(Cisco Metadata Field)를 사용하여 수정된 이더넷 프레임을 보내고 받을 수 있습니다. 이 필드에는 패킷의 소스를 설명하는 SGT(Security Group Tag)가 포함됩니다.

원격 VPN 사용자는 ASA에서 SSL 세션을 종료하고 SGT 태그 3(마케팅)이 할당됩니다.

인증에 성공한 후 로컬 회사 802.1x 사용자에게 SGT 태그 2(재무)가 할당되었습니다.

ASA는 내부 인터페이스에 SGACL을 구성했으며, 이를 통해 Finance에서 마케팅으로 시작되는 ICMP 트래픽을 허용합니다.

ASA는 "sysopt connection permit-vpn" 컨피그레이션으로 인해 VPN 사용자 제거에서 시작된 모든 트래픽을 허용합니다.

ASA의 SGACL은 상태 저장(stateful) 상태이므로 플로우가 생성되면 반환 패킷이 자동으로 수락됩니다(검사에 따라).

3750 스위치는 마케팅에서 재무로 수신된 트래픽을 제어하기 위해 RBACL을 사용합니다.

RBACL은 상태 비저장(stateless)이므로 모든 패킷이 검사되지만 3750X 플랫폼의 TrustSec 시행은 대상에서 수행됩니다.이 방식 스위치는 마케팅에서 재무까지 트래픽을 집행합니다.

참고:Cisco IOS® Zone Based Firewall의 Trustsec 인식 스테이트풀 방화벽을 사용할 수 있습니다. 예를 들면 다음을 참조하십시오.

참고:ASA에는 원격 VPN 사용자로부터 오는 트래픽을 제어하는 SGACL이 있을 수 있습니다.시나리오를 단순화하기 위해 이 문서에는 나와 있지 않습니다.예: ASA 버전 9.2 VPN SGT 분류 및 시행 컨피그레이션 예

ISE - 컨피그레이션 단계

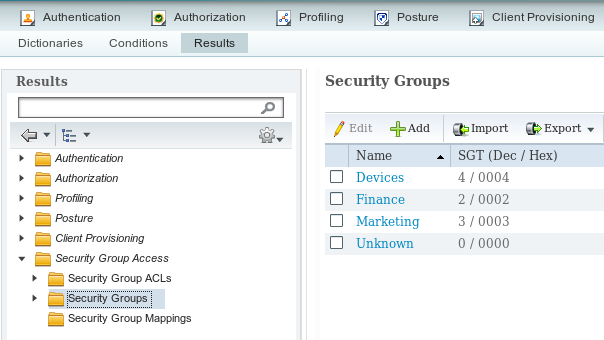

1. 재무 및 마케팅 SGT

이 이미지에 표시된 대로 Policy(정책) > Results(결과) > Security Group Access(보안 그룹 액세스) > Security Groups(보안 그룹)로 이동하고 Finance and Marketing에 대한 SGT를 생성합니다.

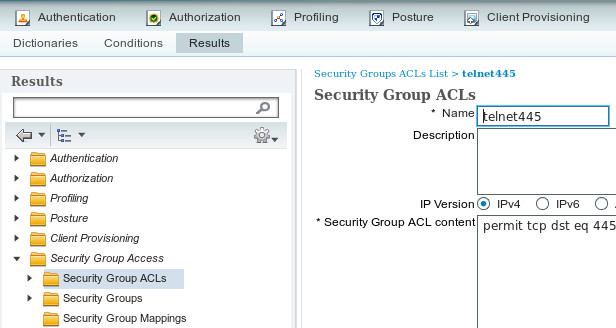

2. 트래픽 마케팅에 대한 보안 그룹 ACL > 재무

Policy(정책) > Results(결과) > Security Group Access(보안 그룹 액세스) > Security Group ACL(보안 그룹 ACL)로 이동하고 Marketing(마케팅)에서 Finance(재무)로 트래픽을 제어하는 데 사용되는 ACL을 생성합니다.이 이미지에 표시된 대로 tcp/445만 허용됩니다.

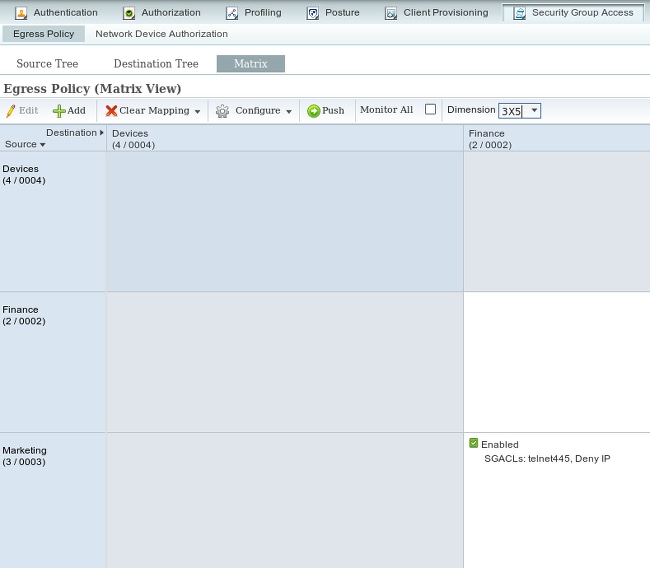

3. 행렬의 ACL 바인딩

Policy(정책) > Egress Policy(이그레스 정책) > Matrix bind configured ACL for the Source(소스에 대해 구성된 매트릭스 바인딩)로 이동합니다.마케팅 및 대상:금융.또한 Deny IP를 마지막 ACL로 추가하여 이미지에 표시된 대로 다른 모든 트래픽을 삭제합니다.(기본 정책이 첨부되지 않으면 기본값은 permit any입니다.)

4. SGT 할당 VPN 액세스에 대한 권한 부여 규칙 = 3(마케팅)

Policy(정책) > Authorization(권한 부여)으로 이동하고 원격 VPN 액세스에 대한 규칙을 생성합니다.AnyConnect 4.x 클라이언트를 통해 설정된 모든 VPN 연결은 전체 액세스(PermitAccess)를 얻고 SGT 태그 3(마케팅)이 할당됩니다. 조건은 ACIDEX(AnyConnect Identity Extentions)를 사용하는 것입니다.

Rule name: VPN

Condition: Cisco:cisco-av-pair CONTAINS mdm-tlv=ac-user-agent=AnyConnect Windows 4

Permissions: PermitAccess AND Marketing

5. SGT 할당 802.1x 액세스 권한 부여 규칙 = 2(재무)

Policy(정책) > Authorization(권한 부여)으로 이동하고 802.1x 액세스에 대한 규칙을 생성합니다.사용자 이름 cisco와 함께 3750 스위치에서 802.1x 세션을 종료하는 서 플리 컨 트는 전체 액세스(PermitAccess)를 얻고 SGT 태그 2(재무)를 할당 받게 됩니다.

Rule name: 802.1x

Condition: Radius:User-Name EQUALS cisco AND Radius:NAS-IP-Address EQUALS 192.168.1.10

Permissions: PermitAccess ANDFinance

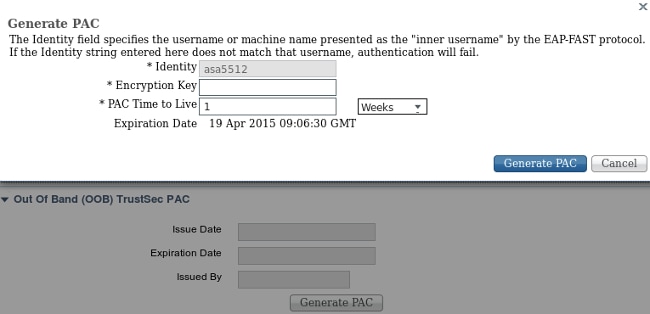

6. 네트워크 디바이스 추가, ASA용 PAC 생성

TrustSec 도메인에 ASA를 추가하려면 PAC 파일을 수동으로 생성해야 합니다.해당 파일은 ASA에서 가져옵니다.

이는 Administration(관리) > Network Devices(네트워크 디바이스)에서 구성할 수 있습니다.ASA를 추가한 후 아래로 스크롤하여 이 이미지에 표시된 대로 TrustSec 설정과 Generate PAC(PAC 생성)로 이동합니다.

스위치(3750X)는 자동 PAC 프로비저닝을 지원하므로 수동 PAC 프로비저닝만 지원하는 ASA에 대해서만 단계를 실행해야 합니다.

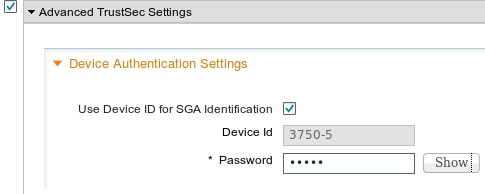

7. 네트워크 디바이스 추가, 스위치 자동 PAC 프로비저닝을 위한 암호 구성

자동 PAC 프로비저닝을 사용하는 스위치의 경우 이 이미지와 같이 올바른 암호를 설정해야 합니다.

참고:PAC는 ISE를 인증하고 환경 데이터를 다운로드하는 데 사용됩니다(예:SGT)와 정책(ACL).ASA는 환경 데이터만 지원하며 ASA에서 정책을 수동으로 구성해야 합니다.Cisco IOS®는 둘 다 지원하므로 ISE에서 정책을 다운로드할 수 있습니다.

ASA - 컨피그레이션 단계

1. 기본 VPN 액세스

인증을 위해 ISE를 사용하여 AnyConnect에 대한 기본 SSL VPN 액세스를 구성합니다.

aaa-server ISE protocol radius

aaa-server ISE (inside) host 10.62.145.41

key cisco

webvpn

enable outside

anyconnect-essentials

anyconnect image disk0:/anyconnect-win-4.0.00051-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

tunnel-group TAC type remote-access

tunnel-group TAC general-attributes

address-pool (outside) POOL

authentication-server-group ISE

default-group-policy TAC

tunnel-group TAC webvpn-attributes

group-alias TAC enable

ip local pool POOL 192.168.100.50-192.168.100.60 mask 255.255.255.0

2. PAC 가져오기 및 cts 사용

ASA에 대해 생성된 PAC를 가져옵니다(ISE 컨피그레이션의 6단계). 동일한 암호화 키 사용:

BSNS-ASA5512-4# cts import-pac http://10.229.20.86/asa5512.pac password ciscocisco

PAC Imported Successfully

확인하려면

BSNS-ASA5512-4# show cts pac

PAC-Info:

Valid until: Apr 11 2016 10:16:41

AID: c2dcb10f6e5474529815aed11ed981bc

I-ID: asa5512

A-ID-Info: Identity Services Engine

PAC-type: Cisco Trustsec

PAC-Opaque:

000200b00003000100040010c2dcb10f6e5474529815aed11ed981bc00060094000301

007915dcb81032f2fdf04bfe938547fad2000000135523ecb300093a8089ee0193bb2c

8bc5cfabf8bc7b9543161e6886ac27e5ba1208ce445018a6b07cc17688baf379d2f1f3

25301fffa98935ae5d219b9588bcb6656799917d2ade088c0a7e653ea1dca530e24274

4366ed375488c4ccc3d64c78a7fc8c62c148ceb58fad0b07d7222a2c02549179dbf2a7

4d4013e8fe

cts 사용:

cts server-group ISE

cts를 활성화한 후 ASA는 ISE에서 환경 데이터를 다운로드해야 합니다.

BSNS-ASA5512-4# show cts environment-data

CTS Environment Data

====================

Status: Active

Last download attempt: Successful

Environment Data Lifetime: 86400 secs

Last update time: 10:21:41 UTC Apr 11 2015

Env-data expires in: 0:00:37:31 (dd:hr:mm:sec)

Env-data refreshes in: 0:00:27:31 (dd:hr:mm:sec)

3. 트래픽 파이낸싱을 위한 SGACL > 마케팅

내부 인터페이스에서 SGACL을 구성합니다.ACL에서는 파이낸스에서 마케팅까지 ICMP 트래픽만 시작할 수 있습니다.

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

access-group inside in interface inside

ASA는 태그 이름을 숫자로 확장해야 합니다.

BSNS-ASA5512-4(config)# show access-list inside

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=47) 0x5633b153

4. 내부 인터페이스에서 cts를 활성화합니다.

ASA의 내부 인터페이스에서 cts를 활성화한 후:

interface GigabitEthernet0/1

nameif inside

cts manual

policy static sgt 100 trusted

security-level 100

ip address 192.168.1.100 255.255.255.0

ASA는 TrustSec 프레임(CMD 필드가 있는 이더넷 프레임)을 보내고 받을 수 있습니다.ASA는 태그가 없는 모든 인그레스 프레임은 태그 100과 같이 취급해야 한다고 가정합니다. 이미 태그를 포함하는 모든 인그레스 프레임을 신뢰할 수 있습니다.

스위치 - 구성 단계

1. 기본 802.1x

aaa new-model

aaa authentication dot1x default group radius

aaa authorization network default group radius

dot1x system-auth-control

interface GigabitEthernet1/0/2

description windows7

switchport access vlan 10

switchport mode access

authentication host-mode multi-domain

authentication port-control auto

dot1x pae authenticator

spanning-tree portfast

radius-server host 10.48.66.74 pac key cisco

이 컨피그레이션을 통해 802.1x 권한 부여가 성공한 후(ISE를 통해 권한 부여) 사용자에게 태그 2(재무)를 할당해야 합니다.

2. CTS 구성 및 프로비저닝

마찬가지로 ASA에 대해 cts가 구성되고 ISE를 가리킵니다.

aaa authorization network ise group radius

cts authorization list ise

또한 Layer3 및 Layer2(모든 vlan)에 대해 시행이 활성화됩니다.

cts role-based enforcement

cts role-based enforcement vlan-list 1-1005,1008-4094

PAC를 자동으로 프로비저닝하려면

bsns-3750-5#cts credentials id 3750-5 password ciscocisco

다시 한 번, 비밀번호는 ISE의 해당 컨피그레이션과 일치해야 합니다(Network Device > Switch > TrustSec). 현재 Cisco IOS®는 PAC를 가져오기 위해 ISE와의 EAP-FAST 세션을 시작합니다.이 프로세스에 대한 자세한 내용은 여기를 참조하십시오.

ASA 및 Catalyst 3750X Series Switch TrustSec 컨피그레이션 예 및 문제 해결 가이드

PAC가 설치되었는지 확인하려면 다음을 수행합니다.

bsns-3750-5#show cts pacs

AID: EA48096688D96EF7B94C679A17BDAD6F

PAC-Info:

PAC-type = Cisco Trustsec

AID: EA48096688D96EF7B94C679A17BDAD6F

I-ID: 3750-5

A-ID-Info: Identity Services Engine

Credential Lifetime: 14:41:24 CEST Jul 10 2015

PAC-Opaque: 000200B00003000100040010EA48096688D96EF7B94C679A17BDAD6F0006009400030100365AB3133998C86C1BA1B418968C60690000001355261CCC00093A808F8A81F3F8C99A7CB83A8C3BFC4D573212C61CDCEB37ED279D683EE0DA60D86D5904C41701ACF07BE98B3B73C4275C98C19A1DD7E1D65E679F3E9D40662B409E58A9F139BAA3BA3818553152F28AE04B089E5B7CBB22A0D4BCEEF80F826A180B5227EAACBD07709DBDCD3CB42AA9F996829AE46F

Refresh timer is set for 4y14w

3. ASA에 대한 인터페이스에서 cts를 활성화합니다.

interface GigabitEthernet1/0/39

switchport access vlan 10

switchport mode access

cts manual

policy static sgt 101 trusted

지금부터 스위치는 TrustSec 프레임을 처리 및 전송하고 ISE에서 다운로드한 정책을 적용할 준비가 되어야 합니다.

다음을 확인합니다.

이 섹션을 사용하여 컨피그레이션이 제대로 작동하는지 확인합니다.

확인은 이 문서의 개별 섹션에서 다룹니다.

문제 해결

SGT 할당

ASA에 대한 VPN 세션이 설정된 후 올바른 SGT 할당을 확인해야 합니다.

BSNS-ASA5512-4# show vpn-sessiondb anyconnect

Session Type: AnyConnect

Username : cisco Index : 13

Assigned IP : 192.168.100.50 Public IP : 10.229.20.86

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Essentials

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES256 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256 DTLS-Tunnel: (1)SHA1

Bytes Tx : 10308 Bytes Rx : 10772

Group Policy : TAC Tunnel Group : TAC

Login Time : 15:00:13 UTC Mon Apr 13 2015

Duration : 0h:00m:25s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : c0a801640000d000552bd9fd

Security Grp : 3:Marketing

ISE의 권한 부여 규칙에 따라 모든 AnyConnect4 사용자가 마케팅 태그에 할당되었습니다.

스위치의 802.1x 세션도 마찬가지입니다.AnyConnect Network Analysis Module(NAM)이 완료되면 인증 스위치는 ISE에서 반환된 올바른 태그를 적용합니다.

bsns-3750-5#show authentication sessions interface g1/0/2 details

Interface: GigabitEthernet1/0/2

MAC Address: 0050.5699.36ce

IPv6 Address: Unknown

IPv4 Address: 192.168.1.203

User-Name: cisco

Status: Authorized

Domain: DATA

Oper host mode: multi-domain

Oper control dir: both

Session timeout: N/A

Common Session ID: 0A30426D000000130001B278

Acct Session ID: Unknown

Handle: 0x53000002

Current Policy: POLICY_Gi1/0/2

Local Policies:

Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecure

Server Policies:

SGT Value: 2

Method status list:

Method State

dot1x Authc Success

mab Stopped

ISE의 권한 부여 규칙에 따라 해당 스위치에 연결된 모든 사용자는 SGT = 2(재무)에 할당되어야 합니다.

ASA에 시행

Finance(192.168.1.203)에서 Marketing(192.168.100.50)으로 트래픽을 전송하려고 하면 ASA의 내부 인터페이스에 도달합니다.ICMP 에코 요청의 경우 세션을 생성합니다.

Built outbound ICMP connection for faddr 192.168.100.50/0(LOCAL\cisco, 3:Marketing) gaddr 192.168.1.203/1 laddr 192.168.1.203/1(2)

ACL 카운터를 늘립니다.

BSNS-ASA5512-4(config)# sh access-list

access-list inside line 1 extended permit icmp security-group name Finance(tag=2) any security-group name Marketing(tag=3) any (hitcnt=138)

패킷 캡처를 확인하는 것도 확인할 수 있습니다.올바른 태그가 표시됩니다.

BSNS-ASA5512-4(config)# capture CAP interface inside

BSNS-ASA5512-4(config)# show capture CAP

1: 15:13:05.736793 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

2: 15:13:05.772237 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

3: 15:13:10.737236 INLINE-TAG 2 192.168.1.203 > 192.168.100.50: icmp: echo request

4: 15:13:10.772726 INLINE-TAG 3 192.168.100.50 > 192.168.1.203: icmp: echo reply

SGT = 2(Finance)로 태그가 지정된 수신 ICMP 에코 요청과 ASA에서 SGT = 3(Marketing)으로 태그가 지정된 VPN 사용자의 응답이 있습니다. 또 다른 트러블슈팅 툴인 packet-tracer도 TrustSec을 사용할 수 있습니다.

안타깝게도 802.1x PC는 스위치의 상태 비저장 RBACL에 의해 차단되므로 해당 답을 볼 수 없습니다(다음 섹션의 설명).

또 다른 트러블슈팅 툴인 packet-tracer도 TrustSec을 사용할 수 있습니다.Finance에서 들어오는 ICMP 패킷이 수락되는지 확인합니다.

BSNS-ASA5512-4# packet-tracer input inside icmp inline-tag 2 192.168.1.203 8 0 192.168.100.50

Mapping security-group 3:Marketing to IP address 192.168.100.50

Phase: 1

Type: CAPTURE

Subtype:

Result: ALLOW

Config:

Additional Information:

MAC Access list

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Config:

Implicit Rule

Additional Information:

MAC Access list

Phase: 3

Type: ROUTE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Config:

Additional Information:

found next-hop 10.48.66.1 using egress ifc outside

Phase: 4

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group inside in interface inside

access-list inside extended permit icmp security-group name Finance any security-group name Marketing any

Additional Information:

<some output omitted for clarity>

Phase: 13

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 4830, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: NP Identity Ifc

output-status: up

output-line-status: up

Action: allow

Finance에서 Marketing으로의 TCP 연결을 시작해보겠습니다. 이는 ASA에서 차단해야 합니다.

Deny tcp src inside:192.168.1.203/49236 dst outside:192.168.100.50/445(LOCAL\cisco, 3:Marketing) by access-group "inside" [0x0, 0x0]

스위치 시행

스위치가 ISE에서 정책을 올바르게 다운로드했는지 확인하겠습니다.

bsns-3750-5#show cts role-based permissions

IPv4 Role-based permissions default:

Permit IP-00

IPv4 Role-based permissions from group 2:Finance to group Unknown:

test_deny-30

IPv4 Role-based permissions from group 8 to group Unknown:

permit_icmp-10

IPv4 Role-based permissions from group Unknown to group 2:Finance:

test_deny-30

Permit IP-00

IPv4 Role-based permissions from group 3:Marketing to group 2:Finance:

telnet445-60

Deny IP-00

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

마케팅에서 재무까지 트래픽을 제어하는 정책이 올바르게 설치됩니다.RBACL에 따라 tcp/445만 허용됩니다.

bsns-3750-5#show cts rbacl telnet445

CTS RBACL Policy

================

RBACL IP Version Supported: IPv4

name = telnet445-60

IP protocol version = IPV4

refcnt = 2

flag = 0x41000000

stale = FALSE

RBACL ACEs:

permit tcp dst eq 445

이것이 마케팅에서 재무까지 오는 ICMP 에코 응답이 삭제된 이유입니다.이는 SGT 3에서 SGT 2로 이동하는 트래픽에 대한 카운터를 확인하여 확인할 수 있습니다.

bsns-3750-5#show cts role-based counters

Role-based IPv4 counters

# '-' in hardware counters field indicates sharing among cells with identical policies

From To SW-Denied HW-Denied SW-Permitted HW-Permitted

* * 0 0 223613 3645233

0 2 0 0 0 122

3 2 0 65 0 0

2 0 0 0 179 0

8 0 0 0 0 0

하드웨어가 패킷을 삭제했습니다(현재 카운터는 65이며 1초마다 증가).

tcp/445 연결이 마케팅에서 시작되는 경우 어떻게 합니까?

ASA는 다음을 허용합니다("sysopt connection permit-vpn" 때문에 모든 VPN 트래픽을 허용).

Built inbound TCP connection 4773 for outside:192.168.100.50/49181 (192.168.100.50/49181)(LOCAL\cisco, 3:Marketing) to inside:192.168.1.203/445 (192.168.1.203/445) (cisco)

올바른 세션이 생성됩니다.

BSNS-ASA5512-4(config)# show conn all | i 192.168.100.50

TCP outside 192.168.100.50:49181 inside 192.168.1.203:445, idle 0:00:51, bytes 0, flags UB

또한 Cisco IOS®는 telnet445 RBACL과 일치하므로 이를 수락합니다.정확한 카운터가 증가합니다.

bsns-3750-5#show cts role-based counters from 3 to 2

3 2 0 65 0 3

마지막 열은 하드웨어에서 허용하는 트래픽입니다. 세션이 허용됩니다.

이 예는 ASA 및 Cisco IOS®에 대한 TrustSec 정책 컨피그레이션 및 적용의 차이를 표시하기 위해 목적으로 제공됩니다. ISE(스테이트리스 RBACL) 및 TrustSec 인식 스테이트풀 영역 기반 방화벽에서 다운로드한 Cisco IOS® 정책의 차이점에 유의하십시오.

피드백

피드백