Cisco Jabber Guest Server 10.6 インストレーション/コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: インストールの準備

目次

- インストールの準備

- サーバ要件

- シスコ製品の要件

- 仮想マシンの要件

- ハードウェアおよびシステムの要件

- サポートされるストレージ・モデル

- 仮想マシンの仕様

- VMware vSphere 機能のサポート

- 逆プロキシ サーバの要件

- ライセンス要件

- クライアントの要件

- クライアントのハードウェアおよびシステム要件

- Cisco Jabber Guest プラグインの要件

- サポートされるモバイル デバイス

- 展開オプション

- ネットワーク トポロジ

- コール制御フロー

- メディア フロー

- メディア フロー:単一の NIC を導入した Cisco Expressway-E

- メディア フロー:デュアル NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル

- ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

- クラスタリング オプション

- 使用可能なロード バランシング方式

Cisco Jabber Guest は、Cisco Expressway-E や Cisco Expressway-C と組み合わせたり、Cisco VCS-E や VCS-C と組み合わせて展開できます。内容を簡略化するために、このマニュアルでは Cisco Expressway-E および Cisco Expressway-C だけを対象とします。

モバイル クライアントと Web クライアントは、Cisco Expressway/Cisco TelePresence Video Communication Server(VCS) および Cisco Jabber Guest と相互作用するときに同じインターフェイスを使用します。 内容を簡略化するために、このマニュアルでは Web クライアントだけを対象とします。

サーバ要件

シスコ製品の要件

Cisco Jabber Guest の展開と設定を開始する前に、サポートするインフラストラクチャの準備が整っていることを確認します。 既存の Cisco Unified Communications Manager インストールを使用して Cisco Jabber Guest を展開します。

詳細については、『Cisco Expressway Administrator Guide』、導入ガイド、リリース ノートをダウンロードしてください。Cisco Expressway で使用可能なオプションの設定の詳細については、オンライン ヘルプを参照してください。

仮想マシンの要件

Cisco Jabber Guest は、仮想環境で稼働する仮想アプライアンスをパッケージ化し、配布するオープン仮想フォーマット(OVF)標準を使用する仮想サーバとして展開されます。 また、ハイパーバイザとして VMware vSphere が必要です。 シスコでは、この配布をオープン仮想アプライアンスを意味するファイル拡張子 .OVA 付きの OVF ファイルとして公開しています。 このファイルには、アプリケーション向けの OVF テンプレートが含まれます。 OVF テンプレートは、仮想マシンのハードウェアを定義するもので、必要なソフトウェアが事前に読み込まれています。

ハードウェアおよびシステムの要件

-

VMware vSphere 5. x 以降の VMware の互換性ガイドに適合するサーバ プラットフォームが必要です。 Cisco Jabber Guest 仮想マシンは CentOS 6.5 の 64 ビットの分配を使用します。 サーバ プラットフォームが 64 ビット命令に対応した CPU を使用していることを確認します。

-

Cisco Jabber Guest サーバは、最小物理コア速度が 2.53 GHz 以上の Intel Xeon プロセッサ 5600 以降のあらゆるフル UC パフォーマンス CPU、および最小物理コア速度が 2.4 GHz 以上の Intel Xeon プロセッサ E5 2609 v1 以降の制限された UC パフォーマンス CPU でサポートされます フル UC パフォーマンス CPU および制限された UC パフォーマンス CPU の詳細については、「UC Virtualization Supported Hardware」の「Processors/CPUs」のセクションを確認してください。

-

Cisco Jabber Guest は、Cisco Business Edition 6000(BE6000)、Cisco Business Edition 7000(BE7000)、およびフル UC パフォーマンス CPU 搭載の UCS テスト済みリファレンス構成の UC など、必要な仕様を満たすサーバ モデルで許可されます。 BE6000M (M2) UCS C200 M2 TRC#1 はサポートされません。 詳細については、「Cisco Jabber Guest サーバの仮想化」を参照してください。 Cisco Jabber Guest サーバは、『Unified Communications Virtualization Sizing Guidelines』のアプリケーションの混在および仮想-物理サイジング ルールに従う必要があります。

-

Cisco Jabber Guest サーバが Cisco Business Edition 6000 サーバまたは Cisco Business Edition 7000 サーバにインストールされている場合は、『isco Business Edition 6000 and Cisco Business Edition 7000 Co-residency Policy Requirements』の別の混在ルールに従う必要があります。

-

その他の設定とハードウェア要件については、VMware 開発者のマニュアルを参照してください。 パフォーマンスを簡素化し、最大化するために、Cisco Unified Computing System(CUCS)を使用することを強く推奨します。

サポートされるストレージ・モデル

仮想マシンの仕様

| RAM |

CPU |

ストレージ |

オペレーティング システム |

CPU リソースの割り当て |

メモリ リソースの割り当て |

|---|---|---|---|---|---|

| 4 GB |

1 台のコアそれぞれに対して 2 個の論理 CPU |

100 GB |

CentOS 6.5 64 ビット |

デフォルト(未定義) |

デフォルト(未定義) |

VMware vSphere 機能のサポート

スナップショットを移動するか作成する前にアプリケーションが問題なくシャットダウンされた場合、VMware ESXi の別のホストで Cisco Jabber Guest をリスタートし、VMware スナップショットを作成または復帰することができます。

逆プロキシ サーバの要件

HTTP 要求を HTTPS にリダイレクトするように逆プロキシを設定します。

ライセンス要件

Cisco Jabber Guest のライセンスは、User Connect Licensing(UCL)、Cisco Unified Workspace Licensing(CUWL)、および他の注文メカニズムを使用して付与および取得されます。 オーダーの詳細については、シスコ パートナーまたはシスコの営業担当者にお問い合わせください。 Cisco Jabber Guest ソフトウェアには、ライセンス キーは提供されていないか、必須ではありません。

次の表では、Cisco Expressway を Cisco Jabber Guest とともに使用するためのライセンス要件について説明します。

ライセンス |

要件 |

コメント |

|---|---|---|

リッチ メディア セッション ライセンス |

|

|

TURN リレー ライセンス |

Cisco Expressway でライセンスされる TURN |

Cisco Expressway を注文すると、TURN リレー ライセンスが付いてきます。 |

Advanced Networking(AN)ライセンス |

Cisco Jabber Guest をデュアル NIC 展開にインストールする場合は、Cisco Expressway に AN ライセンスが必要です。 |

Cisco Expressway を注文すると、AN ライセンスが付いてきます。 |

次の表では、Cisco Jabber Guest とともに Cisco TelePresence Video Communication Server(VCS)を使用するためのライセンス要件について説明します。

ライセンス |

要件 |

コメント |

|---|---|---|

トラバーサル コール ライセンス |

|

|

TURN リレー ライセンス |

Cisco VCS 上でライセンスされた TURN |

Cisco VCS を注文すると、TURN リレー ライセンスが付いてきます。 |

デュアル ネットワーク インターフェイス(DI)ライセンス |

Cisco Jabber Guest をデュアル NIC 展開にインストールする場合は、Cisco VCS に DI ライセンスが必要です。 |

Cisco VCS を注文しても、DI ライセンスは付いてきません。 明示的に、このライセンスを選択してください。 |

クライアントの要件

クライアントのハードウェアおよびシステム要件

発信者には、以下のソフトウェアとハードウェアの要件をサポートするカメラとマイクを備えたマルチメディア対応コンピュータが必要です。

| PC の要件 |

Mac の要件 |

|||

|---|---|---|---|---|

| オペレーティング システム |

Microsoft Windows Vista Service Pack 2 (SP2)以降 | Apple Mac OS X 10.7(Lion)以降 |

||

| ハードウェア |

OpenGL 1.2 以降で対応可能な GPU SSE2 Pentium IV(またはそれ以降)をサポートする最小 CPU 720p 30fps 符号化には Intel Core2Duo @ 1.2 GHz 以上が必要です。 VGA 30fps 符号化は Intel Atom(1.6 GHz)といった低コストの CPU で対応可能です。 |

Intel x86 プロセッサ搭載の Apple コンピュータ 720p 30fps 符号化には Intel Core2Duo @ 1.2 GHz 以上が必要です。 最適なエクスペリエンスのためにコアあたり 2 MB L2 キャッシュの Core2Duo @ 2GHz を推奨します。 |

||

| ブラウザ |

Mozilla Firefox 10 以降 Google Chrome 18 以降

|

Apple Safari 5 以降 Mozilla Firefox 10 以降2 Google Chrome 18 以降 |

Cisco Jabber Guest プラグインの要件

Cisco Jabber Guestソリューションは、ブラウザ プラグインを含むローカル マシンで発信者によってダウンロードおよびインストールされます。 Google Chrome の場合は、Web ページから、Cisco Jabber Guest アドオンと Cisco Jabber Guest 拡張をインストールするようメッセージが示されます。 他のブラウザの場合は、Cisco Jabber Guest Web ページから、発信者が初めてサービスを使用するときにプラグインをダウンロードしてインストールするようメッセージが示されます。

修正プログラムや新機能に伴い、定期的に新しいプラグインをご利用になれます。 次回、電話をかけようとすると、新しいプラグインをダウンロードしてインストールするようメッセージが表示されます。

サポートされるモバイル デバイス

Android でサポートされるデバイス

次の Android デバイスとオペレーティング システムにおいて、音声およびビデオで Cisco Jabber Guest for Android がサポートされます。

| 製造元 |

モデル |

必要な Android OS |

|---|---|---|

| |

Nexus 5 |

4.4.x, 5.0 |

| Nexus 6 |

5.0 |

|

| Nexus 7 2013 以降 |

4.4.x, 5.0 |

|

| Nexus 10 |

4.4.x, 5.0 |

|

| HTC |

One (M7) |

4.4.x |

| One Max |

4.4.x |

|

| One (M8) |

4.4.x |

|

| LG |

G2 |

4.2.2 ~ 5.0.x |

| G3 |

4.4.x ~ 5.0.x |

|

| Motorola |

Moto G |

4.4.x |

| Samsung |

Galaxy Note II |

4.2 ~ 4.4.x |

| Galaxy Note 3 |

4.3 ~ 4.4.x |

|

| Galaxy Note 4 |

4.4.x |

|

| Galaxy Note Pro 12.2 |

4.4.x |

|

| Galaxy Rugby Pro |

4.2.2 ~ 4.4.x |

|

| Galaxy S II |

4.1.2 ~ 4.4.x |

|

| Galaxy S III |

4.1.2 ~ 4.4.x |

|

| Galaxy S4 |

4.2.2 ~ 4.4.x |

|

| Galaxy S4 mini |

4.2.2 ~ 4.4.x |

|

| Galaxy S5 |

4.4.x |

|

| Galaxy S5 mini |

4.4.x |

|

| Galaxy Tab 3 8.0 |

4.4.x |

|

| Galaxy Tab 4 7.0、8.0、10.1 |

4.4.x |

|

| Galaxy Tab Pro 8.4 および 10.1 |

4.4.x |

|

| Galaxy Tab S 8.4 および 10.5 |

4.4.x |

|

| Sony |

Xperia M2 |

4.3 |

| Xperia Z1 |

4.2 ~ 4.4.x |

|

| Xperia ZR/A |

4.1.2 ~ 4.4.x |

|

| Xperia Z2 |

4.4.x |

|

| Xperia Z2 タブレット |

4.4.x |

|

| Xperia Z3 |

4.4.x |

テスト済みの Androidデバイスで Cisco Jabber Guest for Android がサポートされます。 他のデバイスは正式にサポートされていませんが、それらのデバイスでも Cisco Jabber Guest for Android を使用できる場合があります。

iOS でサポートされるデバイス

iOS 向けの Cisco Jabber Guest が iOS 7.0 以降でサポートされています。

次の表に、Cisco Jabber Guest でサポートされる iOS モバイル デバイスを示します。

| iPad |

iPhone |

|---|---|

| iPad 2 |

iPhone 4S |

| iPad 3 |

iPhone 5 |

| iPad 4 |

iPhone 5c |

| iPad Air |

iPhone 5s |

| iPad Air 2 |

iPhone 6 |

| iPad mini |

iPhone 6 Plus |

| Retina ディスプレイ付き iPad mini |

|

| iPad mini 3 |

展開オプション

-

シングル NIC を使用する Cisco Expressway-E - SIP トラフィックは Cisco Expressway-C に移動し、メディアが Cisco Expressway-E と Cisco Expressway-C の間のポート範囲を流れます。

-

Cisco Expressway-E デュアル NIC を使用:SIP トラフィックは Cisco Expressway-E に移動し、メディアが Cisco Expressway-E および Cisco Expressway-C 間のトラバーサルゾーンを流れます。"(source: SIP traffic goes to the Cisco Expressway-E and media flowsthrough the traversal zone between the Cisco Expressway-E and the Cisco Expressway-C.)。

デュアル NIC 展開を使用する Cisco Expressway-E だけが Cisco Expressway-E と Cisco Expressway-C 間の NAT/PAT をサポートします。

試験導入

Cisco Jabber Guest はラボ導入の場合にのみ Cisco Unified Communications Manager を直接指し示すことができます。この場合は、Cisco Unified Communications Manager 上で SIP トランクを設定します。 このオプションは、Expressway の設定という追加オーバーヘッドなしに Cisco Jabber Guest に慣れることを目標としている試験導入に最も適しています。 ただし、Expressway を設定しないと、Cisco Jabber Guest は本番環境ではサポートされません。

Cisco Jabber Guest を Cisco Unified Communications Manager に直接展開する場合は、入力画面共有を許可するクライアント側ファイアウォール ルールの有効化が必要になることがあります。

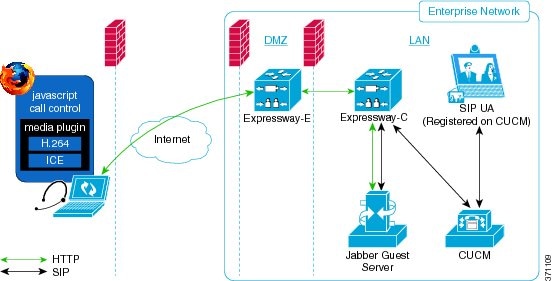

ネットワーク トポロジ

単一の NIC を導入した Cisco Expressway-E の概要

デュアル NIC を導入した Cisco Expressway-E の概要

実稼動環境では、Cisco Jabber Guest は Cisco Unified Communications Managerと Cisco Expressway とを連携するように設定する必要があります。

(注) |

Cisco Expressway-E がリバース プロキシ機能に使用されている場合、Cisco Jabber Guest URL は https://expressway-e.example.com/call のようになり、expressway-e.example.com が Cisco Expressway-E の FQDN になります。 |

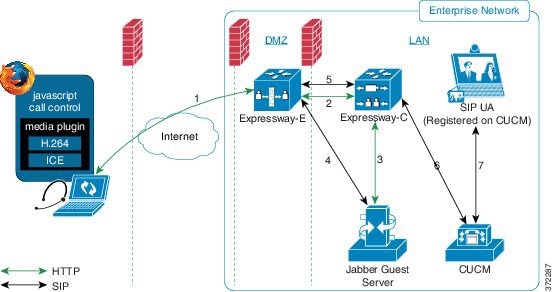

コール制御フロー

以下に、Cisco Jabber Guest サーバの 2 種類の(サポートされている)展開に向けたコール制御フローの例を示します。

デュアル NIC を導入した Cisco Expressway-E

Cisco Jabber Guest サーバ とCisco Expressway-E の間の SIP フロー。 これには、5060 上の(TCP over SIP)または 5061 上の(SIP over TLS)の 2 台のサーバ間で双方向の TCP トラフィックが必要です。 その後、SIP トラフィックがトラバーサル ゾーンを通じて Cisco Expressway-C に向かうでしょう。

私たちは、Cisco Expressway-E でネットワーク トラフィックを伝送しているルータ/ファイアウォール上の SIP と H323 アプリケーション レベル ゲートウェイを無効にすることを推奨します。

2 つの Cisco Expressway-E NIC 間のメディアがヘアピンするため、TURN トラフィックと SIP トラフィックが同じ Cisco Expressway-E サーバ上に存在する必要があります。 Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレスと DMZ の内部アドレスを設定します。

メディア フロー

Web クライアントが企業にメディアをトンネルするために Cisco Expressway-E に割り当てられた TURN リレーを使用します。 メディアは、UDP ポート 3478 を通じて TURN サーバへ STUN カプセル化パケットの形で送受信されます。

-

Cisco Jabber Guest クライアントが Cisco Jabber Guest サーバに HTTP を通じてコール リソースを割り当てます。

-

Cisco Jabber Guest サーバはセキュア HTTP 要求を通じて Cisco Expressway-C からの短期 TURN クレデンシャルを要求します。 管理者クレデンシャルが認証に使用されます。 設定済みドメインが Cisco Expressway-C になければならず、Jabber Guest サービスが有効になる必要があります。

-

Cisco Expressway-C が TURN クレデンシャルを作成し、Cisco Jabber Guest サーバに渡します。

-

Cisco Expressway-C が SSH トンネル(ポート 2222)を通じて TURN クレデンシャルを Cisco Expressway-E に伝搬します。

-

Cisco Jabber Guest サーバは、TURN クレデンシャルおよび TURN サーバ(Cisco Expressway-E)アドレス(DNS または IP)のある Cisco Jabber Guest クライアントに応答します(DNS または IP)。

-

Cisco Jabber Guest クライアントは、TURN サーバで TURN リレーを割り当てるために TURN クレデンシャルを使用します。

BFCP の画面共有

Binary Floor Control Protocol(BFCP)の画面共有は、音声およびビデオ メディアと同じパスを流れる RTP メディア ストリームです。 BFCP の画面共有は、ビデオ ストリームとは別のストリームです。 音声、ビデオ、および BFCP 画面共有のストリームが使用できる最大帯域幅は 2000 kbps です。

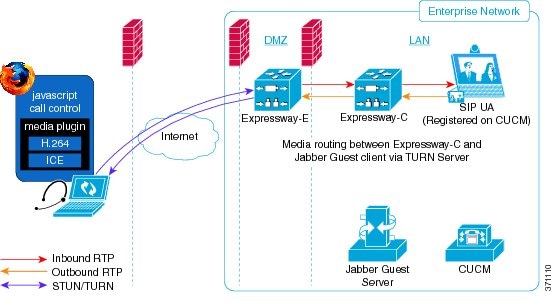

メディア フロー:単一の NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest の単一の NIC を導入した Cisco Expressway-E のメディア フローの例です。

Cisco Jabber Guest メディアは Cisco Expressway-E と Cisco Expressway-C の間のトラバーサル リンクを通過しません。

Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレスと DMZ の外部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

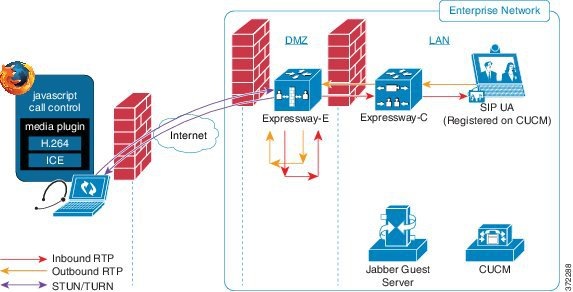

メディア フロー:デュアル NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest のデュアル NIC を導入した Cisco Expressway-E のメディア フローの例です。

メディアが Cisco Expressway-C と Cisco Expressway-E の内部 NIC の間のトラバーサル ゾーンを通過します。 これは、Cisco Expressway-E 上で Cisco Expressway-E の外部 NIC へヘアピンし、クライアント ブラウザへ送信される前に STUN/TURN にラッピングされます。

Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレス、DMZ の内部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

ポートおよびプロトコル

-

インターネットの Cisco Jabber Guest クライアントからの HTTP および HTTPS トラフィックは、ポート 80 およびポート 443 の TCP にそれぞれ送信されます。 したがって、Cisco Expressway-E とパブリック インターネットとの間のファイアウォールは、Cisco Expressway-E アドレスを対象とするすべての TCP トラフィックのための宛先ポート 80 を 9980 へ変換し、宛先ポート 443 を 9443 へ変換する必要があります。

-

Cisco Expressway-E は、ポート 9980 上の HTTP 要求をポート 9443 上の HTTPS にリダイレクトします。

-

80/443 TCP は、Expressway のHTTP/S 標準管理インターフェイスです。 Cisco Expressway-E がインターネットに配置されているシステムから管理されている場合、ファイアウォールの変換も送信元アドレスを区別しなければならず、それらの管理システムから着信したトラフィックの宛先ポートを変換してはなりません。

-

また、Cisco Jabber Guest クライアントが Cisco Expressway-E に到達できるように、適切な DNS レコードが存在することを確認する必要があります。 DNS のCisco Expressway-E FQDN は Cisco Jabber Guest ドメインを含まなければなりません。 Cisco Jabber Guest ドメインは Cisco Expressway-C で設定されたドメインです。

ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

| 目的 |

プロトコル |

インターネットのエンドポイント(発信元) |

Cisco Expressway-E(リスニング) |

|---|---|---|---|

| HTTP |

TCP |

TCP 発信元ポート |

9980(次の重要事項を参照) |

| HTTPS プロキシ |

TLS |

TCP 発信元ポート |

9443(次の重要事項を参照) |

| TURN サーバの制御/メディア |

UDP |

UDP 送信元ポート |

3478-3483(このポートに送信される制御およびメディア) |

-

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9980 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 80 からポート 9880 に再マッピングする必要があります。

-

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9443 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 443 からポート 9443 に再マッピングする必要があります。

| 目的 |

プロトコル |

Cisco Expressway-C(発信元) |

Cisco Expressway-E(宛先) |

|---|---|---|---|

| SSH(HTTP/S トンネル) |

TCP |

一時ポート |

2222(設定不可能) |

| トラバーサル ゾーン SIP シグナリング |

TLS |

25000-29999 |

7001 |

| メディア3 |

UDP |

36000-59999 |

24000–299994 60000–617995 |

| 目的 |

プロトコル |

Cisco Expressway-E(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

| メディア |

UDP |

24000–299996 60000–617997 |

36000-59999 |

| 目的 |

プロトコル |

Cisco Expressway-C(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

| HTTP |

TCP |

一時ポート |

80 |

| HTTPS |

TLS |

一時ポート |

443 |

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

| 目的 |

プロトコル |

Cisco Jabber Guest(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

| HTTPS |

TLS |

一時ポート |

443 |

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

| 目的 |

プロトコル |

インターネットのエンドポイント(発信元) |

Cisco Expressway-E(リスニング) |

|---|---|---|---|

| HTTP |

TCP |

TCP 発信元ポート |

9980(次の重要事項を参照) |

| HTTPS プロキシ |

TLS |

TCP 発信元ポート |

9443(次の重要事項を参照) |

| TURN サーバの制御/メディア |

UDP |

UDP 送信元ポート |

3478-3483(このポートに送信される制御およびメディア) |

-

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9980 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 80 からポート 9880 に再マッピングする必要があります。

-

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9443 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 443 からポート 9443 に再マッピングする必要があります。

| 目的 |

プロトコル |

Cisco Expressway-C(発信元) |

Cisco Expressway-E(宛先) |

||

|---|---|---|---|---|---|

| SSH(HTTP/S トンネル) |

TCP |

一時ポート |

2222(設定不可能) |

||

| トラバーサル ゾーン SIP シグナリング |

TLS |

25000-29999 |

7001 |

||

| メディア

|

UDP |

36002-599998 36002-599999 50000–5499910 |

36000-3600111 36000-3601112 |

| 目的 |

プロトコル |

Cisco Jabber Guest(発信元) |

Cisco Expressway-E(宛先) |

|---|---|---|---|

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

| 目的 |

プロトコル |

Cisco Expressway-E(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

| 目的 |

プロトコル |

Cisco Expressway-C(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

| HTTP |

TCP |

一時ポート |

80 |

| HTTPS |

TLS |

一時ポート |

443 |

| 目的 |

プロトコル |

Cisco Jabber Guest(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

| HTTPS |

TLS |

一時ポート |

443 |

クラスタリング オプション

Cisco Jabber Guest は、3 サーバ クラスタをサポートします。 3 台の運用サーバについて、完全な冗長性が必要です。 Cisco Jabber Guest は、クラスタ内で 2 台の運用サーバを使用する場合でも正常に動作しますが、例えば Cisco Jabber Guest クラスタ内のサーバをアップグレードする場合などに限定することで、2 台の運用サーバによる稼動を短時間にすることを推奨します。 Cisco Jabber Guest は、クラスタ内で 1 台のサーバのみが動作可能である場合は正常に動作しません。

推奨される展開

クラスタ内の 1 台のサーバだけに一度に要求を送信するために、リバース プロキシを設定します。 の [優先度(Priority)] フィールドから Cisco Expressway-C で要求を送信する順番を設定します。 各 Cisco Jabber Guest サーバに異なる優先度を設定します。 サーバが応答不能になった場合にのみ、要求は異なるサーバに送信されます。

Cisco Jabber Guest はクラスタ内の任意のサーバで管理できますが、トラブルシューティングを簡素化するために、クラスタで 1 台のサーバを管理用に使用することを推奨します。

データ レプリケーション

| 複製されるデータ |

複製されないデータ |

|---|---|

| [ユーザ(Users)] |

[設定(Settings)] > [ローカル SSL 証明書(Local SSL Certificate)] |

| [リンク(Links)] |

[設定(Settings)] > [コール制御とメディア(Call Control and Media)](ローカル) |

| [サービス(Services)] > [パスワード(Passwords)] |

ログ |

| [設定(Settings)] > [リンク(Links)] |

|

| [設定(Settings)] > [モバイル(Mobile)] |

|

| [設定(Settings)] > [セキュアな信頼証明書(Secure Trust Certificate)] |

|

| [設定(Settings)] > [コール制御とメディア(Call Control and Media)] |

クラスタの遅延

遅延の上限は 15 ミリ秒です。

使用可能なロード バランシング方式

Cisco Expressway-C、Cisco Expressway-E および Cisco Jabber Guest サーバ クラスタの負荷を分散させることができます。

以下の表は、ネットワーク全体に各種トラフィックを分散するために使用可能なロード バランシング方式を示しています。

目次

- インストールの準備

- サーバ要件

- シスコ製品の要件

- 仮想マシンの要件

- ハードウェアおよびシステムの要件

- サポートされるストレージ・モデル

- 仮想マシンの仕様

- VMware vSphere 機能のサポート

- 逆プロキシ サーバの要件

- ライセンス要件

- クライアントの要件

- クライアントのハードウェアおよびシステム要件

- Cisco Jabber Guest プラグインの要件

- サポートされるモバイル デバイス

- 展開オプション

- ネットワーク トポロジ

- コール制御フロー

- メディア フロー

- メディア フロー:単一の NIC を導入した Cisco Expressway-E

- メディア フロー:デュアル NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル

- ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

- クラスタリング オプション

- 使用可能なロード バランシング方式

Cisco Jabber Guest は、Cisco Expressway-E や Cisco Expressway-C と組み合わせたり、Cisco VCS-E や VCS-C と組み合わせて展開できます。内容を簡略化するために、このマニュアルでは Cisco Expressway-E および Cisco Expressway-C だけを対象とします。

モバイル クライアントと Web クライアントは、Cisco Expressway/Cisco TelePresence Video Communication Server(VCS) および Cisco Jabber Guest と相互作用するときに同じインターフェイスを使用します。 内容を簡略化するために、このマニュアルでは Web クライアントだけを対象とします。

サーバ要件

シスコ製品の要件

Cisco Jabber Guest の展開と設定を開始する前に、サポートするインフラストラクチャの準備が整っていることを確認します。 既存の Cisco Unified Communications Manager インストールを使用して Cisco Jabber Guest を展開します。

Cisco Jabber Guest から企業ファイアウォール内部に配置されたデバイスにアクセスするには、次を展開します。詳細については、『Cisco Expressway Administrator Guide』、導入ガイド、リリース ノートをダウンロードしてください。Cisco Expressway で使用可能なオプションの設定の詳細については、オンライン ヘルプを参照してください。

仮想マシンの要件

ハードウェアおよびシステムの要件

VMware vSphere 5. x 以降の VMware の互換性ガイドに適合するサーバ プラットフォームが必要です。 Cisco Jabber Guest 仮想マシンは CentOS 6.5 の 64 ビットの分配を使用します。 サーバ プラットフォームが 64 ビット命令に対応した CPU を使用していることを確認します。

Cisco Jabber Guest サーバは、最小物理コア速度が 2.53 GHz 以上の Intel Xeon プロセッサ 5600 以降のあらゆるフル UC パフォーマンス CPU、および最小物理コア速度が 2.4 GHz 以上の Intel Xeon プロセッサ E5 2609 v1 以降の制限された UC パフォーマンス CPU でサポートされます フル UC パフォーマンス CPU および制限された UC パフォーマンス CPU の詳細については、「UC Virtualization Supported Hardware」の「Processors/CPUs」のセクションを確認してください。

Cisco Jabber Guest は、Cisco Business Edition 6000(BE6000)、Cisco Business Edition 7000(BE7000)、およびフル UC パフォーマンス CPU 搭載の UCS テスト済みリファレンス構成の UC など、必要な仕様を満たすサーバ モデルで許可されます。 BE6000M (M2) UCS C200 M2 TRC#1 はサポートされません。 詳細については、「Cisco Jabber Guest サーバの仮想化」を参照してください。 Cisco Jabber Guest サーバは、『Unified Communications Virtualization Sizing Guidelines』のアプリケーションの混在および仮想-物理サイジング ルールに従う必要があります。

Cisco Jabber Guest サーバが Cisco Business Edition 6000 サーバまたは Cisco Business Edition 7000 サーバにインストールされている場合は、『isco Business Edition 6000 and Cisco Business Edition 7000 Co-residency Policy Requirements』の別の混在ルールに従う必要があります。

その他の設定とハードウェア要件については、VMware 開発者のマニュアルを参照してください。 パフォーマンスを簡素化し、最大化するために、Cisco Unified Computing System(CUCS)を使用することを強く推奨します。

ライセンス要件

Cisco Jabber Guest のライセンスは、User Connect Licensing(UCL)、Cisco Unified Workspace Licensing(CUWL)、および他の注文メカニズムを使用して付与および取得されます。 オーダーの詳細については、シスコ パートナーまたはシスコの営業担当者にお問い合わせください。 Cisco Jabber Guest ソフトウェアには、ライセンス キーは提供されていないか、必須ではありません。

次の表では、Cisco Expressway を Cisco Jabber Guest とともに使用するためのライセンス要件について説明します。

表 2 Cisco Expressway を Cisco Jabber Guest とともに使用するためのライセンス要件 ライセンス

要件

コメント

リッチ メディア セッション ライセンス

TURN リレー ライセンス

Cisco Expressway でライセンスされる TURN

Cisco Expressway を注文すると、TURN リレー ライセンスが付いてきます。

Advanced Networking(AN)ライセンス

Cisco Jabber Guest をデュアル NIC 展開にインストールする場合は、Cisco Expressway に AN ライセンスが必要です。

Cisco Expressway を注文すると、AN ライセンスが付いてきます。

次の表では、Cisco Jabber Guest とともに Cisco TelePresence Video Communication Server(VCS)を使用するためのライセンス要件について説明します。

表 3 Cisco VCS を Cisco Jabber Guest とともに使用するためのライセンス要件 ライセンス

要件

コメント

トラバーサル コール ライセンス

TURN リレー ライセンス

Cisco VCS 上でライセンスされた TURN

Cisco VCS を注文すると、TURN リレー ライセンスが付いてきます。

デュアル ネットワーク インターフェイス(DI)ライセンス

Cisco Jabber Guest をデュアル NIC 展開にインストールする場合は、Cisco VCS に DI ライセンスが必要です。

Cisco VCS を注文しても、DI ライセンスは付いてきません。 明示的に、このライセンスを選択してください。

クライアントの要件

クライアントのハードウェアおよびシステム要件

発信者には、以下のソフトウェアとハードウェアの要件をサポートするカメラとマイクを備えたマルチメディア対応コンピュータが必要です。

表 4 クライアントの要件 PC の要件

Mac の要件

オペレーティング システム

Microsoft Windows Vista Service Pack 2 (SP2)以降 Apple Mac OS X 10.7(Lion)以降

ハードウェア

OpenGL 1.2 以降で対応可能な GPU

SSE2 Pentium IV(またはそれ以降)をサポートする最小 CPU

720p 30fps 符号化には Intel Core2Duo @ 1.2 GHz 以上が必要です。

VGA 30fps 符号化は Intel Atom(1.6 GHz)といった低コストの CPU で対応可能です。

Intel x86 プロセッサ搭載の Apple コンピュータ

720p 30fps 符号化には Intel Core2Duo @ 1.2 GHz 以上が必要です。 最適なエクスペリエンスのためにコアあたり 2 MB L2 キャッシュの Core2Duo @ 2GHz を推奨します。

ブラウザ

Mozilla Firefox 10 以降

Google Chrome 18 以降

Microsoft Internet Explorer 8 以降(32 ビットのみ)1

(注) Windows 8 以降は、デスクトップ バージョンのみサポートされます。 Metro バージョンは動作しません。 Apple Safari 5 以降

Mozilla Firefox 10 以降2

Google Chrome 18 以降

1 デフォルトでデスクトップ バージョンを開くために、Windows 8 以降で Internet Explorer を設定するには、以下の手順に従ってください。2 現在、Mac OS X 上の Firefox の既知の問題により、全画面ビデオが機能しません。 このオプションは、ブラウザとオペレーティング システムのこの組み合わせに対して提供されていません。Cisco Jabber Guest プラグインの要件

Cisco Jabber Guestソリューションは、ブラウザ プラグインを含むローカル マシンで発信者によってダウンロードおよびインストールされます。 Google Chrome の場合は、Web ページから、Cisco Jabber Guest アドオンと Cisco Jabber Guest 拡張をインストールするようメッセージが示されます。 他のブラウザの場合は、Cisco Jabber Guest Web ページから、発信者が初めてサービスを使用するときにプラグインをダウンロードしてインストールするようメッセージが示されます。

修正プログラムや新機能に伴い、定期的に新しいプラグインをご利用になれます。 次回、電話をかけようとすると、新しいプラグインをダウンロードしてインストールするようメッセージが表示されます。

サポートされるモバイル デバイス

Android でサポートされるデバイス

次の Android デバイスとオペレーティング システムにおいて、音声およびビデオで Cisco Jabber Guest for Android がサポートされます。

製造元

モデル

必要な Android OS

Nexus 5

4.4.x, 5.0

Nexus 6

5.0

Nexus 7 2013 以降

4.4.x, 5.0

Nexus 10

4.4.x, 5.0

HTC

One (M7)

4.4.x

One Max

4.4.x

One (M8)

4.4.x

LG

G2

4.2.2 ~ 5.0.x

G3

4.4.x ~ 5.0.x

Motorola

Moto G

4.4.x

Samsung

Galaxy Note II

4.2 ~ 4.4.x

Galaxy Note 3

4.3 ~ 4.4.x

Galaxy Note 4

4.4.x

Galaxy Note Pro 12.2

4.4.x

Galaxy Rugby Pro

4.2.2 ~ 4.4.x

Galaxy S II

4.1.2 ~ 4.4.x

Galaxy S III

4.1.2 ~ 4.4.x

Galaxy S4

4.2.2 ~ 4.4.x

Galaxy S4 mini

4.2.2 ~ 4.4.x

Galaxy S5

4.4.x

Galaxy S5 mini

4.4.x

Galaxy Tab 3 8.0

4.4.x

Galaxy Tab 4 7.0、8.0、10.1

4.4.x

Galaxy Tab Pro 8.4 および 10.1

4.4.x

Galaxy Tab S 8.4 および 10.5

4.4.x

Sony

Xperia M2

4.3

Xperia Z1

4.2 ~ 4.4.x

Xperia ZR/A

4.1.2 ~ 4.4.x

Xperia Z2

4.4.x

Xperia Z2 タブレット

4.4.x

Xperia Z3

4.4.x

テスト済みの Androidデバイスで Cisco Jabber Guest for Android がサポートされます。 他のデバイスは正式にサポートされていませんが、それらのデバイスでも Cisco Jabber Guest for Android を使用できる場合があります。

展開オプション

Cisco Jabber Guest は 2 つの展開をサポートします。

シングル NIC を使用する Cisco Expressway-E - SIP トラフィックは Cisco Expressway-C に移動し、メディアが Cisco Expressway-E と Cisco Expressway-C の間のポート範囲を流れます。

Cisco Expressway-E デュアル NIC を使用:SIP トラフィックは Cisco Expressway-E に移動し、メディアが Cisco Expressway-E および Cisco Expressway-C 間のトラバーサルゾーンを流れます。"(source: SIP traffic goes to the Cisco Expressway-E and media flowsthrough the traversal zone between the Cisco Expressway-E and the Cisco Expressway-C.)。

重要:デュアル NIC 展開を使用する Cisco Expressway-E だけが Cisco Expressway-E と Cisco Expressway-C 間の NAT/PAT をサポートします。

試験導入

Cisco Jabber Guest はラボ導入の場合にのみ Cisco Unified Communications Manager を直接指し示すことができます。この場合は、Cisco Unified Communications Manager 上で SIP トランクを設定します。 このオプションは、Expressway の設定という追加オーバーヘッドなしに Cisco Jabber Guest に慣れることを目標としている試験導入に最も適しています。 ただし、Expressway を設定しないと、Cisco Jabber Guest は本番環境ではサポートされません。

Cisco Jabber Guest を Cisco Unified Communications Manager に直接展開する場合は、入力画面共有を許可するクライアント側ファイアウォール ルールの有効化が必要になることがあります。

関連資料

ネットワーク トポロジ

コール制御フロー

デュアル NIC を導入した Cisco Expressway-E

Cisco Jabber Guest サーバ とCisco Expressway-E の間の SIP フロー。 これには、5060 上の(TCP over SIP)または 5061 上の(SIP over TLS)の 2 台のサーバ間で双方向の TCP トラフィックが必要です。 その後、SIP トラフィックがトラバーサル ゾーンを通じて Cisco Expressway-C に向かうでしょう。

私たちは、Cisco Expressway-E でネットワーク トラフィックを伝送しているルータ/ファイアウォール上の SIP と H323 アプリケーション レベル ゲートウェイを無効にすることを推奨します。

重要:2 つの Cisco Expressway-E NIC 間のメディアがヘアピンするため、TURN トラフィックと SIP トラフィックが同じ Cisco Expressway-E サーバ上に存在する必要があります。 Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレスと DMZ の内部アドレスを設定します。

メディア フロー

Web クライアントが企業にメディアをトンネルするために Cisco Expressway-E に割り当てられた TURN リレーを使用します。 メディアは、UDP ポート 3478 を通じて TURN サーバへ STUN カプセル化パケットの形で送受信されます。

TURN リレーのクレデンシャルが次のように取得され、使用されます。

Cisco Jabber Guest クライアントが Cisco Jabber Guest サーバに HTTP を通じてコール リソースを割り当てます。

Cisco Jabber Guest サーバはセキュア HTTP 要求を通じて Cisco Expressway-C からの短期 TURN クレデンシャルを要求します。 管理者クレデンシャルが認証に使用されます。 設定済みドメインが Cisco Expressway-C になければならず、Jabber Guest サービスが有効になる必要があります。

Cisco Expressway-C が TURN クレデンシャルを作成し、Cisco Jabber Guest サーバに渡します。

Cisco Expressway-C が SSH トンネル(ポート 2222)を通じて TURN クレデンシャルを Cisco Expressway-E に伝搬します。

Cisco Jabber Guest サーバは、TURN クレデンシャルおよび TURN サーバ(Cisco Expressway-E)アドレス(DNS または IP)のある Cisco Jabber Guest クライアントに応答します(DNS または IP)。

Cisco Jabber Guest クライアントは、TURN サーバで TURN リレーを割り当てるために TURN クレデンシャルを使用します。

メディア フロー:単一の NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest の単一の NIC を導入した Cisco Expressway-E のメディア フローの例です。

Cisco Jabber Guest メディアは Cisco Expressway-E と Cisco Expressway-C の間のトラバーサル リンクを通過しません。

重要:Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレスと DMZ の外部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

メディア フロー:デュアル NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest のデュアル NIC を導入した Cisco Expressway-E のメディア フローの例です。

メディアが Cisco Expressway-C と Cisco Expressway-E の内部 NIC の間のトラバーサル ゾーンを通過します。 これは、Cisco Expressway-E 上で Cisco Expressway-E の外部 NIC へヘアピンし、クライアント ブラウザへ送信される前に STUN/TURN にラッピングされます。

重要:Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレス、DMZ の内部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

ポートおよびプロトコル

重要:

インターネットの Cisco Jabber Guest クライアントからの HTTP および HTTPS トラフィックは、ポート 80 およびポート 443 の TCP にそれぞれ送信されます。 したがって、Cisco Expressway-E とパブリック インターネットとの間のファイアウォールは、Cisco Expressway-E アドレスを対象とするすべての TCP トラフィックのための宛先ポート 80 を 9980 へ変換し、宛先ポート 443 を 9443 へ変換する必要があります。

Cisco Expressway-E は、ポート 9980 上の HTTP 要求をポート 9443 上の HTTPS にリダイレクトします。

80/443 TCP は、Expressway のHTTP/S 標準管理インターフェイスです。 Cisco Expressway-E がインターネットに配置されているシステムから管理されている場合、ファイアウォールの変換も送信元アドレスを区別しなければならず、それらの管理システムから着信したトラフィックの宛先ポートを変換してはなりません。

また、Cisco Jabber Guest クライアントが Cisco Expressway-E に到達できるように、適切な DNS レコードが存在することを確認する必要があります。 DNS のCisco Expressway-E FQDN は Cisco Jabber Guest ドメインを含まなければなりません。 Cisco Jabber Guest ドメインは Cisco Expressway-C で設定されたドメインです。

ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

表 5 パブリック インターネットから Cisco Expressway-E(DMZ)への着信 目的

プロトコル

インターネットのエンドポイント(発信元)

Cisco Expressway-E(リスニング)

HTTP

TCP

TCP 発信元ポート

9980(次の重要事項を参照)

HTTPS プロキシ

TLS

TCP 発信元ポート

9443(次の重要事項を参照)

TURN サーバの制御/メディア

UDP

UDP 送信元ポート

3478-3483(このポートに送信される制御およびメディア)

重要:

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9980 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 80 からポート 9880 に再マッピングする必要があります。

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9443 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 443 からポート 9443 に再マッピングする必要があります。

表 6 Cisco Expressway-C(プライベート)から Cisco Expressway-E(DMZ)への発信 目的

プロトコル

Cisco Expressway-C(発信元)

Cisco Expressway-E(宛先)

SSH(HTTP/S トンネル)

TCP

一時ポート

2222(設定不可能)

トラバーサル ゾーン SIP シグナリング

TLS

25000-29999

7001

メディア3

UDP

36000-59999

24000–299994

60000–617995

3 デフォルトでは、 Cisco Jabber Guest サーバがスタティック NAT モードに設定されていない場合、メディアは NAT インターフェイスに送信されます。4 Cisco Expressway-E 8. x の新規インストールの場合。5 Cisco Expressway-E を 7. x からアップグレードした場合。

表 7 Cisco Expressway-E(DMZ)から Cisco Expressway-C(プライベート)への着信 目的

プロトコル

Cisco Expressway-E(発信元)

Cisco Expressway-C(宛先)

メディア

UDP

24000–299996

60000–617997

36000-59999

6 Cisco Expressway-E 8. x の新規インストールの場合。7 Cisco Expressway-E を 7. x からアップグレードした場合。ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

表 10 パブリック インターネットから Cisco Expressway-E(DMZ)への着信 目的

プロトコル

インターネットのエンドポイント(発信元)

Cisco Expressway-E(リスニング)

HTTP

TCP

TCP 発信元ポート

9980(次の重要事項を参照)

HTTPS プロキシ

TLS

TCP 発信元ポート

9443(次の重要事項を参照)

TURN サーバの制御/メディア

UDP

UDP 送信元ポート

3478-3483(このポートに送信される制御およびメディア)

重要:

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9980 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 80 からポート 9880 に再マッピングする必要があります。

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。 モバイル クライアントの場合、コール リンクで 9443 を使用することはサポートされていません。ファイアウォールでポート リマッピングを使用して、ポート 443 からポート 9443 に再マッピングする必要があります。

表 11 Cisco Expressway-C(プライベート)から Cisco Expressway-E(DMZ)への発信 目的

プロトコル

Cisco Expressway-C(発信元)

Cisco Expressway-E(宛先)

SSH(HTTP/S トンネル)

TCP

一時ポート

2222(設定不可能)

トラバーサル ゾーン SIP シグナリング

TLS

25000-29999

7001

メディア

(注) 内部 > DMZ のファイアウォール ルールにより発信トラフィックが許可される場合、メディアにルールは必要ありません。

UDP

36002-599998

36002-599999

50000–5499910

36000-3600111

36000-3601112

8 Cisco Expressway-C 8.1 以降に対応。9 Cisco Expressway-C 8.1以降の大規模な導入に対応。10 Cisco Expressway-C を 7.1 からアップグレードした場合。11 Cisco Expressway-E 8.1 以降に対応。12 Cisco Expressway-E 8.1以降の大規模な導入に対応。クラスタリング オプション

Cisco Jabber Guest は、3 サーバ クラスタをサポートします。 3 台の運用サーバについて、完全な冗長性が必要です。 Cisco Jabber Guest は、クラスタ内で 2 台の運用サーバを使用する場合でも正常に動作しますが、例えば Cisco Jabber Guest クラスタ内のサーバをアップグレードする場合などに限定することで、2 台の運用サーバによる稼動を短時間にすることを推奨します。 Cisco Jabber Guest は、クラスタ内で 1 台のサーバのみが動作可能である場合は正常に動作しません。

推奨される展開

クラスタ内の 1 台のサーバだけに一度に要求を送信するために、リバース プロキシを設定します。 の [優先度(Priority)] フィールドから Cisco Expressway-C で要求を送信する順番を設定します。 各 Cisco Jabber Guest サーバに異なる優先度を設定します。 サーバが応答不能になった場合にのみ、要求は異なるサーバに送信されます。

Cisco Jabber Guest はクラスタ内の任意のサーバで管理できますが、トラブルシューティングを簡素化するために、クラスタで 1 台のサーバを管理用に使用することを推奨します。

データ レプリケーション

次の表に、クラスタでどのデータが複製されるのかを説明します。

表 16 クラスタ データのレプリケーション複製されるデータ

複製されないデータ

[ユーザ(Users)]

[設定(Settings)] > [ローカル SSL 証明書(Local SSL Certificate)]

[リンク(Links)]

[設定(Settings)] > [コール制御とメディア(Call Control and Media)](ローカル)

[サービス(Services)] > [パスワード(Passwords)]

ログ

[設定(Settings)] > [リンク(Links)]

[設定(Settings)] > [モバイル(Mobile)]

[設定(Settings)] > [セキュアな信頼証明書(Secure Trust Certificate)]

[設定(Settings)] > [コール制御とメディア(Call Control and Media)]

使用可能なロード バランシング方式

Cisco Expressway-C、Cisco Expressway-E および Cisco Jabber Guest サーバ クラスタの負荷を分散させることができます。

以下の表は、ネットワーク全体に各種トラフィックを分散するために使用可能なロード バランシング方式を示しています。

フィードバック

フィードバック