はじめに

このドキュメントでは、CUCM IM/P 8.x以降で証明書を再生成する手順について説明します。

前提条件

要件

IM & Presence(IM/P)サービス証明書に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、IM/Pリリース8.x以降に基づくものです。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

証明書ストアの使用状況

Cisco Unified Presence(CUP)証明書

SIPフェデレーションのセキュアなSIP接続、Lync/OCS/LCSのMicrosoftリモートコール制御、Cisco Unified Certificate Manager(CUCM)とIM/P間のセキュアな接続などに使用されます。

Cisco Unified Presence - Extensible Messaging and Presence Protocol(CUP-XMPP)証明書

XMPPセッションの作成時に、XMPPクライアントのセキュア接続を検証するために使用されます。

Cisco Unified Presence - Extensible Messaging and Presence Protocol - Server to Server(CUP-XMPP-S2S)証明書

外部フェデレーテッドXMPPシステムとのXMPPドメイン間フェデレーションのセキュア接続を検証するために使用されます。

IP Security(IPSec)証明書

使用目的:

・ディザスタリカバリシステム(DRS)/ディザスタリカバリフレームワーク(DRF)のセキュアな接続の検証

・クラスタ内のCisco Unified Communications Manager(CUCM)およびIM/PノードへのIPSecトンネルのセキュア接続を検証する

Tomcat証明書

使用目的:

・クラスタ内の他のノードからのサービスページへのアクセスやJabber Accessなど、さまざまなWebアクセスを検証します。

・ SAMLシングルサインオン(SSO)のセキュアな接続を検証します。

・クラスタ間ピアのセキュアな接続を検証します。

注意:ユニファイドコミュニケーションサーバでSSO機能を使用し、Cisco Tomcat証明書が再生成された場合、SSOは新しい証明書で再設定する必要があります。CUCMおよびADFS 2.0でSSOを設定するリンクは、https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/211302-Configure-Single-Sign-On-using-CUCM-and.htmlです。

注:CUCM証明書の再生成/更新プロセスへのリンク:https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/200199-CUCM-Certificate-Regeneration-Renewal-Pr.html。

証明書の再生成プロセス

CUP認定証

ステップ 1:クラスタ内の各サーバのグラフィカルユーザインターフェイス(GUI)を開きます。IM/Pパブリッシャから開始し、各IM/PサブスクライバサーバのGUIを順に開き、 Cisco Unified OS Administration > Security > Certificate Management.

ステップ 2:パブリッシャGUIから開始し、 Find すべての証明書を表示します。次のいずれかを選択します cup.pem 証明書.開いたら、 Regenerate ポップアップが閉じられる前に、成功が表示されるまで待ちます。

ステップ 3:後続のサブスクライバで続行し、ステップ2と同じ手順を参照して、クラスタ内のすべてのサブスクライバを完了します。

ステップ4:すべてのノードでCUP証明書が再生成された後、サービスを再起動する必要があります。

注:プレゼンス冗長グループの設定でハイアベイラビリティの有効化がオンになっている場合は、 Uncheck サービスを再起動する前に行います。プレゼンス冗長グループの設定には、次のURLからアクセスできます。 CUCM Pub Administration > System > Presence Redundancy Groupを参照。サービスを再起動すると、IM/Pが一時的に停止するため、実稼働時間外に実行する必要があります。

サービスを次の順序で再起動します。

・パブリッシャのCisco Unifiedサービスアビリティにログインします。

a. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

b. Restart Cisco SIP Proxyサービス。

c.サービスの再起動が完了したら、サブスクライバと Restart Cisco SIP Proxyサービス。

d.パブリッシャから開始し、サブスクライバで続行します。 Restart Cisco SIP Proxyサービス( Cisco Unified Serviceability > Tools > Control Center - Feature Services)。

・パブリッシャのCisco Unifiedサービスアビリティにログインします。

a. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

b. Restart Cisco Presence Engineサービス。

c.サービスの再起動が完了したら、次に進みます。 Restart Cisco Presence Engineのサービスをサブスクライバに提供します。

注:SIPフェデレーションが設定されている場合、 Restart Cisco XCP SIP Federation Connection Managerサービス(場所: Cisco Unified Serviceability > Tools > Control Center - Feature Services)。パブリッシャから開始し、サブスクライバで続行します。

CUP-XMPP証明書

注:JabberはCUCMおよびIM/P TomcatとCUP-XMPPサーバ証明書を使用してTomcatおよびCUP-XMPPサービスの接続を検証するため、これらのCUCMおよびIM/P証明書はほとんどの場合CA署名付きです。Jabberデバイスの証明書信頼ストアに、ルート証明書とCUP-XMPP証明書の一部である中間証明書がインストールされていないとします。この場合、Jabberクライアントでは、信頼されていない証明書に対してセキュリティ警告ポップアップが表示されます。Jabberデバイス信頼ストアの証明書にまだインストールされていない場合は、グループポリシー、MDM、電子メールなどを使用して、ルート証明書とすべての中間証明書をJabberデバイスにプッシュする必要があります。これはJabberクライアントによって異なります。

注: CUP-XMMP証明書が自己署名されている場合、CUP-XMPP証明書がJabberデバイス証明書の信頼ストアにインストールされていないと、Jabberクライアントでは信頼できない証明書に対してセキュリティ警告ポップアップが表示されます。まだインストールされていない場合、自己署名CUP-XMPP証明書は、Jabberクライアントに応じて、グループポリシー、MDM、電子メールなどを介してJabberデバイスにプッシュする必要があります。

ステップ 1:クラスタ内の各サーバのGUIを開きます。IM/Pパブリッシャから開始し、各IM/PサブスクライバサーバのGUIを順に開き、 Cisco Unified OS Administration > Security > Certificate Managementを参照。

ステップ 2:パブリッシャGUIから開始し、 Find すべての証明書を表示します。のタイプ列から cup-xmpp.pem 自己署名かCA署名付きかを確認します。If the cup-xmpp.pem certificate is a third-party signed (type CA-signed) distribution multi-SAN, review this link when you generate a multi-SAN CUP-XMPP CSR and submit to CA-signed CUP-XMPP certificate; Unified Communication Cluster Setup with CA-Signed Multi-Server Subject Alternate Name Configuration Example」を参照してください。

If the cup-xmpp.pem certificate is a third-party signed (type CA-signed) distribution single node (distribution nameは証明書の共通名です)。シングルノードを生成する際は、このリンクを確認してください CUP-XMPP CSRを作成し、CA署名付きCUP-XMPP証明書をCAに提出します。証明書検証のためのJabber完全な手引きガイド。If the cup-xmpp.pem 証明書は自己署名です。ステップ3に進みます。

ステップ 3:選択 Find すべての証明書を表示し、 cup-xmpp.pem 証明書.開いたら、 Regenerate ポップアップが閉じられる前に、成功が表示されるまで待ちます。

ステップ 4:後続のサブスクライバで続行します。手順2と同じ手順を参照し、クラスタ内のすべてのサブスクライバに対して手順を実行します。

ステップ 5:すべてのノードでCUP-XMPP証明書が再生成されたら、IM/PノードでCisco XCP Routerサービスを再起動する必要があります。

注:プレゼンス冗長グループの設定でハイアベイラビリティの有効化がオンになっている場合は、 Uncheck これは、サービスを再起動する前に行います。プレゼンス冗長グループの設定には、次のURLからアクセスできます。 CUCM Pub Administration > System > Presence Redundancy Groupを参照。 サービスを再起動すると、IM/Pが一時的に停止するため、実稼働時間外に実行する必要があります。

・パブリッシャのCisco Unifiedサービスアビリティにログインします。

a. Cisco Unified Serviceability > Tools > Control Center - Network Services.

b. Restart Cisco XCP Routerサービス。

c.サービスの再起動が完了したら、次に進みます。 Restart Cisco XCP Routerサービスをサブスクライバにインストールします。

CUP-XMPP-S2S証明書

ステップ 1: クラスタ内の各サーバのGUIを開きます。IM/Pパブリッシャから開始し、各IM/PサブスクライバサーバへのGUIを順に開き、 Cisco Unified OS Administration > Security > Certificate Managementを参照。

ステップ 2:パブリッシャGUIから開始して、 Find すべての証明書を表示し、 cup-xmpp-s2s.pem 証明書.開いたら、 Regenerate ポップアップが閉じられる前に、成功が表示されるまで待ちます。

ステップ 3:後続のサブスクライバで続行し、手順2と同じ手順を参照して、クラスタ内のすべてのサブスクライバに対して完了します。

ステップ 4:すべてのノードでCUP-XMPP-S2S証明書が再生成された後、サービスを上記の順序で再起動する必要があります。

注:プレゼンス冗長グループの設定でハイアベイラビリティの有効化がオンになっている場合は、Uncheck 再起動する前に行いますプレゼンス冗長グループの設定は、 CUCM Pub Administration > System > Presence Redundancy Groupを参照。サービスを再起動すると、IM/Pが一時的に停止するため、実稼働時間外に実行する必要があります。

・パブリッシャのCisco Unifiedサービスアビリティにログインします。

a. Cisco Unified Serviceability > Tools > Control Center - Network Services.

b. Restart Cisco XCP Routerサービス。

c.サービスの再起動が完了したら、次に進みます。 Restart Cisco XCP Routerサービスの一部として機能します。

・パブリッシャのCisco Unifiedサービスアビリティにログインします。

a. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

b. Restart Cisco XCP XMPP Federation Connection Managerサービス。

c.サービスの再起動が完了したら、次に進みます。 Restart サブスクライバ上のCisco XCP XMPP Federation Connection Managerサービスの一部。

IPSec証明書

注: ipsec.pem cucmパブリッシャの証明書が有効で、IPSec信頼ストア内のすべてのサブスクライバ(CUCMおよびIM/Pノード)に存在する必要があります。「 ipsec.pem サブスクライバの証明書が、標準導入環境のIPSec信頼ストアとしてパブリッシャに存在しない。有効かどうかを確認するには、 ipsec.pem IPSec-trustをサブスクライバに設定したCUCM-PUBからの証明書。これらは一致する必要があります。

注:DRSは、CUCMクラスタノード(CUCMおよびIM/Pノード)間のデータの認証と暗号化に、ソースエージェントとローカルエージェント間のSecure Socket Layer(SSL)ベースの通信を使用します。DRSは、公開/秘密キーの暗号化にIPSec証明書を使用します。IPSEC信頼ストア(hostname.pem )ファイルに保存されている場合、DRSが予期したとおりに動作しません。IPSEC信頼ファイルを手動で削除する場合は、必ずIPSEC証明書をIPSEC信頼ストアにアップロードしてください。詳細については、『CUCM Security Guides』の証明書管理のヘルプページを参照してください。

ステップ 1:クラスタ内の各サーバのGUIを開きます。IM/Pパブリッシャから開始し、各IM/PサブスクライバサーバへのGUIを順に開き、 Cisco Unified OS Administration > Security > Certificate Managementを参照。

ステップ 2:パブリッシャGUIから開始し、 Find すべての証明書を表示します。Choose ページ ipsec.pem 証明書.開いたら、 Regenerate ポップアップが閉じられる前に、成功が表示されるまで待ちます。

ステップ 3:後続のサブスクライバで続行し、手順2と同じ手順を参照して、クラスタ内のすべてのサブスクライバに対して完了します。

ステップ 4:すべてのノードがIPSEC証明書を再生成した後、 Restart サービスですパブリッシャのCisco Unifiedサービスアビリティに移動します。 Cisco Unified Serviceability > Tools > Control Center - Network Servicesを参照。

a.選択します Restart Cisco DRFプライマリサービスで有効にします。

b.サービスの再起動が完了したら、 Restart のCisco DRF Localサービスをパブリッシャ上で実行した後、次の手順に進みます。 Restart 各サブスクライバのCisco DRF Localサービスの一部です。

Tomcat証明書

注:JabberはCUCM TomcatおよびIM/P Tomcatサーバ証明書とCUP-XMPPサーバ証明書を使用してTomcatおよびCUP-XMPPサービスの接続を検証するため、これらのCUCMおよびIM/P証明書はほとんどの場合CA署名付きです。Jabberデバイスの証明書信頼ストアに、Tomcat証明書の一部であるルート証明書と中間証明書がインストールされていないとします。この場合、Jabberクライアントは信頼できない証明書に対してセキュリティ警告ポップアップを表示します。まだJabberデバイスの証明書信頼ストアにインストールされていない場合、ルートおよび中間証明書は、Jabberクライアントに応じて、グループポリシー、MDM、電子メールなどを介してJabberデバイスにプッシュする必要があります。

注: Tomcat証明書が自己署名の場合、Tomcat証明書がJabberデバイスの証明書信頼ストアにインストールされていない場合、Jabberクライアントには信頼できない証明書に関するセキュリティ警告ポップアップが表示されます。まだJabberデバイスの証明書信頼ストアにインストールされていない場合は、自己署名CUP-XMPP証明書を、Jabberクライアントに応じて、グループポリシー、MDM、電子メールなどでJabberデバイスにプッシュする必要があります。

ステップ 1:クラスタ内の各サーバのGUIを開きます。IM/Pパブリッシャから開始し、各IM/PサブスクライバサーバのGUIを順に開き、 Cisco Unified OS Administration > Security > Certificate Managementを参照。

ステップ 2:パブリッシャGUIから開始し、 Find すべての証明書を表示します。

・の「タイプ」列から tomcat.pem 自己署名かCA署名付きかを確認します。

•If the tomcat.pem certificate is a third-party signed (type CA-signed) distribution multi-SAN, review this link on how to generate a multi-SAN Tomcat CSR and submit to CA-signed Tomcat certificate, Unified Communication Cluster Setup with CA-Signed Multi-Server Subject Alternate Name Configuration Example

注:マルチSAN Tomcat CSRはCUCMパブリッシャで生成され、クラスタ内のすべてのCUCMおよびIM/Pノードに配布されます。

•If the tomcat.pem certificate is a third-party signed (type CA-signed) distribution単一ノード(distribution nameは証明書の共通名)。このリンクを確認して単一ノードCUP-XMPP CSRを生成し、CAに提出してCA署名付きCUP-XMPP証明書を入手してください。Jabber Complete How-To Guide for Certificate Validation

•If the tomcat.pem 証明書は自己署名です。ステップ3に進みます。

ステップ 3:選択 Find すべての証明書を表示するには、次の手順を実行します。

・次の tomcat.pem 証明書.

・開いたら、 Regenerate 成功のポップアップが表示されるまで待ってから、ポップアップを閉じます。

ステップ 4:後続の各サブスクライバで続行し、手順2の手順を参照して、クラスタ内のすべてのサブスクライバを完了します。

ステップ 5:すべてのノードがTomcat証明書を再生成した後、 Restart すべてのノードのTomcatサービス。パブリッシャから始まり、サブスクライバが続きます。

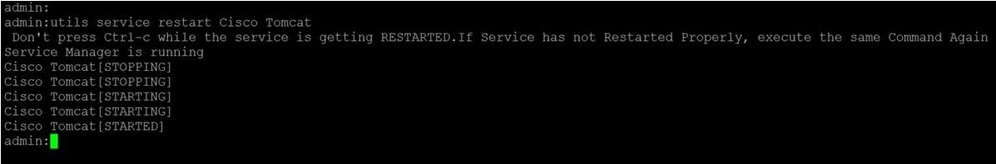

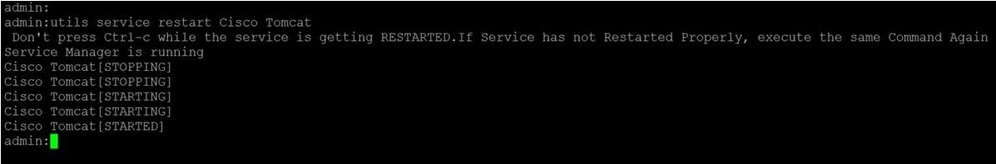

・目的は Restart Tomcatサービスの場合は、図に示すように、各ノードのCLIセッションを開き、サービスがCisco Tomcatを再起動するまでコマンドを実行する必要があります。

期限切れの信頼証明書の削除

注:必要に応じて、( – trustで終わる)信頼証明書を削除できます。削除できる信頼証明書は、不要な証明書、期限切れの証明書、または古い証明書です。5つのID証明書は削除しないでください。 cup.pem 、 cup-xmpp.pem 、 cup-xmpp-s2s.pem 、 ipsec.pem ,と tomcat.pem 指定できます。 次に示すように、サービスの再起動は、これらのサービス内のこれらのレガシー証明書のメモリ内の情報をクリアするように設計されています。

注:プレゼンス冗長グループの設定でハイアベイラビリティの有効化がオンになっている場合は、 Uncheck これはサービスの前に Stopped/Started または Restartedを参照。プレゼンス冗長グループの設定には、次のURLからアクセスできます。 CUCM Pub Administration > System > Presence Redundancy Groupを参照。示されているように、一部のサービスを再起動すると、IM/Pが一時的に停止するため、実稼働時間外に実行する必要があります。

ステップ 1:移動先 Cisco Unified Serviceability > Tools > Control Center - Network Services:

・ドロップダウンメニューから、IM/Pパブリッシャを選択し、 Stop Cisco Certificate Expiry Monitorから削除し、続いて Stop Cisco Intercluster Sync Agentに含まれます。

・リピート Stop クラスタ内の各IM/Pノードに対して、これらのサービスを提供します。

注:Tomcat-trust証明書を削除する必要がある場合は、 Cisco Unified Serviceability > Tools > Control Center - Network Services CUCMパブリッシャの名前を入力します。

・ドロップダウンから、CUCMパブリッシャを選択します。

•選択 Stop Cisco Certificate Expiry Monitorから削除し、続いて Stop Cisco Certificate Change Notificationで変更できます。

・クラスタ内のすべてのCUCMノードに対して、この手順を繰り返します。

ステップ 2:移動先 Cisco Unified OS Administration > Security > Certificate Management > Findを参照。

・有効期限が切れた信頼証明書を検索する(バージョン10.x以降では、有効期限でフィルタできます。10.0よりも前のバージョンでは、特定の証明書を手動で識別するか、受信した場合はRTMTアラートを使用して識別する必要があります)。

・同じ信頼証明書が複数のノードに存在する場合は、各ノードから個別に削除する必要があります。

・削除する信頼証明書を選択します(バージョンに応じて、ポップアップが表示されるか、同じページの証明書に移動します)。

•選択 Delete (「you are about to permanently delete this certificate...」で始まるポップアップが表示されます)。

・クリック OK.

ステップ 3:削除するすべての信頼証明書に対して、このプロセスを繰り返します。

ステップ 4:完了したら、削除された証明書に直接関連するサービスを再起動する必要があります。

・ CUP-trust:Cisco SIPプロキシ、Cisco Presence Engine、およびSIPフェデレーション用に設定されている場合はCisco XCP SIP Federation Connection Manager(「CUP証明書」セクションを参照)

・ CUP-XMPP-trust:Cisco XCPルータ(「CUP-XMPP証明書」セクションを参照)

・ CUP-XMPP-S2S-trust:Cisco XCPルータおよびCisco XCP XMPP Federation Connection Manager

・ IPSec-trust: DRFソース/DRFローカル(「IPSec証明書」セクションを参照)

・ Tomcat-trust:コマンドラインからTomcat Serviceを再起動します(「Tomcat証明書」の項を参照)。

ステップ 5:ステップ1でサービスを再起動しました。

確認

現在、この設定に使用できる確認手順はありません。

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

フィードバック

フィードバック