IPS 5.x以降:CLIおよびIDMを使用したイベントアクションフィルタによるシグニチャの調整

内容

はじめに

このドキュメントでは、コマンドライン インターフェイス(CLI)と IDS Device Manager(IDM)を備えた Cisco Intrusion Prevention System(IPS)のイベント アクション フィルタを使用してシグニチャを調整する方法について説明します。

前提条件

要件

このドキュメントは、Cisco IPS がインストールされ、適切に動作することを前提としています。

使用するコンポーネント

このドキュメントの情報は、ソフトウェア バージョン 5.0 以降が稼働する Cisco 4200 シリーズ IDS/IPS デバイスに基づくものです。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

表記法の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

イベント アクション フィルタ

イベント アクション フィルタの概要

イベント アクション フィルタは順序リストとして処理され、フィルタはリスト内で上下に移動できます。

フィルタによって、センサーは、イベントに応答して特定のアクションを実行できます。すべてのアクションを実行したり、イベント全体を削除したりする必要はありません。フィルタは、イベントからアクションを削除することで機能します。1 つのイベントからすべてのアクションを削除するフィルタは、イベントを効率的に消費します。

注:スイープシグニチャをフィルタリングする場合は、宛先アドレスをフィルタリングしないことをお勧めします。複数の宛先アドレスがある場合、最後のアドレスだけがフィルタとの照合に使用されます。

特定のアクションをイベントから削除するか、または、イベント全体を破棄してセンサーによる今後の処理を回避するように、イベント アクション フィルタを設定できます。フィルタに対するアドレスをグループ化するために定義したイベント アクション変数を使用できます。イベント アクション変数を設定する方法の手順についてはイベント アクション変数セクションの削除を追加、編集、を参照してください。

注:文字列ではなく変数を使用することを示すには、変数の前にドル記号($)を付ける必要があります。「$」を付けないと、「Bad source and destination」エラーが生じます。

CLI を使用したイベント アクション フィルタの設定

イベント アクション フィルタを設定するには、次の手順を実行します。

-

管理者権限を持つアカウントで CLI にログインします。

-

イベント アクション ルール サブモードを開始します。

sensor#configure terminal sensor(config)#service event-action-rules rules1 sensor(config-eve)#

-

フィルタ名を作成します。

sensor(config-eve)#filters insert name1 begin

name1、name2 などを使用して、イベント アクション フィルタの名前を指定します。次のキーワードを使用します。begin | 最後 | inactive | before | キーワードを指定すると、フィルタをどこに実装するか。

-

このフィルタの値を指定します。

-

シグニチャ ID 範囲を指定します。

sensor(config-eve-fil)#signature-id-range 1000-1005

デフォルトは 900 ~65535 です。

-

サブシグニチャ ID 範囲を指定します。

sensor(config-eve-fil)#subsignature-id-range 1-5

デフォルトは 0 ~255 です。

-

攻撃者のアドレス範囲の指定:

sensor(config-eve-fil)#attacker-address-range 10.89.10.10-10.89.10.23

デフォルトは 0.0.0.0 ~ 255.255.255.255 です。

-

攻撃対象のアドレス範囲を指定します。

sensor(config-eve-fil)#victim-address-range 192.56.10.1-192.56.10.255

デフォルトは 0.0.0.0 ~ 255.255.255.255 です。

-

攻撃対象ポート範囲を指定します。

sensor(config-eve-fil)#victim-port-range 0-434

デフォルトは 0 ~65535 です。

-

OS 関連性を指定します。

sensor(config-eve-fil)#os-relevance relevant

デフォルトは 0 ~100 です。

-

リスク レーティング範囲を指定します。

sensor(config-eve-fil)#risk-rating-range 85-100

デフォルトは 0 ~100 です。

-

削除するアクションを指定します。

sensor(config-eve-fil)#actions-to-remove reset-tcp-connection

-

拒否アクションをフィルタリングする場合は、必要な拒否アクションの割合を設定します。

sensor(config-eve-fil)#deny-attacker-percentage 90

デフォルトは 100 です。

-

フィルタのステータスをディセーブルまたはイネーブルのいずれかに指定します。

sensor(config-eve-fil)#filter-item-status {enabled | disabled}デフォルトではイネーブルになっています。

-

一致パラメータで停止を指定します。

sensor(config-eve-fil)#stop-on-match {true | false}True を指定すると、このアイテムが一致する場合にセンサーがフィルタの処理を停止します。False を指定すると、このアイテムが一致する場合であってもセンサーはフィルタの処理を続行します。

-

このフィルタを説明するために使用するコメントを追加します。

sensor(config-eve-fil)#user-comment NEW FILTER

-

-

フィルタの設定を確認します。

sensor(config-eve-fil)#show settings NAME: name1 ----------------------------------------------- signature-id-range: 1000-10005 default: 900-65535 subsignature-id-range: 1-5 default: 0-255 attacker-address-range: 10.89.10.10-10.89.10.23 default: 0.0.0.0-255.255.255.255 victim-address-range: 192.56.10.1-192.56.10.255 default: 0.0.0.0-255.255.255.255 attacker-port-range: 0-65535 <defaulted> victim-port-range: 1-343 default: 0-65535 risk-rating-range: 85-100 default: 0-100 actions-to-remove: reset-tcp-connection default: deny-attacker-percentage: 90 default: 100 filter-item-status: Enabled default: Enabled stop-on-match: True default: False user-comment: NEW FILTER default: os-relevance: relevant default: relevant|not-relevant|unknown ------------------------------------------------ senor(config-eve-fil)# -

既存のフィルタを編集するには、次のようにします。

sensor(config-eve)#filters edit name1

-

パラメータを編集し、詳細については、ステップ4aと4lを参照してください。

-

フィルタ リストでフィルタを上または下に移動するには、次のようにします。

sensor(config-eve-fil)#exit sensor(config-eve)#filters move name5 before name1

-

フィルタが移動されたことを確認します。

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- filters (min: 0, max: 4096, current: 5 - 4 active, 1 inactive) ----------------------------------------------- ACTIVE list-contents ----------------------------------------------- NAME: name5 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name2 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

フィルタを非アクティブ リストに移動するには、次のようにします。

sensor(config-eve)#filters move name1 inactive

-

フィルタが非アクティブ リストに移動されたことを確認します。

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

イベント アクション ルール サブモードを終了します。

sensor(config-eve)#exit Apply Changes:?[yes]:

-

変更を適用する場合は Enter キーを押し、変更を廃棄する場合は「no」 を入力します。

IDMを使用した、イベント アクション フィルタ設定

イベント アクション フィルタを追加、編集、削除、有効化および無効化、移動するには、次の手順を実行してください:

-

管理者権限またはオペレータ権限を持つアカウントを使用して IDM にログインします。

-

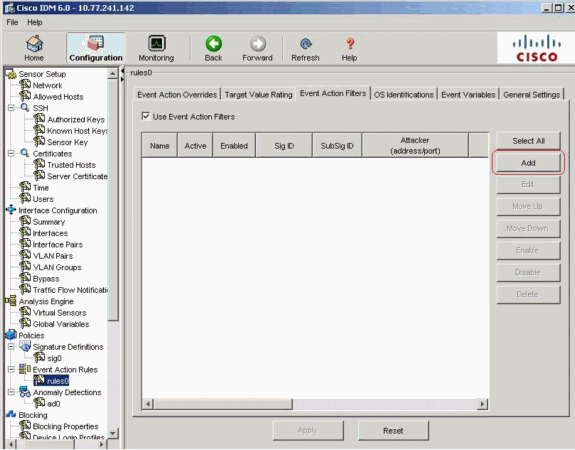

ソフトウェア バージョンが6.x.設定> >イベント アクション ルール ポリシーrules0 > >イベント アクション フィルタを選択します。ソフトウェア バージョン5.xでは、設定>イベント アクション ルール>イベント アクション フィルタを選択します。

イベント アクション フィルタ タブが次のように表示されます。

-

[イベント アクション フィルタを追加ます。

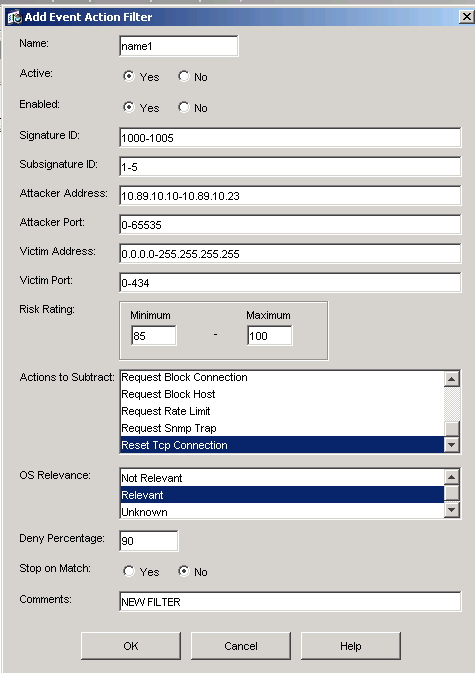

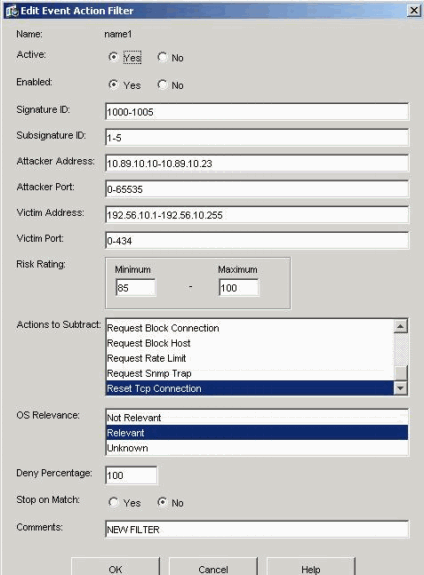

[Add Event Action Filter] ダイアログボックスが表示されます。

-

[Name] フィールドに、イベント アクション フィルタの名前として、「name1」と入力します。

デフォルト名が設定されますが、より意味のある名前に変更できます。

-

[Active] フィールドで、[Yes] オプション ボタンをクリックし、このフィルタをリストに追加して、フィルタリング イベントで有効にします。

-

[Enabled] フィールドで [Yes] オプション ボタンをクリックし、フィルタをイネーブルにします。

注:また、[イベントアクションフィルタ]タブの[イベントアクションフィルタを使用]チェックボックスをオンにするか、[イベントアクションフィルタの追加]ダイアログボックスの[はい]チェックボックスをオンにしたかどうかに関係なく、どのイベントアクションフィルタも有効にならないようにする必要があります。

-

[Signature ID] フィールドに、このフィルタを適用するすべてのシグニチャのシグニチャ ID を入力します。

リスト(例:1000, 1005)または範囲(例:1000-1005)の他、[Event Variables] タブで定義したいずれかの SIG 変数を使用できます。変数の前には $ を付けます。

-

[SubSignature ID] フィールドには、このフィルタを適用するシグニチャのサブシグニチャ ID を入力します。たとえば 1-5 と入力します。

-

[Attacker IPv4 Address] フィールドに、送信元ホストの IP アドレスを入力します。

[Event Variables] タブで変数を定義済みであれば、そのうちの 1 つを使用できます。変数の前には $ を付けます。また、アドレスの範囲を入力することもできます(例:10.89.10.10-10.89)。デフォルトは、0.0.0.0-255.255.255.255 です。

-

[Attacker Port] フィールドに、攻撃者が攻撃パケットを送信するために使用するポート番号を入力します。

-

[Victim Address] フィールドに、受信者ホストの IP アドレスを入力します。

[Event Variables] タブで変数を定義済みであれば、そのうちの 1 つを使用できます。変数の前には $ を付けます。また、アドレスの範囲を入力することもできます(例:192.56.10.1-192.56.10.255)。デフォルトは、0.0.0.0-255.255.255.255 です。

-

[Victim Port] フィールドに、攻撃対象ホストが攻撃パケットを受信するために使用するポート番号を入力します。たとえば 0-434 と入力します。

-

[Risk Rating] フィールドに、このフィルタの RR 範囲を入力します。たとえば 85-100 と入力します。

イベントの RR が指定した範囲に収まる場合、イベントはこのフィルタの条件に照らして処理されます。

-

ドロップダウン リストから差し引く運用から、このフィルタにイベントから削除するアクションを選択します。たとえば、Reset TCP Connectionを選択します。

ヒント:リストで複数のイベントアクションを選択するには、Ctrlキーを押したままにします。

-

[OS Relevance] ドロップダウン リストで、攻撃対象の OS として特定された OS にアラートが関連するかどうかを知る必要があるかどうかを選択します。たとえば、[Relevant] を選択します。

-

[Deny Percentage] フィールドに、拒否攻撃者機能で拒否するパケットのパーセンテージを入力します。たとえば、90 に設定します。

デフォルトは 100% です。

-

[Stop on Match] フィールドに、次のオプション ボタンのいずれかをクリックします。

-

[Yes]:この特定のフィルタのアクションが削除された後に、Event Action Filters コンポーネントでの処理を停止するかどうか。

残りのフィルタは処理されないため、イベントから追加のアクションを削除することはできません。

-

追加フィルタを処理することには非

-

-

[Comments] フィールドに、このフィルタの目的や、このフィルタを特定の方法で設定した理由など、このフィルタとともに保存するコメントを入力します。たとえば、新しいフィルタ。

ヒント:変更を取り消すには、Cancel をクリックして、Add Event Action Filterダイアログボックスを閉じます。

-

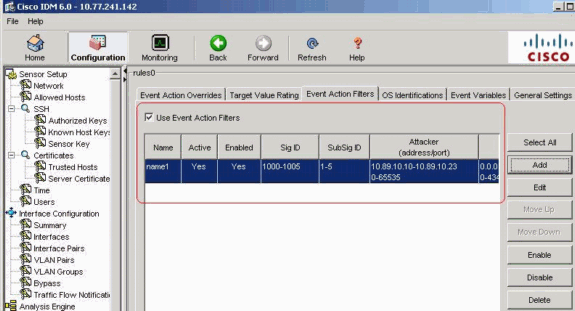

[OK] をクリックします。

次のように、新しいイベント アクション フィルタが [Event Action Filters] タブのリストに表示されます。

-

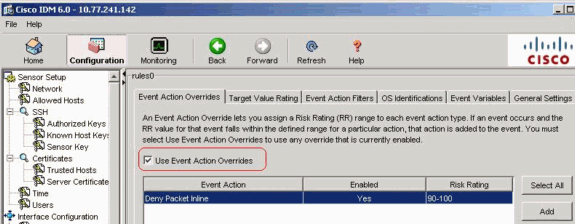

次のように使用のイベント アクション オーバーライド]チェックボックスをオンにします。

注: [イベントアクションのオーバーライド]タブの[イベントアクションのオーバーライドを使用]チェックボックスをオンにする必要があります。オフにしない場合、[イベントアクションフィルタの追加]ダイアログボックスで設定した値に関係なく、どのイベントアクションのオーバーライドも有効になりません。

-

これを行うには、リストの既存のイベント アクション フィルタを選択し、[Edit]をクリックします。

[Edit Event Action Filter] ダイアログボックスが表示されます。

-

、変更が必要なフィールドの値を変更します。

フィールドに入力する方法については、ステップ4 ~ 18を参照してください。

ヒント:変更を元に戻して[イベントアクションフィルタの編集]ダイアログボックスを閉じるには、Cancel をクリックします。

-

[OK] をクリックします。

編集後のイベント アクション フィルタが [Event Action Filters] タブのリストに表示されます。

-

[Use Event Action Overrides] チェックボックスをオンにします。

注: [イベントアクションの上書き]タブの[イベントアクションの上書きを使用]チェックボックスをオンにする必要があります。オンにしない場合、[イベントアクションフィルタの編集]ダイアログボックスで設定した値に関係なく、有効なイベントアクションの上書きはありません。

-

これを削除するには、リストのイベント アクション フィルタを選択し、[削除]をクリックします。

イベント アクション フィルタが [Event Action Filters] タブのリストに表示されなくなります。

-

イベント アクションを移動するリストでフィルタリング、を選択し、次に移動、クリックするとします。

ヒント:変更を削除するには、Resetをクリックします。

-

変更を適用し、変更後の設定を保存するには、[Apply] をクリックします。

イベント キューの設定

イベント変数を追加、編集、削除するには、次の手順を実行します。

-

ログインします。たとえば、Administratorまたはオペレータ特権アカウントを使用します。

-

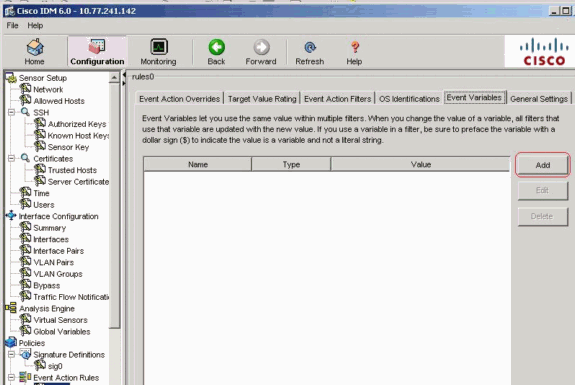

ソフトウェア バージョンが6.x.設定> >イベント アクション ルール ポリシーrules0 > >イベント変数を選択します。ソフトウェア バージョン5.xでは、設定>イベント アクション ルール>イベント変数を選択します。

イベント変数]タブが表示されます。

-

[Add] をクリックして新しい変数を作成します。

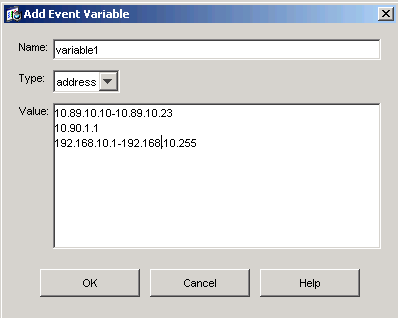

[Add Variable] ダイアログボックスが表示されます。

-

[Name] フィールドにこの変数の名前を入力します。

注意:有効な名前に使用できるのは、数字または文字のみです。また、ハイフン(-)またはアンダースコア(_)も使用できます。

-

[Value] フィールドにこの変数の値を入力します。

完全な IP アドレス、範囲、複数の範囲を指定します。例:

-

10.89.10.10-10.89.10.23

-

10.90.1.1

-

192.168.10.1 - 192.168.10.255

注:区切り文字にはカンマを使用できます。カンマの後にはスペースを入れないでください。スペースを入力すると、「Validation failed」エラー メッセージを受け取ります。

ヒント:変更を元に戻して[イベント変数の追加]ダイアログボックスを閉じるには、[キャンセル] をクリックします。

-

-

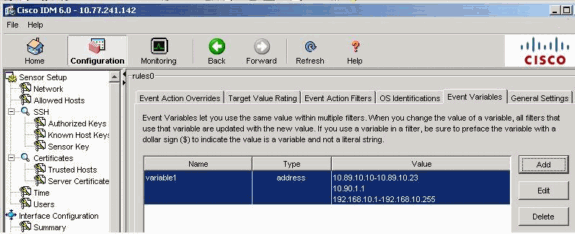

[OK] をクリックします。

新しい変数が [Event Variables] タブのリストに表示されます。

-

これを行うには、リストの既存の変数を選択して[Edit]をクリックします。

[Edit Event Variable] ダイアログボックスが表示されます。

-

[Value]フィールドに値を入力します。

-

[OK] をクリックします。

編集したイベント変数が [Event Variables] タブのリストに表示されます。

ヒント:変更を削除するには、Resetを選択します。

-

変更を適用し、変更後の設定を保存するには、[Apply] をクリックします。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

16-May-2007 |

初版 |

フィードバック

フィードバック