このドキュメントでは、Cisco Identity Services Engine(ISE)に存在するCAサービスおよびセキュアトランスポート(EST)を介した登録サービスについて説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- ISE

- 証明書と Public Key Infrastructure(PKI)

- Simple Certificate Enrollment Protocol(SCEP)

- オンライン証明書ステータスプロトコル(OCSP)

使用するコンポーネント

このドキュメントの情報は、Identity Services Engine(ISE)3.0に基づいています。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

認証局(CA)サービス

証明書は自己署名することも、外部の認証局(CA)によってデジタル署名することもできます。Cisco ISE Internal Certificate Authority(ISE CA)は、従業員が会社のネットワーク上で個人のデバイスを使用できるようにするために、中央コンソールからエンドポイントのデジタル証明書を発行および管理します。 CA署名付きデジタル証明書は、業界標準で安全性が高いと見なされます。プライマリポリシー管理ノード(PAN)はルートCAです。ポリシーサービスノード(PSN)は、プライマリPANの下位CAです。

ISE CAの機能

ISE CAは次の機能を提供します。

-

証明書の発行:ネットワークに接続するエンドポイントの証明書署名要求(CSR)を検証し、署名します。

-

キー管理:キーと証明書をPANノードとPSNノードの両方で生成し、安全に保存します。

-

証明書ストレージ:ユーザとデバイスに発行される証明書を保存します。

-

オンライン証明書ステータスプロトコル(OCSP)のサポート:OCSPレスポンダを使用して証明書の有効性を確認できます。

管理およびポリシーサービスノードでプロビジョニングされたISE CA証明書

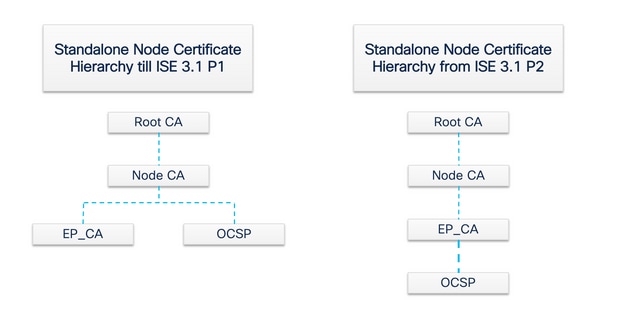

インストール後、Cisco ISEノードはルートCA証明書とノードCA証明書を使用してプロビジョニングされ、エンドポイントの証明書を管理します。

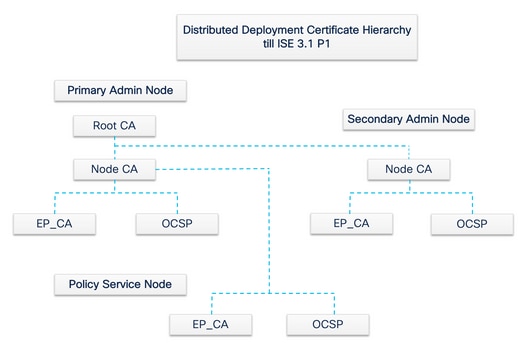

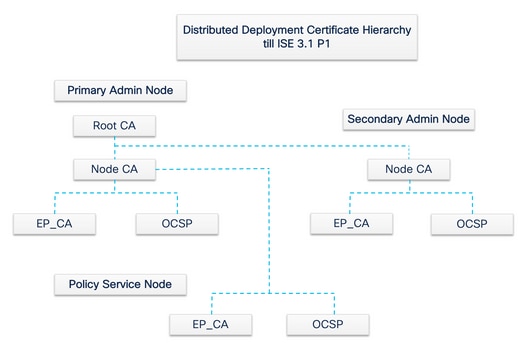

展開をセットアップすると、プライマリ管理ノード(PAN)として指定されたノードがルートCAになります。PANには、ルートCA証明書と、ルートCAによって署名されたノードCA証明書があります。

セカンダリ管理ノード(SAN)がPANに登録されると、ノードCA証明書が生成され、プライマリ管理ノードのルートCAによって署名されます。

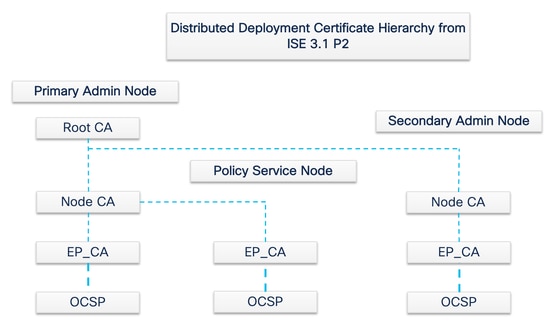

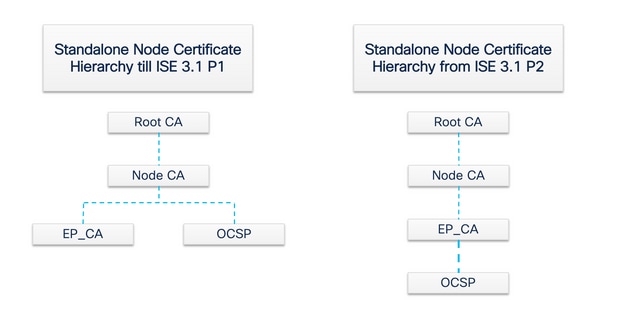

PANに登録されているポリシーサービスノード(PSN)は、エンドポイントCAおよびPANのノードCAによって署名されたOCSP証明書としてプロビジョニングされます。ポリシーサービスノード(PSN)は、PANの下位CAです。ISE CAを使用すると、PSN上のエンドポイントCAが、ネットワークにアクセスするエンドポイントに証明書を発行します。

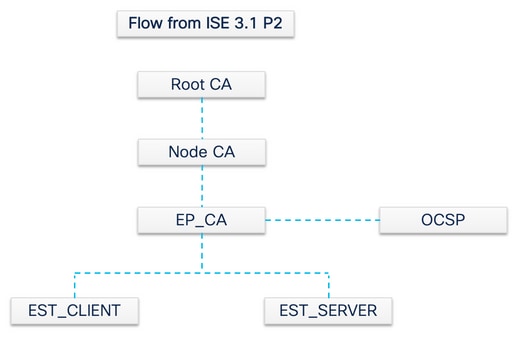

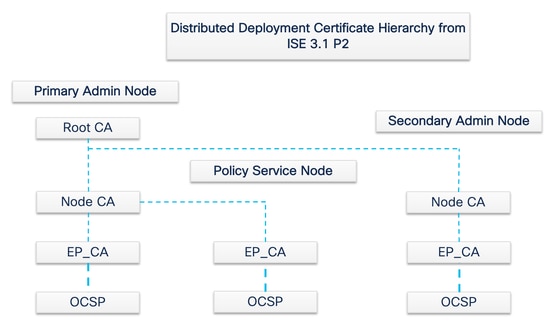

注:ISE 3.1パッチ2およびISE 3.2 FCSから、OCSP証明書階層が変更されました。

RFC 6960準拠:

証明書発行者は、次のいずれかを実行する必要があります。

- OCSP応答自体に署名する

– この権限を別のエンティティに明示的に指定します。

「OCSP応答署名者の証明書は、要求で特定されたCAから直接発行される必要があります。 "

「OCSP応答に依存するシステムは、委任証明書と失効が同じキーで署名されている場合にのみ、問題の証明書を発行したCAによって発行された委任証明書を認識する必要があります。」

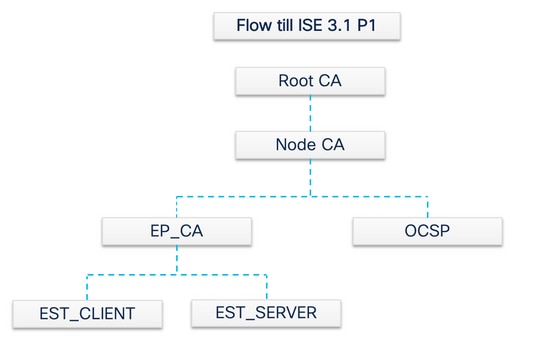

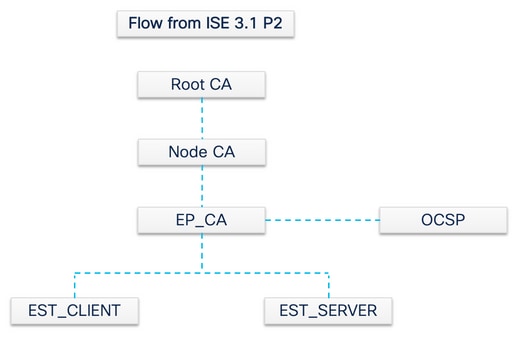

前述のRFC標準に準拠するために、OCSPレスポンダ証明書の証明書階層がISEで変更されます。OCSPレスポンダ証明書が、PANのノードCAではなく、同じノードのエンドポイントサブCAによって発行されるようになりました。

Secure Transport(EST)サービスを介した登録

公開キーインフラストラクチャ(PKI)の概念は長い間存在してきました。PKIは、デジタル証明書の形式の署名付き公開キーペアを使用して、ユーザとデバイスの身元を認証します。Enrollment over Secure Transport(EST)は、これらの証明書を提供するプロトコルです。ESTサービスは、セキュリティで保護されたトランスポート上で暗号化メッセージ構文(CMC)を介した証明書管理を使用するクライアントに対して、証明書の登録を実行する方法を定義します。IETFの「EST」によると、クライアント証明書および関連する認証局(CA)証明書を取得する必要がある公開キーインフラストラクチャ(PKI)クライアントを対象とする、単純で機能的な証明書管理プロトコルが説明されています。また、クライアントが生成した公開/秘密キーペアと、CAによって生成されたキーペアもサポートします」

ESTの使用例

ESTプロトコルは次のように使用できます。

- セキュアな一意のデバイスIDを使用してネットワークデバイスを登録する

- BYODソリューション向け

なぜESTなのか

ESTプロトコルとSCEPプロトコルの両方が証明書のプロビジョニングに対応します。ESTは、Simple Certificate Enrollment Protocol(SCEP)の後継プロトコルです。SCEPはシンプルであるため、長年にわたり証明書プロビジョニングの事実上のプロトコルとなっています。ただし、次の理由から、SCEPではなくESTを使用することを推奨します。

- 証明書とメッセージの安全な転送のためのTLSの使用:ESTでは、証明書署名要求(CSR)を、TLSを使用してすでに信頼および認証されている要求者に関連付けることができます。クライアントは、自分以外のユーザの証明書を取得できません。SCEPでは、クライアントとCAの間の共有秘密によってCSRが認証されます。共有秘密にアクセスできるユーザが自分以外のエンティティの証明書を生成する可能性があるため、セキュリティ上の問題が生じます。

- ECC署名付き証明書の登録をサポート:ESTは暗号化の俊敏性を提供します。楕円曲線暗号(ECC)をサポートします。SCEPはECCをサポートしておらず、RSA暗号化に依存しています。ECCは、非常に小さいサイズのキーを使用する場合でも、RSAなどの他の暗号化アルゴリズムよりも高いセキュリティとパフォーマンスを提供します。

- ESTは、証明書の自動再登録をサポートするように構築されています。

TLSの実績あるセキュリティと継続的な改善により、ESTトランザクションが暗号化保護の観点から安全であることを確認できます。SCEPとRSAの緊密な統合によりデータが保護されるため、テクノロジーの進歩に伴ってセキュリティ上の懸念が生じます。

ISEでのEST

このプロトコルを実装するには、クライアントとサーバモジュールが必要です。

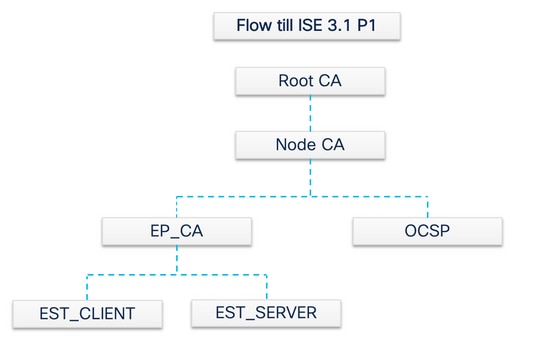

- ESTクライアント:通常のISE tomcatに組み込まれます。

- ESTサーバ:NGINXと呼ばれるオープンソースのWebサーバに導入されます。これは別のプロセスとして実行され、ポート8084でリッスンします。

証明書ベースのクライアントおよびサーバ認証は、ESTでサポートされます。エンドポイントCAは、ESTクライアントとESTサーバに対して証明書を発行します。ESTクライアント証明書とサーバ証明書、およびそれぞれのキーは、ISE CAのNSS DBに保存されます。

ISE ESTの要求のタイプ

ESTサーバは、起動するたびにCAサーバからすべてのCA証明書の最新のコピーを取得して保存します。次に、ESTクライアントは、このESTサーバからチェーン全体を取得するためにCA証明書要求を行うことができます。単純な登録要求を行う前に、ESTクライアントは最初にCA証明書要求を発行する必要があります。

CA証明書要求(RFC 7030に基づく)

- ESTクライアントは、現在のCA証明書のコピーを要求します。

- HTTPS GETメッセージの操作パス値が

/cacerts.

- この操作は、他のEST要求の前に実行されます。

- 最新のCA証明書のコピーを取得するように、5分ごとに要求が行われます。

- ESTサーバはクライアント認証を必要としません。

2番目の要求は単純な登録要求で、ESTクライアントとESTサーバ間の認証が必要です。これは、エンドポイントがISEに接続して証明書要求を行うたびに発生します。

簡単な登録要求(RFC 7030に基づく)

- ESTクライアントは、ESTサーバに証明書を要求します。

- HTTPS POSTメッセージの動作パスの値が

/simpleenroll

- ESTクライアントは、ISEに送信されるこのコール内にPKCS#10要求を埋め込みます。

- ESTサーバはクライアントを認証する必要があります。

ESTおよびCAサービスステータス

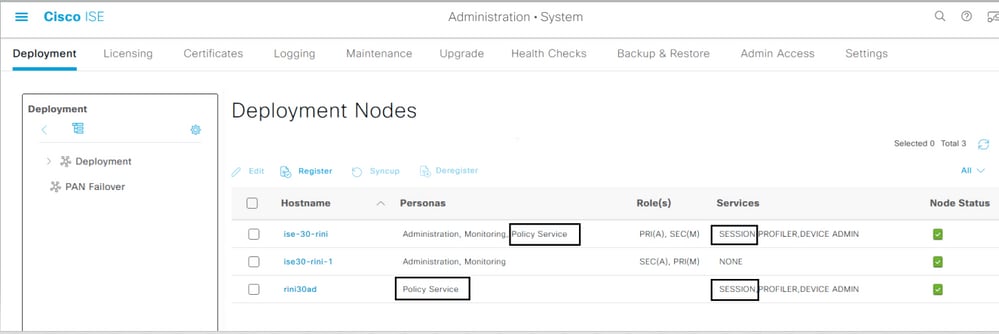

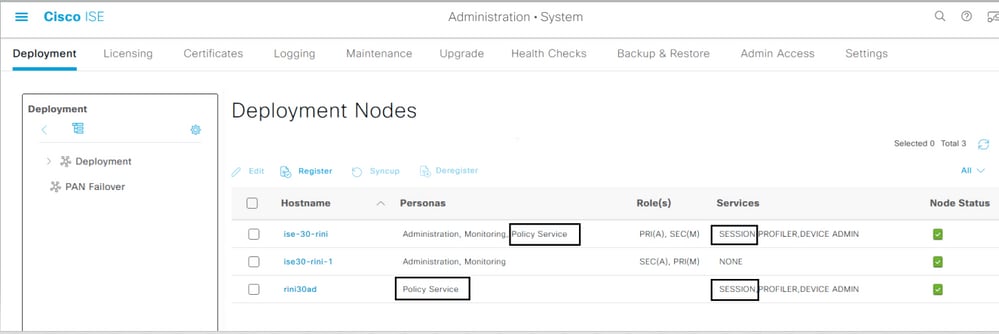

CAおよびESTサービスは、セッションサービスが有効になっているポリシーサービスノードでのみ実行できます。ノードでセッションサービスを有効にするには、 Administration > System > Deployment を参照。セッションサービスを有効にする必要があるサーバのホスト名を選択し、 Edit を参照。次のいずれかを選択します。 Enable Session Services policy Service personaの下のチェックボックスをオンにします。

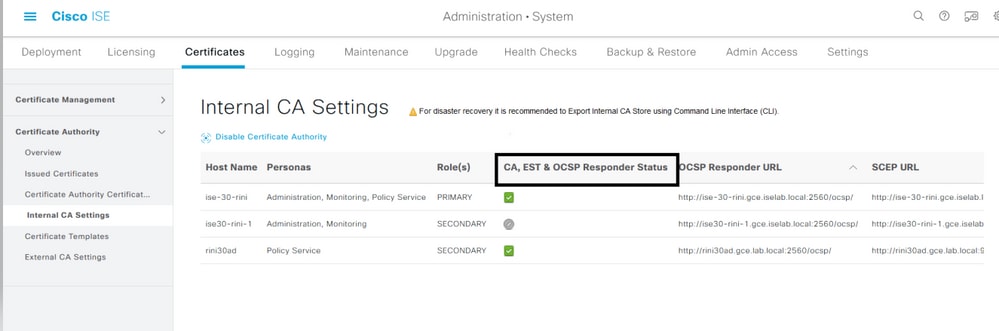

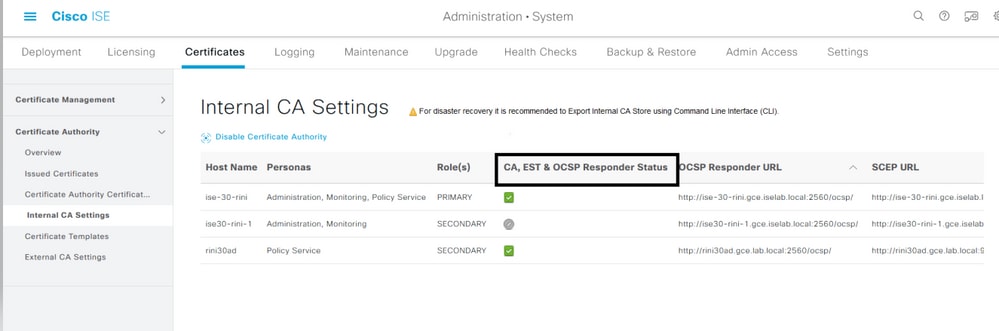

GUIに表示されるステータス

ESTサービスのステータスは、ISEのISE CAサービスのステータスに関連付けられます。CAサービスがアップ状態の場合はESTサービスがアップ状態で、CAサービスがダウン状態の場合もESTサービスがダウン状態です。

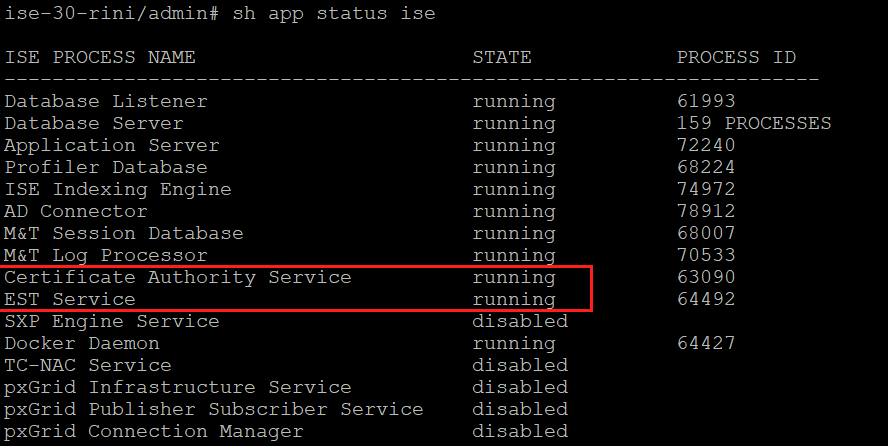

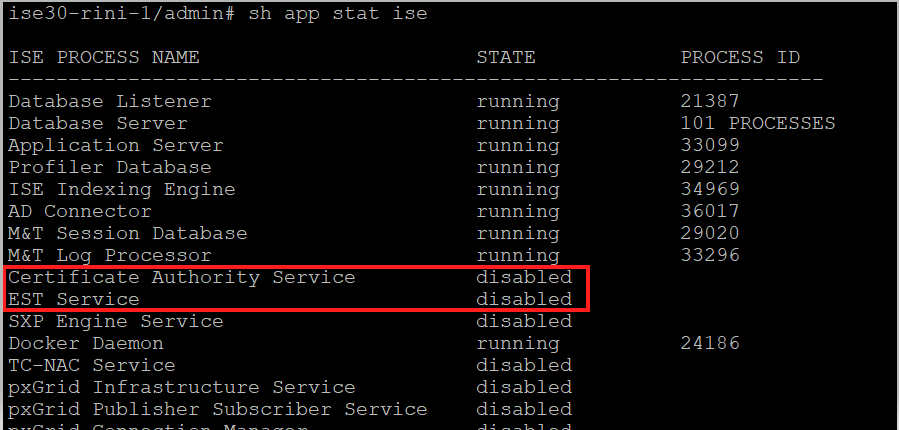

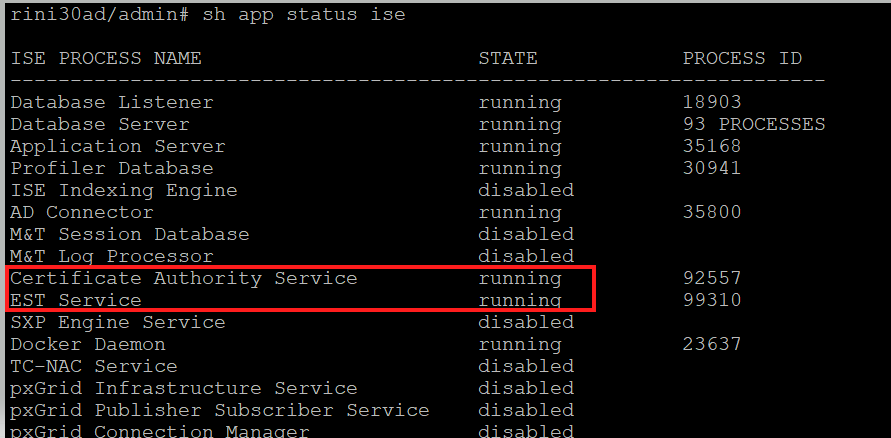

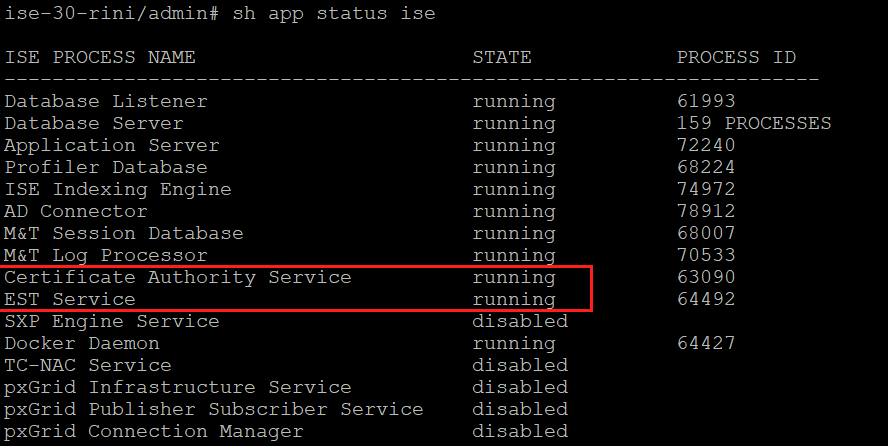

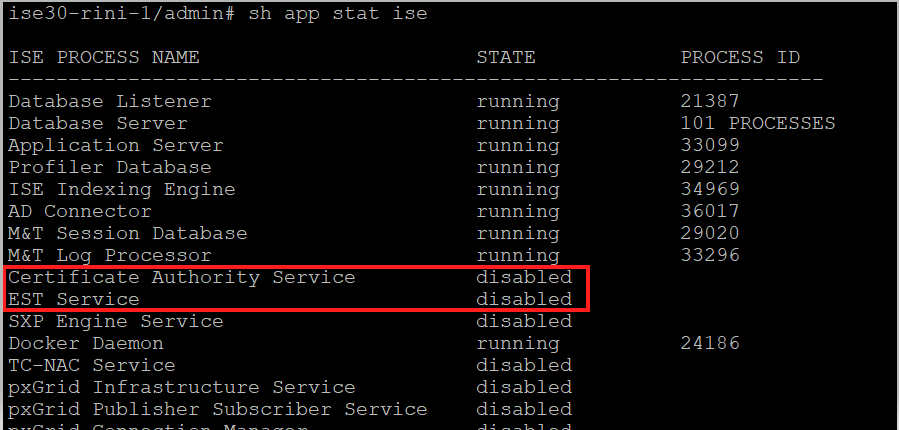

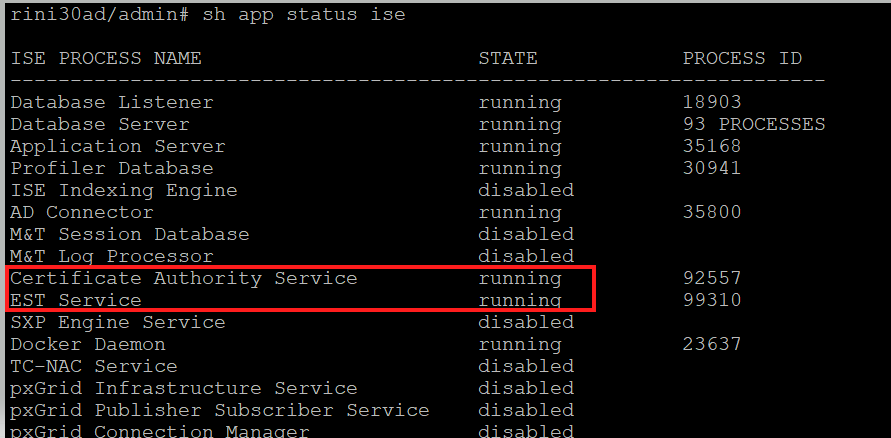

CLIに表示されるステータス

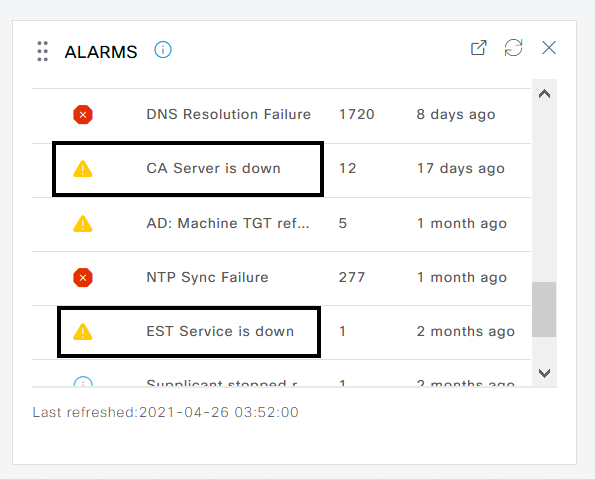

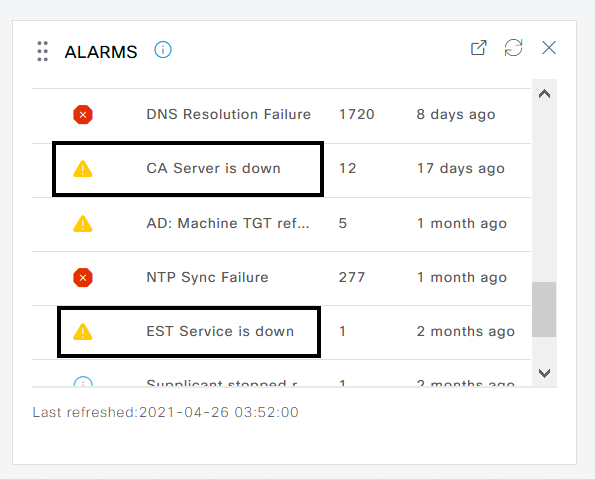

ダッシュボードのアラーム

ESTサービスとCAサービスがダウンしている場合、アラームはISEダッシュボードに表示されます。

CAおよびESTサービスが実行されていない場合の影響

トラブルシュート

ESTプロトコルを使用したBYODフローが正しく動作しない場合は、次の状態を確認します。

-

証明書サービスエンドポイントのサブCA証明書チェーンが完了しました。証明書チェーンが完了しているかどうかを確認するには、次の手順を実行します。

-

移動先 Administration > System > Certificates > Certificate Authority > Certificate Authority Certificates を参照。

-

特定の証明書を確認するには、証明書の横にあるチェックボックスをオンにし、Viewをクリックします。

-

CAおよびESTサービスが稼働していることを確認します。サービスが実行されていない場合は、 Administration > System > Certificates > Certificate Authority > Internal CA Settings CAサービスを有効にします。

-

アップグレードを実行した場合は、アップグレード後にISEルートCA証明書チェーンを置き換えます。確認するには、次の手順を実行します。

-

選択 Administration > System > Certificates > Certificate Management > Certificate Signing Requests を参照。

-

クリック Generate Certificate Signing Requests (CSR)を参照。

-

選択 ISE Root CA の Certificate(s) will be used for ドロップダウンリスト

-

クリック Replace ISE Root CA Certificate Chain を参照。

- ログを確認するために有効にできる便利なデバッグには、次のものがあります

est 、 provisioning 、 ca-service ,と ca-service-cert を参照。詳細については、 ise-psc.log 、 catalina.out 、 caservice.log , と error.log ファイルが削除されます。

関連情報

フィードバック

フィードバック