概要

このドキュメントでは、Firepower Management Center(FMC)によって管理されるFirepowerデバイスのさまざまなネットワーク分析ポリシー(NAP)を比較する方法について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- オープンソースSnortに関する知識

- Firepower Management Center(FMC)

- Firepower Threat Defense(FTD)

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

背景説明

Snortは、パターンマッチング技術を使用して、ネットワークパケットの不正利用を検出し、防止します。これを行うには、Snortエンジンでは、この比較を行えるようにネットワークパケットを準備する必要があります。このプロセスはNAPを使用して実行され、次の3つの段階を経ることができます。

ネットワーク分析ポリシーは、次のフェーズでパケットを処理します。最初に、システムは最初の3つのTCP/IPレイヤを通じてパケットをデコードし、次にプロトコル異常の正規化、前処理、検出を続けます。

プリプロセッサには、次の2つの主な機能があります。

- トラフィックの正規化による詳細な検査

- プロトコルの異常の特定

注:一部の侵入ポリシールールでは、検出を実行するために特定のプリプロセッサオプションが必要です

オープンソースSnortの詳細については、次を参照してください。 https://www.snort.org/

NAP構成の確認

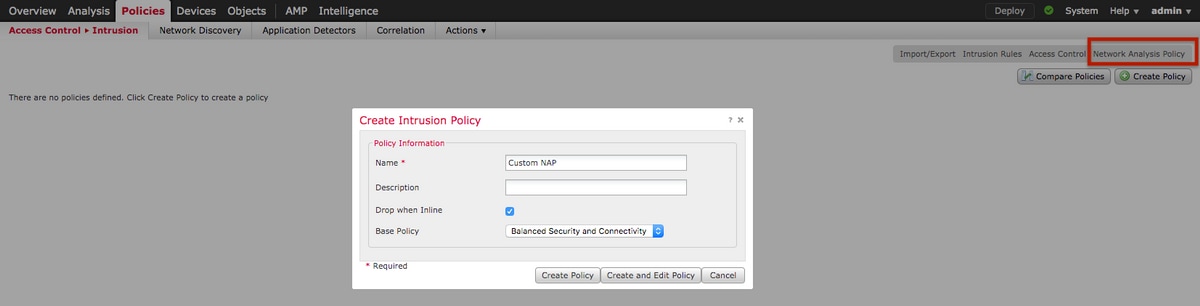

Firepower NAPポリシーを作成または編集するには、[FMC Policies] > [Access Control] > [Intrusion]に移動し、右上隅の[Network Analysis Policy]オプションをクリックします(図を参照)。

デフォルトのネットワーク分析ポリシーの確認

アクセスコントロールポリシー(ACP)に適用されるデフォルトのネットワーク分析(NAP)ポリシーを確認します

[Policies] > [Access Control]に移動し、確認するACPを編集します。[Advanced]タブをクリックし、[Network Analysis and Intrusion Policies]セクションまで下にスクロールします。

図に示すように、ACPに関連付けられたデフォルトのネットワーク分析ポリシーは、セキュリティと接続のバランスが取れています。

注:侵入ポリシーのセキュリティと接続のバランスと、ネットワーク分析のセキュリティと接続のバランスを混同することはありません。前者はSnortルール用で、後者は前処理と復号化のためです。

ネットワーク分析ポリシー(NAP)の比較

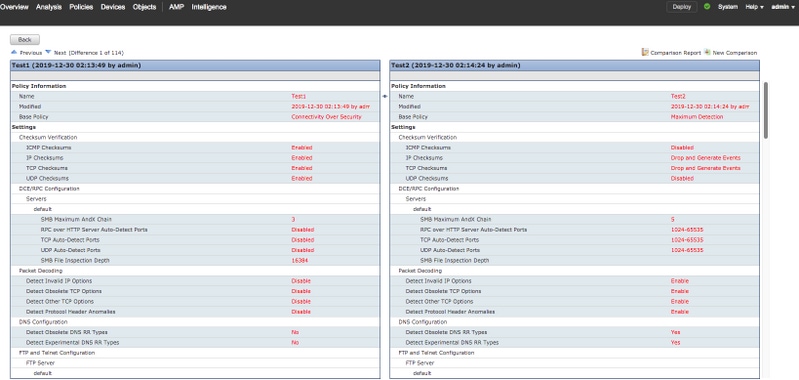

NAPポリシーを比較して変更を行うことができます。この機能は、問題の特定とトラブルシューティングに役立ちます。また、NAP比較レポートを同時に生成およびエクスポートすることもできます。

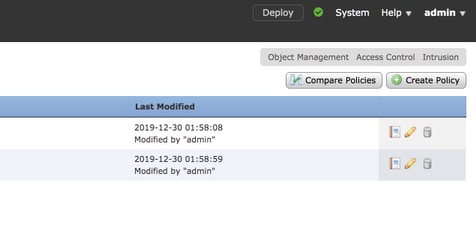

[Policies] > [Access Control] > [Intrusion] の順に選択します。次に、右上の[ネットワーク分析ポリシー]オプションをクリックします。NAPポリシーページの右上に、図に示すように[Compare Policies]タブが表示されます。

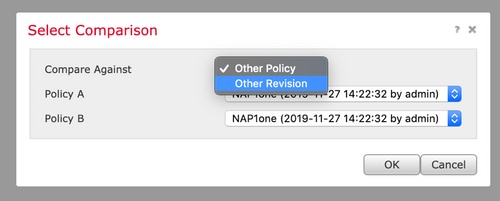

ネットワーク分析ポリシーの比較には、次の2つのタイプがあります。

- 2つの異なるNAPポリシー間

- 同じNAPポリシーの2つの異なるリビジョン間

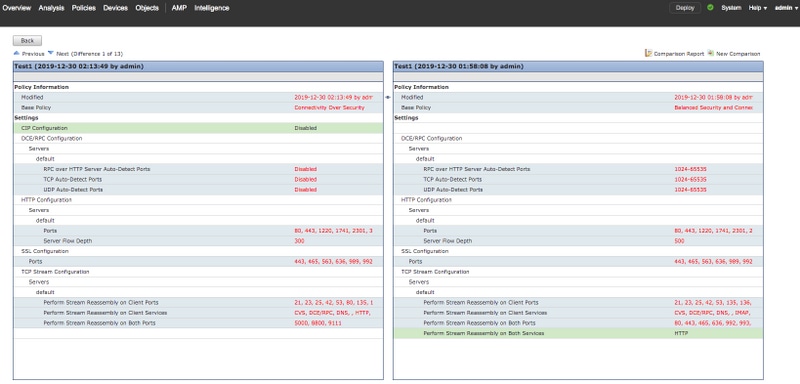

比較ウィンドウには、選択した2つのNAPポリシーの比較が行ごとに表示されます。図に示すように、右上の比較レポートタブからレポートとしてエクスポートできます。

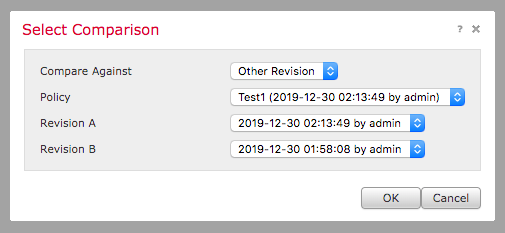

同じNAPポリシーの2つのバージョンを比較するために、リビジョンオプションを選択して、必要なリビジョンIDを選択できます(図を参照)。