はじめに

このドキュメントでは、AsyncOSバージョンをアップグレードする必要があり、ベータ版およびプレリリース版のテストを実行しているESAおよびSMAのアップデートを取得する必要があるベータ版のお客様と、テストに使用するプロビジョニング済みアプライアンスのプロセスについて説明します。 このドキュメントは、Cisco Eメールセキュリティアプライアンス(ESA)およびCiscoセキュリティ管理アプライアンス(SMA)に直接関連しています。ステージングサーバは、実稼働ESAまたはSMAの標準的な実稼働カスタマーが使用するものではないことに注意してください。ステージングOSリリース、サービスルール、およびサービスエンジンは、実稼働とは異なります。

実際に使用する前に、実稼働ライセンスはStageリリースにアップグレードできません。これは、ライセンスの検証と認証に合格できないためです。実稼働VLNには、生成時に書き込まれるシグネチャ値があり、実稼働ライセンスサービスと一致します。Stageライセンスには、ステージングライセンスサービス専用の別の署名が記載されています。

前提条件

要件

- ベータ(リリース前のOS)のインストールまたはアップグレードに関する通知を事前に受け取っている。

- ベータ版およびプレリリース版のテストに参加しているお客様は、ベータ版のアプリケーションを完了し、ベータ版の開始前に機密保持契約を読んで合意しています。

使用するコンポーネント

このドキュメントの内容は、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

ステージングアップデート用のCisco Eメールセキュリティおよびセキュリティ管理の設定

注:お客様がステージングアップデートサーバのURLを使用する必要があるのは、ベータ版(リリース前のOS)を使用する場合に限り、シスコから事前プロビジョニングを利用できる場合です。ベータ版の使用に適用される有効なライセンスがない場合、アプライアンスはステージング更新サーバーから更新を受け取りません。この手順は、ベータ版のお客様、またはベータ版のテストに参加している管理者のみが使用してください。

ステージングの更新およびアップグレードを受信するには、次の手順を実行します。

GUIへのログイン

- Security Services > Services Updates > Edit Update Settings...の順に選択します。

- すべてのサービスがCisco IronPortアップデートサーバを使用するように設定されていることを確認します。

CLIへのログイン

- updateconfigコマンドを実行します。

- 隠しサブコマンドdynamichostを実行します。

- 次のいずれかのコマンドを入力します。

- ハードウェアESA/SMAの場合:stage-update-manifests.ironport.com:443

- 仮想ESA/SMA:stage-stg-updates.ironport.com:443

- メインプロンプトに戻るまでEnterキーを押します

- すべての変更を保存するには、Commitと入力します

確認

検証は、該当するステージURLの通信が成功した状態でupdater_logsに表示されます。アプライアンスのCLIで、grep stage updater_logsと入力します。

esa.local> updatenow force

Success - Force update for all components requested

esa.local > grep stage updater_logs

Wed Mar 16 18:16:17 2016 Info: internal_cert beginning download of remote file "http://stage-updates.ironport.com/internal_cert/1.0.0/internal_ca.pem/default/100101"

Wed Mar 16 18:16:17 2016 Info: content_scanner beginning download of remote file "http://stage-updates.ironport.com/content_scanner/1.1/content_scanner/default/1132001"

Wed Mar 16 18:16:17 2016 Info: enrollment_client beginning download of remote file "http://stage-updates.ironport.com/enrollment_client/1.0/enrollment_client/default/102057"

Wed Mar 16 18:16:18 2016 Info: support_request beginning download of remote file "http://stage-updates.ironport.com/support_request/1.0/support_request/default/100002"

Wed Mar 16 18:16:18 2016 Info: timezones beginning download of remote file "http://stage-updates.ironport.com/timezones/2.0/zoneinfo/default/2015100"

Wed Mar 16 18:26:19 2016 Info: repeng beginning download of remote file "http://stage-updates.ironport.com/repeng/1.2/repeng_tools/default/1392120079"

予期しない通信エラーがある場合は、dig <stage URL>と入力して、ドメインネームサーバ(DNS)を確認します。

以下に例を挙げます。

esa.local > dig stage-updates.ironport.com

; <<>> DiG 9.8.4-P2 <<>> stage-updates.ironport.com A

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 52577

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;stage-updates.ironport.com. IN A

;; ANSWER SECTION:

stage-updates.ironport.com. 275 IN A 208.90.58.21

;; Query time: 0 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Tue Mar 22 14:31:10 2016

;; MSG SIZE rcvd: 60

アプライアンスがポート80経由でTelnet接続できることを確認し、コマンドtelnet <stage URL> 80を実行します。

以下に例を挙げます。

esa.local > telnet stage-updates.ironport.com 80

Trying 208.90.58.21...

Connected to origin-stage-updates.ironport.com.

Escape character is '^]'.

復元

標準の製品アップデートサーバに戻すには、次の手順を実行します。

- コマンドupdateconfigを入力します。

- 非表示のサブコマンドdynamichostを入力します。

- 次のいずれかのコマンドを入力します。

- ハードウェアESA/SMAの場合:update-manifests.ironport.com:443

- 仮想ESA/SMA:update-manifests.sco.cisco.com:443

- メインプロンプトに戻るまでEnterキーを押します

- Commitコマンドを実行して、すべての変更を保存します

注:ハードウェアアプライアンス(C1x0、C3x0、C6x0、およびX10x0)では、stage-update-manifests.ironport.com:443またはupdate-manifests.ironport.com:443のダイナミックホストURLのみを使用する必要があります。ESAとvESAの両方でクラスタ設定が存在する場合は、updateconfigをマシンレベルで設定し、dynamichostがそれに応じて設定されていることを確認する必要があります。

URL フィルタリング

AsyncOS 13.0以前

URLフィルタリングが設定され、アプライアンスで使用されている場合、アプライアンスがアップデートにステージURLを使用するようにリダイレクトされたら、URLフィルタリングにステージングサーバを使用するように、アプライアンスを設定する必要もあります。

- CLIを使用したアプライアンスへのアクセス

- 次のコマンドを入力します。 websecurityadvancedconfig

- 設定手順を実行し、「Enter the Web security service hostname」オプションの値をv2.beta.sds.cisco.comに変更します。

- Enter the threshold value for outstanding requestsオプションの値を、デフォルトの50から5に変更します。

- その他のオプションはすべてデフォルトのままにします。

- メインプロンプトに戻るまでEnterキーを押します

- Commit コマンドを実行して、すべての変更を保存します

復元

実稼働のWebセキュリティサービスに戻すには、次の手順を実行します。

- CLIを使用したアプライアンスへのアクセス

- websecurityadvancedconfigコマンドを入力します。

- 設定手順を実行し、「Enter the Web security service hostname」オプションの値をv2.sds.cisco.comに変更します。

- その他のオプションはすべてデフォルトのままにします。

- メインプロンプトに戻るまでEnterキーを押します

- Commitコマンドを実行して、すべての変更を保存します

AsyncOS 13.5以降(Cisco Talosサービスを使用)

AsyncOS 13.5 for Email Security以降では、クラウドURL分析(CUA)が導入され、websecurityadvancedconfigオプションが変更されています。 TalosクラウドでURL分析が実行されるようになったため、Webセキュリティサービスのホスト名は必要なくなりました。 これに代わり、talosconfigコマンドが導入されました。 これは、ESAのコマンドラインでのみ使用できます。

esa.local> talosconfig

Choose the operation you want to perform:

- SETUP - Configure beaker streamline configuration settings

[]> setup

Configured server is: stage_server

Choose the server for streamline service configuration:

1. Stage Server

2. Production Server

[]> 1

Stageライセンスを実行している場合は、TalosサービスのStage Serverを指定する必要があります。

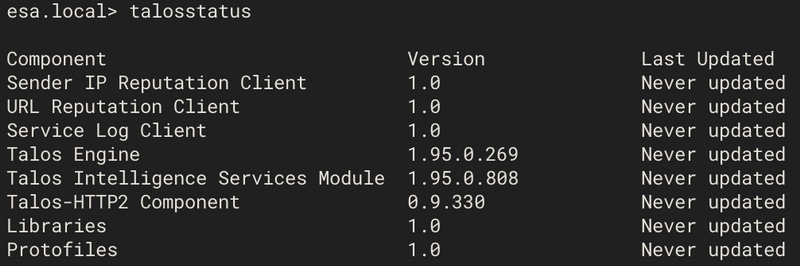

talos supdateとtalos statusを実行して、すべてのTalos駆動型サービスの更新と現在のステータスを要求できます。

以下に例を挙げます。

詳細については、『AsyncOS 13.5 for Cisco Eメールセキュリティアプライアンスユーザガイド』を参照してください。

Cisco Talosサービスにアクセスするためのファイアウォール設定

EメールゲートウェイをCisco Talosサービスに接続するには、次のホスト名またはIPアドレスに対応するファイアウォールのHTTPS(Out)443ポートを開く必要があります(次の表を参照)。

| ホスト名 |

IPv4 |

IPv6 |

| grpc.talos.cisco.com |

146.112.62.0/24 |

2a04:e4c7:ffff::/48 |

| email-sender-ip-rep-grpc.talos.cisco.com |

146.112.63.0/24 |

2a04:e4c7:fffe::/48 |

| serviceconfig.talos.cisco.com |

146.112.255.0/24 |

- |

| |

146.112.59.0/24 |

- |

Webインタラクショントラッキング

Webインタラクショントラッキング機能は、書き換えられたURLをクリックしたエンドユーザと、各ユーザのクリックに関連するアクション(許可、ブロック、または不明)に関する情報を提供します。

要件に応じて、次のいずれかのグローバル設定ページでWebインタラクショントラッキングを有効にできます。

- アウトブレイク フィルタ.アウトブレイクフィルタによって書き換えられたURLをクリックしたエンドユーザの追跡

- URL フィルタリング.ポリシーによって書き換えられたURLをクリックしたエンドユーザの追跡(コンテンツおよびメッセージフィルタを使用)

Webインタラクショントラッキングが設定され、使用中の場合、アプライアンスがアップデートにステージURLを使用するようにリダイレクトされたら、ステージング集約サーバを使用するようにアプライアンスを設定する必要もあります。

- CLIを使用したアプライアンスへのアクセス

- aggregatorconfigコマンドを入力します。

- EDITコマンドを使用して、stage.aggregator.sco.cisco.comという値を入力します。

- メインプロンプトに戻るまでEnterキーを押します

- Commitを実行して、すべての変更を保存します

アグリゲータがステージング用に設定されていない場合、管理者の電子メールアラートを介して同様のアラートが30分ごとに表示されます。

Unable to retrieve Web Interaction Tracking information from the Cisco Aggregator Server. Details: Internal Server Error.

または、CLIでdisplayalertsコマンドを実行します。

20 Apr 2020 08:52:52 -0600 Unable to connect to the Cisco Aggregator Server.

Details: No valid SSL certificate was sent.

復元

標準の実稼働アグリゲータサーバに戻すには、次の手順を実行します。

- CLIを使用したアプライアンスへのアクセス

- aggregatorconfigコマンドを入力します。

- EDITコマンドを使用して、aggregator.cisco.comの値を入力します。

- メインプロンプトに戻るまでEnterキーを押します

- Commitコマンドを実行して、すべての変更を保存します

トラブルシュート

トラブルシューティングコマンドは、このドキュメントの「確認」セクションに記載されています。

upgradeコマンドを実行すると、次の出力が表示される場合があります。

Failure downloading upgrade list.

動的ホストを変更したことを確認してください。 これが続く場合は、ESAまたはSMAがベータ版またはプレリリース版のテスト用に正しくプロビジョニングされているかどうかを確認してください。

関連情報