概要

このドキュメントでは、Identity Service Engine(ISE)を使用して、vEdgeおよびコントローラのRADIUSベースおよびTACACSベースのユーザ認証および許可を設定する方法について説明します。

前提条件

要件

このドキュメントに特有の要件はありません。

使用するコンポーネント

デモンストレーションでは、ISEバージョン2.6を使用しました。19.2.1を実行するvEdge-cloudおよびコントローラ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

設定

Viptelaソフトウェアには、3つの固定ユーザグループ名があります。basic、netadmin、およびoperator。ユーザを少なくとも1つのグループに割り当てる必要があります。デフォルトのTACACS/RADIUSユーザは、自動的に基本グループに配置されます。

vEdgeおよびコントローラのRADIUSベースのユーザ認証と許可

ステップ1:ISEのViptela radiusディクショナリを作成します。そのためには、次の内容のテキストファイルを作成します。

# -*- text -*-

#

# dictionary.viptela

#

#

# Version: $Id$

#

VENDOR Viptela 41916

BEGIN-VENDOR Viptela

ATTRIBUTE Viptela-Group-Name 1 string

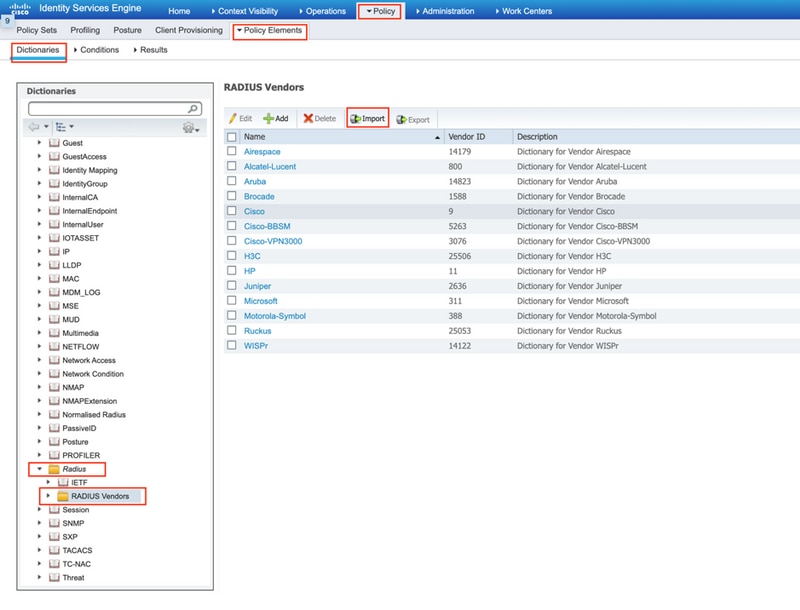

ステップ2:ディクショナリをISEにアップロードします。これを行うには、[Policy] > [Policy Elements] > [Dictionaries]に移動します。辞書のリストから、[Radius] > [Radius Vendors]に移動し、次に示すように[Import]をクリックします。

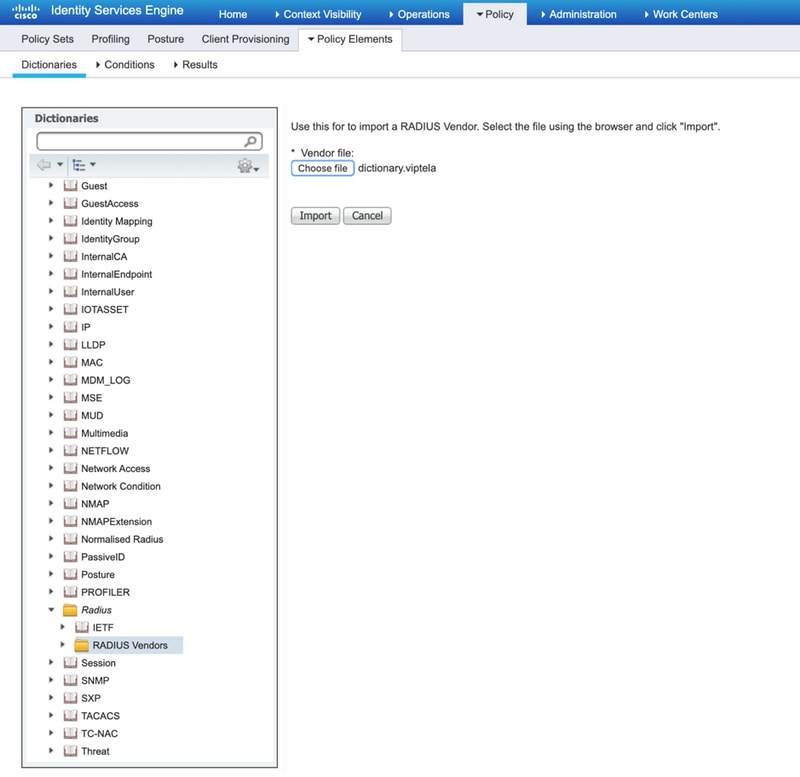

ステップ1で作成したファイルをアップロードします。

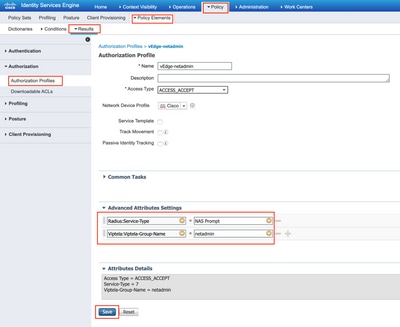

ステップ3:許可プロファイルを作成します。この手順では、Radius認証プロファイルが、たとえばnetadmin特権レベルを認証されたユーザに割り当てます。そのためには、[Policy] > [Policy Elements] > [Authorization Profiles]に移動し、図に示すように2つの高度な属性を指定します。

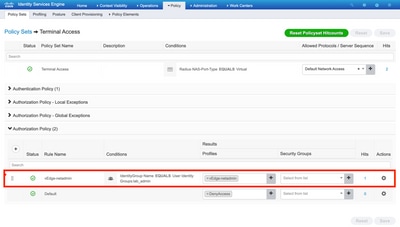

ステップ4:実際の設定によって、ポリシーセットの外観が異なる場合があります。この記事のデモンストレーションを目的として、図に示すように、Terminal Accessと呼ばれるポリシー項目が作成されます。

> をクリックすると、次の画面が図のように表示されます。

このポリシーは、ユーザグループlab_adminに基づいて一致し、ステップ3で作成した認可プロファイルを割り当てます。

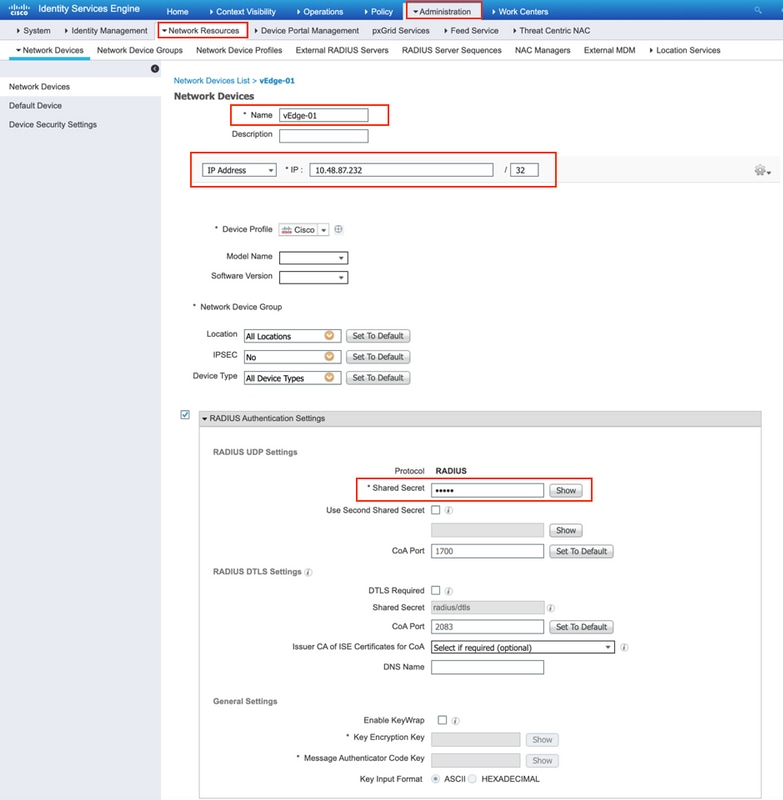

ステップ5:図に示すように、NAS(vEdgeルータまたはコントローラ)を定義します。

ステップ6:vEdge/コントローラを設定します。

system

aaa

auth-order radius local

radius

server 10.48.87.210

vpn 512

key cisco

exit

!

!

ステップ7:検証。vEdgeにログインし、リモートユーザにnetadminグループが割り当てられていることを確認します。

vEdgeCloud1# show users

AUTH

SESSION USER CONTEXT FROM PROTO GROUP LOGIN TIME

---------------------------------------------------------------------------------------

33472 ekhabaro cli 10.149.4.155 ssh netadmin 2020-03-09T18:39:40+00:00

vEdgeおよびコントローラのTACACSベースのユーザ認証と許可

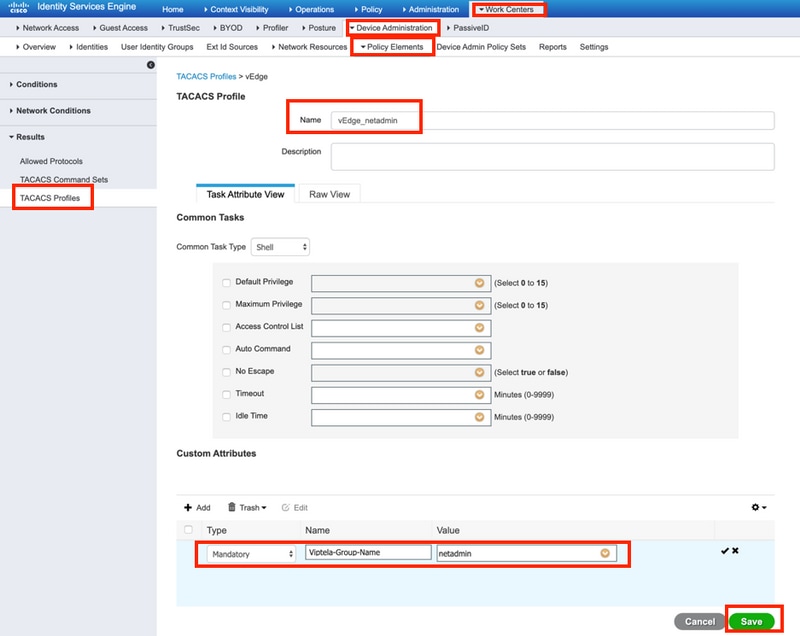

ステップ1:TACACSプロファイルを作成します。このステップでは、作成されたTACACSプロファイルが、たとえばnetadmin特権レベルを認証されたユーザに割り当てられます。

- カスタム属性セクションから「必須」を選択し、属性を次のように追加します。

| Type |

[名前(Name)] |

値 |

| 必須 |

Viptela-Group-Name |

netadmin |

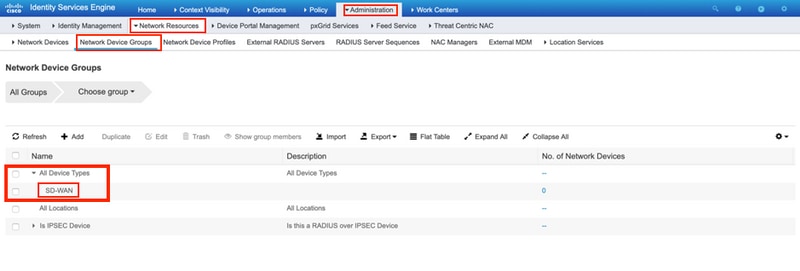

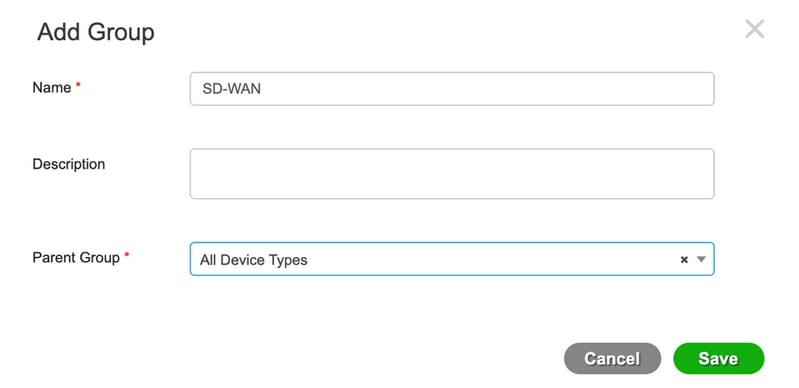

ステップ2:SD-WANのデバイスグループを作成します。

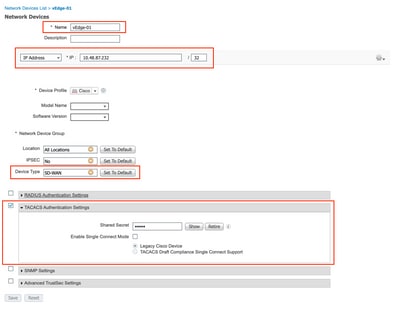

ステップ3:デバイスを設定し、SD-WANデバイスグループに割り当てます。

ステップ4:デバイス管理ポリシーを定義します。

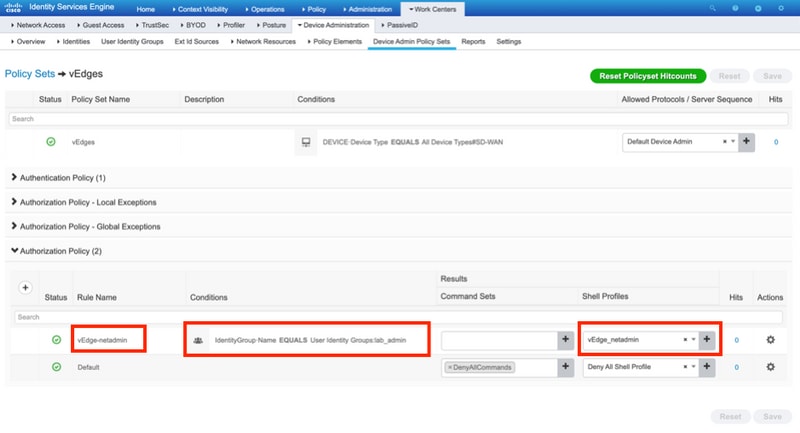

実際の設定によっては、ポリシーセットの外観が異なる場合があります。このドキュメントのデモンストレーションを目的として、ポリシーが作成されます。

> をクリックすると、次の画面が次の図のように表示されます。このポリシーは、SD-WANという名前のデバイスタイプに基づいて一致し、ステップ1で作成したシェルプロファイルを割り当てます。

ステップ5:vEdgeの設定:

system

aaa

auth-order tacacs local

!

tacacs

server 10.48.87.210

vpn 512

key cisco

exit

!

!

ステップ6:検証。vEdgeにログインし、リモートユーザにnetadminグループが割り当てられていることを確認します。

vEdgeCloud1# show users

AUTH

SESSION USER CONTEXT FROM PROTO GROUP LOGIN TIME

---------------------------------------------------------------------------------------

33472 ekhabaro cli 10.149.4.155 ssh netadmin 2020-03-09T18:39:40+00:00

ステップ5:vEdgeの設定:

ステップ5:vEdgeの設定:

ステップ5:vEdgeの設定:

関連情報