Exemple de configuration de l'OSS SAML de Unified Communications Manager version 10.5

Options de téléchargement

-

ePub (1.0 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (1.2 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document décrit comment configurer et vérifier l'authentification unique SAML (Security Assertion Markup Language) pour Cisco Unified Communications Manager (CUCM).

Conditions préalables

Conditions requises

Configuration du protocole NTP (Network Time Protocol)

Pour que SAML SSO fonctionne, vous devez installer la configuration NTP correcte et vous assurer que la différence de temps entre le fournisseur d'identité (IdP) et les applications de communications unifiées ne dépasse pas trois secondes.

En cas d'incompatibilité temporelle entre CUCM et IdP, vous recevez cette erreur : « Réponse SAML non valide. » Cette erreur peut être provoquée lorsque le temps n'est pas synchronisé entre les serveurs CUCM et IdP. Pour que SAML SSO fonctionne, vous devez installer la configuration NTP correcte et vous assurer que la différence de temps entre l'IDP et les applications Unified Communications ne dépasse pas trois secondes.

Pour plus d'informations sur la synchronisation des horloges, reportez-vous à la section NTP Settings du Guide d'administration du système d'exploitation Cisco Unified Communications.

Configuration du serveur de noms de domaine (DNS)

Les applications de communications unifiées peuvent utiliser DNS afin de résoudre les noms de domaine complets (FQDN) en adresses IP. Les fournisseurs de services et l'IDP doivent pouvoir être résolus par le navigateur.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Active Directory Federation Service (AD FS) version 2.0 en tant qu'IDP

- CUCM version 10.5 en tant que fournisseur de services

- Microsoft Internet Explorer 10

Attention : Ce document est basé sur un CUCM nouvellement installé. Si vous configurez SAML SSO sur un serveur déjà en production, vous devrez peut-être ignorer certaines des étapes en conséquence. Vous devez également comprendre l'impact du service si vous effectuez les étapes sur le serveur de production. Il est recommandé d'effectuer cette procédure pendant les heures creuses.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

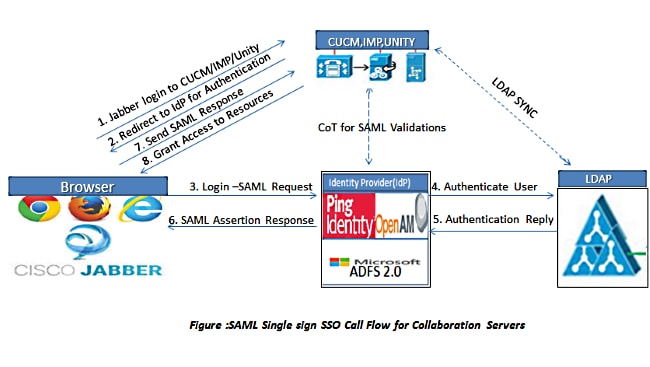

Informations générales

SAML est un format de données XML, ouvert et normalisé qui permet aux administrateurs d'accéder à un ensemble défini d'applications de collaboration Cisco en toute transparence après leur connexion à l'une de ces applications. SAML SSO crée un Cercle de Confiance (CoT) lorsqu'il échange des métadonnées dans le cadre du processus d'approvisionnement entre l'IdP et le fournisseur de services. Le fournisseur de services fait confiance aux informations utilisateur de l'IdP pour fournir l'accès aux différents services ou applications.

Note: Les fournisseurs de services ne sont plus impliqués dans l'authentification. La version 2.0 de SAML délègue l'authentification aux fournisseurs de services et aux IdPs. Le client s'authentifie auprès de l'IdP et l'IdP accorde une assertion au client. Le client présente l'assertion au fournisseur de services. Comme un CoT est établi, le fournisseur de services fait confiance à l'assertion et accorde l'accès au client.

Configuration

Diagramme du réseau

Configuration du répertoire

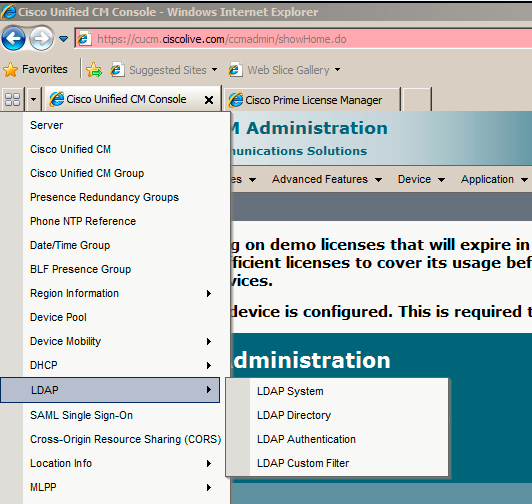

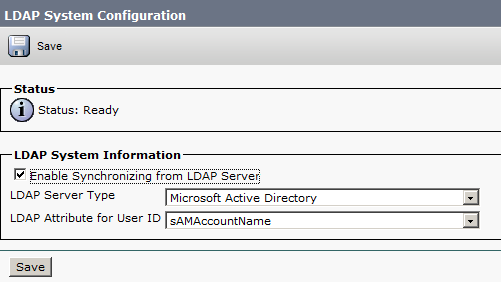

- Choisissez Cisco Unified CM Administration > System > LDAP > LDAP System.

- Cliquez sur Ajouter nouveau.

- Configurez le type et l'attribut de serveur LDAP (Lightweight Directory Access Protocol).

- Sélectionnez Activer la synchronisation à partir du serveur LDAP.

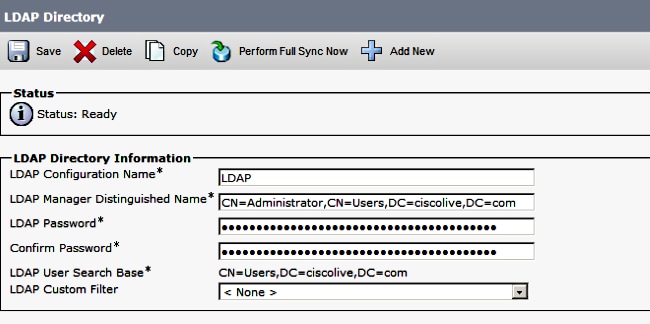

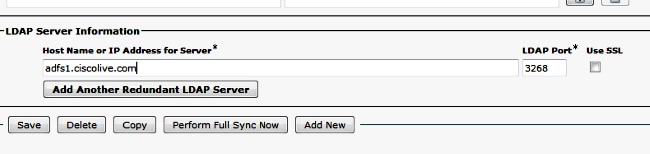

- Choisissez Cisco Unified CM Administration > System > LDAP > LDAP Directory.

- Configurez ces éléments :

- Paramètres du compte d'annuaire LDAP

- Attributs utilisateur à synchroniser

- Calendrier de synchronisation

- Nom d'hôte ou adresse IP du serveur LDAP et numéro de port

- Décochez Use SSL si vous ne voulez pas utiliser SSL (Secure Socket Layer) afin de communiquer avec l'annuaire LDAP.

Astuce : Si vous souhaitez configurer LDAP sur SSL, téléchargez le certificat d'annuaire LDAP sur CUCM. Reportez-vous au contenu de l'annuaire LDAP dans Cisco Unified Communications Manager SRND pour plus d'informations sur le mécanisme de synchronisation des comptes pour des produits LDAP spécifiques et les meilleures pratiques générales pour la synchronisation LDAP.

- Cliquez sur Enregistrer, puis Effectuez la synchronisation complète maintenant.

Note: Assurez-vous que Cisco DirSync est activé dans la page Web de maintenance avant de cliquer sur Enregistrer.

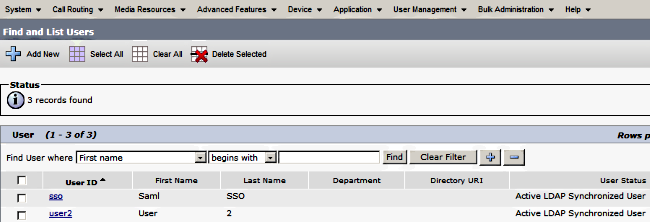

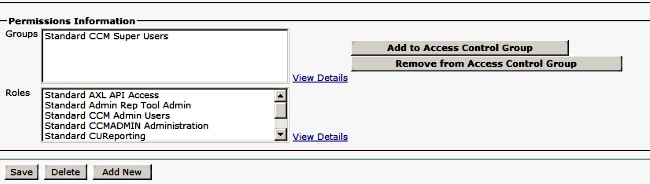

- Accédez à Gestion des utilisateurs > Utilisateur final, puis sélectionnez un utilisateur auquel vous voulez attribuer le rôle d'administration CUCM (cet exemple sélectionne l'utilisateur SSO).

- Faites défiler jusqu'aux informations d'autorisation et cliquez sur Ajouter au groupe de contrôle d'accès. Sélectionnez Standard CCM Super Users, cliquez sur Add Selected, puis sur Save.

Activer SAML SSO

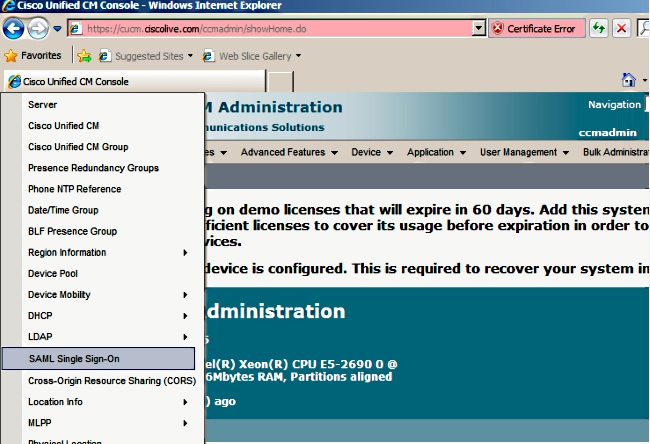

- Connectez-vous à l'interface utilisateur de CUCM Administration.

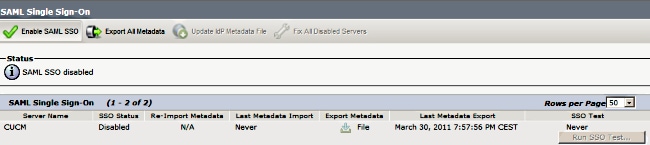

- Choisissez System > SAML Single Sign-On et la fenêtre SAML Single Sign-On Configuration s'ouvre.

- Afin d'activer SAML SSO sur le cluster, cliquez sur Enable SAML SSO.

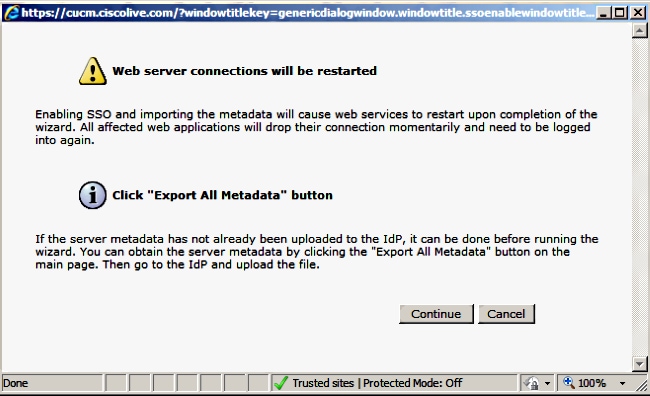

- Dans la fenêtre Avertissement de réinitialisation, cliquez sur Continuer.

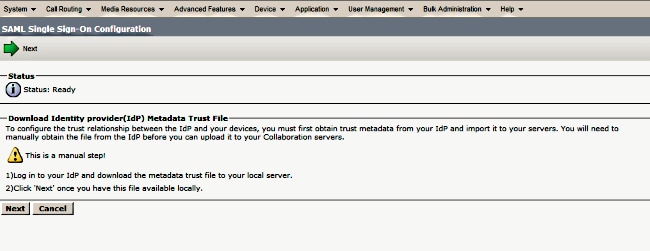

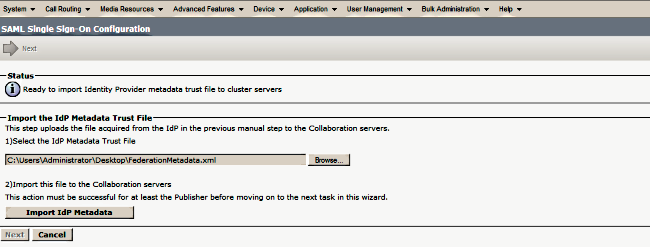

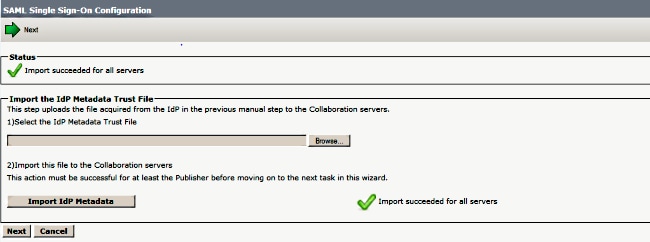

- Dans l'écran SSO, cliquez sur Parcourir afin d'importer le fichier XML de métadonnées IdP (FederationMetadata.xml) avec l'étape Download IdP Metadata.

- Une fois le fichier de métadonnées téléchargé, cliquez sur Import IdP Metadata afin d'importer les informations IdP dans CUCM. Vérifiez que l'importation a réussi et cliquez sur Suivant pour continuer.

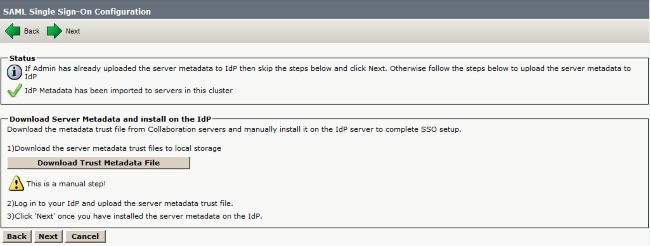

- Cliquez sur Télécharger le fichier de métadonnées de confiance (facultatif) afin d'enregistrer les métadonnées CUCM et CUCM IM and Presence dans un dossier local et accédez à Ajouter CUCM comme approbation de partie de confiance. Une fois la configuration AD FS terminée, passez à l'étape 8.

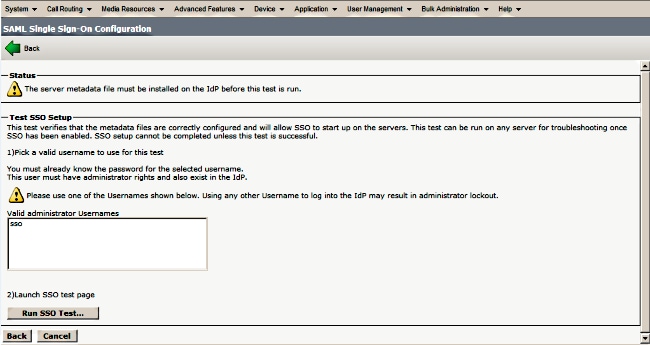

- Sélectionnez SSO comme utilisateur administratif et cliquez sur Exécuter le test SSO.

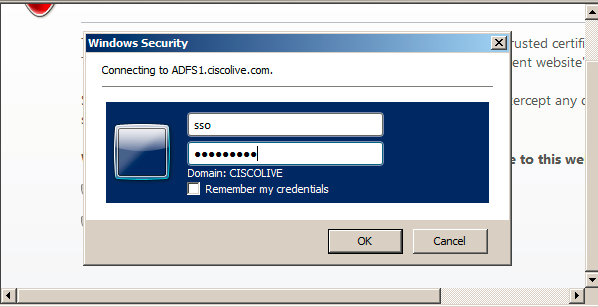

- Ignorez les avertissements de certificat et poursuivez. Lorsque vous êtes invité à entrer des informations d'identification, saisissez le nom d'utilisateur et le mot de passe de l'utilisateur SSO et cliquez sur OK.

Note: Cet exemple de configuration est basé sur des certificats autosignés CUCM et AD FS. Si vous utilisez des certificats d'autorité de certification, les certificats appropriés doivent être installés sur AD FS et CUCM. Référez-vous à Gestion et validation des certificats pour plus d'informations.

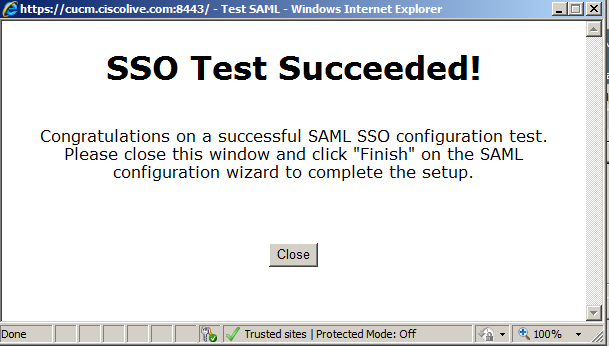

- Une fois toutes les étapes terminées, le test SSO a réussi ! s'affiche. Cliquez sur Fermer et Terminer pour continuer. Vous avez maintenant terminé les tâches de configuration afin d'activer SSO sur CUCM avec AD FS.

- Étant donné que la MI et la présence de CUCM agit comme l'Abonné CUCM, vous devez configurer Add CUCM IM and Presence comme Confiance de la partie de confiance, puis exécuter Run SSO Test afin d'activer SAML SSO à partir de la page SSO SAML de CUCM elle-même.

Note: Si vous configurez les fichiers XML de métadonnées de tous les noeuds sur IdP et que vous activez l'opération SSO sur un noeud, SAML SSO est activé sur tous les noeuds du cluster.

AD FS doit être configuré pour tous les noeuds de CUCM et de CUCM IM and Presence dans un cluster en tant que partie relais.

Astuce : Vous devez également configurer Cisco Unity Connection et CUCM IM and Presence pour SAML SSO si vous voulez utiliser l'expérience SAML SSO pour les clients Cisco Jabber.

Vérification

Utilisez cette section pour confirmer que votre configuration fonctionne correctement.

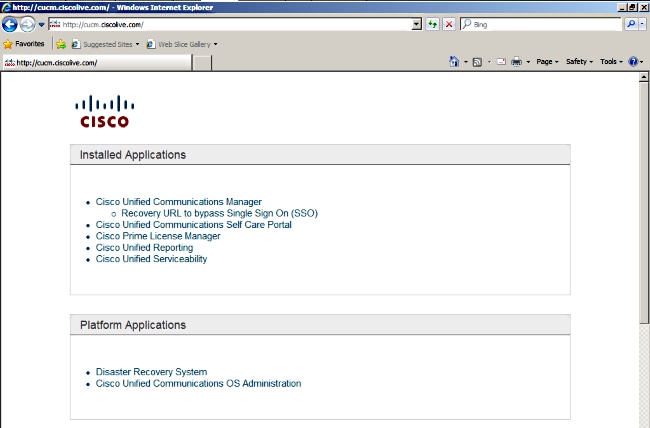

- Ouvrez un navigateur Web et saisissez le nom de domaine complet de CUCM.

- Cliquez sur Cisco Unified Communications Manager.

- Sélectionnez l'application Web (Administration CM/Service unifié/ Cisco Unified Reporting) et appuyez sur Aller, puis vous devez être invité à entrer les informations d'identification par AD FS. Une fois que vous avez entré les informations d'identification de l'utilisateur SSO, vous êtes connecté correctement à l'application Web sélectionnée (page Administration CM, page Service unifié, Cisco Unified Reporting).

Note: SAML SSO n'active pas l'accès à ces pages :

- Gestionnaire de licences Prime

- Administration du système d'exploitation

- Système de reprise après sinistre

Dépannage

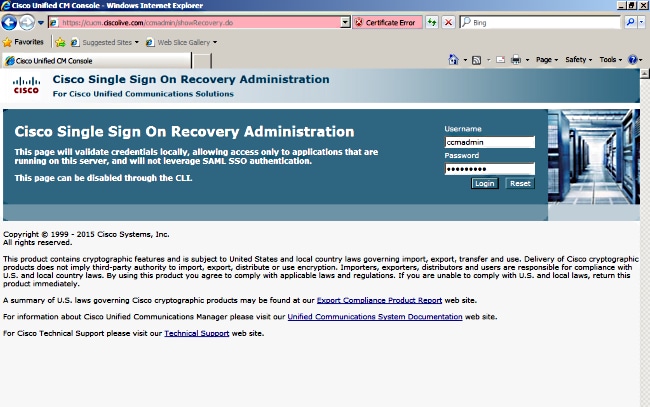

Si vous ne pouvez pas activer SAML et que vous ne pouvez pas vous connecter, utilisez la nouvelle option sous Applications installées appelée URL de récupération pour contourner l'authentification unique (SSO), qui peut être utilisée afin de se connecter avec les informations d'identification créées lors de l'installation ou des utilisateurs d'administration CUCM créés localement.

Pour plus de dépannage, référez-vous à Dépannage SAML SSO pour les produits de collaboration 10.x.

Contribution d’experts de Cisco

- A M Mahesh BabuCisco TAC

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires