Ejemplo de Configuración de Cisco Secure Services Client con PEAP/GTC WPA

Contenido

Introducción

Este documento describe cómo configurar el acceso protegido Wi-Fi protegido (WPA) mediante protocolo de autenticación extensible protegido (PEAP)/tarjeta de testigo genérica (GTC) en Cisco Secure Services Client.

Prerequisites

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco Secure Services Client versión 4.0

Cisco Secure Services Client está disponible para su descarga desde Cisco.com Software Center (sólo clientes registrados).

-

Windows XP SP2 o 2000 SP 4 mínimo

Convenciones

Para más información sobre las convenciones sobre documentos, consulte Convenciones sobre Consejos Técnicos de Cisco.

Configuración de Cisco Secure Services Client con PEAP/GTC WPA

Para configurar Cisco Secure Services Client con PEAP/GTC WPA, siga estos pasos:

-

Haga clic con el botón derecho del ratón en el icono de la bandeja del sistema de Cisco Secure Services Client y elija Open.

Nota: Si no está conectado a una red, el icono de la bandeja del sistema es atenuado.

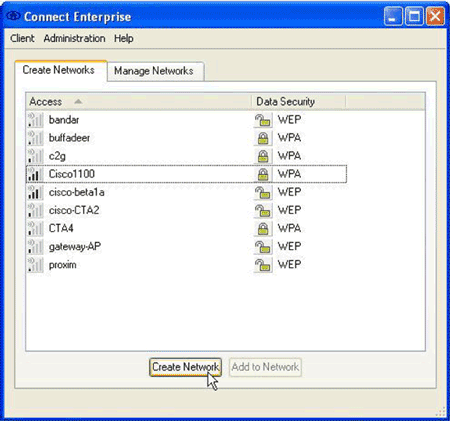

Aparecerá el cuadro de diálogo Conectar empresa.

-

Haga clic en la pestaña Crear redes.

El área Crear redes muestra las redes que difunden el identificador del conjunto de servicios (SSID).

-

Haga clic en el botón Crear red.

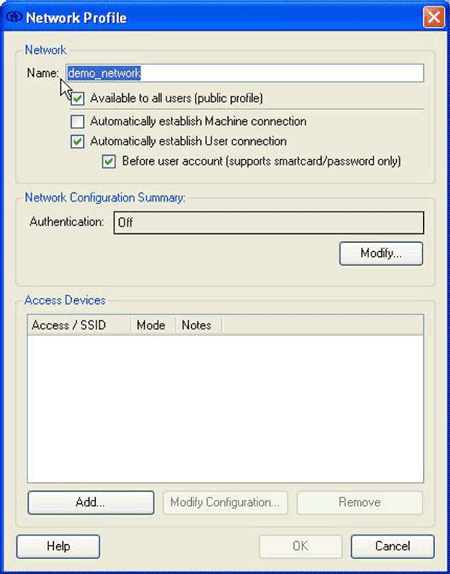

Aparecerá el cuadro de diálogo Perfil de red.

-

En el área Red, configure estas opciones:

-

En el campo Nombre, introduzca un nombre para la red.

Este nombre aparece como el SSID para esta red. Para este ejemplo, el nombre es demo_network.

-

Active la casilla de verificación Disponible para todos los usuarios (perfil público).

-

Marque la casilla de verificación Establecer conexión de usuario automáticamente y verifique que la casilla de verificación Establecer conexión de máquina automáticamente no esté marcada.

-

Marque la casilla de verificación Before user account (sólo admite smartcard/password).

Nota: Cuando la casilla de verificación Antes de la cuenta de usuario (sólo admite smartcard/password) está marcada, la autenticación se realiza inmediatamente después de ingresar las credenciales, pero antes de que ocurra el inicio de sesión del dominio. Si utiliza certificados de usuario, no marque la casilla de verificación Before user account (sólo admite smartcard/password). Debido a que no están disponibles antes del inicio de sesión en Windows, no puede utilizar certificados de usuario con inicios de sesión de dominio.

-

-

En el área Resumen de la configuración de red, haga clic en el botón Modificar.

Aparecerá el cuadro de diálogo Network Authentication (Autenticación de red).

-

En el cuadro de diálogo Autenticación de red, configure estas opciones:

-

En el área Credenciales, haga clic en el botón de opción Usar credenciales de inicio de sesión único.

-

En el área Métodos de autenticación, haga clic en el botón de opción Activar y, a continuación, haga clic en Usar 'Anonymous' como identidad.

El botón de opción Activar rellena la lista de protocolos mostrada en el área Métodos de autenticación. El botón de opción Usar 'anónimo' como identidad limita la lista a sólo protocolos de autenticación tunelizados.

-

Marque la casilla de verificación PEAP y luego haga clic en Configurar.

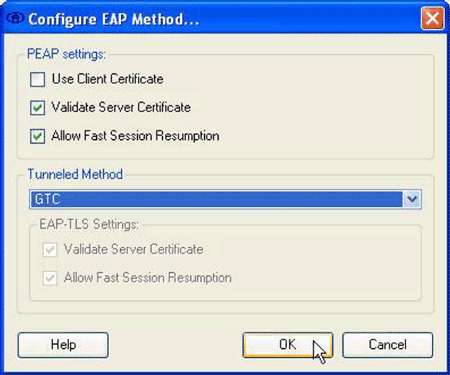

Aparece el cuadro de diálogo Configurar método EAP.

-

Desmarque la casilla de verificación Usar certificado de cliente.

-

Marque las casillas de verificación Validar certificado de servidor y Permitir reanudación rápida de sesión.

-

En el menú desplegable Método tunelado, elija GTC.

-

Haga clic en Aceptar para volver al cuadro de diálogo Autenticación de red y, a continuación, haga clic en Aceptar para volver al cuadro de diálogo Perfil de red.

-

-

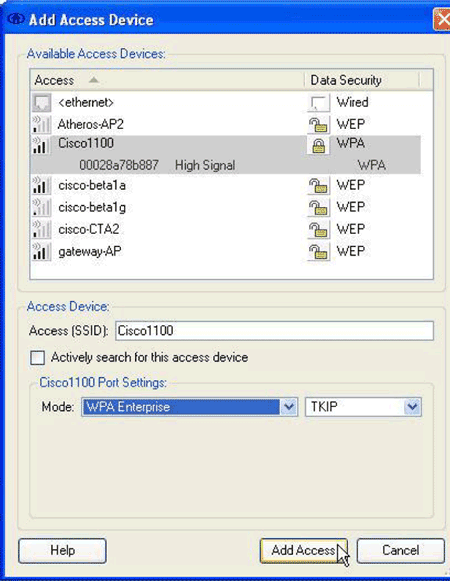

En el área Dispositivos de acceso del cuadro de diálogo Perfil de red, haga clic en Agregar.

Aparecerá el cuadro de diálogo Agregar dispositivo de acceso.

-

En el cuadro de diálogo Agregar dispositivos de acceso, elija el dispositivo que desea configurar y, a continuación, haga clic en Agregar acceso.

Nota: Si el dispositivo que desea configurar está dentro del alcance, el SSID para ese dispositivo debe aparecer en la lista Dispositivos de acceso disponibles. Si el dispositivo no aparece, introduzca el SSID del dispositivo en el campo Access (SSID), introduzca los parámetros del puerto en el área Cisco 1100 Port Settings y, a continuación, haga clic en Add Access.

-

En el cuadro de diálogo Perfil de red, haga clic en Aceptar para volver al cuadro de diálogo Conectar empresa.

-

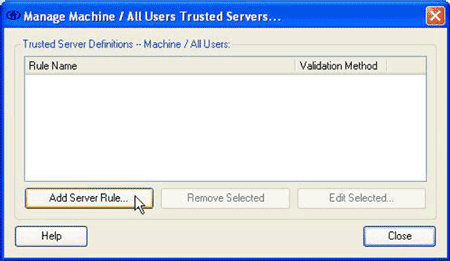

En el cuadro de diálogo Connect Enterprise, elija Trusted Servers > Manage Machine / All Users trust servers en el menú Client.

Aparecerá el cuadro de diálogo Administrar máquina / Todos los usuarios de servidores de confianza.

-

Haga clic en Agregar regla de servidor.

Aparecerá el cuadro de diálogo Servidor de confianza.

-

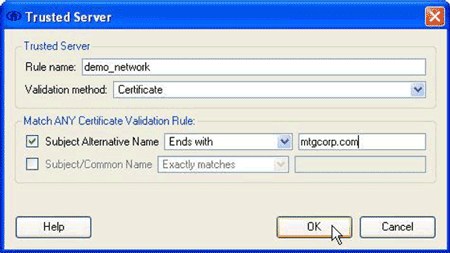

En el cuadro de diálogo Servidor de confianza, configure estas opciones:

-

En el campo Nombre de regla, introduzca un nombre para la regla.

-

En el menú desplegable Método de validación, elija Certificado.

-

En el área Regla de validación de cualquier certificado, configure las opciones para la regla.

Para construir una regla, debe conocer el contenido del certificado del servidor e introducir esos valores en el área Regla de validación de cualquier certificado. Por ejemplo, si el nombre alternativo del sujeto contiene el nombre de dominio de un servidor, mtgcorpserver.mtgcorp.com, elija Termina con en el menú desplegable Nombre alternativo del sujeto y, a continuación, introduzca mtgcorp.com en el campo de texto.

-

Haga clic en Aceptar para volver al cuadro de diálogo Administrar máquina / Todos los usuarios de servidores de confianza.

-

-

En el cuadro de diálogo Administrar máquina / Todos los usuarios de servidores de confianza, haga clic en Cerrar para volver al cuadro de diálogo Conectar empresa.

La configuración ha finalizado y puede conectarse a la red.

Conexión a la red

Para conectarse a su nueva red, siga estos pasos:

-

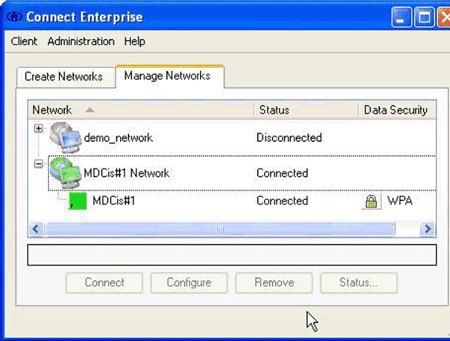

En el cuadro de diálogo Connect Enterprise, haga clic en la ficha Manage Networks.

-

Desconecte de cualquier red que esté conectada al adaptador utilizado por la nueva red.

-

En la lista Red, seleccione el nuevo perfil de red y haga clic en Conectar.

Cuando la configuración y la conexión son correctas, el icono de la bandeja del sistema de Cisco Secure Services Client aparece en verde.

Nota: Si el software de protección contra virus está instalado en su equipo y está configurado para analizar el directorio de registro de Cisco Secure Services Client, es posible que experimente ciclos de CPU altos con autenticación de Cisco Secure Services Client. Para mejorar el rendimiento, configure su software de protección contra virus para excluir el directorio de registro de Cisco Secure Services Client.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

14-Sep-2006 |

Versión inicial |

Comentarios

Comentarios