Solución de problemas de integración de appliances Threat Grid con FMC

Opciones de descarga

-

ePub (5.1 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (2.9 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe detalladamente la integración de Thread Grid Appliance (TGA) con Firepower Management Center (FMC).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- FMC de administración de Firepower

- Configuración básica del dispositivo Threat Grid

- Crear certificados de autoridad (CA)

- Linux/Unix

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- FMC versión 6.6.1

- Threat Grid 2.12.2

- CentOS 8

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Problema

En este caso práctico, puede ver 2 problemas y dos códigos de error.

Escenario 1

La integración falla con errores:

Sandbox registration failed: Peer certificate cannot be authenticated with given CA certificates (code = 60) Cuando se trata de este problema, el problema está relacionado con el certificado que no se carga en FMC como una cadena completa. Dado que se utilizó el certificado firmado por CA, debe utilizarse toda la cadena de certificados combinada en un único archivo PEM. En otra palabra comienza con CA raíz > Certificado intermedio (si procede) > Limpiar entrada. Por favor consulte este artículo de la guía oficial que describe los requisitos y el procedimiento.

Si hay una cadena de firmas multinivel de CA, todos los certificados intermedios requeridos y el certificado raíz deben estar contenidos en un único archivo que se carga en el FMC.

Todos los certificados deben estar codificados por PEM.

Las líneas nuevas del archivo deben ser UNIX, no DOS.

Si el dispositivo Threat Grid presenta un certificado autofirmado, cargue el certificado que descargó de ese dispositivo.

Si el dispositivo Threat Grid presenta un certificado firmado por CA, cargue el archivo que contiene la cadena de firma del certificado.

Escenario 2

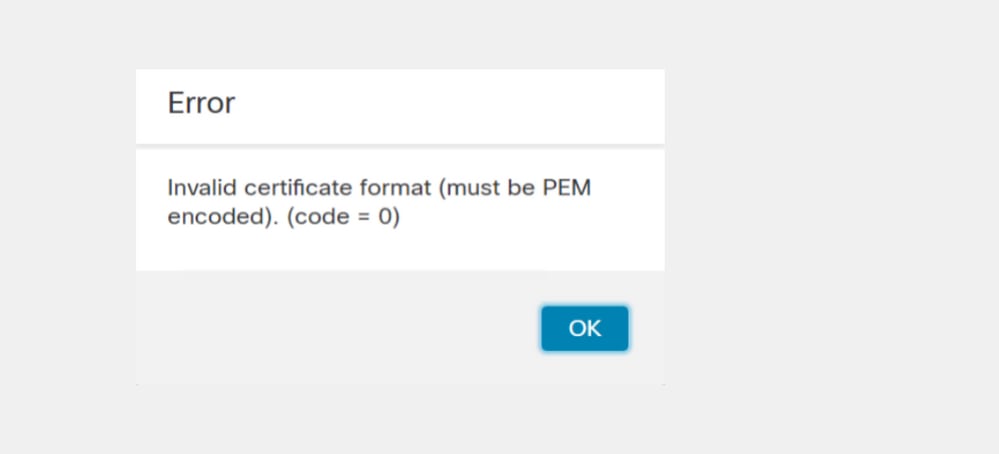

Error de formato de certificado no válido

Invalid Certificate format (must be PEM encoded) (code=0) Error de formato de certificado, como se muestra en la imagen.

Este error se debe al formato incorrecto del certificado PEM combinado creado en el equipo de Windows que utiliza OpenSSL. Se recomienda utilizar una máquina Linux para crear este certificado.

Integración

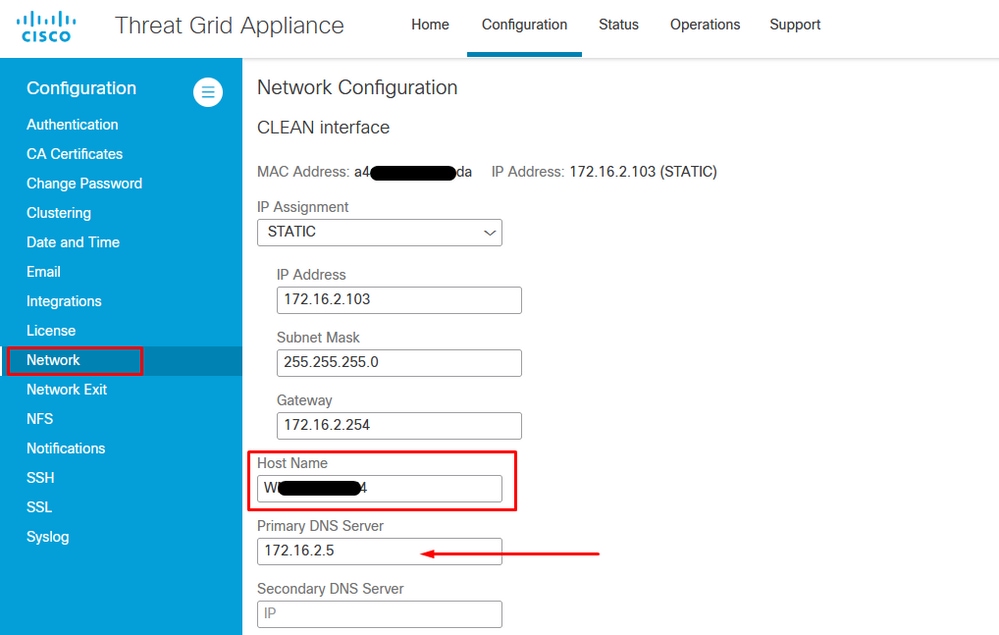

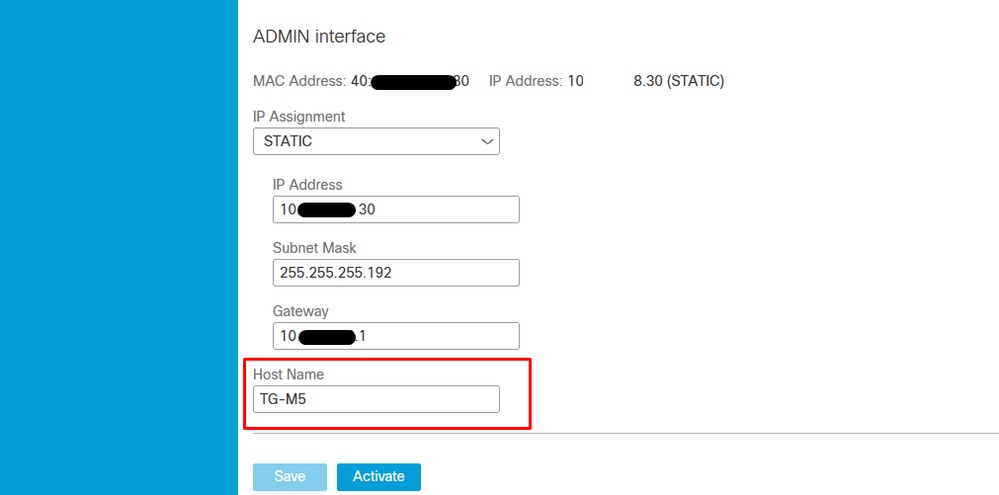

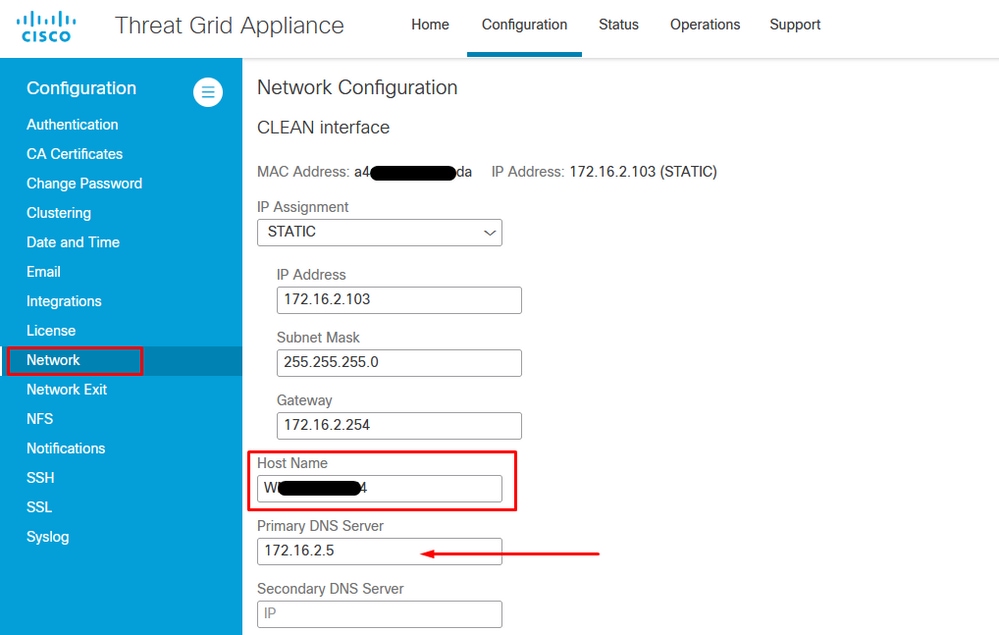

Paso 1. Configure el TGA, como se muestra en las imágenes.

Certificados firmados por CA internos para la interfaz Clean Admin

Paso 1. Genere la clave privada que se utiliza tanto para la interfaz de administración como para la de limpieza.

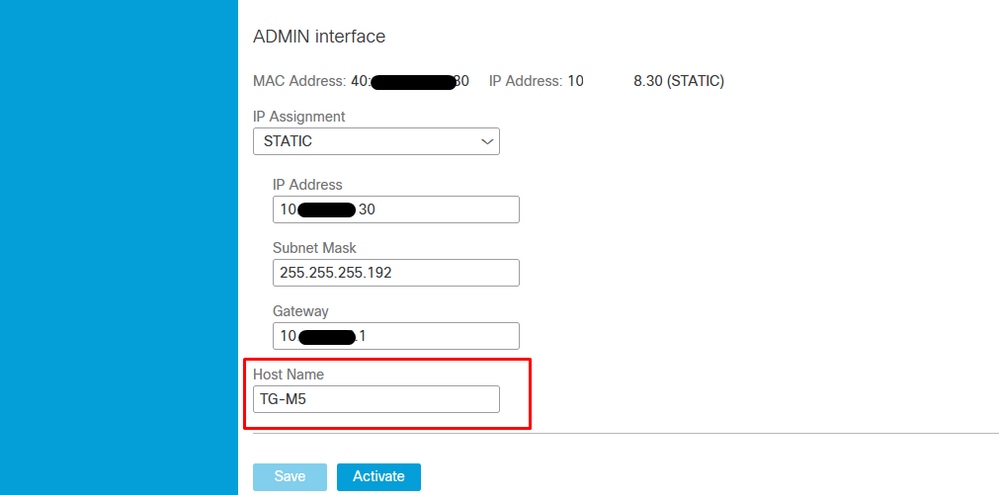

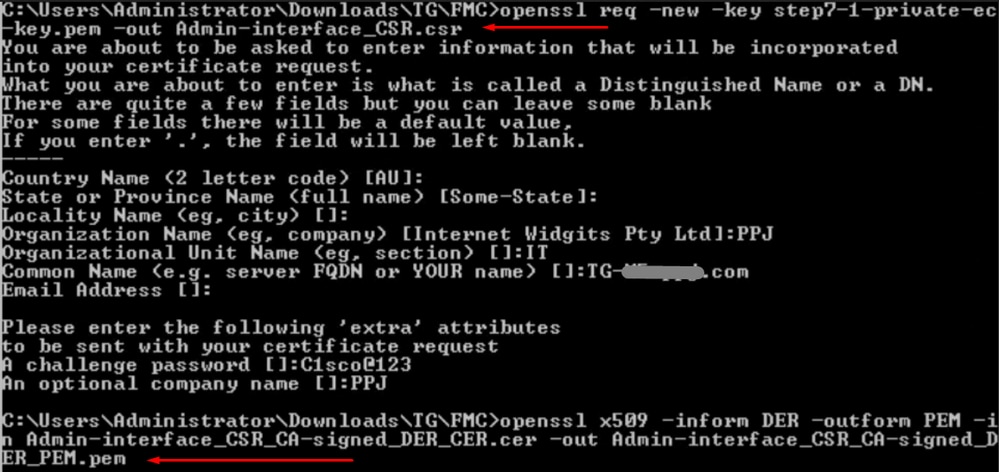

openssl ecparam -name secp521r1 -genkey -out private-ec-key.pem Paso 2. Generar CSR

Limpiar interfaz

Paso 1. Navegue hasta la creación de CSR y utilice la clave privada generada.

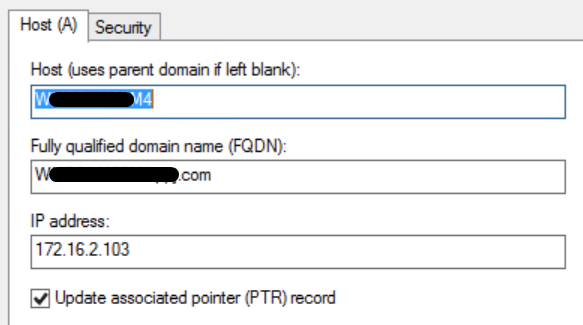

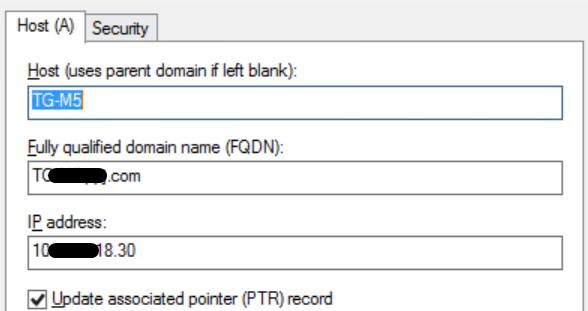

openssl req -new -key private-ec-key.pem -out MYCSR.csr Nota: El nombre CN se debe introducir para CSR y debe coincidir con el nombre de host de la interfaz limpia definida en "Red". Una entrada DNS debe estar presente en el servidor DNS que resuelve el nombre de host de la interfaz Clean.

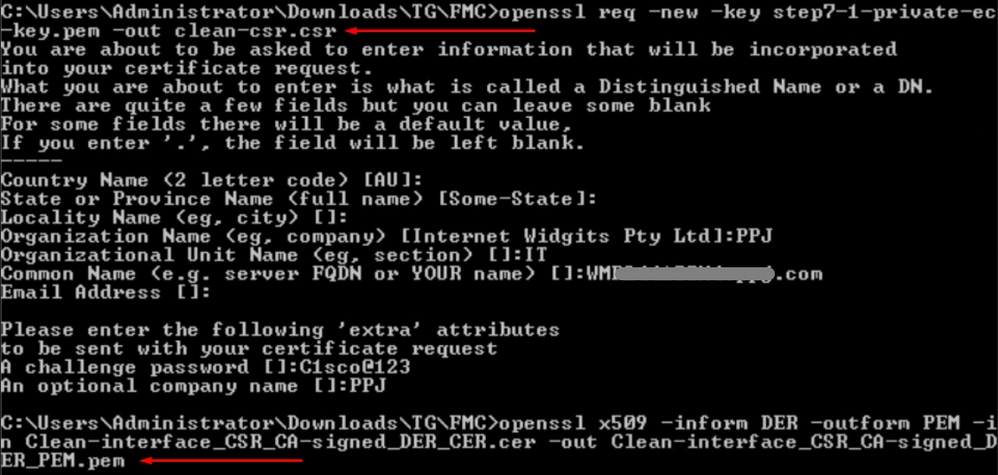

Interfaz de administrador

Paso 1. Navegue hasta la creación de CSR y utilice la clave privada generada.

openssl req -new -key private-ec-key.pem -out MYCSR.csr Nota: El nombre CN debe introducirse para CSR y debe coincidir con el "nombre de host" de la "interfaz de administración" definida en "Red". Una entrada DNS debe estar presente en el servidor DNS que resuelve el nombre de host de la interfaz limpia.

Paso 2. El CSR debe ser firmado por CA. Descargue el certificado en formato DER con la extensión CER.

Paso 3. Convierta CER en PEM.

openssl x509 -inform DER -outform PEM -in xxxx.cer -out yyyy.pem Limpiar la interfaz CSR y CER a PEM

Interfaz de administración CSR y CER a PEM

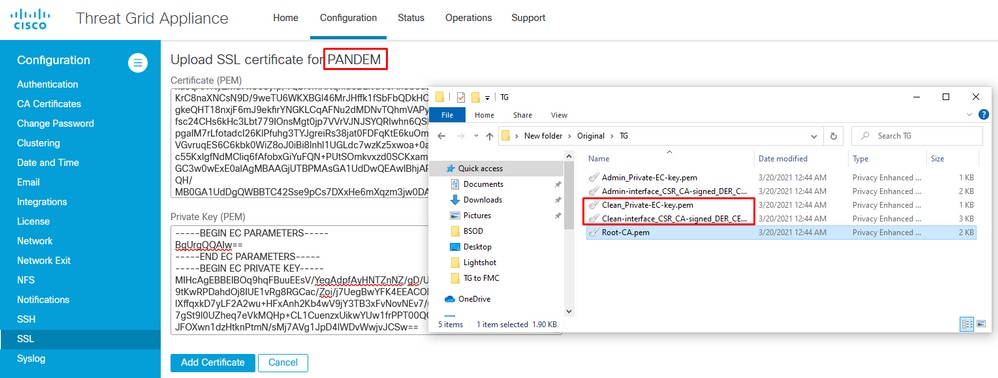

Formato adecuado del certificado para FMC

Si ya se le han proporcionado certificados y se encuentran en formato CER/CRT y son legibles cuando se utiliza un editor de texto, simplemente puede cambiar la extensión a PEM.

Si el certificado no es legible, debe convertir el formato DER en formato legible por PEM.

openssl x509 -inform DER -outform PEM -in xxxx.cer -out yyyy.pem PEM

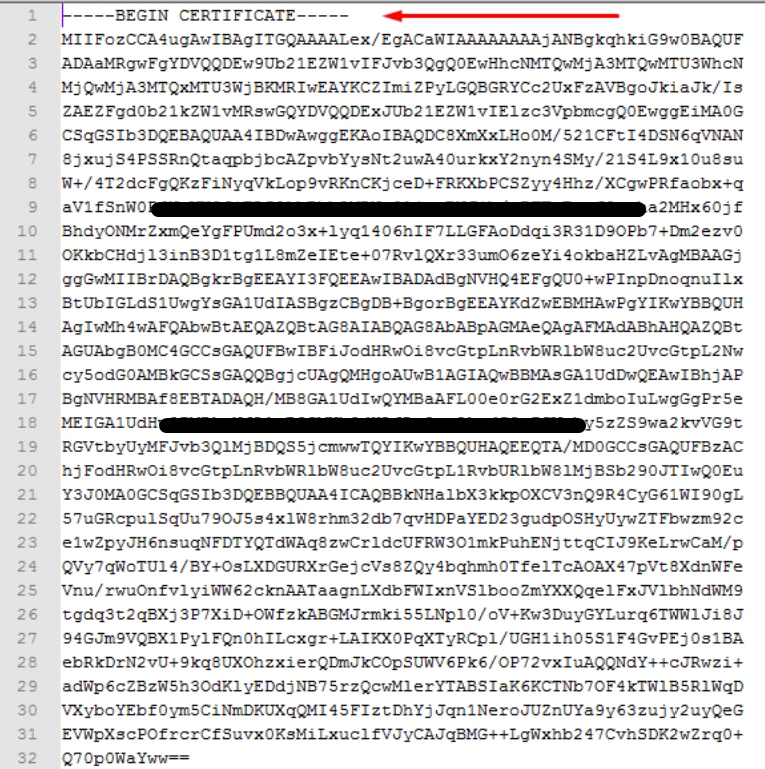

Ejemplo de formato legible PEM, como se muestra en la imagen.

DER

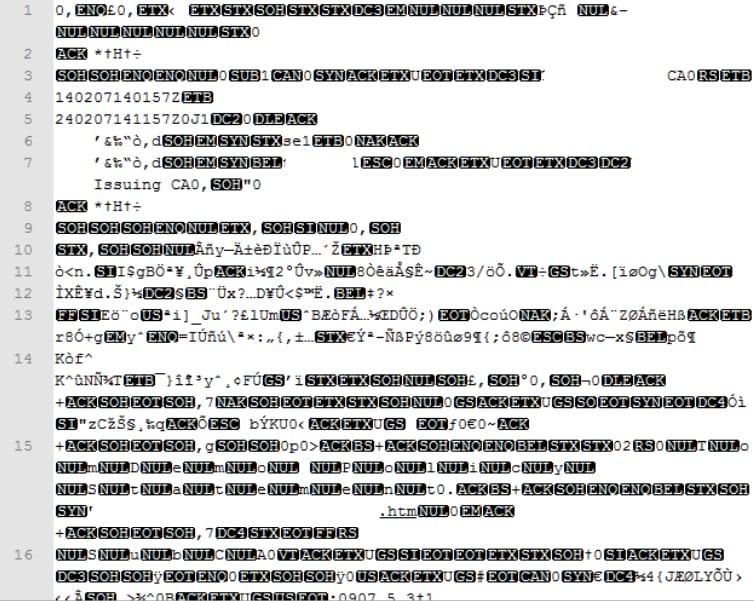

Ejemplo de formato de lectura DER, como se muestra en la imagen

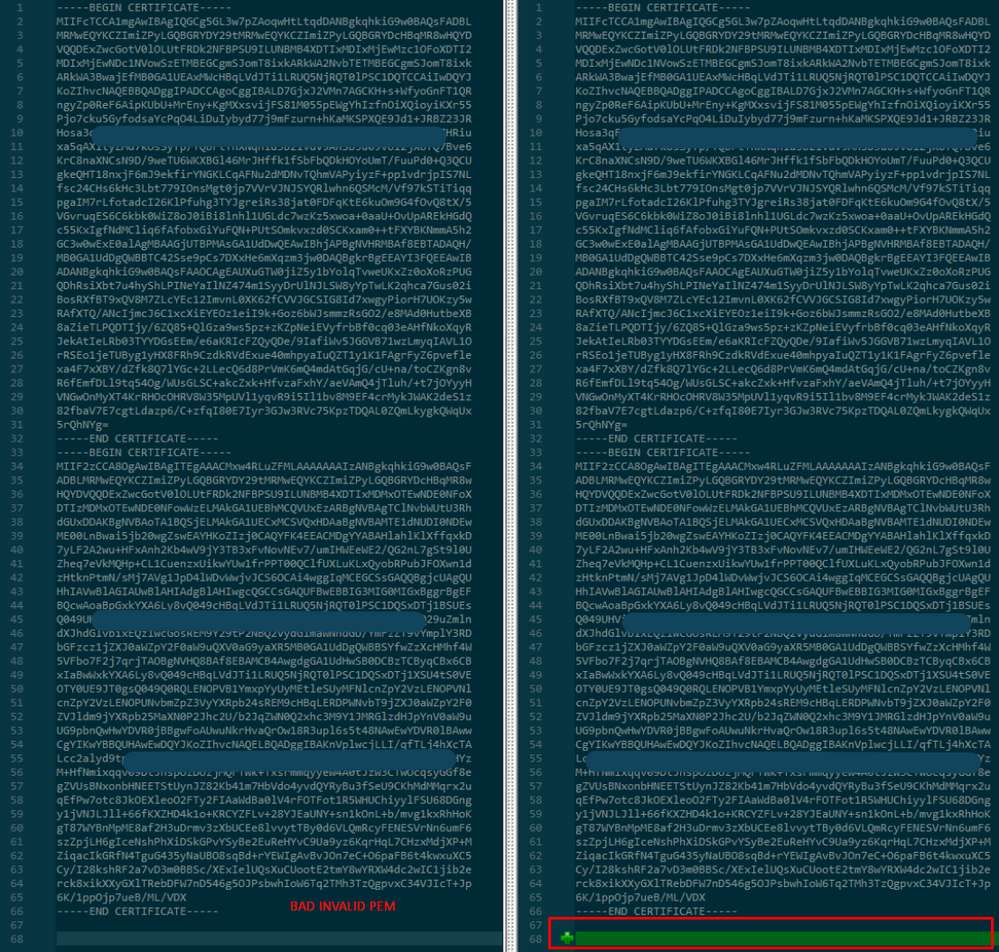

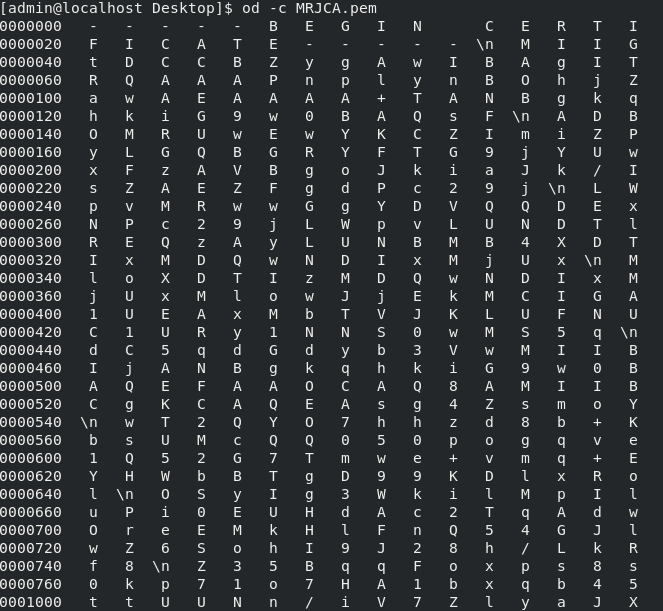

Diferencia entre el certificado creado en Windows y Linux

Una simple comparación simultánea de ambos certificados puede utilizar el complemento Comparar en el Bloc de notas ++, que ha anulado la diferencia codificada en la línea #68. A la izquierda, puede ver el certificado creado en Windows, a la derecha puede encontrar el certificado generado en el equipo Linux. El de la izquierda tiene retorno de carro que hace que el PEM de certificado no sea válido para FMC. Sin embargo, no puede distinguir la diferencia en el editor de texto excepto por esa línea en el Bloc de notas ++.

Copie el certificado PEM recién creado/convertido para la interfaz RootCA y CLEAN a su equipo Linux y quite la devolución de carro del archivo PEM.

sed -i 's/\r//'

Ejemplo, sed -i 's/\r/' OPADMIN.pem.

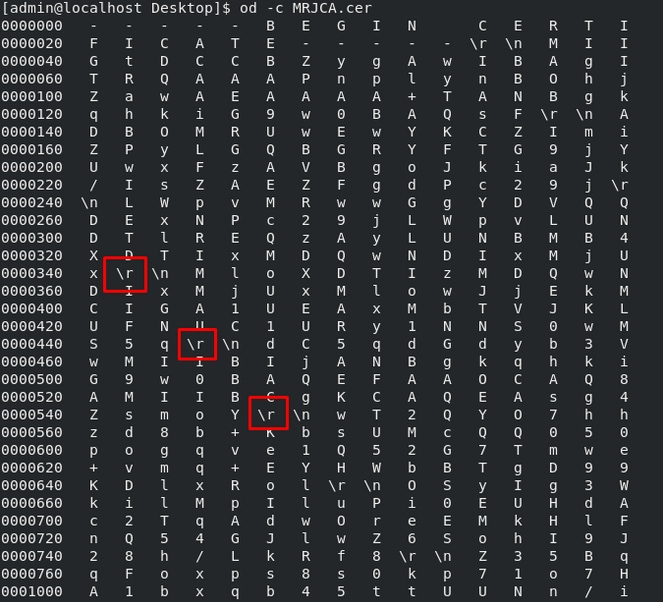

Verifique si el retorno de carro está presente.

od -c

Se muestran los certificados que aún tienen retorno de carro, como se muestra en la imagen.

Certificado después de ejecutarlo a través de una máquina Linux.

Para FMC combine Root_CA y el certificado de no carro en una máquina Linux utilice el siguiente comando.

cat

>

Ejemplo: cat Clean-interface_CSR_CA-signed_DER_CER_PEM_no-carnada.pem Root-CA.pem > Merge.pem.

También puede abrir un nuevo editor de texto en su equipo Linux y combinar ambos certificados Clean con el retorno de carro eliminado en un archivo y guardarlo con la extensión.PEM. Debe tener el certificado de CA en la parte superior y el certificado Clean Interface en la parte inferior.

Este debe ser el certificado que luego cargue en su FMC para integrarse con el dispositivo TG.

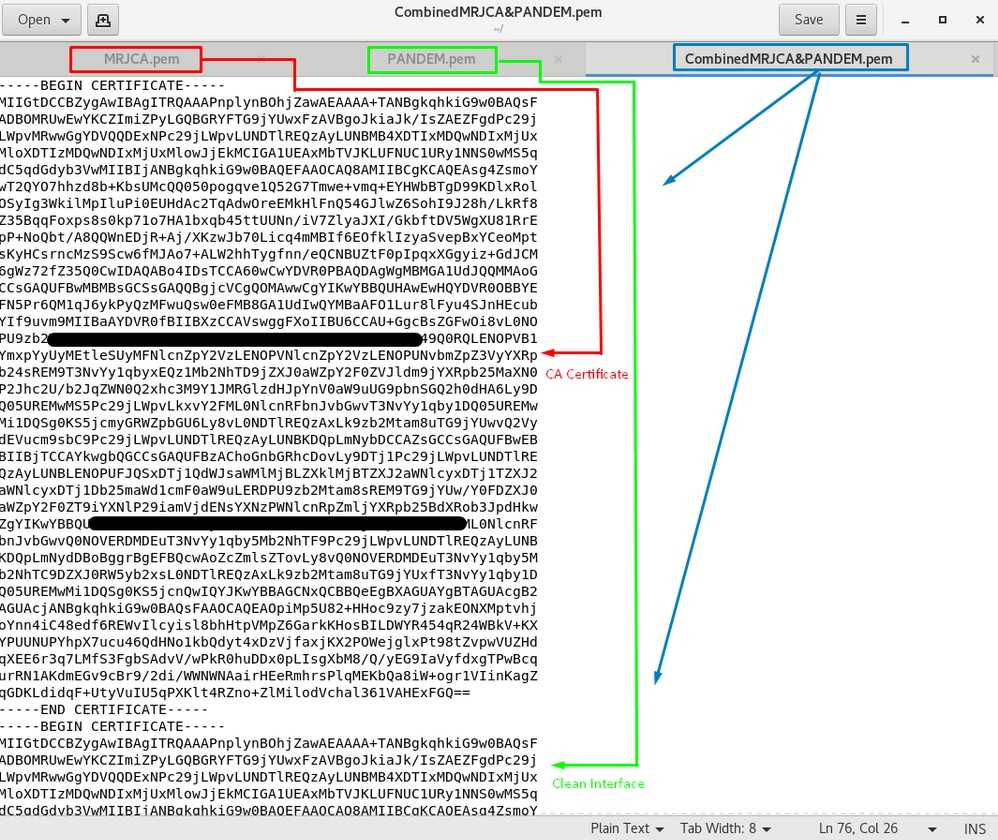

Carga de certificado en el dispositivo TG y FMC

Cargar certificado para una interfaz limpia

Vaya a Configuration > SSL > PANDEM - Actions Upload New Certificate > Add Certificate, como se muestra en la imagen.

Cargar certificado para una interfaz de administrador

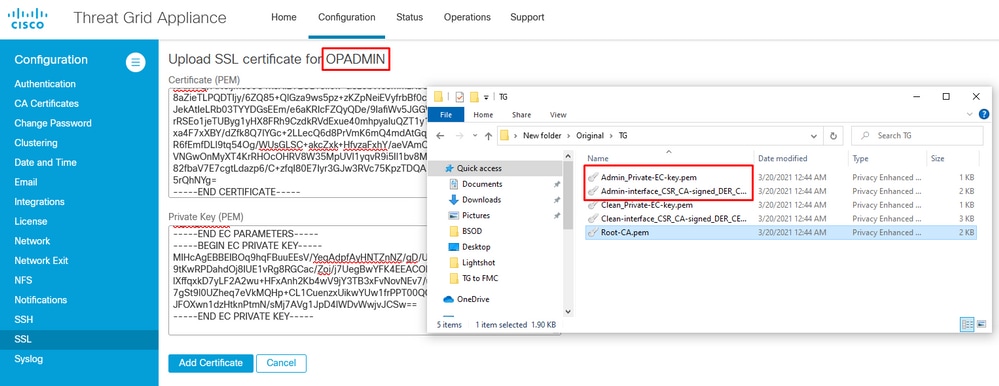

Vaya a Configuration > SSL > OPADMIN - Actions Upload New Certificate > Add Certificate, como se muestra en la imagen.

Cargar certificado a FMC

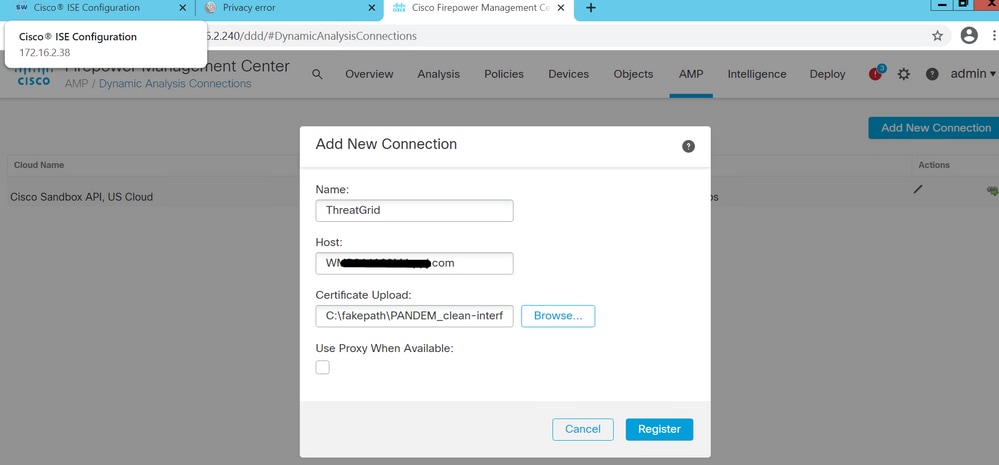

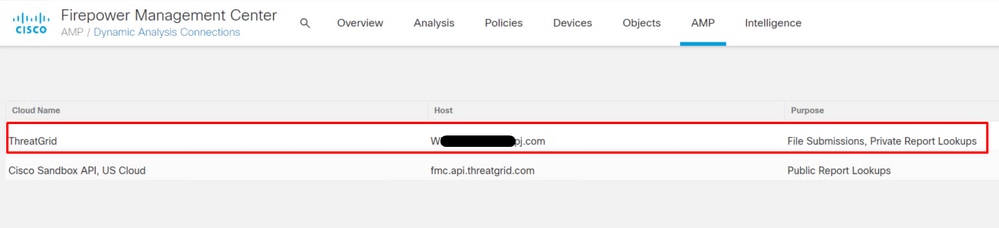

Para cargar el certificado en el FMC, navegue hasta AMP > Dynamic Analysis Connections > Add New Connection y luego complete la información requerida.

Nombre: Cualquier nombre para identificar.

Host: FQDN de interfaz limpia tal como se define cuando se genera el CSR para una interfaz limpia

Certificado: El certificado combinado de ROOT_CA y la interfaz limpia_no-carro.

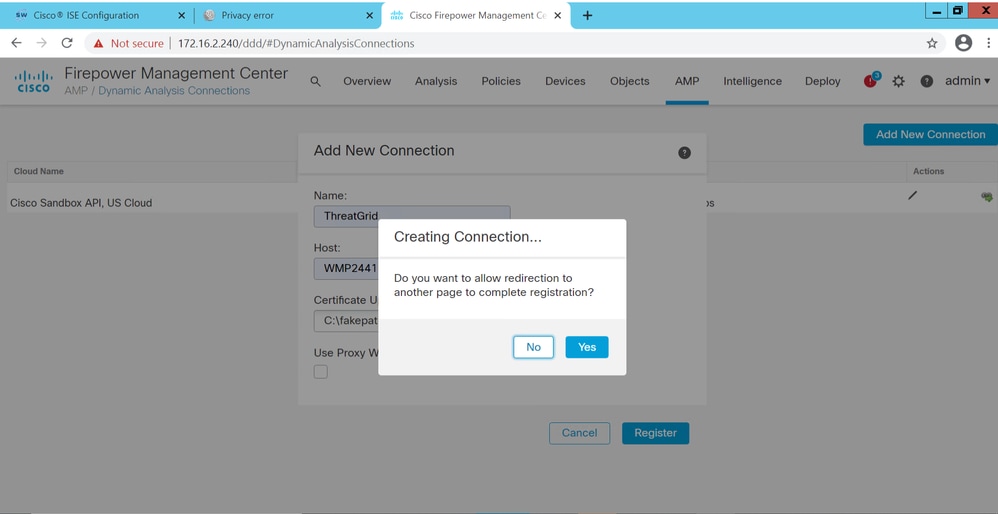

Una vez registrada la Nueva conexión, se muestra una ventana emergente, haga clic en el botón Sí.

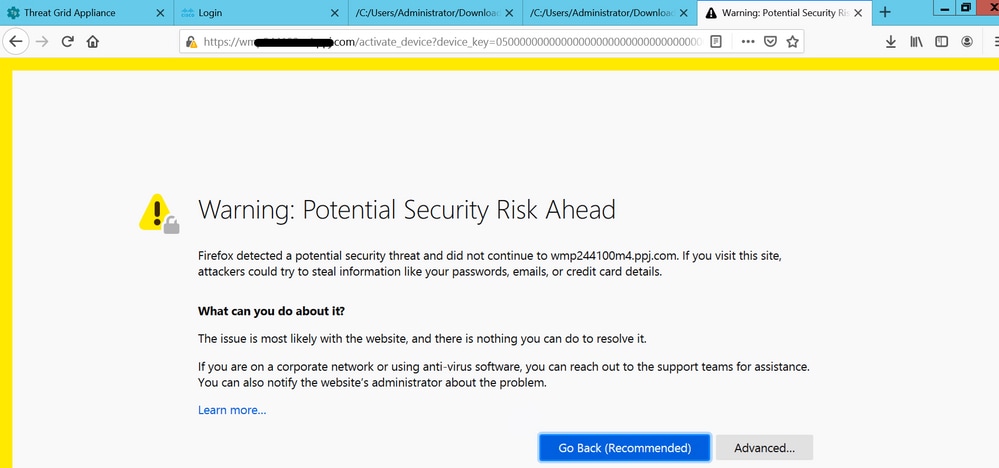

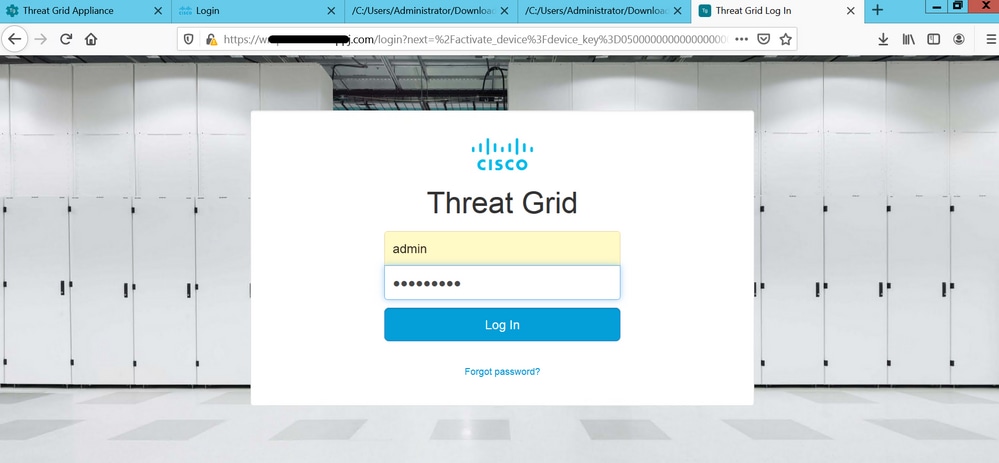

La página redirige a la interfaz TG Clean y al mensaje de inicio de sesión, como se muestra en las imágenes.

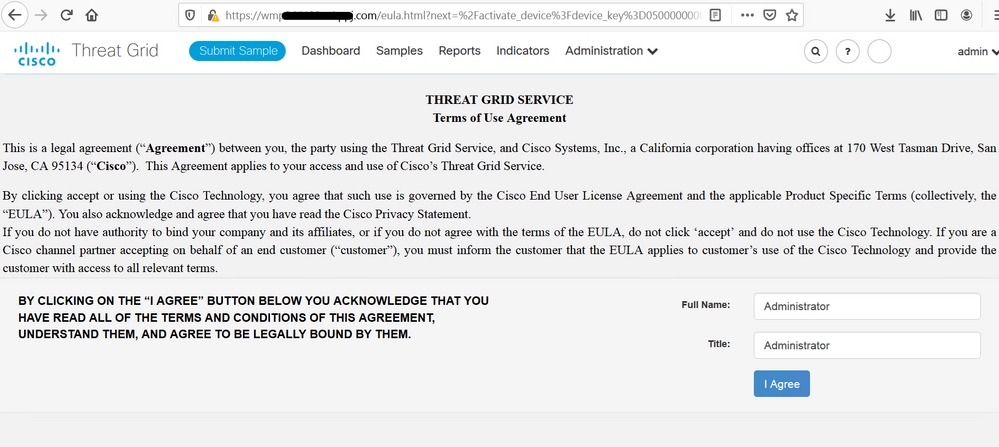

Acepte el CLUF.

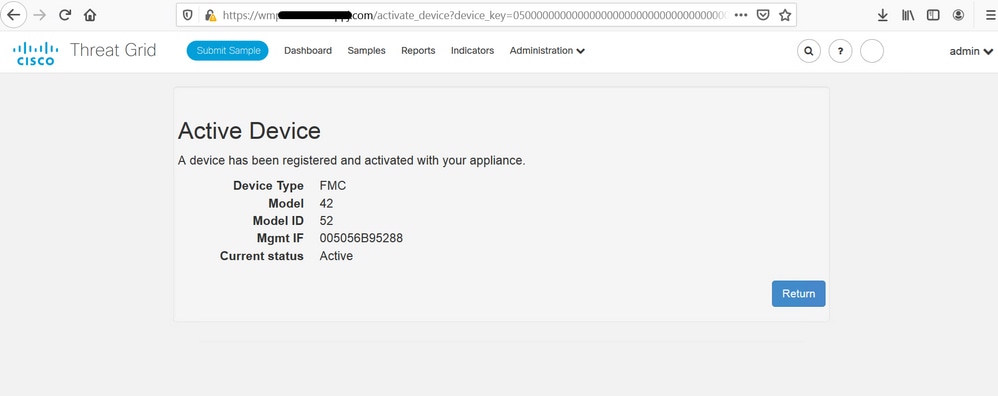

La integración correcta muestra un dispositivo activo, como se muestra en la imagen.

Haga clic en Volver, de vuelta a FMC con integración TG exitosa, como se muestra en la imagen.

Información Relacionada

Con la colaboración de ingenieros de Cisco

- Roman ValentaCisco TAC Engineer

- Nitin ShettigarCisco Engineer

- Edited by Yeraldin SanchezCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios