ACS 5.x y posterior - Configuración de la integración con Microsoft AD

Contenido

Introducción

Este documento proporciona una configuración de ejemplo para integrar Microsoft Active Directory con Cisco Secure Access Control System (ACS) 5.x y posteriores. ACS utiliza Microsoft Active Directory (AD) como almacén de identidades externo para guardar recursos como usuarios, equipos, grupos y atributos. ACS autentica estos recursos respecto a AD.

Prerequisites

Requirements

Asegúrese de cumplir estos requisitos antes de intentar esta configuración:

-

El dominio de directorio activo de Windows que se utilizará debe estar completamente configurado y operativo.

-

Utilice Dominio de Microsoft Windows Server 2003, Dominio de Microsoft Windows Server 2008 o Dominio de Microsoft Windows Server 2008 R2, ya que son compatibles con ACS 5.x.

Nota: La integración del dominio Microsoft Windows Server 2008 R2 con ACS se soporta desde ACS 5.2 y posterior.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco Secure ACS 5.3

-

Dominio de Microsoft Windows Server 2003

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Antecedentes

Windows Active Directory proporciona muchas características que se utilizan en el uso diario de la red. La integración de ACS 5.x con AD permite el uso de los usuarios de AD existentes, las máquinas y su mapeo de grupo.

ACS 5.x integrado con AD proporciona estas características:

-

Autenticación del equipo

-

Recuperación de atributos para autorización

-

Recuperación de certificado para autenticación EAP-TLS

-

Restricción de cuentas de equipo y usuario

-

Restricciones de acceso a máquinas

-

Comprobación de permisos de marcación

-

Opciones de devolución de llamada para usuarios de acceso telefónico

-

Atributos de soporte de marcado

Configuración

Configuración de ACS 5.x Application Deployment Engine (ADE-OS)

Antes de integrar ACS 5.x en AD, asegúrese de que TimeZone, Date & Time en el ACS coincida con el del controlador de dominio primario AD. También, defina el servidor DNS en el ACS para poder resolver el nombre de dominio desde el ACS 5.x. Complete estos pasos para configurar ACS 5.x Application Deployment Engine (ADE-OS):

-

SSH al dispositivo ACS e ingrese las credenciales de CLI.

-

Ejecute el comando clock timezone en el modo de configuración como se muestra para configurar TIMEZONE en el ACS para coincidir con el en el controlador de dominio.

clock timezone Asia/Kolkata

Nota: Asia/Calcuta es la zona horaria utilizada en este documento. Puede encontrar su zona horaria específica por el comando show timezones de modo exec.

-

En caso de que su controlador de dominio AD esté sincronizado con un servidor NTP que reside en su red, se recomienda encarecidamente utilizar el mismo servidor NTP en el ACS. Si no tiene servidor NTP, vaya al paso 4. Estos son los pasos para configurar el servidor NTP:

-

El servidor NTP se puede configurar con el comando ntp server <ip address of the NTP server> en el modo de configuración como se muestra.

ntp server 192.168.26.55 The NTP server was modified. If this action resulted in a clock modification, you must restart ACS.

Consulte ACS 5.x: Ejemplo de Configuración de Cisco ACS Synchronization with NTP Server para obtener más información sobre la configuración de NTP.

-

-

Para configurar la fecha y la hora manualmente, utilice el comando clock set en modo exec. Un ejemplo se muestra aquí:

clock set Jun 8 10:36:00 2012 Clock was modified. You must restart ACS. Do you want to restart ACS now? (yes/no) yes Stopping ACS. Stopping Management and View...................... Stopping Runtime...... Stopping Database.... Cleanup..... Starting ACS .... To verify that ACS processes are running, use the 'show application status acs' command.

-

Ahora verifique la zona horaria, fecha y hora con el comando show clock. El resultado del comando show clock se muestra aquí:

acs51/admin# show clock Fri Jun 8 10:36:05 IST 2012

-

Configure DNS en ACS con el comando <ip name-server <ip address of the DNS> en modo config como se muestra aquí:

ip name-server 192.168.26.55

Nota: La dirección IP de DNS la proporciona el administrador de dominio de Windows.

-

Ejecute el comando nslookup <nombre de dominio> para verificar el alcance del nombre de dominio como se muestra.

acs51/admin#nslookup MCS55.com Trying "MCS55.com" ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 60485 ;; flags: qr aa rd ra; QUERY: 1, ANSWER: 3, AUTHORITY: 0, ADDITIONAL: 1 ;; QUESTION SECTION: ;MCS55.com. IN ANY ;; ANSWER SECTION: MCS55.com. 600 IN A 192.168.26.55 MCS55.com. 3600 IN NS admin-zq2ttn9ux.MCS55.com. MCS55.com. 3600 IN SOA admin-zq2ttn9ux.MCS55.com. hostmaster.MCS55.com. 635 900 600 86400 3600 ;; ADDITIONAL SECTION: admin-zq2ttn9ux.MCS55.com. 3600 IN A 192.168.26.55 Received 136 bytes from 192.168.26.55#53 in 0 ms

Nota: Si la SECCIÓN DE RESPUESTA está vacía, póngase en contacto con el administrador del dominio de windows para averiguar el servidor DNS correcto para el dominio.

-

Ejecute el comando ip domain-name <nombre de dominio> para configurar DOMAIN-NAME en el ACS como se muestra aquí:

ip domain-name MCS55.com

-

Ejecute el comando hostname <hostname> para configurar HOSTNAME en el ACS como se muestra aquí:

hostname acs51

Nota: Debido a las limitaciones de NETBIOS, los nombres de host ACS deben contener menos o igual a 15 caracteres.

-

Ejecute el comando Write memory para guardar la configuración en ACS.

Conectar ACS 5.x a AD

Complete estos pasos para unirse a ACS5.x a AD:

-

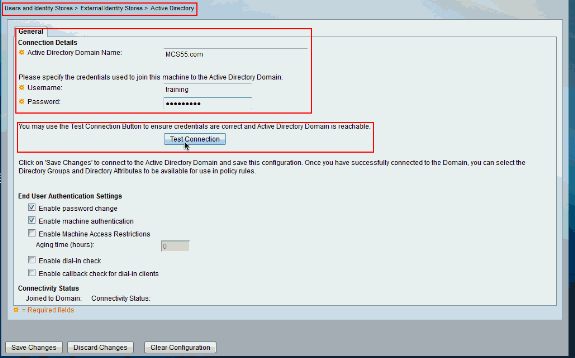

Elija Users and Identity Stores > External Identity Stores > Active Directory y proporcione el nombre de dominio, la cuenta AD (nombre de usuario) y su contraseña y haga clic en Test Connection.

Nota: La cuenta AD requerida para el acceso de dominio en ACS debe tener uno de los siguientes:

-

Agregue las estaciones de trabajo al usuario del dominio directamente en el dominio correspondiente.

-

Crear objetos de equipo o eliminar objetos de equipo en el contenedor de equipos correspondiente donde se crea la cuenta de la máquina ACS antes de unirse a la máquina ACS al dominio.

Nota: Cisco recomienda inhabilitar la política de bloqueo para la cuenta ACS y configurar la infraestructura AD para enviar alertas al administrador si se utiliza una contraseña incorrecta para esa cuenta. Esto se debe a que si ingresa una contraseña incorrecta, ACS no crea ni modifica su cuenta de máquina cuando es necesario y, por lo tanto, posiblemente niegue todas las autenticaciones.

Nota: La cuenta de Windows AD, que se une a ACS al dominio AD, se puede colocar en su propia unidad organizativa (OU). Se encuentra en su propia OU cuando se crea la cuenta o después con una restricción según la cual el nombre del dispositivo debe coincidir con el nombre de la cuenta AD.

-

-

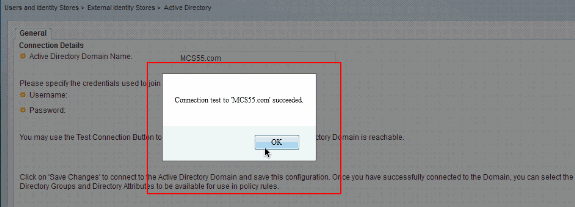

Esta captura de pantalla muestra que la conexión de prueba con AD es correcta. Luego haga clic en OK (Aceptar).

Nota: La configuración Centrify se ve afectada y a veces se desconecta cuando hay una respuesta lenta del servidor mientras se prueba la conexión ACS con el dominio AD. Sin embargo, funciona bien con las otras aplicaciones.

-

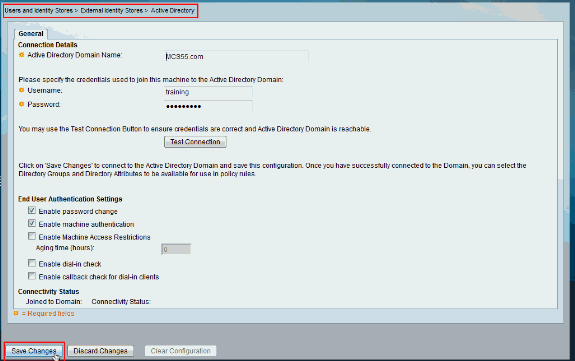

Haga clic en Guardar cambios para que el ACS se una a AD.

-

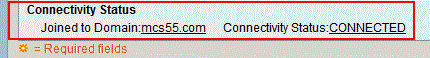

Una vez que el ACS se ha unido correctamente al dominio AD, se muestra en el estado de conectividad.

Nota: Cuando configura un almacén de identidades AD, ACS también crea:

-

Un nuevo diccionario para ese almacén con dos atributos: ExternalGroups y otro atributo para cualquier atributo recuperado de la página Atributos del directorio.

-

Un nuevo atributo, IdentityAccessRestricted. Puede crear manualmente una condición personalizada para este atributo.

-

Condición personalizada para la asignación de grupo desde el atributo ExternalGroup; el nombre de la condición personalizada es AD1:ExternalGroups y otra condición personalizada para cada atributo seleccionado en la página Atributos de directorio, por ejemplo, AD1:cn.

-

Configurar el servicio de acceso

Complete estos pasos para completar la configuración del servicio de acceso de modo que ACS pueda utilizar la integración de AD recientemente configurada.

-

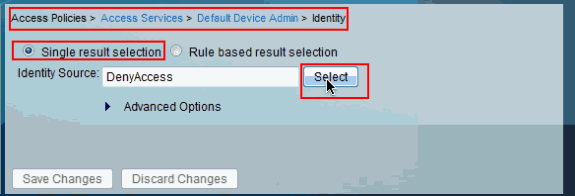

Elija el servicio desde el que desea que los usuarios sean autenticados desde AD y haga clic en Identidad. Ahora haga clic en Seleccionar junto al campo Origen de la Identidad.

-

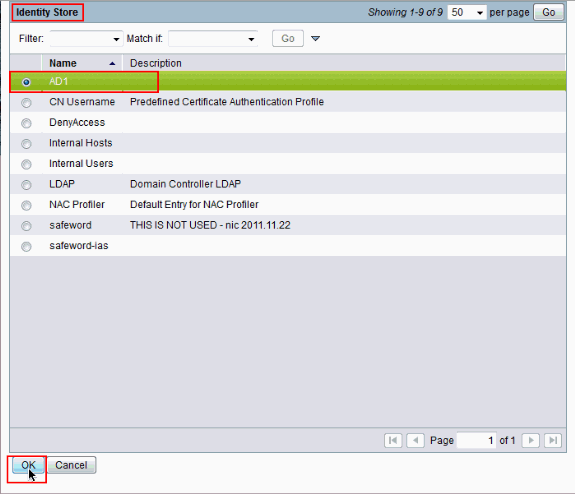

Elija AD1 y haga clic en Aceptar.

-

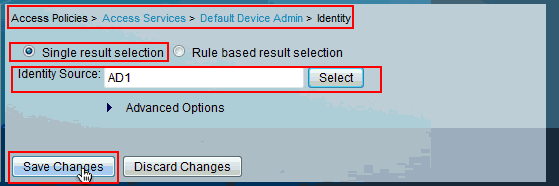

Haga clic en Guardar cambios.

Verificación

Para verificar la autenticación de AD, envíe una solicitud de autenticación desde un NAS con credenciales de AD. Asegúrese de que el NAS esté configurado en el ACS y que la solicitud sea procesada por el Servicio de Acceso configurado en la sección anterior.

-

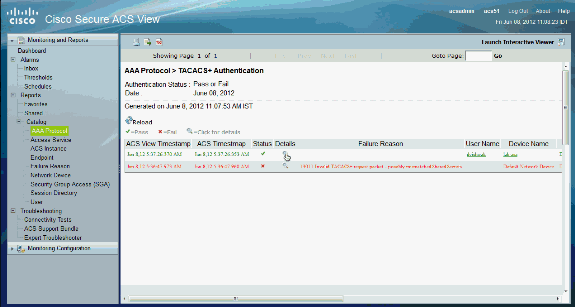

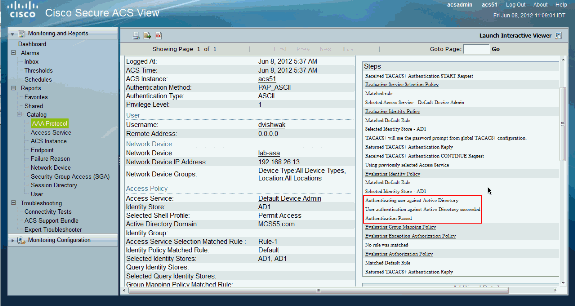

Después de una autenticación exitosa desde el registro NAS en la GUI de ACS y elija Monitoring and Reports > AAA Protocol > TACACS+Authentication. Identifique la autenticación pasada de la lista y haga clic en el símbolo lupa como se muestra.

-

Puede verificar a partir de los pasos que ACS ha enviado la solicitud de autenticación a AD.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

19-Jun-2012 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios