ACS 5.X: Ejemplo de Configuración de Servidor LDAP Seguro

Contenido

Introducción

El protocolo ligero de acceso a directorios (LDAP) es un protocolo de red para consultar y modificar servicios de directorio que se ejecutan en TCP/IP y UDP. LDAP es un mecanismo ligero para acceder a un servidor de directorio basado en x.500. RFC 2251 define LDAP.

Access Control Server (ACS) 5.x se integra con una base de datos externa LDAP, también denominada almacén de identidades, mediante el protocolo LDAP. Hay dos métodos para conectarse al servidor LDAP: texto sin formato (simple) y conexión SSL (cifrada). ACS 5.x se puede configurar para conectarse al servidor LDAP utilizando ambos métodos. En este documento, ACS 5.x está configurado para conectarse a un servidor LDAP mediante una conexión cifrada.

Prerequisites

Requirements

Este documento asume que ACS 5.x tiene una conexión IP con el servidor LDAP y que el puerto TCP 636 está abierto.

El servidor LDAP de Microsoft® Active Directory debe configurarse para aceptar conexiones LDAP seguras en el puerto TCP 636. Este documento supone que tiene el certificado raíz de la entidad de certificación (CA) que emitió el certificado de servidor al servidor LDAP de Microsoft. Para obtener más información sobre cómo configurar el servidor LDAP, consulte Cómo habilitar LDAP sobre SSL con una entidad de certificación de terceros.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco Secure ACS 5.x

-

servidor LDAP de Microsoft Active Directory

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Antecedentes

Servicio de directorio

El servicio de directorio es una aplicación de software, o un conjunto de aplicaciones, para almacenar y organizar información sobre los usuarios y los recursos de red de una red informática. Puede utilizar el servicio de directorio para administrar el acceso de los usuarios a estos recursos.

El servicio de directorio LDAP se basa en un modelo cliente-servidor. Un cliente inicia una sesión LDAP conectándose a un servidor LDAP y envía solicitudes de operación al servidor. A continuación, el servidor envía sus respuestas. Uno o más servidores LDAP contienen datos del árbol de directorios LDAP o de la base de datos de respaldo LDAP.

El servicio de directorio administra el directorio, que es la base de datos que contiene la información. Los servicios de directorio utilizan un modelo distribuido para almacenar información, y esa información suele replicarse entre los servidores de directorio.

Un directorio LDAP se organiza en una jerarquía de árbol simple y se puede distribuir entre muchos servidores. Cada servidor puede tener una versión replicada del directorio total que se sincroniza periódicamente.

Una entrada del árbol contiene un conjunto de atributos, donde cada atributo tiene un nombre (un tipo de atributo o una descripción de atributo) y uno o más valores. Los atributos se definen en un esquema.

Cada entrada tiene un identificador único: su nombre distinguido (DN). Este nombre contiene el nombre distintivo relativo (RDN) construido a partir de los atributos de la entrada, seguido del DN de la entrada principal. Puede pensar en el DN como un nombre de archivo completo, y el RDN como un nombre de archivo relativo en una carpeta.

Autenticación mediante LDAP

ACS 5.x puede autenticar una identidad en un almacén de identidad LDAP realizando una operación de enlace en el servidor de directorio para encontrar y autenticar la identidad. Si la autenticación es exitosa, ACS puede recuperar grupos y atributos que pertenecen a la entidad de seguridad. Los atributos a recuperar se pueden configurar en la interfaz web ACS (páginas LDAP). ACS puede utilizar estos grupos y atributos para autorizar la entidad de seguridad.

Para autenticar un usuario o consultar el almacén de identidad LDAP, ACS se conecta con el servidor LDAP y mantiene un pool de conexiones.

Administración de conexiones LDAP

ACS 5.x admite varias conexiones LDAP simultáneas. Las conexiones se abren a petición en el momento de la primera autenticación LDAP. Se configura el número máximo de conexiones para cada servidor LDAP. Al abrir las conexiones de antemano se acorta el tiempo de autenticación.

Puede establecer el número máximo de conexiones que se utilizarán para las conexiones de enlace simultáneas. El número de conexiones abiertas puede ser diferente para cada servidor LDAP (principal o secundario) y se determina según el número máximo de conexiones de administración configuradas para cada servidor.

ACS conserva una lista de conexiones LDAP abiertas (incluida la información de enlace) para cada servidor LDAP configurado en ACS. Durante el proceso de autenticación, el administrador de conexiones intenta encontrar una conexión abierta del grupo.

Si no existe una conexión abierta, se abre una nueva. Si el servidor LDAP ha cerrado la conexión, el administrador de conexiones informa de un error durante la primera llamada para buscar en el directorio e intenta renovar la conexión.

Una vez finalizado el proceso de autenticación, el administrador de conexiones libera la conexión al administrador de conexiones. Para obtener más información, consulte la Guía del Usuario de ACS 5.X.

Configurar

En esta sección encontrará la información para configurar las funciones descritas en este documento.

Instalación del certificado de CA raíz en ACS 5.x

Complete estos pasos para instalar un certificado de CA raíz en Cisco Secure ACS 5.x:

Nota: Asegúrese de que el servidor LDAP esté preconfigurado para aceptar conexiones cifradas en el puerto TCP 636. Para obtener más información sobre cómo configurar el servidor LDAP de Microsoft, consulte Cómo habilitar LDAP sobre SSL con una entidad emisora de certificados de terceros.

-

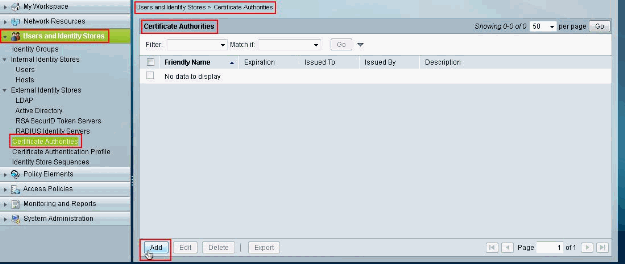

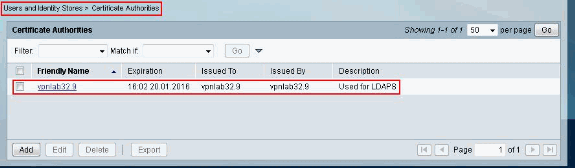

Elija Users and Identity Stores > Certificate Authorities, luego haga clic en Add para agregar el certificado raíz de la CA que emitió el certificado de servidor al servidor LDAP de Microsoft.

-

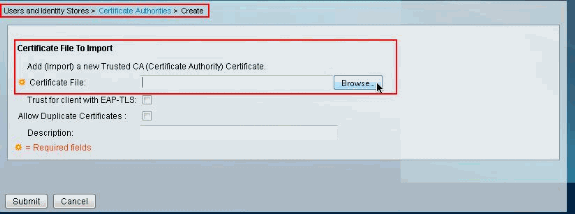

En la sección Archivo de certificado para importar, haga clic en Examinar junto a Archivo de certificado para buscar el archivo de certificado.

-

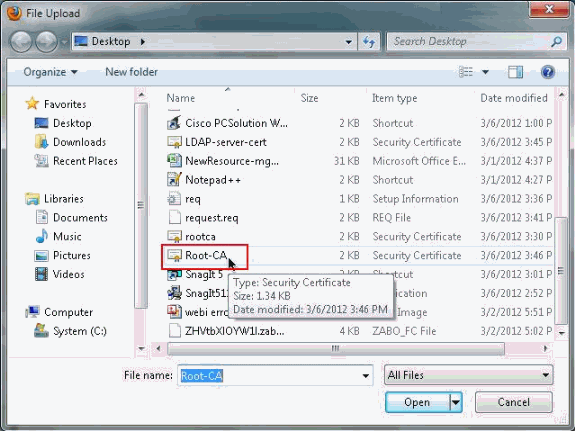

Elija el archivo de certificado requerido (el certificado raíz de la CA que emitió el certificado de servidor al servidor LDAP de Microsoft) y haga clic en Abrir.

-

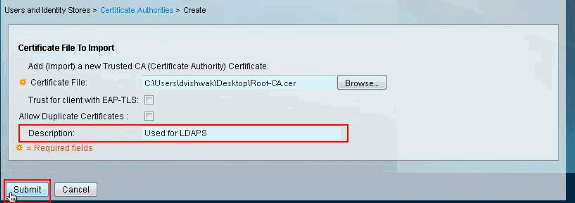

Proporcione una Descripción en el espacio proporcionado junto a Descripción y haga clic en Enviar.

Esta imagen muestra que el certificado raíz se ha instalado correctamente:

Configuración de ACS 5.X para LDAP seguro

Complete estos pasos para configurar ACS 5.x para LDAP seguro:

-

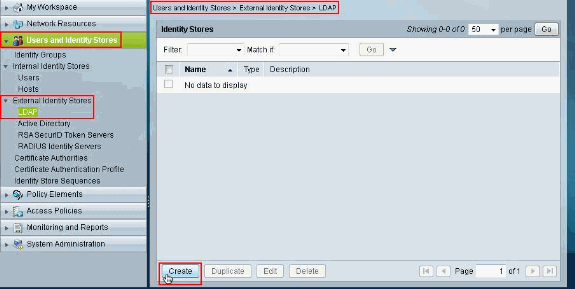

Elija Users and Identity Stores > External Identity Stores > LDAP y haga clic en Create para crear una nueva conexión LDAP.

-

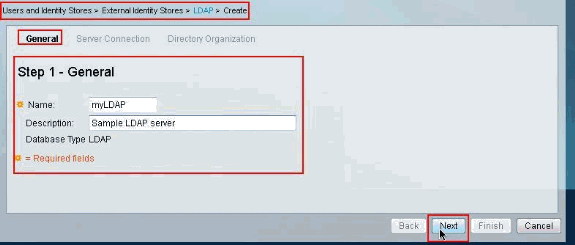

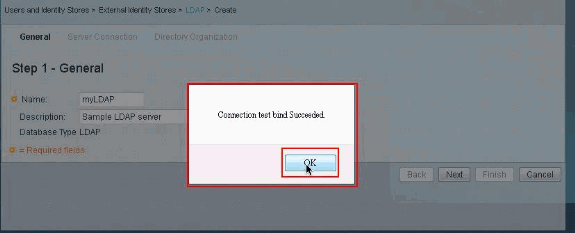

En la ficha General, proporcione el Nombre y la Descripción (opcional) para el nuevo LDAP y, a continuación, haga clic en Next.

-

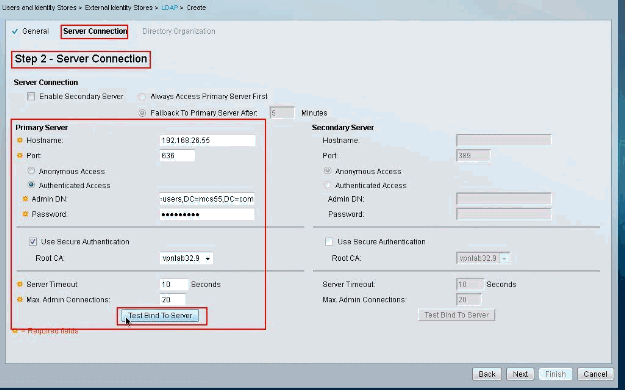

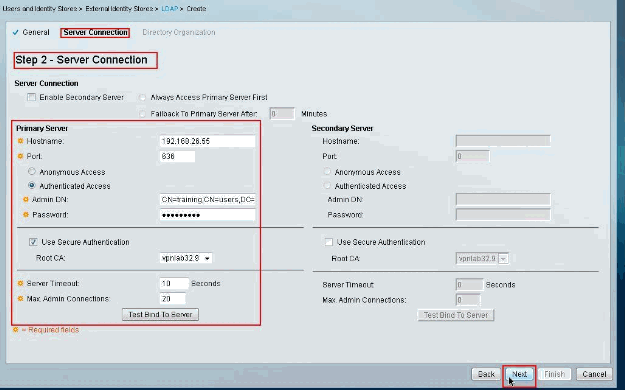

En la pestaña Server Connection de la sección Primary Server, proporcione el nombre de host, el puerto, el DN de administrador y la contraseña. Asegúrese de que la casilla de verificación junto a Use Secure Authentication esté marcada y elija el certificado de CA raíz instalado recientemente. Haga clic en Probar enlace al servidor.

Nota: El número de puerto asignado por IANA para LDAP seguro es TCP 636. Sin embargo, confirme el número de puerto que su servidor LDAP está utilizando desde su administrador LDAP.

Nota: El administrador de LDAP debe proporcionarle el DN de administrador y la contraseña. El DN de administrador debe tener permisos de lectura en todas las OU del servidor LDAP.

En la siguiente imagen se muestra que el enlace de prueba de conexión al servidor se ha realizado correctamente.

Nota: Si el enlace de prueba no se realiza correctamente, vuelva a verificar el nombre de host, el número de puerto, el DN de administrador, la contraseña y la CA raíz desde su administrador LDAP.

-

Haga clic en Next (Siguiente).

-

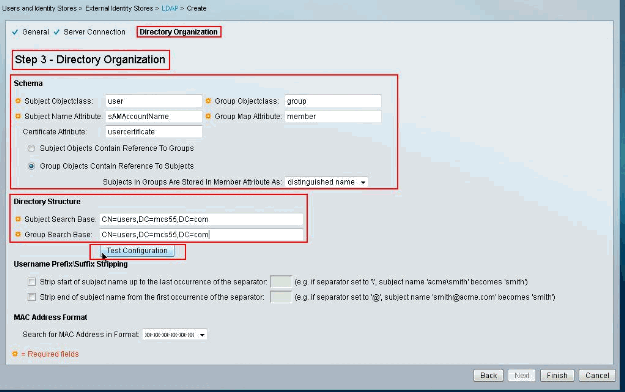

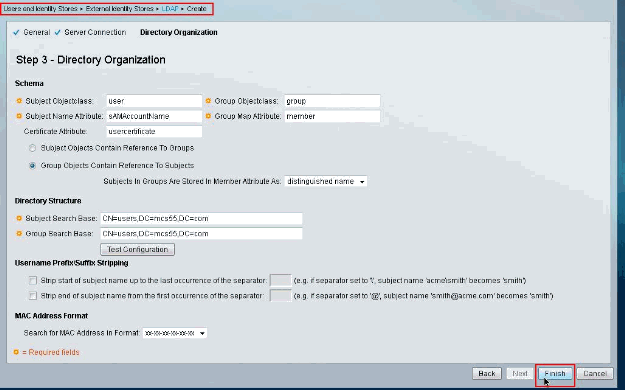

En la pestaña Directory Organization de la sección Schema, proporcione los detalles necesarios. De manera similar, proporcione la información requerida en la sección Estructura de directorios según lo proporcionado por su administrador de LDAP. Haga clic en Test Configuration.

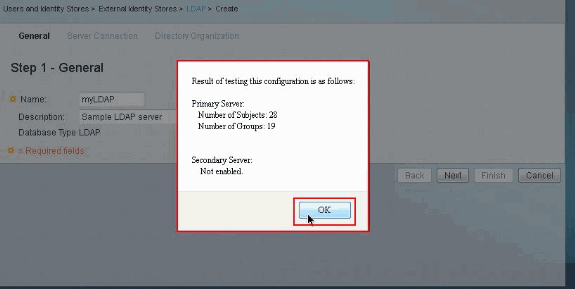

La siguiente imagen muestra que la prueba de configuración se ha realizado correctamente.

Nota: Si la Prueba de Configuración no es exitosa, vuelva a verificar los parámetros provistos en el Esquema y la Estructura de Directorios desde su administrador LDAP.

-

Haga clic en Finish (Finalizar).

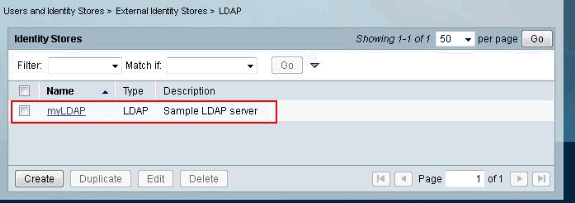

El servidor LDAP se ha creado correctamente.

Configuración del almacén de identidades

Siga estos pasos para configurar el almacén de identidades:

-

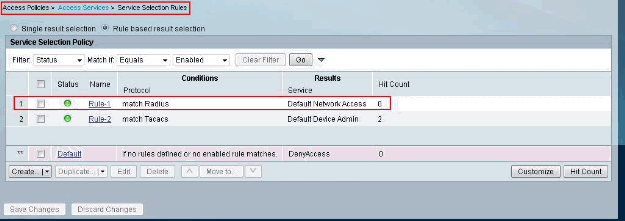

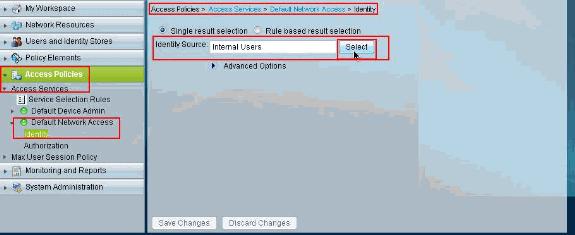

Elija Access Policies > Access Services > Service Selection Rules y verifique qué servicio va a utilizar el servidor LDAP seguro para la autenticación. En este ejemplo, el servicio es Default Network Access.

-

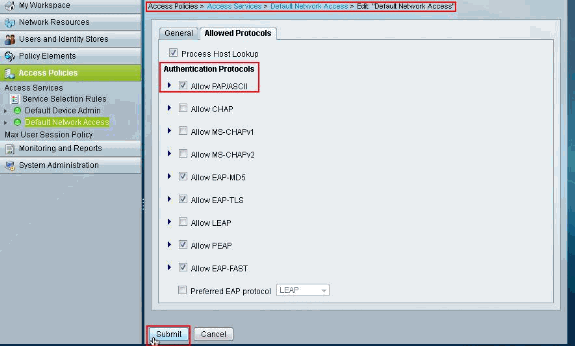

Después de verificar el servicio en el paso 1, vaya al servicio en particular y haga clic en Protocolos permitidos. Asegúrese de que la opción Allow PAP/ASCII esté seleccionada y luego haga clic en Submit.

Nota: Puede seleccionar otros protocolos de autenticación con Permitir PAP/ASCII.

-

Haga clic en el servicio identificado en el paso 1 y, a continuación, haga clic en Identidad. Haga clic en Seleccionar junto a Origen de identidad.

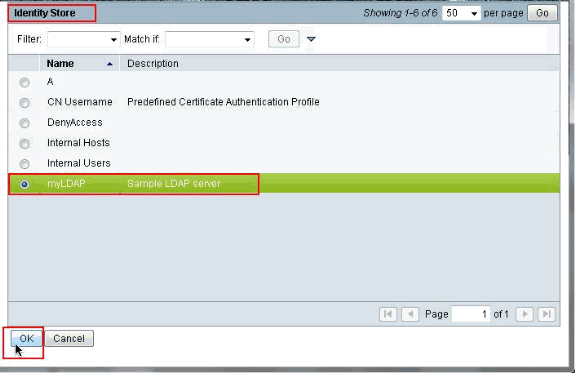

-

Seleccione el recién creado servidor LDAP seguro (myLDAP en este ejemplo), luego haga clic en Aceptar.

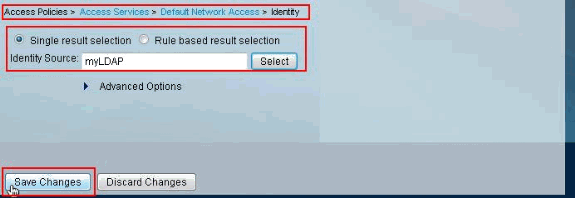

-

Haga clic en Guardar cambios.

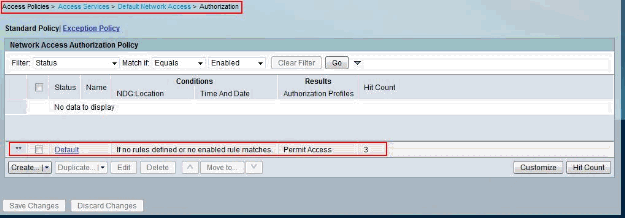

-

Vaya a la sección Autorización del servicio identificado en el paso 1 y asegúrese de que haya al menos una regla que permita la Autenticación.

Troubleshoot

El ACS envía una solicitud de enlace para autenticar al usuario contra un servidor LDAP. La solicitud de enlace contiene el DN del usuario y la contraseña de usuario en texto no cifrado. Un usuario se autentica cuando el DN y la contraseña del usuario coinciden con el nombre de usuario y la contraseña en el directorio LDAP.

-

Errores de autenticación: ACS registra los errores de autenticación en los archivos de registro de ACS.

-

Errores de inicialización: utilice la configuración de tiempo de espera del servidor LDAP para configurar el número de segundos que el ACS espera una respuesta de un servidor LDAP antes de determinar que la conexión o autenticación en ese servidor ha fallado. Las posibles razones para que un servidor LDAP devuelva un error de inicialización son:

-

LDAP no es compatible

-

El servidor está inactivo

-

El servidor no tiene memoria suficiente

-

El usuario no tiene privilegios

-

Se han configurado credenciales de administrador incorrectas

-

-

Errores de enlace: las posibles razones para que un servidor LDAP devuelva errores de enlace (autenticación) son:

-

Filtrado de errores

-

Falla una búsqueda que utiliza criterios de filtro

-

Errores de parámetro

-

Se introdujeron parámetros no válidos

-

La cuenta de usuario está restringida (deshabilitada, bloqueada, caducada, la contraseña caducada, etc.)

-

Estos errores se registran como errores de recursos externos, lo que indica un posible problema con el servidor LDAP:

-

Error de conexión

-

El tiempo de espera expiró

-

El servidor está inactivo

-

El servidor no tiene memoria suficiente

Este error se registra como un error de usuario desconocido: no existe ningún usuario en la base de datos.

Este error se registra como un error de contraseña no válida, donde el usuario existe, pero la contraseña enviada no es válida: se ingresó una contraseña no válida.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

12-Mar-2012 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios