Configuración del Bloqueo IPS con IME

Contenido

Introducción

Este documento explica la configuración del bloqueo del sistema de prevención de intrusiones (IPS) con el uso de IPS Manager Express (IME). Los sensores IME e IPS se utilizan para administrar un router Cisco para el bloqueo. Recuerde estos elementos cuando considere esta configuración:

-

Instale el sensor y asegúrese de que funciona correctamente.

-

Haga que la interfaz de sabueso se expanda al router fuera de la interfaz.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco IPS Manager Express 7.0

-

Cisco IPS Sensor 7.0(0.88)E3

-

Router Cisco IOS® con Cisco IOS Software Release 12.4

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Configurar

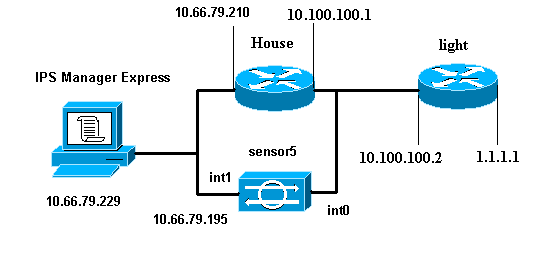

Diagrama de la red

Este documento utiliza esta configuración de red:

Configuraciones

Este documento usa estas configuraciones.

| Luz del router |

|---|

Current configuration : 906 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 10.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 10.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Base del router |

|---|

Current configuration : 939 bytes ! version 12.4 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! logging queue-limit 100 enable password cisco ! ip subnet-zero ! ! no ip cef no ip domain lookup ! ip audit notify log ip audit po max-events 100 ! ! no voice hpi capture buffer no voice hpi capture destination ! ! ! ! interface FastEthernet0/0 ip address 10.66.79.210 255.255.255.224 duplex auto speed auto ! interface FastEthernet0/1 ip address 10.100.100.1 255.255.255.0 ip access-group IDS_FastEthernet0/1_in_0 in !--- After you configure blocking, !--- IDS Sensor inserts this line. duplex auto speed auto ! interface ATM1/0 no ip address shutdown no atm ilmi-keepalive ! ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 10.100.100.2 no ip http server no ip http secure-server ! ! ip access-list extended IDS_FastEthernet0/1_in_0 permit ip host 10.66.79.195 any permit ip any any !--- After you configure blocking, !--- IDS Sensor inserts this line. ! call rsvp-sync ! ! mgcp profile default ! ! line con 0 exec-timeout 0 0 line aux 0 line vty 0 4 exec-timeout 0 0 password cisco login line vty 5 15 login ! ! end |

Iniciar la configuración del sensor

Complete estos pasos para iniciar la configuración del Sensor.

-

Si esta es la primera vez que se registra en el Sensor, debe ingresar cisco como el nombre de usuario y cisco como la contraseña.

-

Cuando el sistema se lo solicite, cambie la contraseña.

Nota: Cisco123 es una palabra de diccionario y no se permite en el sistema.

-

Escriba setup y siga el mensaje del sistema para configurar los parámetros básicos de los sensores.

-

Ingresar esta información

sensor5#setup --- System Configuration Dialog --- !--- At any point you may enter a question mark '?' for help. !--- Use ctrl-c to abort the configuration dialog at any prompt. !--- Default settings are in square brackets '[]'. Current time: Thu Oct 22 21:19:51 2009 Setup Configuration last modified: Enter host name[sensor]: Enter IP interface[10.66.79.195/24,10.66.79.193]: Modify current access list?[no]: Current access list entries: !--- permit the ip address of workstation or network with IME Permit:10.66.79.0/24 Permit: Modify system clock settings?[no]: Modify summer time settings?[no]: Use USA SummerTime Defaults?[yes]: Recurring, Date or Disable?[Recurring]: Start Month[march]: Start Week[second]: Start Day[sunday]: Start Time[02:00:00]: End Month[november]: End Week[first]: End Day[sunday]: End Time[02:00:00]: DST Zone[]: Offset[60]: Modify system timezone?[no]: Timezone[UTC]: UTC Offset[0]: Use NTP?[no]: yes NTP Server IP Address[]: Use NTP Authentication?[no]: yes NTP Key ID[]: 1 NTP Key Value[]: 8675309 -

Guarde la configuración.

El sensor puede tardar unos minutos en guardar la configuración.

[0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

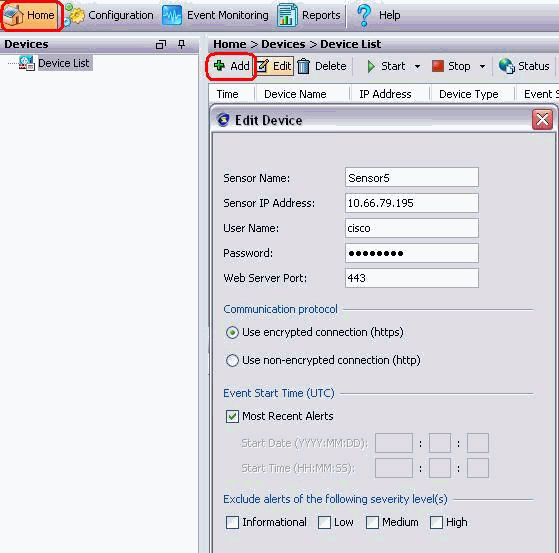

Agregar el sensor al IME

Complete estos pasos para agregar el Sensor al IME.

-

Vaya a la PC con Windows, que instaló el administrador de IPS Express y abra el administrador de IPS Express.

-

Elija Home > Add.

-

Escriba esta información y haga clic en Aceptar para finalizar la configuración.

-

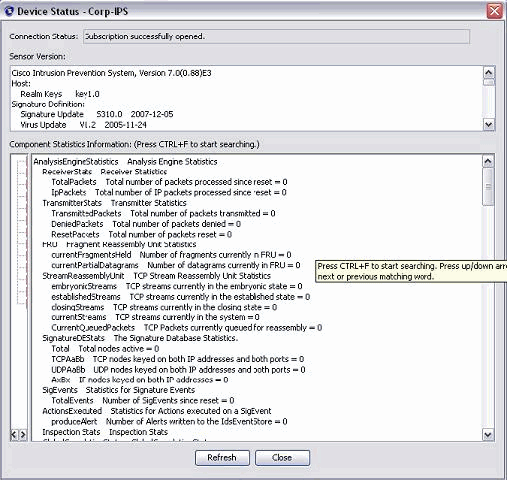

Elija Devices > Sensor5 para verificar el estado del Sensor y luego haga clic con el botón derecho para elegir el Estado.

Asegúrese de que puede ver la suscripción abierta correctamente. mensaje.

Configuración del Bloqueo para el Cisco IOS Router

Complete estos pasos para configurar el bloqueo para la ruta del IOS de Cisco:.

-

Desde el ordenador IME, abra su navegador web y vaya a https://10.66.79.195.

-

Haga clic en Aceptar para aceptar el certificado HTTPS descargado del Sensor.

-

En la ventana de registro, ingrese como nombre de usuario cisco y 123cisco123 como contraseña.

Aparece esta interfaz de administración IME:

-

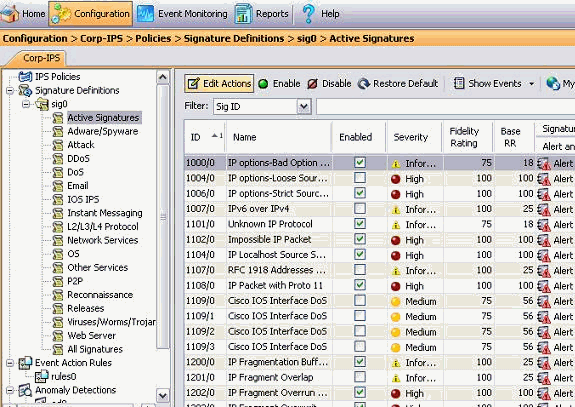

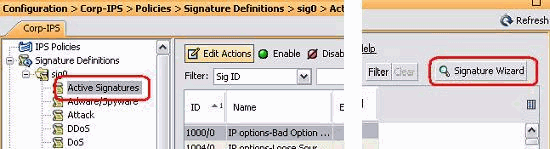

En la ficha Configuración, haga clic en Firmas activas.

-

A continuación, haga clic en Asistente para firmas.

Nota: La captura de pantalla anterior se ha cortado en dos partes debido a la limitación de espacio.

-

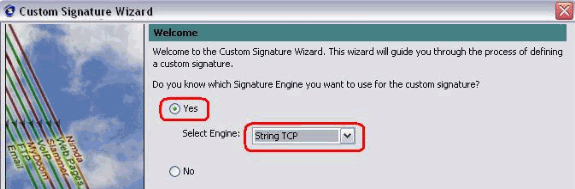

Elija Yes y String TCP como motor de firma. Haga clic en Next (Siguiente).

-

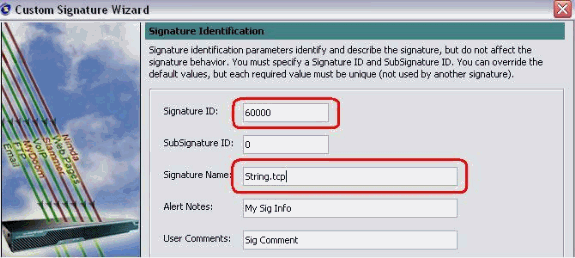

Puede dejar esta información como predeterminada o introducir su propia ID de firma, nombre de firma y notas del usuario. Haga clic en Next (Siguiente).

-

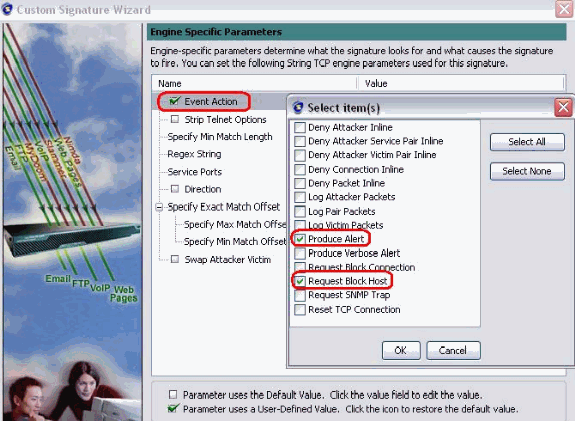

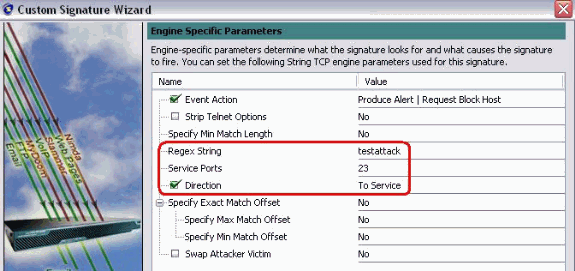

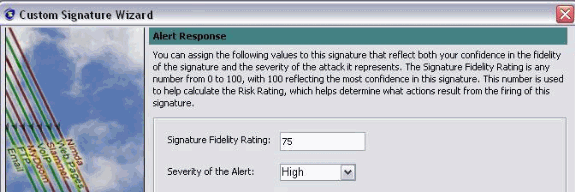

Elija Acción de evento y elija Producir alerta y Solicitar bloque host. Haga clic en Next para continuar.

-

Ingrese una Expresión Regular , que en este ejemplo es testattack, ingrese 23 para los Puertos de Servicio, elija To Service para la Dirección y haga clic en Next para continuar.

-

Puede dejar esta información como Predeterminada. Haga clic en Next (Siguiente).

-

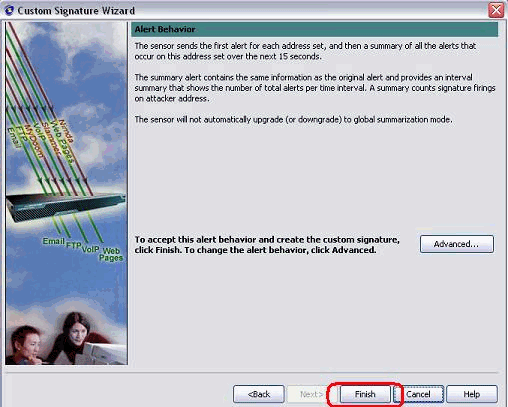

Haga clic en Finalizar para finalizar el asistente.

-

Elija Configuration > sig0 > Active Signations para localizar la firma recién creada por Sig ID o Sig Name. Haga clic en Editar para ver la firma.

-

Haga clic en Aceptar después de confirmar y haga clic en el botón Aplicar para aplicar la firma al Sensor.

-

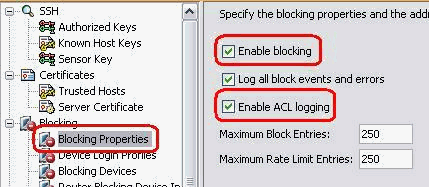

En la ficha Configuración, en Administración de sensores, haga clic en Bloqueo. En el panel izquierdo, elija Blocking Properties y marque Enable Blocking.

-

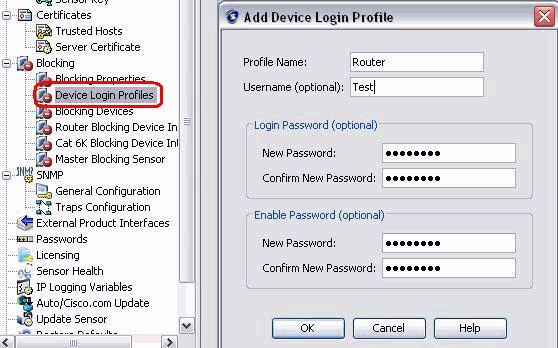

Ahora desde el panel izquierdo, vaya al perfil de inicio de sesión del dispositivo. Para crear un nuevo perfil, haga clic en Agregar. Una vez creado, haga clic en Aceptar y Aplicar para sensor y continuar.

-

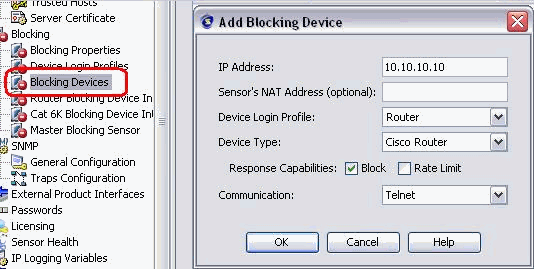

El siguiente paso es configurar el router como dispositivo de bloqueo. En el panel izquierdo, elija Bloqueo de dispositivo, haga clic en Agregar para agregar esta información. A continuación, haga clic en Aceptar y Aplicar.

-

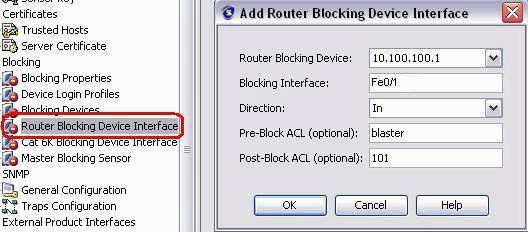

Ahora, desde el panel izquierdo, configure las interfaces del dispositivo de bloqueo. Agregue la información, haga clic en Aceptar y Aplicar.

Verificación

Iniciar el ataque y el bloqueo

Complete estos pasos para iniciar el ataque y el bloqueo:

-

Antes de iniciar el ataque, vaya a IME, elija Event Monitoring > Dropped Attacks View y elija el sensor de la derecha.

-

Telnet a Router House y verifique la comunicación del servidor con estos comandos.

house#show user Line User Host(s) Idle Location * 0 con 0 idle 00:00:00 226 vty 0 idle 00:00:17 10.66.79.195 house#show access-list Extended IP access list IDS_FastEthernet0/1_in_0 permit ip host 10.66.79.195 any permit ip any any (12 matches) house#

-

Desde el router Light, realice una conexión Telnet al router House y escriba testattack.

Pulse <space> o <enter> para reiniciar la sesión Telnet.

light#telnet 10.100.100.1 Trying 10.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack [Connection to 10.100.100.1 lost] !--- Host 10.100.100.2 has been blocked due to the !--- signature "testattack" triggered. -

Telnet a Router House y utilice el comando show access-list como se muestra aquí.

house#show access-list Extended IP access list IDS_FastEthernet0/1_in_0 10 permit ip host 10.66.79.195 any 20 deny ip host 10.100.100.2 any (71 matches) 30 permit ip any any

-

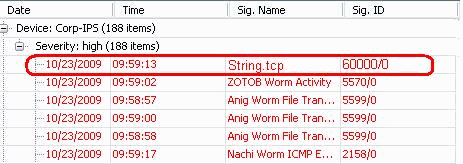

Desde el Panel del Visor de Eventos IDS, aparece la alarma roja una vez que se inicia el ataque.

Troubleshoot

En esta sección encontrará información que puede utilizar para solucionar problemas de configuración.

Consejos

Utilice estas sugerencias para la resolución de problemas:

-

Desde el Sensor, observe la salida show statistics network-access y asegúrese de que el estado"esté activo. Desde la consola o SSH al sensor, esta información se visualiza:

sensor5#show statistics network-access Current Configuration AllowSensorShun = false ShunMaxEntries = 100 NetDevice Type = Cisco IP = 10.66.79.210 NATAddr = 0.0.0.0 Communications = telnet ShunInterface InterfaceName = FastEthernet0/1 InterfaceDirection = in State ShunEnable = true NetDevice IP = 10.66.79.210 AclSupport = uses Named ACLs State = Active ShunnedAddr Host IP = 10.100.100.2 ShunMinutes = 15 MinutesRemaining = 12 sensor5# -

Asegúrese de que el parámetro de comunicación muestre que se utiliza el protocolo correcto como Telnet o SSH con 3DES. Puede probar un SSH o Telnet manual desde un cliente SSH/Telnet en un PC para verificar que las credenciales de nombre de usuario y contraseña sean correctas. A continuación, intente conectarse a Telnet o SSH desde el propio Sensor al router y vea si puede iniciar sesión correctamente en el router.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

17-Dec-2009 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios