Configuración de ISE 2.2 PIC con proveedor WMI de Active Directory

Opciones de descarga

-

ePub (1.0 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.6 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar y resolver problemas de implementación de Identity Services Engine Passive Identity Connector (ISE PIC) con el proveedor de Active Directory Windows Management Instrumentation (AD WMI). ISE PIC es una versión ligera de ISE que se centra en las funciones de Pasivo ID.

ISE PIC es una solución de ID única para toda la cartera de soluciones de seguridad de Cisco que utiliza únicamente la identidad pasiva. Significa que la autorización o las políticas no se pueden configurar en ISE PIC. Admite diferentes proveedores (agentes, WMI, Syslog, API) y se puede integrar mediante la API REST. Tiene capacidad para consultar los terminales (el usuario ha iniciado sesión) ¿El terminal aún está conectado?)

Prerequisites

Requirements

Cisco recomienda que tenga conocimientos básicos sobre estos temas:

-

Cisco Identity Service Engine

- Microsoft Active Directory

- Microsoft WMI

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco Identity Service Engine Passive Identity Connector versión 2.2.0.470

- Service Pack 1 de Microsoft Windows 7

- Microsoft Windows Server 2012 r2

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Antecedentes

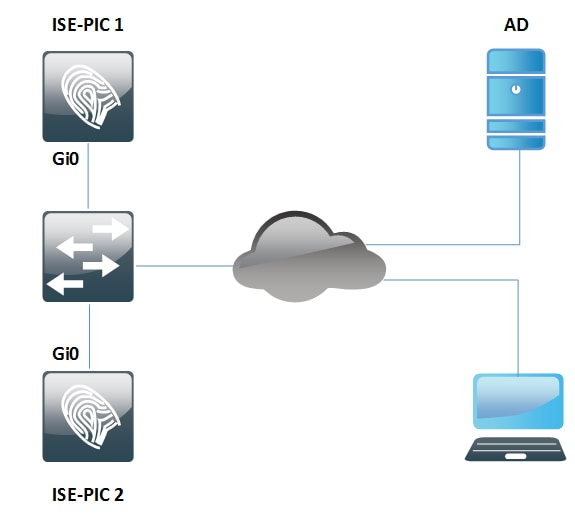

La cantidad máxima de nodos en la implementación de ISE PIC es 2. Este ejemplo muestra cómo configurar la implementación de ISE PIC para alta disponibilidad, de modo que se utilicen dos máquinas virtuales (VM). En una implementación de ISE PIC, los nodos pueden tener funciones: primario y secundario. En esto sólo un nodo puede ser Primario a la vez y las funciones sólo se pueden cambiar manualmente a través de la GUI. En caso de falla principal, todas las características se ejecutan todavía en Secundaria excepto para la interfaz de usuario. Sólo la promoción manual a Primario habilita la interfaz de usuario.

Este ejemplo muestra cómo configurar el proveedor WMI para Active Directory. WMI consta de un conjunto de extensiones del modelo de controlador de Windows que proporciona una interfaz del sistema operativo a través de la cual los componentes instrumentados proporcionan información y notificación. WMI es la implementación por parte de Microsoft de los estándares de Administración empresarial basada en Web (WBEM) y Modelo de información común (CIM) del Equipo de tareas de administración distribuida (DMTF).

Nota: Puede encontrar más información sobre WMI en el sitio oficial de Microsoft: Acerca de WMI

Diagrama de la red

La información del documento utiliza la configuración de red que se muestra en la imagen:

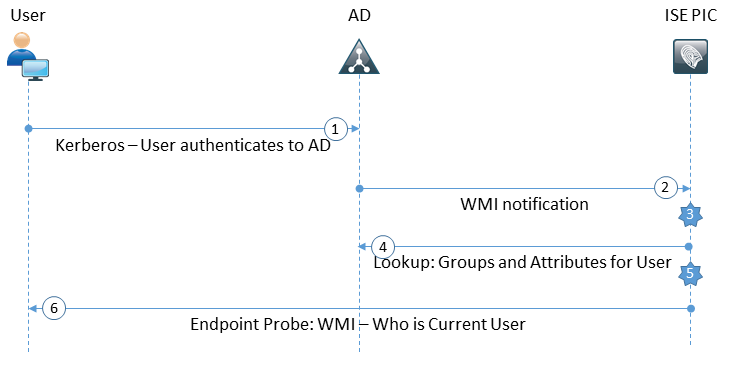

Flujo de trabajo

- Inicie sesión en el PC y confíe en AD.

- WMI notifica a ISE PIC sobre esta autenticación.

- ISE agrega el nombre de usuario de enlace:IP_Address a su directorio de sesiones.

- ISE recupera los grupos y atributos del usuario de AD.

- ISE guarda esta información en su directorio de sesiones.

- Cada 4 horas (no configurable), ISE PIC ejecuta la sonda de terminal:

- Primero intenta WMI hasta el punto final.

- Si falla WMI, ISE PIC ejecuta ISExec. Consulta el terminal para el usuario y habilita WMI para la próxima vez.

- Además, ISE PIC recupera la dirección MAC del terminal y el tipo de sistema operativo.

En ISE PIC sólo es posible habilitar/deshabilitar sondas de terminales. El nodo primario consulta todos los puntos finales, el nodo secundario sólo es para Alta disponibilidad.

Configurar

Configuración de la implementación de ISE PIC

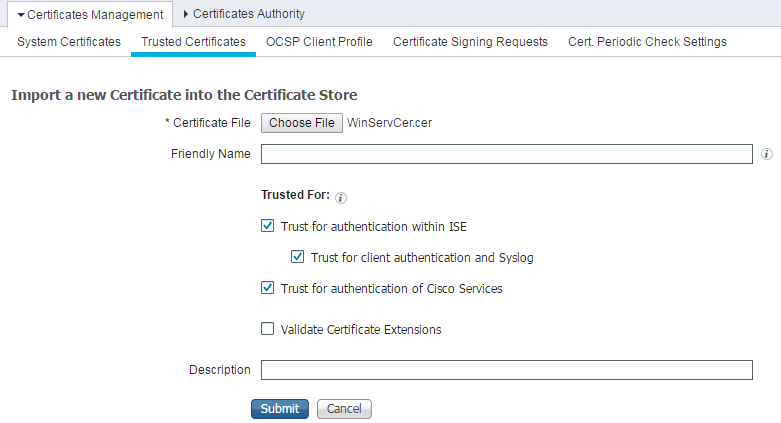

Paso 1 (opcional). Instale certificados de confianza.

Se debe instalar toda la cadena de certificados de su autoridad certificadora (CA) en el almacén de confianza de ISE. Inicie sesión en la GUI de ISE PIC y navegue hasta Certificados > Administración de certificados > Certificados de confianza. Haga clic en Importar y seleccione el certificado de la CA en el PC.

Como se muestra en la imagen, haga clic en Enviar para guardar los cambios. Repita este paso para todos los certificados de la cadena. Repita también los pasos en el nodo secundario.

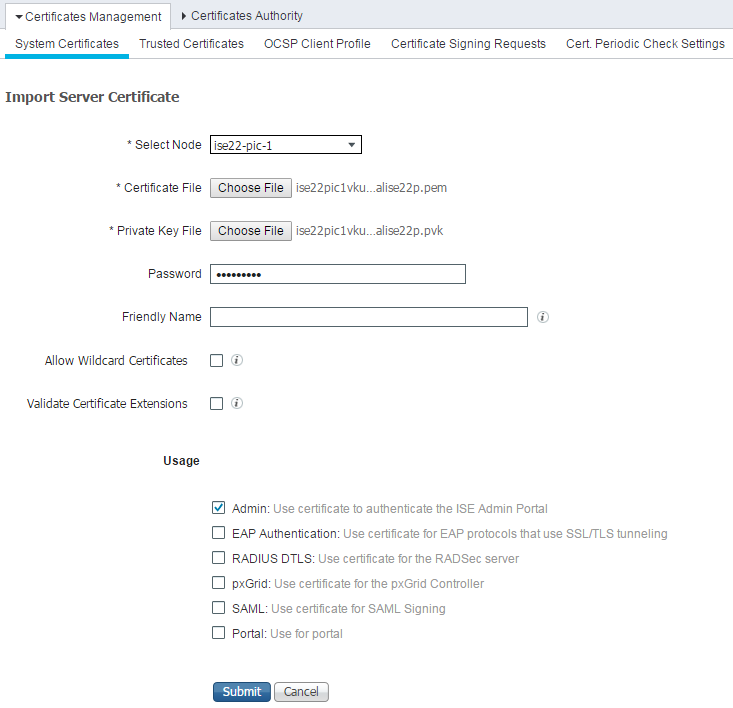

Paso 2 (opcional). Instale los certificados del sistema.

Opción 1. Certificados ya generados por CA junto con clave privada.

Navegue hasta Certificados > Administración de certificados > Certificados del sistema y haga clic en Importar. Seleccione Archivo de certificado y Archivo de clave privada, introduzca el campo Contraseña si la clave privada está cifrada.

Como se muestra en la imagen, verifique las opciones de uso:

Nota: Dado que ISE PIC se basa en el código ISE y se puede convertir fácilmente en ISE con todas las funciones con las licencias adecuadas, todas las opciones de uso están disponibles. Los roles tales como Autenticación EAP, RADIUS DTLS, SAML y Portal no son utilizados por ISE PIC.

Haga clic en Enviar para instalar el certificado. Repita este procedimiento también en un nodo secundario.

Nota: Todos los servicios del nodo PIC de ISE se reinician después de la importación del certificado del servidor.

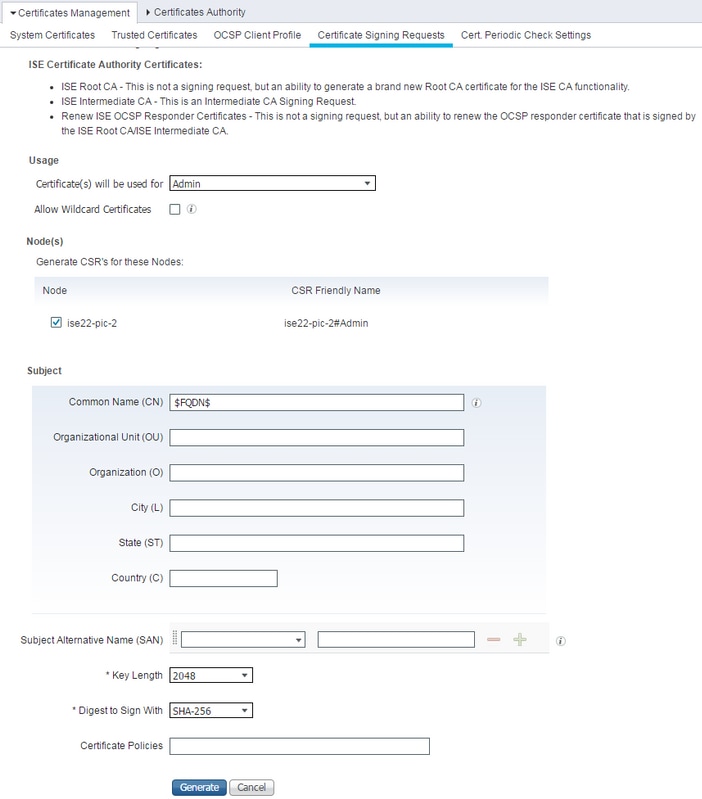

Opción 2. Generar solicitud de firma de certificado (CSR), firmarla con CA y enlazar con ISE.

Vaya a la página Certificados > Administración de certificados > Solicitudes de firma de certificados y haga clic en Generar solicitudes de firma de certificados (CSR).

Seleccione el nodo y el uso, introduzca los demás campos si es necesario:

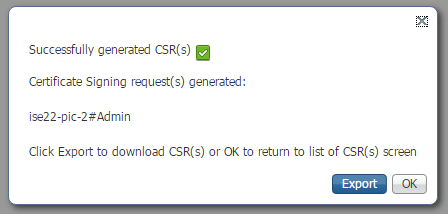

Haga clic en Generar. Aparece una nueva ventana con una opción para Exportar CSR generado:

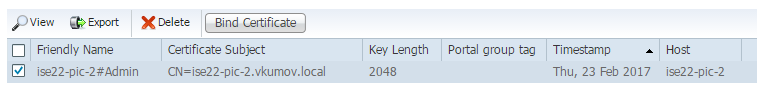

Haga clic en Exportar, guardar el archivo *.pem generado y firmarlo con CA. Una vez que se haya firmado CSR, vuelva a la página Certificados > Administración de certificados > Solicitudes de firma de certificados, seleccione su CSR y haga clic en Vincular certificado:

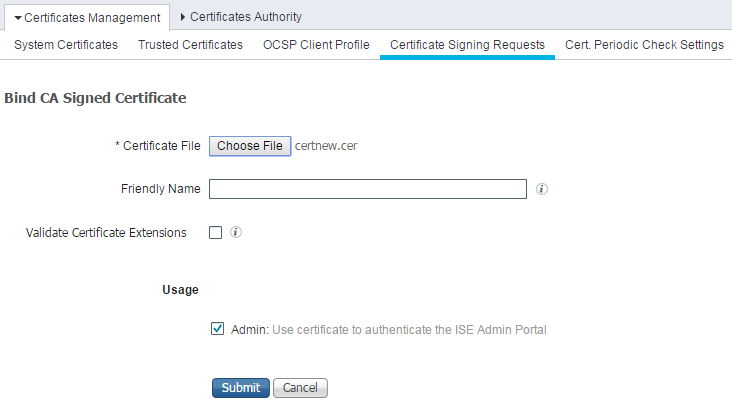

Seleccione el certificado que se firmó con su CA y haga clic en Enviar para aplicar los cambios:

Todos los servicios en el nodo PIC de ISE se reinician después de hacer clic en Enviar para instalar el certificado.

Paso 3. Agregue el nodo secundario a la implementación.

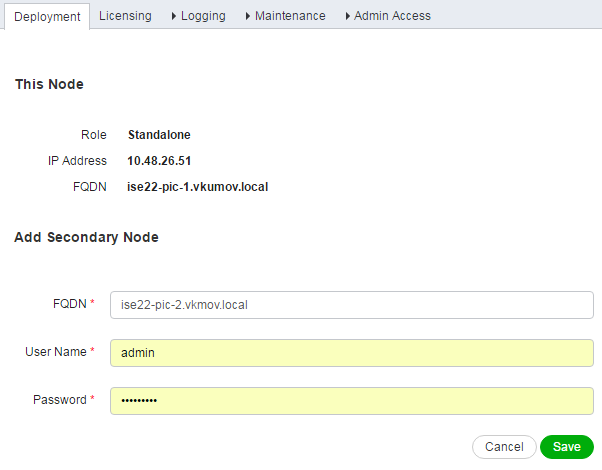

ISE PIC permite tener 2 nodos en una implementación para alta disponibilidad. No necesita tener una confianza bidireccional de los certificados (en comparación con la implementación habitual de ISE). Para agregar un nodo secundario a la implementación, navegue hasta la página Administration > Deployment en su nodo de ISE PIC primario, como se muestra en la imagen:

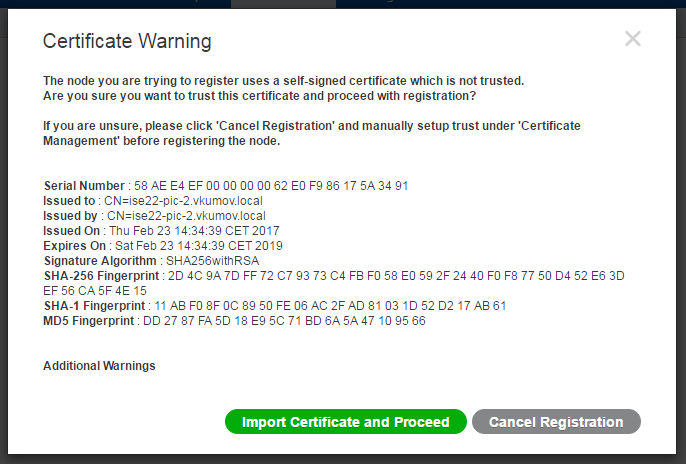

Introduzca el nombre de dominio completo (FQDN) del nodo secundario, las credenciales de administrador de dicho nodo y haga clic en Guardar. En caso de que el nodo PIC de ISE primario no pueda verificar el certificado de administrador del segundo nodo, solicita confirmación antes de instalar ese certificado en un almacén de confianza.

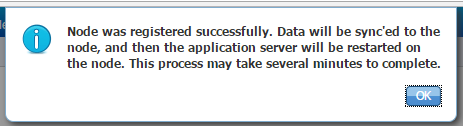

En tal caso, haga clic en Importar certificado y continuar para unir el nodo a la implementación. Debería recibir una notificación de que el nodo se ha agregado correctamente. Todos los servicios del nodo secundario se reinician.

Dentro de 10-20 minutos, los nodos deben sincronizarse y el estado del nodo debe cambiar de

Configurar proveedores de Active Directory

ISE PIC utiliza Windows Management Instrumentation (WMI) para recopilar información sobre las sesiones de AD y actúa como una comunicación Pub/Sub, lo que significa:

- ISE PIC se suscribe a ciertos eventos

- WMI alerta a ISE PIC cuando se producen estos eventos:

- 4768 (Kerberos Ticket Granting) y 4770 (Kerberos Ticket Renewal)

- Las entradas en el directorio de sesiones caducan (Depuración)

Paso 1. Únase a ISE PIC en el dominio.

Para unirse a ISE PIC al dominio, navegue hasta Proveedores > Active Directory y haga clic en Agregar:

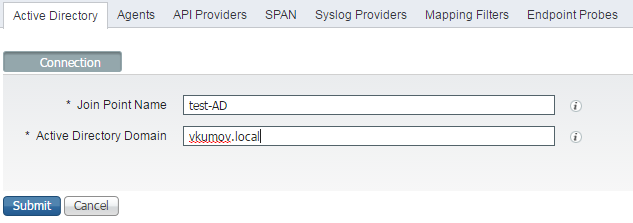

Rellene los campos Join Point Name y Active Directory Domain y haga clic en Submit para guardar los cambios. Join Point Name es un nombre que sólo se utiliza en ISE PIC. Dominio de Active Directory es el nombre del dominio donde se debe unir ISE PIC y debe resolverse con el servidor DNS configurado en ISE PIC.

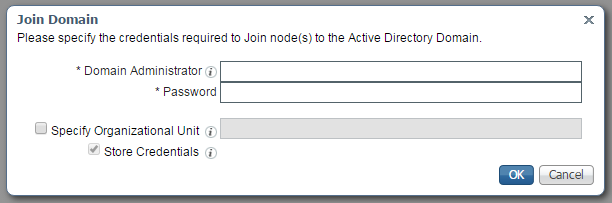

Después de la creación de Join Point ISE, PIC debe preguntarle si desea unirse a nodos en el dominio. Haga clic en Sí Debe aparecer una ventana para que proporcione las credenciales para unirse al dominio:

Rellene los campos Domain Administrator y Password y haga clic en OK.

Aunque el campo se denomina Domain Administrator no es necesario utilizar el usuario administrador para unirse a ISE PIC al dominio. Este usuario debe tener privilegios suficientes para crear y quitar cuentas de equipo en el dominio, o para modificar las contraseñas de cuentas de equipo creadas previamente. Los permisos de cuenta de Active Directory necesarios para realizar diversas operaciones se pueden encontrar en este documento.

Sin embargo, es necesario utilizar las credenciales de administrador de dominio durante la conexión si desea utilizar WMI. La opción Config WMI requiere:

- Cambios en el registro

- Permisos para utilizar DCOM

- Permisos para utilizar WMI de forma remota

- Acceso para leer el registro de eventos de seguridad del controlador de dominio AD

- Firewall de Windows debe permitir el tráfico desde/hacia ISE PIC (las políticas correspondientes de Firewall de Windows se crearán durante Config WMI)

Nota: Las credenciales de almacenamiento siempre se habilitan en ISE PIC, ya que se requiere para las sondas de terminales y la configuración de WMI. ISE los almacena de forma interna.

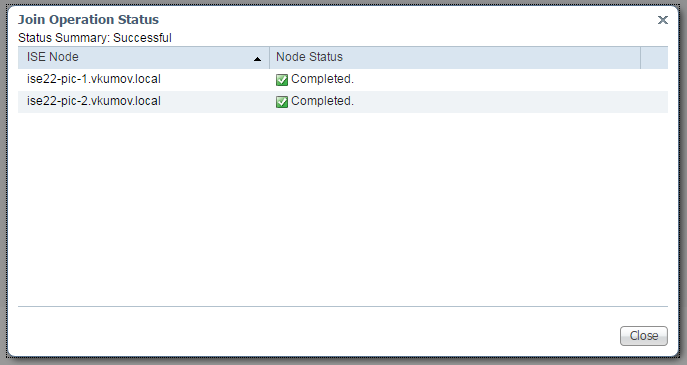

Como se muestra en la imagen, ISE PIC muestra el resultado de la operación en una nueva ventana:

Paso 2. Ajuste los permisos en AD.

Compruebe y ajuste los permisos del usuario en AD según el documento: Guía de instalación y administrador de Identity Connector pasivo (ISE-PIC) de Identity Services Engine:

Establecer permisos cuando el usuario AD está en el grupo de administradores de dominio

Para Windows 2008 R2, Windows 2012 y Windows 2012 R2, el grupo Domain Admin no tiene un control completo sobre ciertas claves de registro en el sistema operativo Windows de forma predeterminada. El administrador de Active Directory debe otorgar permisos de control completo al usuario de Active Directory en la siguiente clave de registro

- HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

- HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

Paso 3. Agregar agentes PasivosID.

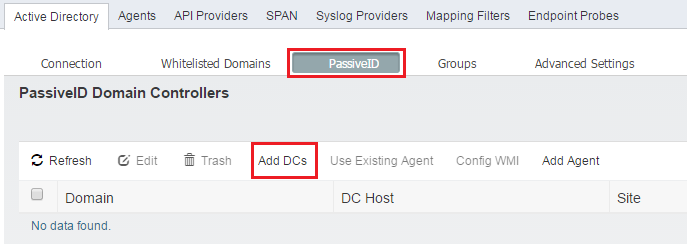

En la página de dominio AD, navegue a la pestaña PassiveID y haga clic en Agregar DC, como se muestra en la imagen:

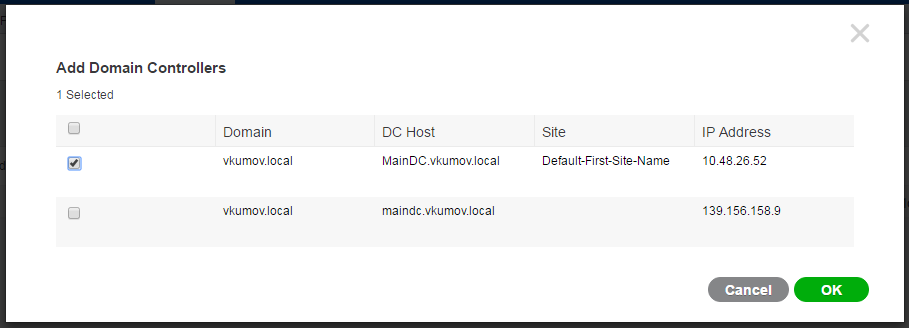

Aparece una nueva ventana e ISE carga una lista de todos los controladores de dominio disponibles. Seleccione los DC donde desea configurar WMI y haga clic en Aceptar para guardar los cambios, como se muestra en la imagen:

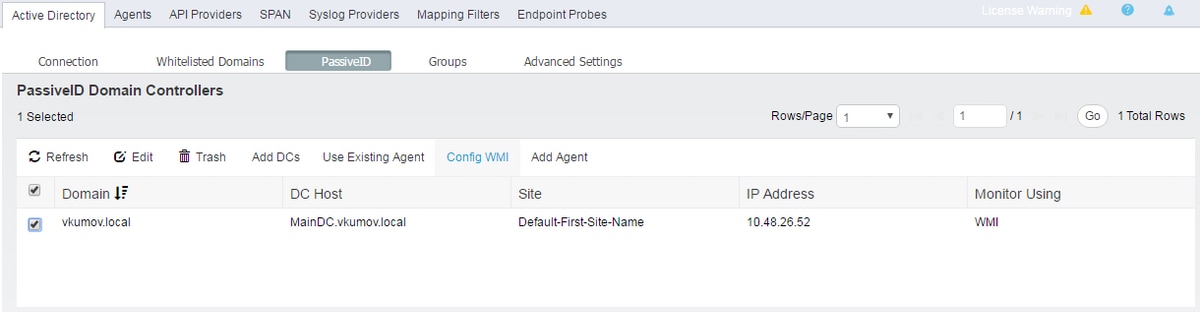

Los DC seleccionados se agregan a la lista de controladores de dominio PasivoID. Seleccione sus DC y haga clic en el botón Config WMI:

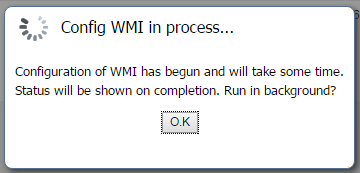

ISE PIC muestra un mensaje que indica que el proceso de configuración está en curso:

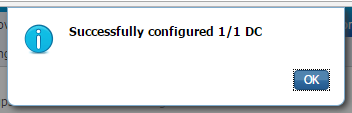

Después de un par de minutos, muestra un mensaje que indica que WMI está configurado correctamente en los DC seleccionados:

Verificación

Implementación

El estado de la implementación se puede comprobar de varias maneras:

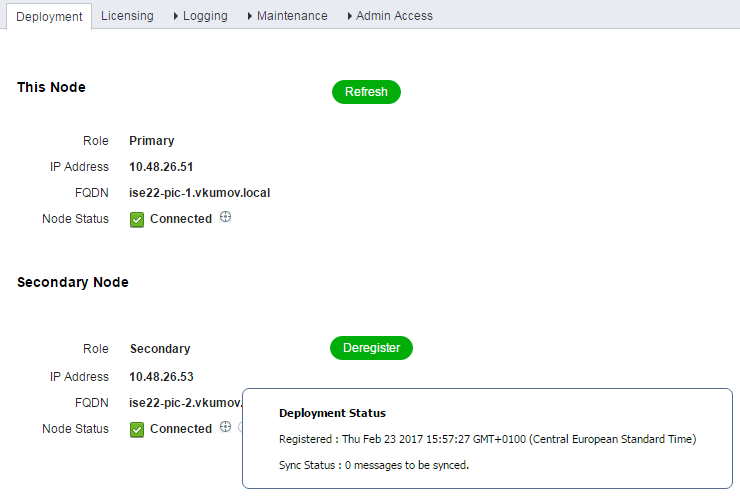

Página de implementación

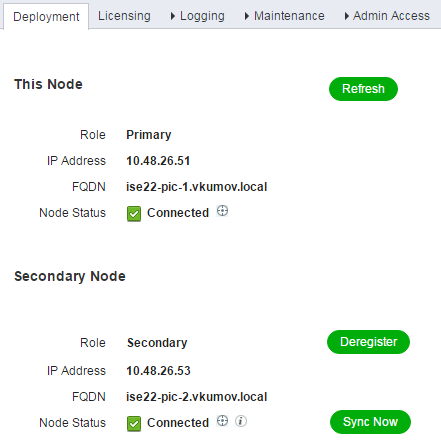

Vaya a Administración > Página Implementación se puede comprobar el estado actual de la implementación:

Desde esta página, el nodo secundario puede desregistrarse si es necesario. Se puede iniciar la sincronización manual y se puede comprobar el estado de sincronización.

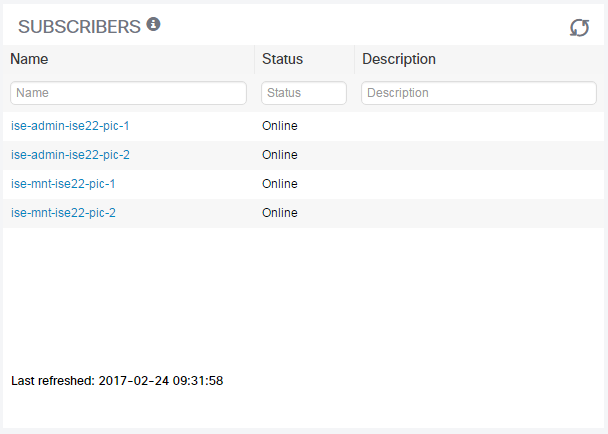

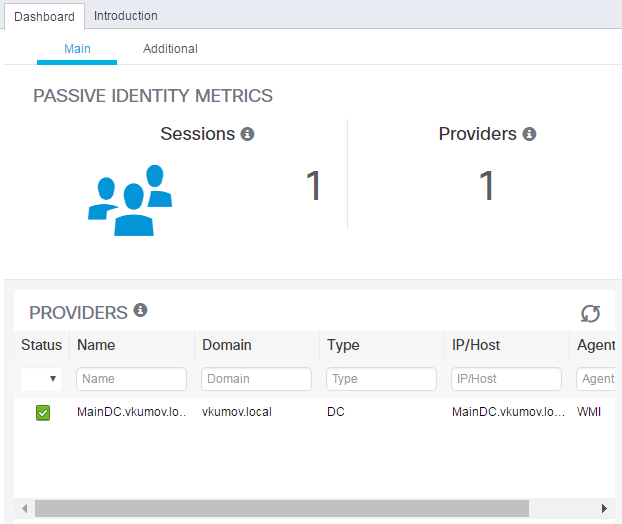

Página Panel

En una página principal de ISE PIC hay un dashlet llamado Subscribers. Con este dashlet puede verificar el estado actual de sus nodos de ISE PIC, como se muestra en la imagen:

ISE PIC crea 2 suscriptores para cada nodo: admin y mnt. Todos ellos deben estar en estado Online, lo que significa que los nodos son alcanzables y operativos.

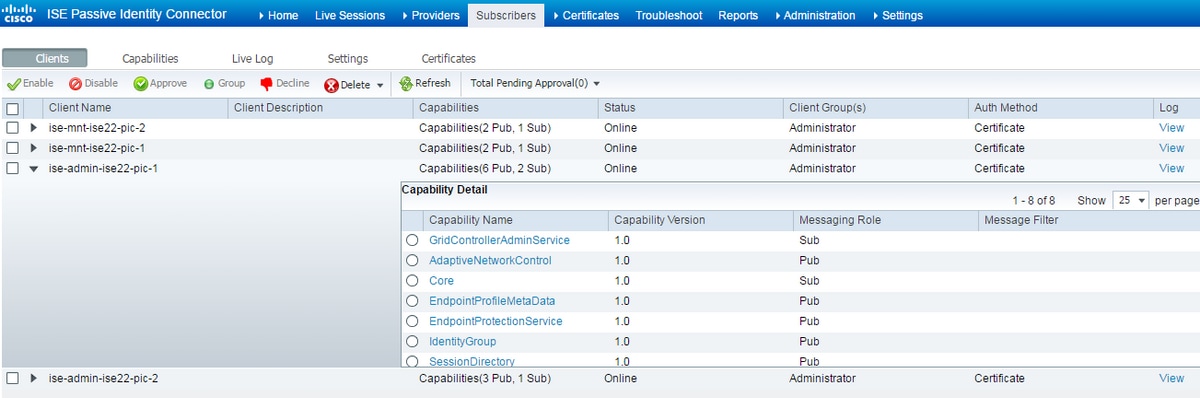

Suscriptores

La página de suscriptores es una versión extendida del dashlet de suscriptores de la página de inicio de ISE PIC. Esta página muestra todos los relacionados con pxGrid, sin embargo, el estado de los nodos de ISE PIC también se puede comprobar aquí:

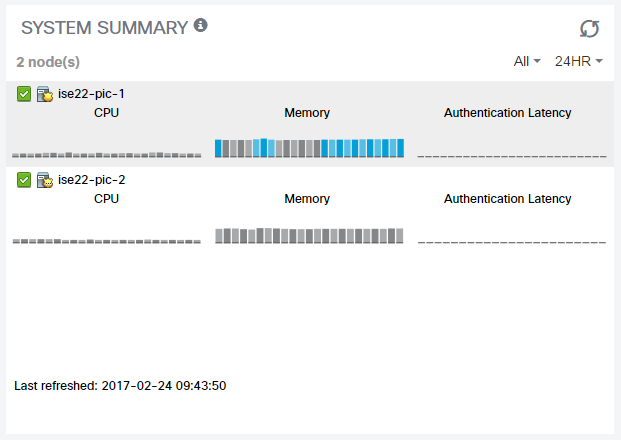

Resumen del sistema

ISE PIC permite supervisar también el resumen de estado de los nodos. Este dashlet se puede encontrar en Inicio > Panel > Adicional:

La latencia de autenticación siempre es de 0 ms, ya que ISE PIC no realiza ninguna autenticación/autorización.

Proveedores y sesiones

Página de inicio

Los estados de los proveedores, la cantidad y cantidad de sesiones encontradas se pueden comprobar mientras navega a la página Inicio > Panel:

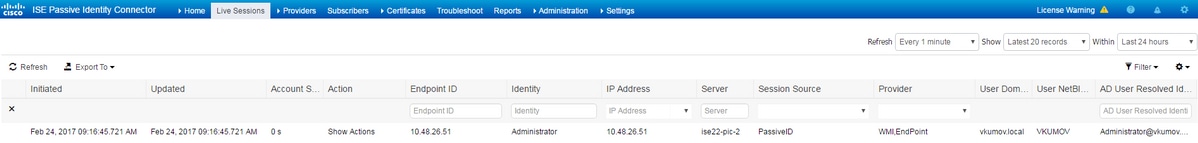

Sesiones en directo

Puede encontrar información detallada sobre todas las sesiones de usuarios encontradas en la página Sesiones en directo:

Contiene información como:

- Proveedor: qué proveedores se utilizaron para identificar esta sesión

- Iniciado y actualizado: marca de tiempo cuando se inicia la sesión y se actualiza en consecuencia

- Dirección IP: dirección del terminal

- Acción: acciones que ISE puede realizar (por ejemplo, comprobar el estado del terminal o si ISE PIC se integra con pxGrid, entonces enviar una solicitud para borrar la sesión)

Troubleshoot

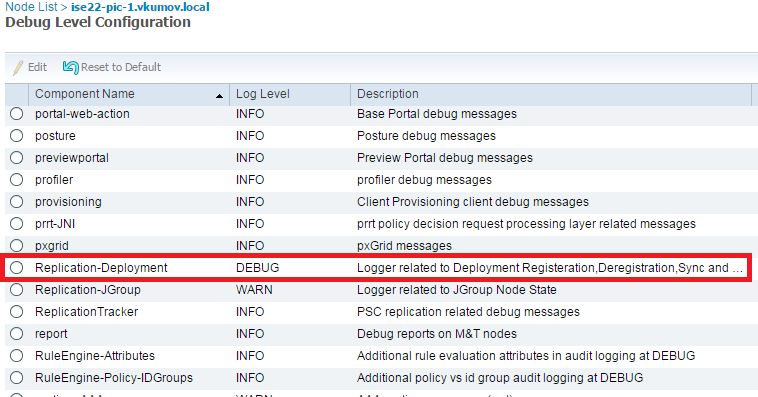

Implementación

Para solucionar problemas de implementación y respuesta, consulte estos archivos de registro:

- replication.log

- Deployment.log

- ise-psc.log

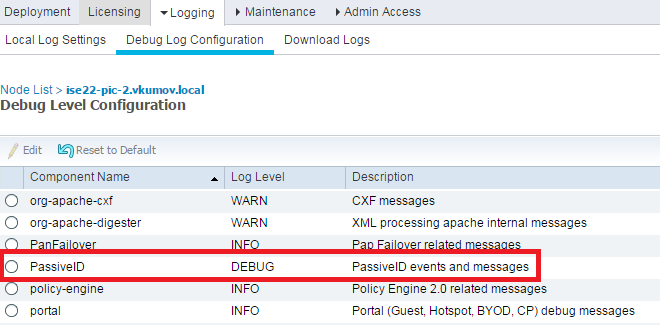

Para habilitar los debugs, navegue hasta Administration > Logging > Debug Log Configuration:

Estas depuraciones se escriben en el archivo Replication.log. Este es un ejemplo de un proceso de replicación normal:

2017-02-24 10:11:06,893 INFO [pool-215-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Calling the publisher job from clusterstate processor

2017-02-24 10:11:06,893 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Started executing publisher job

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Number of messages with no sequence number is 0

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished executing publisher job

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -::::- Calling setClusterState(name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015})

2017-02-24 10:11:06,896 INFO [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished sending the clusterState !!!

2017-02-24 10:11:06,899 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- MonitorJob starting

2017-02-24 10:11:06,901 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -:::NodeStateMonitor:- Calling getNodeStates()

2017-02-24 10:11:06,904 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Nodes in distrubution: {ise22-pic-2=nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364} --- Nodes in cluster: [name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime: 2017-02-24 10:04:26.364]

2017-02-24 10:11:06,904 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ] to liveDeploymentMembers

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Primary node current status minmum sequence[ 1600 ], cluster state: [ name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015} ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Processing node state [ name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime:2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- ise22-pic-2 - [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 to liveJGroupMembers

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- No Of deployedNodes: [ 1 ], No Of liveJGroupNodes: [ 1 ], deadOrSyncInPrgMembersExist: [ false ], latestMinSequence: [ 502 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- deadOrSyncInPrgMembersExist =[false], minSequence=[1598],clusterState=[502]

Un mensaje de ise-psc.log:

2017-02-24 10:19:36,902 INFO [pool-216-thread-1][] api.services.persistance.dao.DistributionDAO -:::NodeStateMonitor:- Host Name: ise22-pic-2, DB 'SEC_REPLICATIONSTATUS' = SYNC COMPLETED, Node Persona: SECONDARY, ReplicationStatus obj status: SYNC_COMPLETED

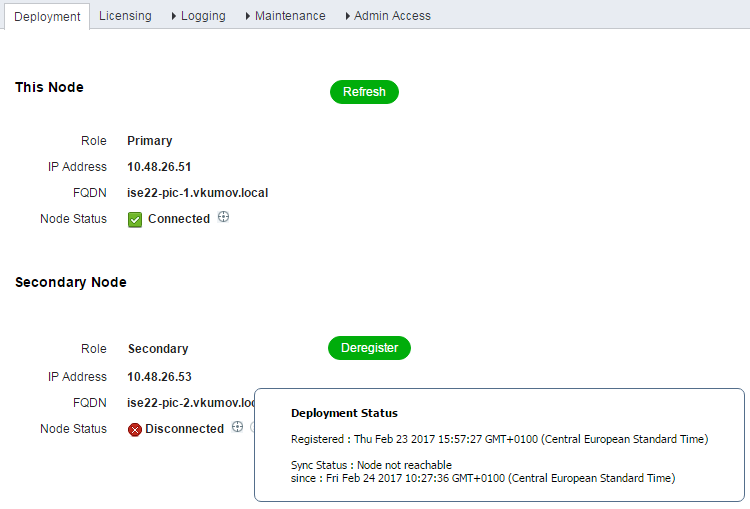

Problema común: el nodo secundario no se puede alcanzar

Si el nodo secundario se vuelve inalcanzable, se mostrará en la página Administration > Deployment:

ise-psc.log contiene este mensaje:

2017-02-24 10:43:21,587 INFO [admin-http-pool155][] admin.restui.features.deployment.DeploymentIDCUIApi -::::- Replication status for node ise22-pic-2 = NODE NOT REACHABLE

Este mensaje explica lo que no se puede alcanzar; por ejemplo, el nodo no responde al ping:

2017-02-24 11:03:53,359 INFO [counterscheduler-call-1][] cisco.cpm.infrastructure.utils.GenericUtil -::::- Received pingNode response : Node is reachable

Acciones a realizar: verifique si el FQDN del nodo socandary puede resolverse, verifique la conectividad de red básica entre nodos.

En caso de que las aplicaciones no estén en estado de ejecución en el nodo secundario o haya un firewall entre nodos, ise-psc.log puede mostrar esos mensajes:

2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- Now checking against secondary pap ise22-pic-2 2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- inside getHostConfigRemoteServer 2017-02-24 11:08:14,766 WARN [Thread-10][] deployment.client.cert.validator.HttpsCertPathValidatorImpl -::::- Error while connecting to host: ise22-pic-2.vkumov.local. java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- Unable to retrieve the host config from standby pap java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- returning null from getHostConfigRemoteServer 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remotePrimaryConfig.getNodeRoleStatus() NULL 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remoteClusterInfo.getDeploymentName NULL

Acciones a realizar: verifique el estado de la aplicación en el nodo secundario, verifique la conectividad de red si todas las conexiones están permitidas entre nodos.

Active Directory y WMI

Para resolver problemas de WMI de Active Directory, busque en esos archivos:

- passive-wmi.log

- passive-endpoint.log

- ise-psc.log

- ad_agent.log

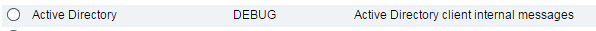

Y los debugs útiles pueden habilitarse en Administration > Logging > Debug Log Configuration:

Y:

A continuación se muestra un ejemplo de una nueva sesión aprendida de passive-wmi.log con depuraciones habilitadas:

2017-02-24 11:36:22,584 DEBUG [Thread-11][] com.cisco.idc.dc-probe- New login event retrieved from Domain Controller. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 ,

2017-02-24 11:36:22,587 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Replaced local IP. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

2017-02-24 11:36:22,589 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Received login event. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.event-user-name = Administrator , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

Ejemplo de verificación de terminal de passive-endpoint.log (en este caso, el terminal no fue alcanzable desde ISE):

2017-02-23 13:48:29,298 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] is User=vkumov.local/Administrator Still There ? ... 2017-02-23 13:48:32,335 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] Identity check result is - > Endpoint UNREACHABLE

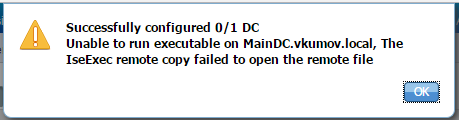

Problema común: ISE PIC produce "No se puede ejecutar el ejecutable en <DC name>.." error

Si el usuario que se utiliza para unirse a ISE PIC en el dominio no tiene suficientes permisos, ISE PIC produce un error durante la configuración de WMI:

Se pueden encontrar las depuraciones adecuadas en el archivo ad_agent.log (el nivel de registro de Active Directory se debe establecer en DEBUG):

26/02/2017 19:15:45,VERBOSE,139954093012736,SMBGSSContextNegotiate: state = 1,lwio/server/smbcommon/smbkrb5.c:460 26/02/2017 19:15:45,VERBOSE,139956055955200,Session 0x7f49bc001430 is eligible for reaping,lwio/server/rdr/session2.c:290 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 26/02/2017 19:15:45,VERBOSE,139954101405440,Extended Error code: 60190 (symbol: LW_ERROR_ISEEXEC_CP_OPEN_REMOTE_FILE),lsass/server/auth-providers/ad-open-provider/provider-main.c:7627 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7782 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7855 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/api/api2.c:2713 26/02/2017 19:15:45,VERBOSE,139956064347904,(session:ee880a4e15e682f4-08401b84f371a140) Dropping: LWMSG_STATUS_PEER_CLOSE,lwmsg/src/peer-task.c:625 26/02/2017 19:15:50,VERBOSE,139956055955200,RdrSocketRelease(0x7f496800b6e0, 38): socket is eligible for reaping,lwio/server/rdr/socket.c:2239

Acciones a realizar: Vuelva a unir nodos de ISE PIC al dominio con credenciales de administrador de dominio o agregue el usuario que se utiliza para la operación de unión al grupo Administradores de dominio en el AD.

Con la colaboración de ingenieros de Cisco

- Vitaly Kumov

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios