Verificar versiones de software Firepower

Opciones de descarga

-

ePub (1.8 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.4 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe la verificación de las versiones de software Firepower.

Prerequisites

Requirements

Conocimiento básico del producto, REST-API, SNMP.

Componentes Utilizados

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Firepower 11xx

- Firepower 21xx

- Firepower 31xx

- Firepower 41xx

- Firepower Management Center (FMC) versión 7.1.x

- Sistema operativo ampliable Firepower (FXOS) 2.11.1.x

- Firepower Device Manager (FDM) 7.1.x

- Firepower Threat Defense 7.1.x

- ASA 9.17.x

Verificar versiones de software

Versión del software FMC

La versión del software FMC se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FMC

- CLI de FMC

- solicitud de API REST

- archivo de resolución de problemas de FMC

- CLI de módulo FTD o Firepower

- FTD o módulo Firepower para resolver problemas de archivo

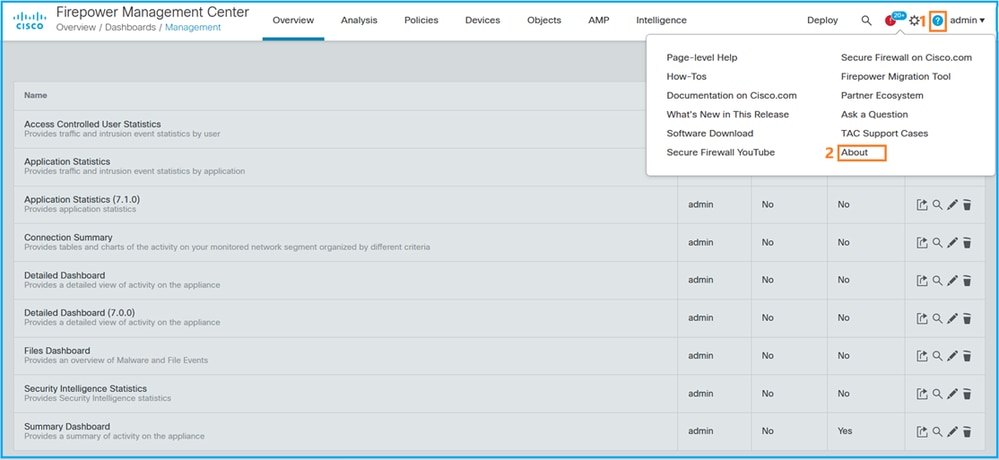

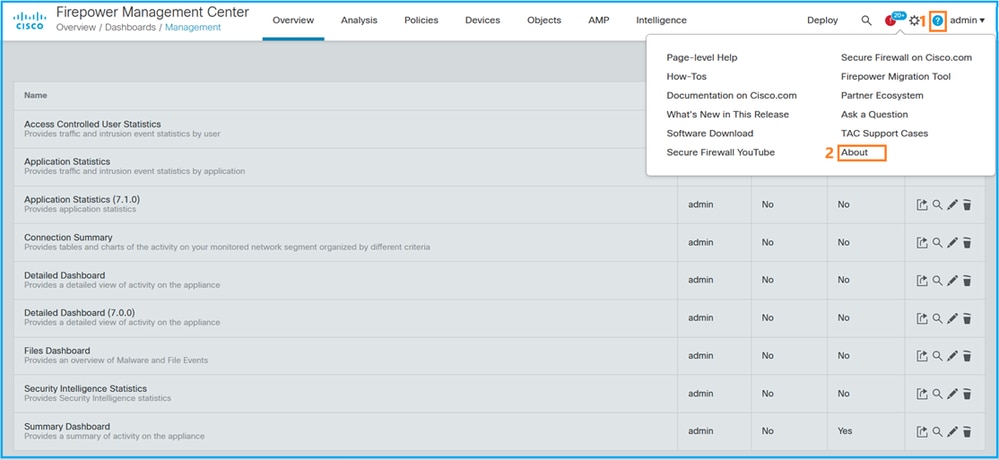

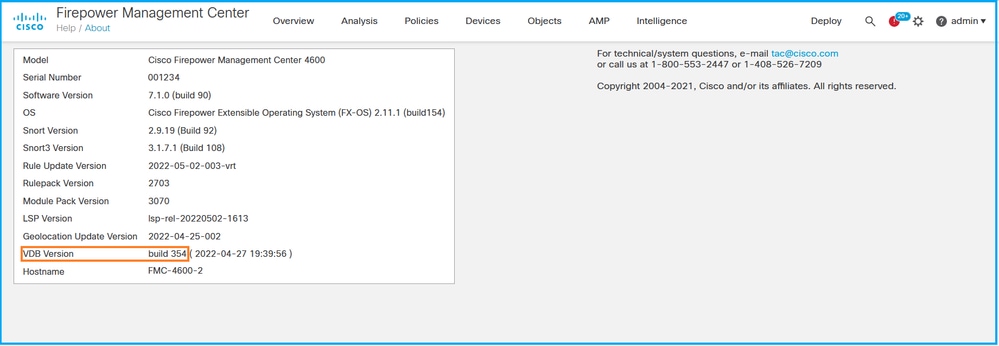

Interfaz de usuario de FMC

Siga estos pasos para verificar la versión del software FMC en la interfaz de usuario de FMC:

- Elija Ayuda > Acerca de:

2. Comprobar versión de software:

CLI de FMC

Siga estos pasos para verificar la versión del software FMC en FMC CLI.

- Acceda a FMC a través de SSH o conexión de consola. El banner muestra la versión de software:

Cisco Firepower Extensible Operating System (FX-OS) v2.11.0 (build 154)

Cisco Secure Firewall Management Center 4600 v7.1.0 (build 90)

2. Ejecute el comando show version en CLI:

> show version

-----------[ FMC-4600-2.cisco.com ]------------

Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90)

UUID : a10ed34e-d127-11e8-b440-728439d95305

Rules update version : 2022-05-02-003-vrt

LSP version : lsp-rel-20220502-1613

VDB version : 354

----------------------------------------------------

FMC REST-API

Siga estos pasos para verificar la versión del software FMC a través de una solicitud FMC REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

- Utilice el X-auth-access-token en esta consulta:

# curl -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d' | python -m json.tool

{

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"items": [

{

"serverVersion": "7.1.0 (build 90)",

"geoVersion": "2022-04-25-002",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )",

"sruVersion": "2022-05-04-001-vrt",

"lspVersion": "lsp-rel-20220504-1121",

"type": "ServerVersion"

}

],

"paging": {

"offset": 0,

"limit": 25,

"count": 1,

"pages": 1

}

Nota: La parte "| python -m json.tool" de la cadena de comandos se utiliza para dar formato al resultado en estilo JSON y es opcional.

Archivo de Troubleshooting de FMC

Siga estos pasos para verificar la versión del software FMC en el archivo de solución de problemas:

- Abra el archivo de resolución de problemas y navegue hasta la carpeta <filename>.tar/results-<date>—xxxxxx/dir-files/etc/sf/

- Abra el archivo ims.conf y busque las líneas con claves SWVERSION y SWBUILD:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat ims.conf | grep -E "SWVERSION|SWBUILD"

SWVERSION=7.1.0

SWBUILD=90

CLI de módulo FTD o Firepower

Siga estos pasos para verificar la versión del software FMC en la CLI de FTD o la CLI del módulo Firepower:

- Acceda a FTD a través de SSH o conexión de consola. En el caso del módulo Firepower, acceda al módulo a través de SSH, o desde la CLI de ASA a través del comando session sfr.

- Ejecute el comando experto.

> expert admin@fpr2k-1:~$

3. Ejecute el comando less /ngfw/var/sf/detection_Engines/<UID>/ngfw.rules en FTD o menos /var/sf/detection_Engines/<UID>/ngfw.rules en el módulo Firepower y verifique la fila Versión de DC:

admin@fpr2k-1:~$ less /ngfw/var/sf/detection_engines/65455e3a-c879-11ec-869a-900514578f9f/ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

Archivo de resolución de problemas de FTD o Módulo Firepower

Siga estos pasos para verificar la versión del software FMC en el FTD o el archivo de resolución de problemas del módulo Firepower:

- Abra el archivo de solución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/file-content/ngfw/var/sf/detection-Engines/<UID>/ si el archivo se generó en FTD. Para el módulo Firepower, navegue a la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/file-content/var/sf/detection-Engines/<UID>/

- Abra el archivo ngfw.rules y verifique la fila Versión de DC:

# pwd

/var/tmp/results-05-06-2022--163203/file-contents/ngfw/var/sf/detection_engines/5e9fa23a-5429-11ec-891e-b19e407404d5

# cat ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

Versión del software FDM

La versión del software FDM se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FDM

- CLI FTD

- Encuesta SNMP de FTD

- archivo de resolución de problemas FTD

- API FDM REST

- Interfaz de usuario de Firepower Chassis Manager (FCM)

- CLI FXOS

- FXOS REST API

- Archivo show-tech del chasis FXOS

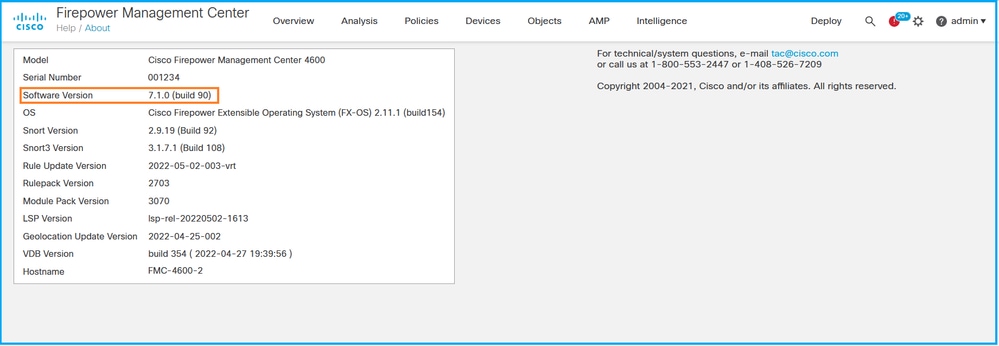

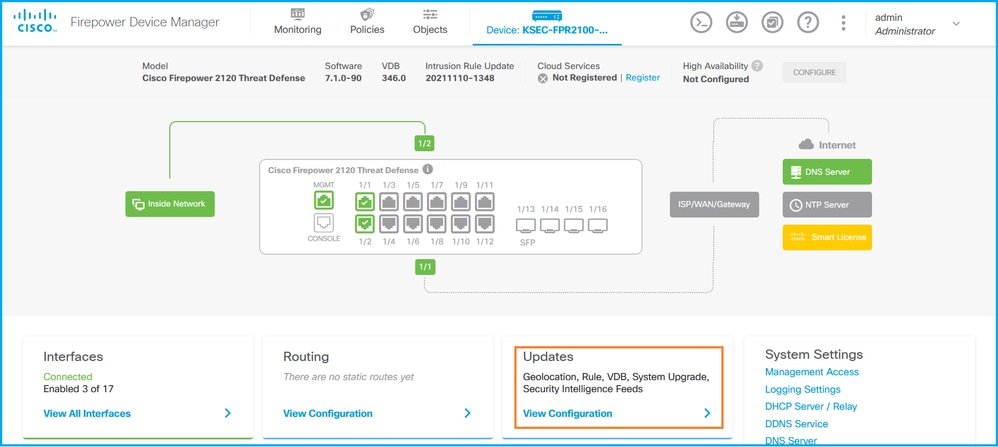

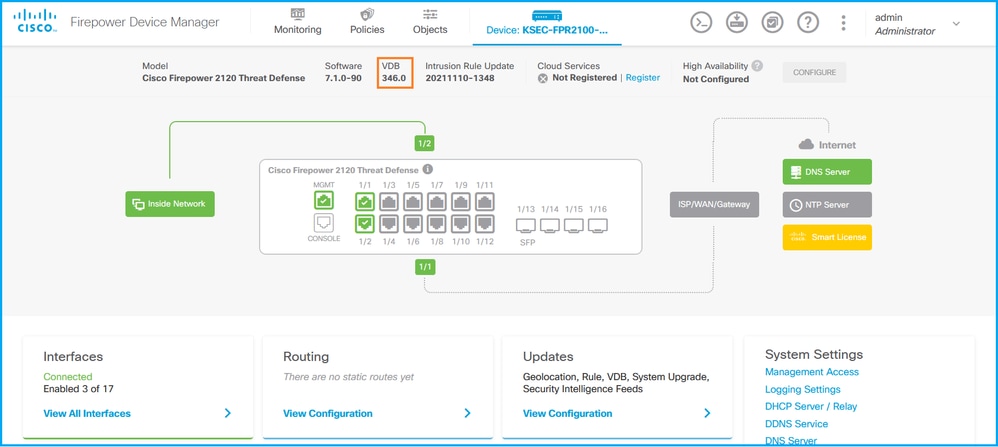

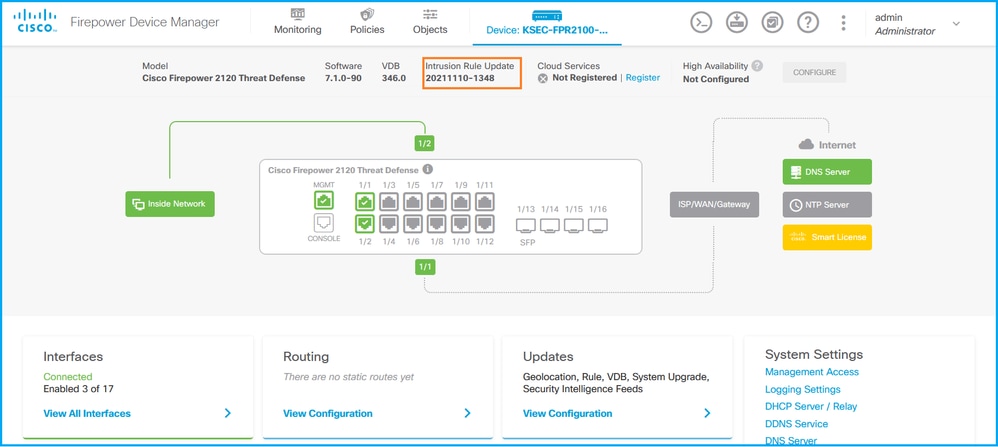

Interfaz de usuario de FDM

Para verificar la versión de software en la interfaz de usuario de FDM, verifique Software en la página principal:

API FDM REST

Siga estos pasos para verificar la versión del software FDM a través de una solicitud FDM REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Utilice el valor del token de acceso en esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI' 'https://192.0.2.2/api/fdm/v6/operational/systeminfo/default' | grep -i software

"softwareVersion" : "7.1.0-90",

"softwareVersion" : "7.1.0-90",

CLI FTD

Siga los pasos de la sección.

FTD SNMP

Siga los pasos de la sección.

archivo de Troubleshooting de FTD

Siga los pasos de la sección.

Interfaz de usuario de FCM

FCM está disponible en Firepower serie 4100 y Firepower serie 9300. Siga los pasos de la sección.

CLI FXOS

Siga los pasos de la sección.

FXOS REST-API

Siga los pasos de la sección.

Archivo show-tech del chasis FXOS

Siga los pasos de la sección.

Versión del software FXOS

La versión del software FXOS se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FCM (sólo Firepower 4100/9300)

- CLI FXOS

- FXOS REST API

- sondeo FXOS SNMP

- Archivo show-tech del chasis FXOS.

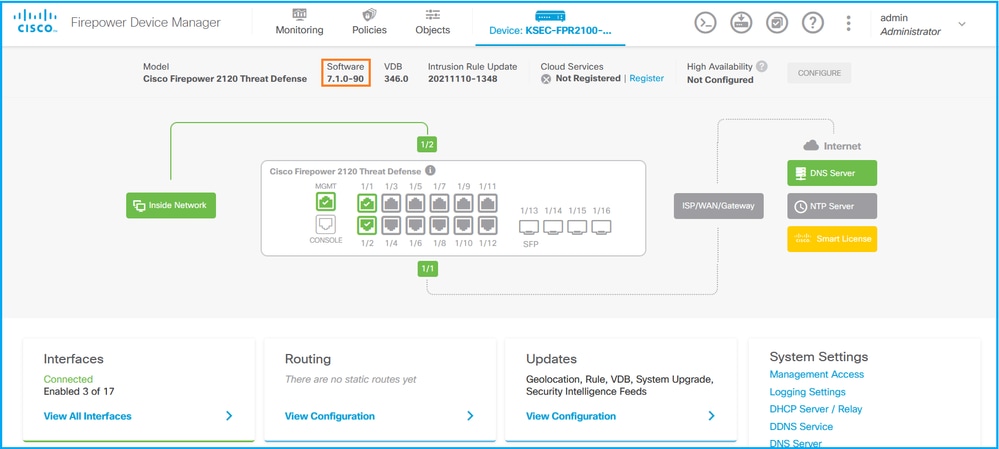

Interfaz de usuario de FCM

Para verificar la versión del software FXOS en la interfaz de usuario de FCM, verifique Versión en la página principal:

CLI FXOS

Firepower 4100/9300

Siga estos pasos para verificar la versión de software FXOS en FXOS CLI:

- Establezca una conexión de consola o SSH al chasis.

- Cambie al sistema de alcance y ejecute el comando show firmware monitor :

firepower # scope system

firepower /system # show firmware monitor

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Firepower 1000/2100/3100 con FTD

Siga estos pasos para verificar la versión de software FXOS en FXOS CLI:

- Establezca la conexión de consola al chasis o la conexión SSH a FTD.

En el caso de la conexión SSH al FTD, ejecute el comando connect fxos en FTD CLISH:

> connect fxos

2. Cambie al sistema de alcance y ejecute el comando show firmware detail :

firepower # scope system

firepower /system # show firmware detail

Version: 7.1.0-90

Startup-Vers: 7.1.0-90

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Firepower 1000/3100 con ASA, Firepower 2100 con ASA en modo de dispositivo

Siga estos pasos para verificar la versión de software FXOS en FXOS CLI:

- Establezca la conexión de consola al chasis o la conexión Telnet/SSH al ASA.

En el caso de la conexión telnet/SSH a ASA, ejecute el comando connect fxos en ASA CLI.

asa# connect fxos

- Cambie al sistema de alcance y ejecute el comando show firmware detail :

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Firepower 2100 con ASA en modo de plataforma

Siga estos pasos para verificar la versión de software FXOS en FXOS CLI:

- Establezca una conexión SSH o de consola con el chasis o la conexión Telnet/SSH con ASA.

En el caso de la conexión telnet/SSH a ASA, ejecute el comando connect fxos en ASA CLI.

asa# connect fxos

- Cambie al sistema de alcance y ejecute el comando show firmware detail :

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

FXOS REST-API

FXOS REST-API es compatible con Firepower serie 4100/9300.

Firepower 4100/9300

Siga estos pasos para verificar la versión del software FXOS a través de una solicitud FXOS REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5"

}

2. Utilice el token en esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5' 'https://192.0.2.100/api/sys/firmware/install-platform-fw' | grep -i platformBundle

"platformBundleName": "fxos-k9.2.11.1.154.SPA",

"platformBundleVersion": "2.11(1.154)",

FXOS SNMP

La configuración de SNMP en FXOS es compatible con Firepower 2100 con ASA en el modo de plataforma y Firepower 4100/9300.

Firepower 4100/9300

Siga estos pasos para verificar la versión del software FXOS a través de SNMP:

- Asegúrese de que SNMP esté configurado en FXOS. Consulte Configuración de SNMP en Firepower NGFW Appliances para ver los pasos de configuración.

- Sondeo.1.3.6.1.4.1.9.9.826.1.30.47.1.6 o CISCO-FIREPOWER-FIRMWARE-MIB: cfprFirmwareRunningPackageVersion:

# snmpwalk -On -v2c -c cisco 192.0.2.100 .1.3.6.1.4.1.9.9.826.1.30.47.1.6

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.20823 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25326 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25331 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30266 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30269 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30779 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30780 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30781 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.32615 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.48820 = STRING: "0.0"

Firepower 2100 con ASA en modo de plataforma

Siga estos pasos para verificar la versión del software FXOS a través de SNMP:

- Asegúrese de que SNMP esté configurado en FXOS. Consulte Configuración de SNMP en Firepower NGFW Appliances para ver los pasos de configuración.

- Encuesta .1.3.6.1.2.1.1.0 o SNMPv2-MIB::sysDescr.0:

# snmpwalk -On -v2c -c cisco 192.0.2.101 SNMPv2-MIB::sysDescr.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

# snmpwalk -On -v2c -c cisco 192.0.2.101 .1.3.6.1.2.1.1.1.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

Archivo show-tech del chasis FXOS

Firepower 4100/9300

Siga estos pasos para verificar la versión del software FXOS en el archivo show-tech del chasis FXOS:

- Para las versiones 2.7 y posteriores de FXOS, abra el archivo sam_techsupportinfo en <name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Para versiones anteriores, abra el archivo sam_techsupportinfo en FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

- Verifique el resultado del comando `show firmware monitor`:

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show firmware monitor`

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

...

Firepower 1000/2100/3100

- Abra el archivo tech_support_brief en <name>_FPRM.tar.gz/<name>_FPRM.tar

- Verifique el resultado del comando `show firmware detail` :

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`show firmware detail` Version: 7.1.0-90 Startup-Vers: 7.1.0-90 MANAGER: Boot Loader: Firmware-Vers: 1012.0200.0213 Rommon-Vers: 1.0.12 Fpga-Vers: 2.0.00 Fpga-Golden-Vers: Power-Sequencer-Vers: 2.13 Firmware-Status: OK SSD-Fw-Vers: 0147 System: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) NPU: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) Service Manager: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154)

...

Versión del software FTD

La versión del software FTD se puede verificar con el uso de estas opciones:

- CLI FTD

- Encuesta SNMP de FTD

- archivo de resolución de problemas FTD

- Interfaz de usuario de FMC

- API FMC REST

- Interfaz de usuario de FDM

- API FDM REST

- Interfaz de usuario de FCM

- CLI FXOS

- FXOS REST API

- Archivo show-tech del chasis FXOS

CLI FTD

Siga estos pasos para verificar la versión de software FTD en la CLI de FTD:

- Utilice estas opciones para acceder a la CLI de FTD de acuerdo con la plataforma y el modo de implementación:

- Acceso SSH directo a FTD: todas las plataformas

- Acceso desde la CLI de la consola FXOS (Firepower 1000/2100/3100) a través del comando connect ftd

- Acceso desde la CLI de FXOS a través de comandos (Firepower 4100/9300):

connect module <x> [console|telnet], donde x es el ID de ranura, y luego

connect ftd [instance], donde la instancia sólo es relevante para la implementación de varias instancias.

- Para los FTD virtuales, acceso SSH directo a FTD o acceso a la consola desde el hipervisor o la interfaz de usuario de la nube

2. Ejecute el comando show version en CLI:

> show version -------------------[ firepower ]-------------------- Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1b324aaa-670e-11ec-ac2b-e000f0bd3ca1 LSP version : lsp-rel-20220328-1342 VDB version : 353 ----------------------------------------------------

FTD SNMP

Siga estos pasos para verificar la versión del software FTD a través de SNMP:

- Asegúrese de que SNMP esté configurado y habilitado. Para FTD administrado por FDM, consulte Configuración y resolución de problemas de SNMP en FDM de Firepower para ver los pasos de configuración. Para FTD administrado por FMC, consulte Configuración de SNMP en Firepower NGFW Appliances para ver los pasos de configuración.

- OID de sondeo SNMPv2-MIB::sysDescr.0 u OID.1.3.6.1.2.1.1.1.0.:

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

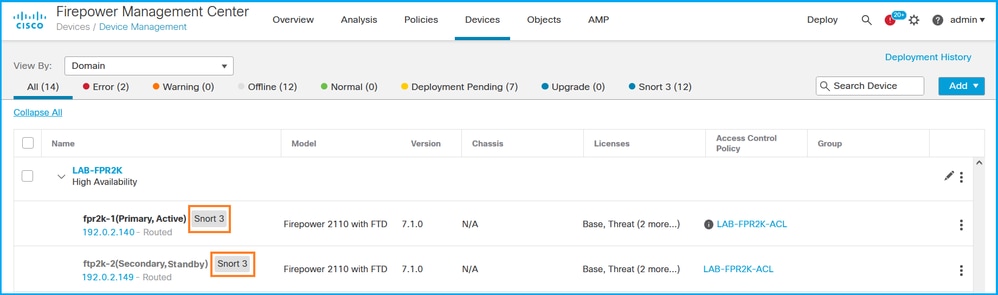

Interfaz de usuario de FMC

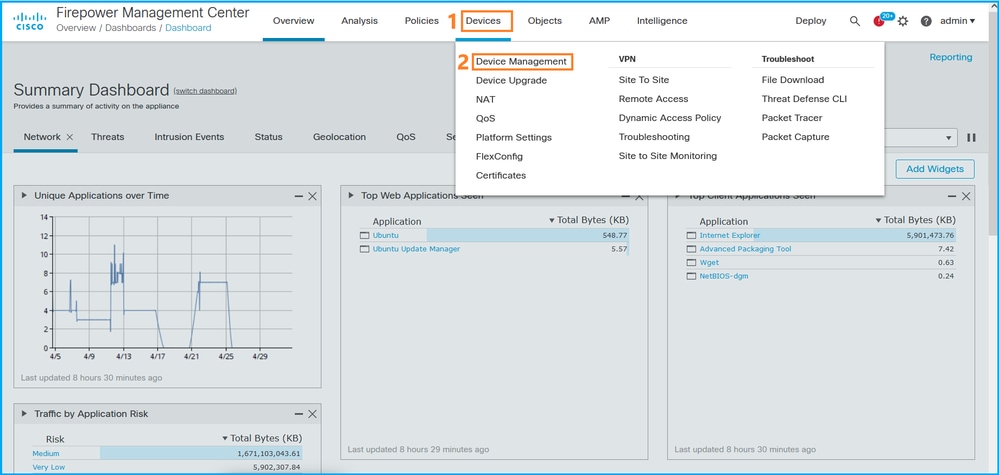

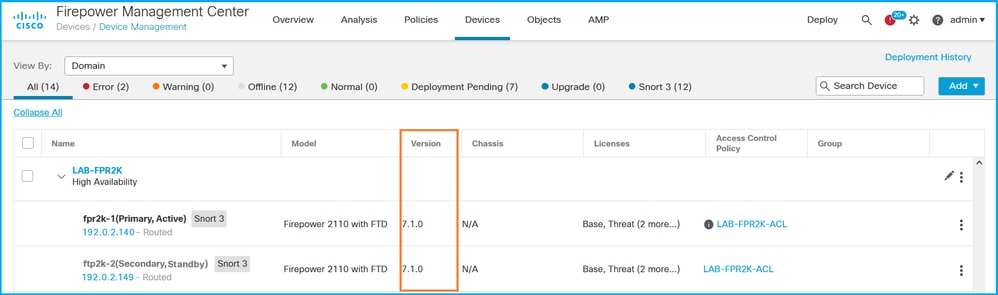

Siga estos pasos para verificar la versión del software FTD en la interfaz de usuario de FMC:

- Elija Devices > Device Management:

2. Verifique la columna Versión:

API FMC REST

Siga estos pasos para verificar la versión del software FTD a través de FMC REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identifique el dominio que contiene el dispositivo. En la mayoría de las consultas de la API REST, el parámetro domain es obligatorio. Utilice el X-auth-access-token en esta consulta para recuperar la lista de dominios:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. Utilice el UUID de dominio para consultar los registros de dispositivos:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. Utilice el UUID de dominio y el UUID de dispositivo/contenedor:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show%20version' -H 'X-auth-access-token: f3233164-6ab8-4e33-90cc-2612c19571be' | python -m json.tool

{

"items": [

{

"commandInput": "show version",

"commandOutput": "--------------------[ fpr2k-1 ]---------------------\nModel : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90)\nUUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d\nLSP version : lsp-rel-20220502-1613\nVDB version : 353\n----------------------------------------------------\n\nCisco Adaptive Security Appliance Software Version 9.17(1) \nSSP Operating System Version 2.11(1.154)\n\nCompiled on Tue 30-Nov-21 19:37 GMT by builders\nSystem image file is \"disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA\"\nConfig file at boot was \"startup-config\"\n\nfpr2k-1 up 10 days 4 hours\nfailover cluster up 57 days 17 hours\nStart-up time 37 secs\n\nHardware: FPR-2110, 6588 MB RAM, CPU MIPS 1200 MHz, 1 CPU (6 cores)\n\n\n 1: Int: Internal-Data0/1 : address is 000f.b748.4801, irq 0\n 3: Ext: Management1/1 : address is 707d.b9e2.836d, irq 0\n 4: Int: Internal-Data1/1 : address is 0000.0100.0001, irq 0\n 5: Int: Internal-Data1/2 : address is 0000.0300.0001, irq 0\n 6: Int: Internal-Control1/1 : address is 0000.0001.0001, irq 0\n\nSerial Number: JAD213508B6\nConfiguration last modified by enable_1 at 04:12:18.743 UTC Wed May 4 2022\n",

"type": "command"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show version"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

Interfaz de usuario de FDM

Siga los pasos de la sección.

FDM REST-API

Siga los pasos de la sección.

Archivo de Troubleshooting de FTD

Siga estos pasos para verificar la versión del software FTD en el archivo de solución de problemas FTD:

- Abra el archivo de resolución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/command-output/

- Abra el archivo usr-local-sf-bin-sfcli.pl show version.output y busque la línea con Model:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat "usr-local-sf-bin-sfcli.pl show version.output"

--------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

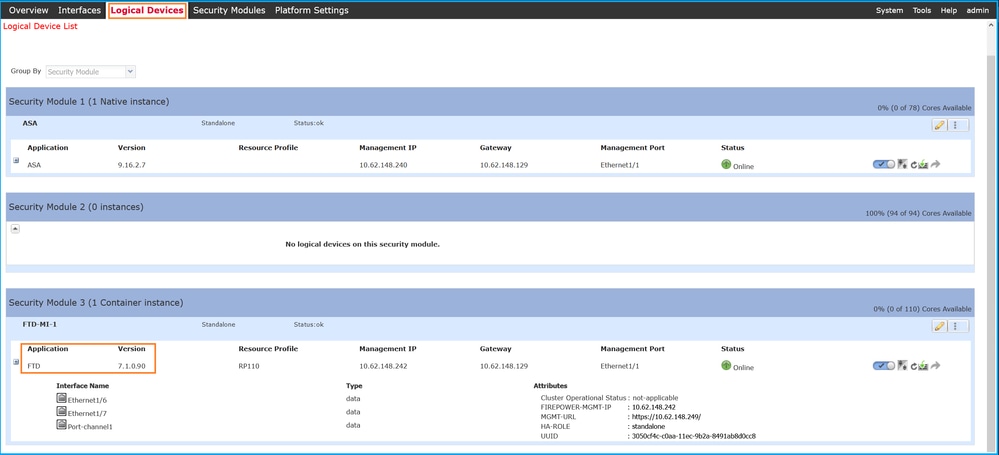

Interfaz de usuario de FCM

Para FTD en Firepower 4100/9300, utilice el FCM y verifique la versión en la pestaña Logical Devices:

CLI FXOS

FTD en Firepower 4100/9300

Siga estos pasos para verificar la versión de software FTD en FXOS CLI:

- Establezca una conexión de consola o SSH al chasis.

- Cambie al ssa de alcance y ejecute el comando show app-instance :

firepower# scope ssa firepower /ssa # show app-instance App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role ---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------ asa ASA 1 Enabled Online 9.16.2.7 9.16.2.7 Native No Not Applicable None ftd FTD-MI-1 3 Enabled Online 7.1.0.90 7.1.0.90 Container No RP110 Not Applicable None

FTD en Firepower 1000/2100/3100

Siga estos pasos para verificar la versión de software FTD en FXOS CLI:

- Establezca una conexión de consola al chasis o la conexión SSH al FTD

En el caso de la conexión SSH al FTD, ejecute el comando connect fxos en FTD CLISH:

> connect fxos

2. Cambie al scope ssa y ejecute el comando show app-instance:

firepower# scope ssa firepower /ssa # show app-instance Application Name Slot ID Admin State Operational State Running Version Startup Version Deploy Type Profile Name Cluster Oper State Cluster Role -------------------- ---------- --------------- -------------------- --------------- --------------- ----------- ------------ -------------------- ------------ ftd 1 Enabled Online 7.1.0.90 7.1.0.90 Native Not Applicable None

FXOS REST-API

Siga estos pasos para verificar la versión del software FTD a través de una API REST FXOS:

1. Solicitar un token de autenticación:

# curl -s -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: cisco' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838"

}

2. Utilice el token en esta consulta y asegúrese de especificar el ID de ranura donde está instalado el FTD:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838' 'https://192.0.2.100/api/slot/3/app-inst' | grep -Ei "identifier|version"

"identifier": "FTD-MI-1",

"runningVersion": "7.1.0.90",

"hwCryptoVersion": "2",

"startupVersion": "7.0.1.84",

"versionIncompatibleErrorMgr": ""

Archivo show-tech del chasis FXOS

Siga estos pasos para verificar la versión del software FTD en el archivo show-tech del chasis FXOS:

FTD en Firepower 4100/9300

1. Para las versiones 2.7 y posteriores de FXOS, abra el archivo sam_techsupportinfo en <name>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Para versiones anteriores, abra el archivo sam_techsupportinfo en FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

2. Compruebe la sección correspondiente a cada ranura bajo el `show slot extend detail`:

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show slot expand detail`

Slot: Slot ID: 3 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: 100% Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: FTD-MI-1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container

...

FTD en Firepower 1000/2100/3100

- Abra el archivo tech_support_brief en <name>_FPRM.tar.gz/<name>_FPRM.tar

- Compruebe las secciones `scope ssa` y `show slot `:

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`scope ssa` `show slot` Slot: Slot ID Log Level Admin State Operational State ---------- --------- ------------ ----------------- 1 Info Ok Online `show app` Application: Name Version Description Author Deploy Type CSP Type Is Default App ---------- ---------- ----------- ---------- ----------- ----------- -------------- ftd 7.1.0.90 N/A cisco Native Application Yes `show app-instance detail` Application Name: ftd Slot ID: 1 Admin State: Enabled Operational State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90

...

Versión del software ASA

La versión del software ASA se puede verificar con el uso de estas opciones:

- CLI de ASA

- sondeo de ASA SNMP

- archivo show-tech ASA

- Interfaz de usuario de FCM

- CLI FXOS

- FXOS REST API

- Archivo show-tech del chasis FXOS

CLI de ASA

Siga estos pasos para verificar la versión de software ASA en ASA CLI:

1. Utilice estas opciones para acceder a ASA CLI de acuerdo con la plataforma y el modo de implementación:

- Acceso directo de Telnet/SSH a ASA en Firepower 1000/3100 y Firepower 2100 en modo de dispositivo

- Acceso desde la CLI de la consola FXOS en Firepower 2100 en el modo de plataforma y conexión a ASA a través del comando connect asa

- Acceso desde FXOS CLI a través de comandos (Firepower 4100/9300):

connect module <x> [console|telnet], donde x es el ID de ranura, y luego connect asa

- Para ASA virtual, acceso SSH directo al ASA o acceso a la consola desde el hipervisor o la interfaz de usuario de la nube

2. Ejecute el comando show version:

ciscoasa# show version Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1) Compiled on Tue 30-Nov-21 19:37 GMT by builders System image file is "disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA" Config file at boot was "startup-config" ciscoasa up 4 hours 40 mins Start-up time 1 sec

SNMP ASA

Siga estos pasos para verificar la versión del software ASA a través de SNMP:

- Asegúrese de que SNMP esté configurado y habilitado.

- Utilice el cliente SNMP para sondear OID SNMPv2-MIB::sysDescr.0 u OID.1.3.6.1.2.1.1.1.0:

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 SNMPv2-MIB::sysDescr.0 = STRING: Cisco Adaptive Security Appliance Version 9.17(1) # snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0 SNMPv2-MIB::sysDescr.0 = Cisco Adaptive Security Appliance Version 9.17(1)

archivo show-tech ASA

Busque la línea con la cadena Cisco Adaptive Security Appliance Software Version:

Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1)

...

Interfaz de usuario de FCM

Siga los pasos de la sección.

CLI FXOS

Siga los pasos de la sección.

FXOS REST-API

Siga los pasos de la sección.

Archivo show-tech del chasis FXOS

Siga los pasos de la sección.

Versión del software del módulo Firepower

El módulo Firepower en ASA es el nuevo nombre para los módulos Sourcefire más antiguos o SFR.

Su versión de software se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FMC

- FMC REST-API

- CLI del módulo Firepower

- Archivo de resolución de problemas del módulo Firepower

- CLI de ASA

- archivo show-tech ASA

Interfaz de usuario de FMC

Siga los pasos de la sección.

FMC REST-API

Siga los pasos de la sección.

CLI del módulo Firepower

Siga estos pasos para verificar la versión de software del módulo Firepower en el módulo CLI:

1. Conéctese al módulo a través de SSH o desde la CLI de ASA a través del comando session sfr.

2. Ejecute el comando show version:

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Archivo de Troubleshooting del Módulo Firepower

Siga estos pasos para verificar la versión de software del módulo Firepower en el archivo de resolución de problemas del módulo:

- Abra el archivo de resolución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/command-output/

- Abra el archivo usr-local-sf-bin-sfcli.pl show version.output y busque la línea con Model:

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e LSP version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

CLI de ASA

Ejecute el comando show module sfr details en ASA CLI y verifique la versión de Software:

asa# show module sfr details Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

archivo show-tech ASA

Busque la línea con la cadena show module sfr detail:

------------------ show module sfr detail ------------------ Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

Verificar las versiones Snort, VDB y SRU

Versión del motor de inspección profunda de paquetes (Snort)

La versión de Snort se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FMC

- FMC REST-API

- Interfaz de usuario de FDM

- API FDM REST

- CLI de módulo FTD o Firepower

- FTD o módulo Firepower para resolver problemas de archivo

Interfaz de usuario de FMC

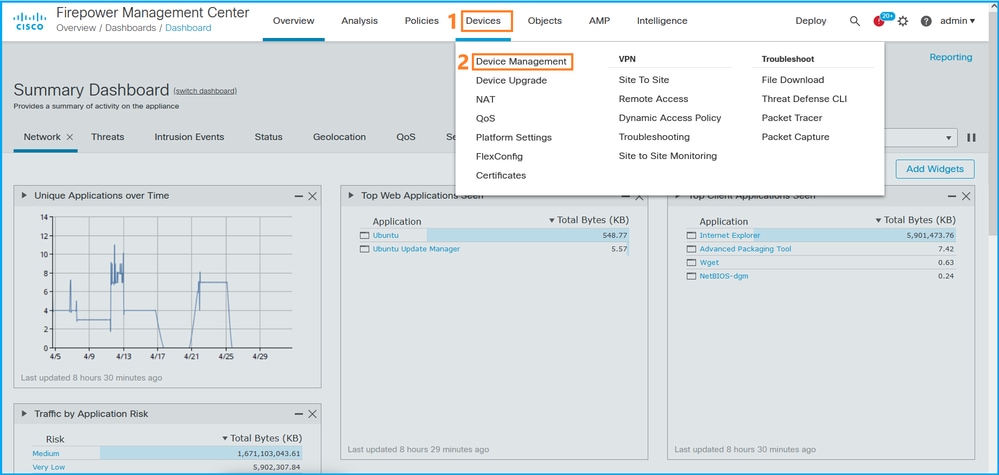

Siga estos pasos para verificar la versión de Snort de FTD en la interfaz de usuario de FMC:

- Elija Devices > Device Management:

2. Compruebe la etiqueta Snort:

FMC REST-API

Siga estos pasos para verificar la versión de Snort de FTD a través de FMC REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identifique el dominio que contiene el dispositivo. En la mayoría de las consultas de la API REST, el parámetro domain es obligatorio. Utilice el X-auth-access-token en esta consulta para recuperar la lista de dominios:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. Utilice el UUID de dominio para consultar los registros de dispositivos:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. Utilice el UUID de dominio y el UUID de dispositivo/contenedor en esta solicitud:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb ' | python -m json.tool | grep -i snort

"snortVersion": "3.1.7.1-108",

"snortEngine": "SNORT3",

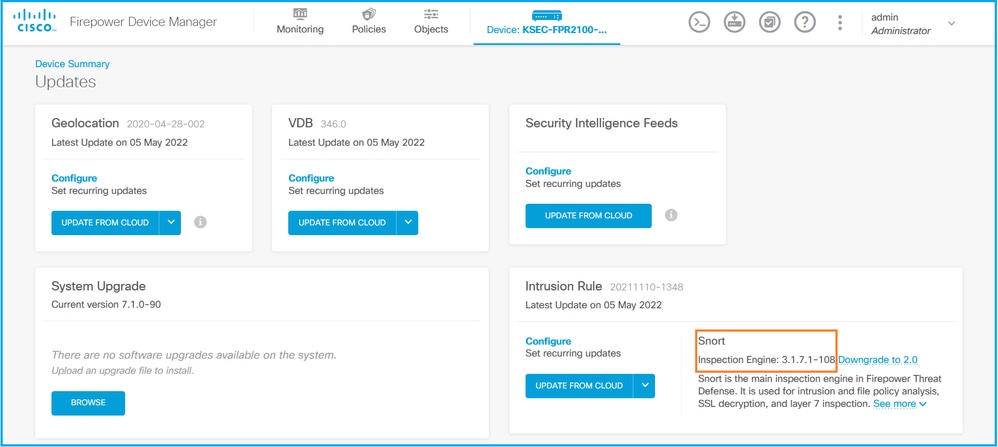

Interfaz de usuario de FDM

Siga estos pasos para verificar la versión de Snort de FTD en la interfaz de usuario de FDM:

- Vaya a la página Actualizaciones:

2. Compruebe el motor de inspección del tubo:

API FDM REST

Siga estos pasos para verificar la versión de Snort a través de una solicitud FDM REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Utilice el valor access_token en esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i snort

"snortVersion" : { "snortVersion" : "3.1.7.1-108", "snortPackage" : "/ngfw/var/sf/snort-3.1.7.1-108/snort-75-3.1.7.1-108-daq14.tar.bz2", "type" : "snortversion

FTD o Firepower CLI

En la CLI de FTD ejecute el comando show snort3 status:

> show snort3 status Currently running Snort 3

El módulo Firepower sólo admite Snort 2.

Archivo de resolución de problemas de FTD o Módulo Firepower

Siga estos pasos para verificar la versión de Snort en el archivo de solución de problemas de FTD:

- Abra el archivo de resolución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/command-output

- Abra el archivo usr-local-sf-bin-sfcli.pl show snort3.output:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show snort3.output" Output of /ngfw/usr/local/sf/bin/sfcli.pl show snort3: Currently running Snort 3

El módulo Firepower sólo admite Snort 2.

Versión de la base de datos de vulnerabilidades (VDB)

La versión de VDB se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FMC

- FMC REST-API

- archivo de resolución de problemas de FMC

- Interfaz de usuario de FDM

- API FDM REST

- CLI FTD

- FTD o módulo Firepower para resolver problemas de archivo

Interfaz de usuario de FMC

Siga estos pasos para verificar la versión de VDB en la interfaz de usuario de FMC:

- Elija Ayuda > Acerca de:

2. Verifique la versión de VDB:

CLI de FMC

Siga estos pasos para verificar la versión de VDB en FMC CLI:

- Acceda a FMC a través de SSH o conexión de consola.

- Ejecute el comando show version:

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

Siga estos pasos para verificar la versión de VDB a través de una FMC REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da

2. Identifique el dominio que contiene el dispositivo. En la mayoría de las consultas de la API REST, el parámetro domain es obligatorio. Utilice el X-auth-access-token en esta consulta para recuperar la lista de dominios:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

Archivo de Troubleshooting de FMC

Siga estos pasos para verificar la versión de VDB en el archivo de solución de problemas de FMC:

- Abra el archivo de solución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting .tar/results-<date>—xxxxxx/dir-files/etc/sf/.versiondb

- Abra el archivo vdb.conf y busque la línea con la clave CURRENT_BUILD:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/.versiondb

# cat vdb.conf CURRENT_VERSION=4.5.0 CURRENT_BUILD=344 CURRENT_APPID_VER=82 CURRENT_NAVL_VER=106

Interfaz de usuario de FDM

En la página principal, marque VDB:

API FDM REST

Siga estos pasos para verificar la versión de VDB a través de una solicitud FDM REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Utilice el valor access_token en esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i vdb

"vdbVersion" : {

"lastSuccessVDBDate" : "2022-05-05 12:44:09Z",

"vdbCurrentVersion" : "346",

"vdbCurrentBuild" : "0",

"vdbReleaseDate" : "2021-08-24 21:48:15",

"type" : "vdbversion"

CLI de módulo FTD o Firepower

Siga estos pasos para verificar la versión de VDB en la CLI de FTD o en la CLI del módulo Firepower (SFR):

- Acceda a FTD a través de SSH o conexión de consola. En el caso del módulo Firepower, acceda al módulo a través de SSH, o desde la CLI de ASA a través del comando session sfr.

- Ejecute el comando show version en CLI:

> show version --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Archivo de resolución de problemas de FTD o Módulo Firepower

Siga estos pasos para verificar la versión de VDB en el FTD o el archivo de solución de problemas del módulo Firepower:

- Abra el archivo de resolución de problemas y navegue hasta la carpeta <filename>-trouTroubleshooting.tar/results-<date>—xxxxxx/command-output/

- Abra el archivo usr-local-sf-bin-sfcli.pl show version.output y busque la línea con la versión VDB:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Versiones de actualización de regla de intrusión

Las actualizaciones de reglas de intrusión proporcionan reglas de intrusión nuevas y actualizadas y reglas de preprocesador, estados modificados para las reglas instaladas y configuraciones de políticas de intrusión predeterminadas modificadas.

Las actualizaciones de reglas seguras (SRU) son aplicables a Snort versión 2 y las actualizaciones de Lightweight Security Package (LSP) son aplicables a Snort versión 3.

La versión del software SRU/LSP se puede verificar con el uso de estas opciones:

- Interfaz de usuario de FMC

- FMC REST-API

- archivo de resolución de problemas de FMC

- Interfaz de usuario de FDM

- API FDM REST

- CLI de módulo FTD o Firepower

- FTD o módulo Firepower para resolver problemas de archivo

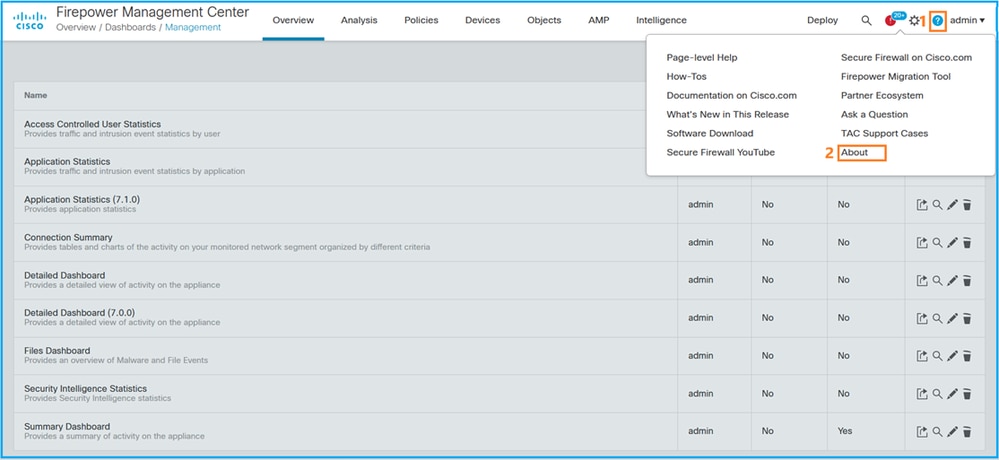

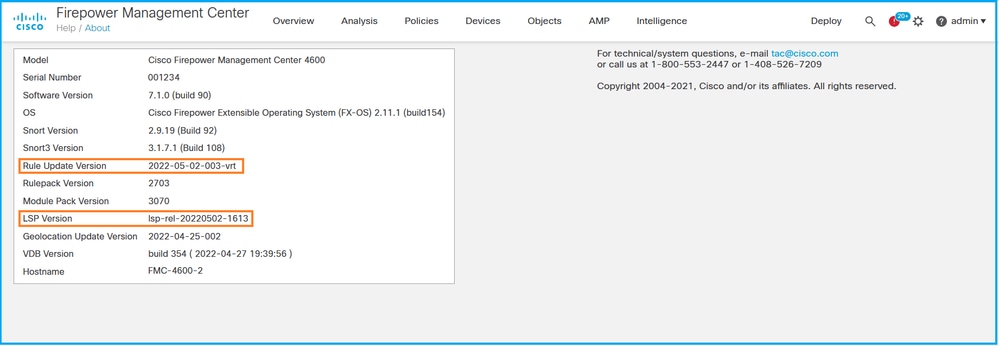

Interfaz de usuario de FMC

Siga estos pasos para verificar las versiones de SRU/LSP en la interfaz de usuario de FMC:

- Elija Ayuda > Acerca de:

2. Verifique la Versión de Actualización de Regla y la Versión LSP:

CLI de FMC

Siga estos pasos para verificar las versiones de SRU/LSP en la CLI de FMC:

- Acceda a FMC a través de SSH o conexión de consola.

- Ejecute el comando show version en CLI:

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

Siga estos pasos para verificar la versión de software a través de una solicitud REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token < X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

2. Utilice el X-auth-access-token en esta consulta:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

Archivo de Troubleshooting de FMC

Siga estos pasos para verificar la versión de SRU en el archivo de solución de problemas de FMC:

- Abra el archivo de resolución de problemas y vaya a la carpeta <filename>.tar/results-<date>—xxxxxx/dir-files/etc/sf/

- Abra el archivo sru_versiones.conf y busque las líneas con claves Intrusion_Rules_Update:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat sru_versions.conf Intrusion_Rules_Update=2022-04-25-003-vrt Rule_Pack=2699 Sourcefire_Decoder_Rule_Pack=2088 Sourcefire_Policy_Pack=2763 Module_Pack=3066 snort=2.9.16-4022

Siga estos pasos para verificar la versión de LSP en el archivo de solución de problemas de FMC:

- Abra el archivo de solución de problemas y vaya a la carpeta <filename>.tar/results-<date>—xxxxxx/command-output

- Abra file buscar var-sf-lsp -maxdepth 2 -ls.output y verifique la línea con /var/sf/lsp/active-lsp

# pwd

/var/tmp/results-05-06-2022--199172/command-outputs

# cat "find var-sf-lsp -maxdepth 2 -ls.output" ... Output of find /var/sf/lsp -maxdepth 2 -ls: 19138123 4 drwxrwxr-x 3 www root 4096 May 11 04:01 /var/sf/lsp 19142268 0 lrwxrwxrwx 1 root root 33 May 11 04:00 /var/sf/lsp/installed-lsp -> /var/sf/lsp/lsp-rel-20220510-1044 19138299 4 drwxrwxr-x 5 www root 4096 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044 19142266 600 -rwxrwxr-x 1 www root 614400 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/lsp.icdb.RELEASE.tar 19142234 4 drwxrwxr-x 5 www root 4096 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/ntd_metadata 19268898 4 drwxrwxr-x 2 www root 4096 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/icdb 19138303 4 drwxrwxr-x 6 www root 4096 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/talos_content 19142269 46640 -rw-r--r-- 1 root root 47759360 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044/lsp-rel-20220510-1044.tar.xz.REL.tar 19142267 4 -rwxrwxr-x 1 www root 238 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/.snort-versions 19142265 4 -rwxrwxr-x 1 www root 26 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/lspd_ver.properties 19139198 260 -rw-r--r-- 1 root root 264403 Feb 12 03:32 /var/sf/lsp/pigtail-all-1644636642.log 19142270 0 lrwxrwxrwx 1 root root 33 May 11 04:01 /var/sf/lsp/active-lsp -> /var/sf/lsp/lsp-rel-20220510-1044

Interfaz de usuario de FDM

En la página principal, marque Intrusion Rule Update (Actualización de la regla de intrusión):

API FDM REST

Siga estos pasos para verificar la versión de VDB a través de una solicitud FDM REST-API. Utilice un cliente REST-API para verificar la versión de software. En este ejemplo, se utiliza curl:

- Solicitar un token de autenticación:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Utilice el valor access_token en esta consulta:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -Ei "sru|lsp"

"sruVersion" : {

"sruVersion" : "20211110-1348",

"lastSuccessSRUDate" : "2022-05-12 18:29:00Z",

"lspVersions" : [ "20211110-1348" ],

"type" : "sruversion"

CLI de módulo FTD o Firepower

Siga estos pasos para verificar la versión de SRU/LSP en la CLI de FTD o la CLI del módulo Firepower:

- Acceda a FTD a través de SSH o conexión de consola. En el caso del módulo Firepower, acceda al módulo a través de SSH, o desde la CLI de ASA a través del comando session sfr.

- Ejecute el comando show version en CLI:

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Nota: El comando "show version" muestra la versión de actualización de SRU si se utiliza Snort 2. Para Snort 3 se muestra la versión LSP.

Archivo de resolución de problemas de FTD o Módulo Firepower

Siga estos pasos para verificar las versiones de SRU/LSP en el archivo de solución de problemas de los módulos FTD o Firepower:

- Abra el archivo de resolución de problemas y vaya a la carpeta <filename>-trouTroubleshooting.tar/results-<date>—xxxxxx/command-output/

- Abra el archivo usr-local-sf-bin-sfcli.pl show version.output y busque la línea con la versión SRU/LSP:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 70727d06-8ba7-11ec-bfcc-999f61f27102 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Problemas conocidos

Id. de bug Cisco CSCwb34098  ENH: Mostrar la versión de FMC en la salida del comando 'show controllers'

ENH: Mostrar la versión de FMC en la salida del comando 'show controllers'

Id. de bug Cisco CSCve13470  ENH: Habilitar OID relacionados con el software en FirePOWER 6.x

ENH: Habilitar OID relacionados con el software en FirePOWER 6.x

Id. de bug Cisco CSCwb85969  ENH: Incluir el resultado del comando "show version" FMC CLISH en el archivo de resolución de problemas

ENH: Incluir el resultado del comando "show version" FMC CLISH en el archivo de resolución de problemas

Id. de error de Cisco CSCvu15709  ENH: Compatibilidad con OID SNMP para sondear versiones de ubicación SRU/VDB/GEO en plataformas Firepower

ENH: Compatibilidad con OID SNMP para sondear versiones de ubicación SRU/VDB/GEO en plataformas Firepower

Información Relacionada

- Guía de inicio rápido de la API REST de Secure Firewall Management Center, versión 7.1

- Configuración de SNMP en dispositivos Firepower NGFW

- Guía de API REST de Cisco Firepower Threat Defense

- Referencia de API REST de Cisco FXOS

- Compatibilidad con Cisco ASA

- Firepower 1000/2100 y Secure Firewall 3100 ASA y versiones de paquetes FXOS

- Componentes empaquetados

- Solución de problemas de Firepower, procedimientos de generación de archivos

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

18-May-2022 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Ilkin GasimovIngeniero del TAC de Cisco

- Mikis ZafeiroudisIngeniero del TAC de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios