Configuración de la gestión de seguridad y seguridad de correo electrónico de Cisco para el almacenamiento provisional de actualizaciones

Opciones de descarga

-

ePub (227.8 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (140.8 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe el proceso para los clientes beta y los dispositivos preaprovisionados utilizados para las pruebas, que necesitan actualizar las versiones de AsyncOS y obtener actualizaciones para ESA y SMA que ejecutan pruebas beta y de versiones anteriores. Este documento pertenece directamente a Cisco Email Security Appliance (ESA) y Cisco Security Management Appliance (SMA). Tenga en cuenta que los servidores de almacenamiento provisional no deben ser utilizados por los clientes de producción estándar para producción ESA o SMA. Las versiones de SO de almacenamiento provisional, las reglas de servicio y los motores de servicios varían en función de la producción.

Antes de que se le solicite, tenga en cuenta también que las licencias de producción no podrán actualizarse a las versiones de Stage, ya que no pueden pasar la verificación y autenticación de la licencia. Una VLAN de producción tiene un valor de firma escrito cuando la licencia durante la generación, que coincidirá con el servicio de licencias de producción. Las licencias Stage tienen una firma independiente escrita solo para el servicio de licencias provisional.

Prerequisites

Requirements

- El administrador ha recibido una comunicación previa relacionada con la instalación o las actualizaciones de la versión beta (SO preliminar).

- Los clientes que participan en las pruebas beta y previas a la publicación han completado una aplicación beta y han leído y aceptado un acuerdo de confidencialidad antes del inicio de la versión beta.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Configuración de la gestión de seguridad y seguridad de correo electrónico de Cisco para el almacenamiento provisional de actualizaciones

Nota: los clientes solo deben utilizar las URL del servidor de actualización provisional si han obtenido acceso al aprovisionamiento previo a través de Cisco solo para el uso Beta (SO preliminar). Si no tiene una licencia válida aplicada para el uso beta, su dispositivo no recibirá actualizaciones de los servidores de actualización provisional. Estas instrucciones sólo deben utilizarlas los clientes beta o los administradores que participen en las pruebas beta.

Para recibir actualizaciones y mejoras de desarrollo:

Inicio de sesión en la GUI

- Elija Servicios de seguridad > Actualizaciones de servicios > Editar configuración de actualización...

- Confirme que todos los servicios estén configurados para utilizar Cisco IronPort Update Servers

Inicio de sesión en la CLI

- Ejecute el comando updateconfig

- Ejecute el subcomando oculto dynamicHost

- Ingrese uno de estos comandos:

- Para ESA/SMA de hardware: stage-update-manifests.ironport.com:443

- Para ESA/SMA virtual: stage-stg-updates.ironport.com:443

- Pulse Intro hasta que vuelva al mensaje principal

- Ingrese Commit para guardar todos los cambios

Verificación

La verificación se puede ver en los updater_logs con la comunicación exitosa para la URL de la etapa apropiada. Desde la CLI en el dispositivo, ingrese grep stage updater_logs:

esa.local> updatenow force

Success - Force update for all components requested

esa.local > grep stage updater_logs

Wed Mar 16 18:16:17 2016 Info: internal_cert beginning download of remote file "http://stage-updates.ironport.com/internal_cert/1.0.0/internal_ca.pem/default/100101"

Wed Mar 16 18:16:17 2016 Info: content_scanner beginning download of remote file "http://stage-updates.ironport.com/content_scanner/1.1/content_scanner/default/1132001"

Wed Mar 16 18:16:17 2016 Info: enrollment_client beginning download of remote file "http://stage-updates.ironport.com/enrollment_client/1.0/enrollment_client/default/102057"

Wed Mar 16 18:16:18 2016 Info: support_request beginning download of remote file "http://stage-updates.ironport.com/support_request/1.0/support_request/default/100002"

Wed Mar 16 18:16:18 2016 Info: timezones beginning download of remote file "http://stage-updates.ironport.com/timezones/2.0/zoneinfo/default/2015100"

Wed Mar 16 18:26:19 2016 Info: repeng beginning download of remote file "http://stage-updates.ironport.com/repeng/1.2/repeng_tools/default/1392120079"

Si hay algún error de comunicación inesperado, ingrese dig <stage URL> para verificar el Servidor de nombres de dominio (DNS).

Ejemplo:

esa.local > dig stage-updates.ironport.com

; <<>> DiG 9.8.4-P2 <<>> stage-updates.ironport.com A

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 52577

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;stage-updates.ironport.com. IN A

;; ANSWER SECTION:

stage-updates.ironport.com. 275 IN A 208.90.58.21

;; Query time: 0 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Tue Mar 22 14:31:10 2016

;; MSG SIZE rcvd: 60

Verifique que el dispositivo sea capaz de comunicarse vía telnet a través del puerto 80, ejecute el comando telnet <stage URL> 80.

Ejemplo:

esa.local > telnet stage-updates.ironport.com 80

Trying 208.90.58.21...

Connected to origin-stage-updates.ironport.com.

Escape character is '^]'.

Revertir

Para volver a los servidores de actualización de producción estándar, siga estos pasos:

- Introduzca el comando updateconfig

- Ingrese el subcomando oculto dynamic host

- Ingrese uno de estos comandos:

- Para ESA/SMA de hardware: update-manifests.ironport.com:443

- Para ESA/SMA virtual: update-manifests.sco.cisco.com:443

- Pulse Intro hasta que vuelva al mensaje principal

- Ejecute el comando Commit para guardar todos los cambios

Nota: Los dispositivos de hardware (C1x0, C3x0, C6x0 y X10x0) SÓLO deben utilizar las URL de host dinámico de stage-update-manifests.ironport.com:443 o update-manifests.ironport.com:443. Si hay una configuración de clúster con ESA y vESA, updateconfig se debe configurar en el nivel de máquina y confirmar que dynamic host se establezca en consecuencia.

Filtrado de URL

AsyncOS 13.0 y versiones anteriores

Si el filtrado de URL está configurado y en uso en el dispositivo, una vez que se haya redirigido un dispositivo para que utilice la URL de ensayo para las actualizaciones, el dispositivo también tendrá que estar configurado para utilizar el servidor de ensayo para el filtrado de URL:

- Acceder al dispositivo a través de la CLI

- Introduzca el comando websecurityadvancedconfig

- Desplácese por la configuración y cambie el valor de la opción Enter the Web security service hostname to v2.beta.sds.cisco.com

- Cambie el valor de la opción Introduzca el valor de umbral para las solicitudes pendientes del valor predeterminado de 50 a 5

- Aceptar valores predeterminados para todas las demás opciones

- Pulse Intro hasta que vuelva al mensaje principal

- Ejecute el comando Commit para guardar todos los cambios

Revertir

Para volver al servicio de seguridad web de producción, siga estos pasos:

- Acceder al dispositivo a través de CLI

- Ingrese el comando websecurityadvanced config

- Desplácese por la configuración y cambie el valor de la opción Enter the Web security service hostname to v2.sds.cisco.com

- Aceptar valores predeterminados para todas las demás opciones

- Pulse Intro hasta que vuelva al mensaje principal

- Ejecute el comando Commit para guardar todos los cambios

AsyncOS 13.5 y versiones más recientes (con Cisco Talos Services)

A partir de AsyncOS 13.5 for Email Security, se introdujo Cloud URL Analysis (CUA) y se cambiaron las opciones de configuración avanzadas de websecurityadvanced. Dado que el análisis de URL se realiza ahora en la nube de Talos, el nombre de host de los servicios de seguridad web ya no es necesario. Esto ha sido reemplazado por el comando talosconfig. Esta opción sólo está disponible en la línea de comandos del ESA.

esa.local> talosconfig

Choose the operation you want to perform:

- SETUP - Configure beaker streamline configuration settings

[]> setup

Configured server is: stage_server

Choose the server for streamline service configuration:

1. Stage Server

2. Production Server

[]> 1

Si está ejecutando una licencia de Stage, debe apuntar al servidor de Stage para los servicios de Talos.

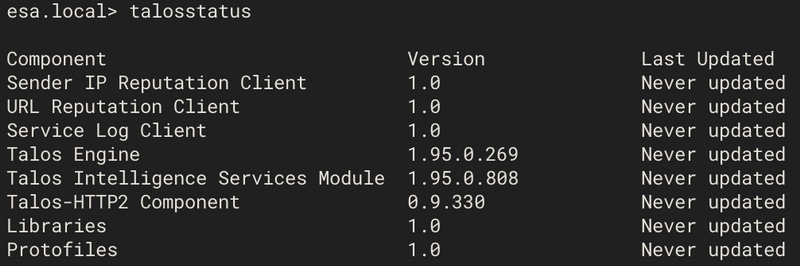

Puede ejecutar talosupdate y talosstatus para solicitar una actualización y el estado actual de todos los servicios controlados por Talos.

Ejemplo:

Para obtener más información, consulte la guía del usuario de AsyncOS 13.5 for Cisco Email Security Appliances.

Configuración de firewall para acceder a Cisco Talos Services

Debe abrir el puerto HTTPS (de salida) 443 en el firewall para los siguientes nombres de host o direcciones IP (consulte la tabla siguiente) para conectar su gateway de correo electrónico a los servicios de Cisco Talos.

| Hostname | IPv4 | IPv6 |

| grpc.talos.cisco.com | 146.112.62.0/24 | 2a04:e4c7:ffff::/48 |

| email-sender-ip-rep-grpc.talos.cisco.com | 146.112.63.0/24 | 2a04:e4c7:fffe::/48 |

| serviceconfig.talos.cisco.com | 146.112.255.0/24 | - |

| 146.112.59.0/24 | - |

Seguimiento de interacción web

La función de seguimiento de interacción web proporciona información sobre los usuarios finales que hicieron clic en las URL reescritas y la acción (permitida, bloqueada o desconocida) asociada a cada clic de usuario.

Dependiendo de sus requisitos, puede activar el seguimiento de la interacción web en una de las páginas de configuración global:

- Filtros de brote. Seguimiento de usuarios finales que hicieron clic en URL reescritas por filtros de brote de virus

- URL Filtering . Seguimiento de usuarios finales que han hecho clic en URL reescritas por políticas (mediante filtros de contenido y mensajes)

Si el seguimiento de interacción web está configurado y en uso, una vez que se ha redirigido un dispositivo para que utilice la URL de ensayo para las actualizaciones, el dispositivo también tendrá que configurarse para utilizar el servidor de agregador de ensayo:

- Acceder al dispositivo a través de la CLI

- Ingrese el comando aggregatorconfig

- Utilice el comando EDIT e introduzca este valor: stage.aggregator.sco.cisco.com

- Pulse Intro hasta que vuelva al mensaje principal

- Ejecute Commit para guardar todos los cambios

Si el agregador no está configurado para el desarrollo, verá alertas similares cada 30 minutos a través de las alertas de correo electrónico del administrador:

Unable to retrieve Web Interaction Tracking information from the Cisco Aggregator Server. Details: Internal Server Error.

O bien, ejecutando el comando displayalerts en la CLI:

20 Apr 2020 08:52:52 -0600 Unable to connect to the Cisco Aggregator Server.

Details: No valid SSL certificate was sent.

Revertir

Para volver al servidor Aggregator de producción estándar, siga estos pasos:

- Acceder al dispositivo a través de CLI

- Ingrese el comando aggregatorconfig

- Utilice el comando EDIT e ingrese este valor: aggregator.cisco.com

- Pulse Intro hasta que vuelva al mensaje principal

- Ejecute el comando Commit para guardar todos los cambios

Troubleshoot

Los comandos de resolución de problemas se enumeran en la sección "Verificar" de este documento.

Si observa lo siguiente al ejecutar el comando upgrade:

Failure downloading upgrade list.

Verifique que ha cambiado el host dinámico. Si esto continúa, pregunte y valide que su ESA o SMA se ha aprovisionado correctamente para las pruebas beta o previas a la versión.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

22-Mar-2016 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- John HessCisco Email Security

- Robert SherwinCisco Email Security

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios