Guía de uso para proteger el firewall ASA

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe información para ayudarle a proteger los dispositivos Cisco ASA, lo que aumenta la seguridad general de su red.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco Active Security Appliance (ASA) 9.16(1) y versiones posteriores.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Este documento está estructurado en 4 secciones.

- Consolidación del plano de administración: se aplica a todos los procesos de administración/envío relacionados con ASA, como SNMP, SSH, etc.

- Configuración de seguridad: comandos mediante los cuales puede dejar de rellenar las contraseñas, etc. para la configuración en ejecución, etc.

- Registro y monitoreo: esto se aplica a cualquier configuración relacionada con el registro en ASA.

- Tráfico directo: esto se aplica al tráfico que atraviesa el ASA.

En este documento las funciones de seguridad se describen en profundidad para que usted pueda configurarlas. Sin embargo, cuando la descripción no es exhaustiva, la función se explica de una manera que le permita evaluar si necesita prestarle más atención a la función. Siempre que sea posible y adecuado, este documento contiene recomendaciones que, de ser implementadas, ayudan a asegurar una red.

Productos Relacionados

Esta configuración también se puede utilizar con el software Cisco ASA versión 9.1x.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Operaciones de Seguridad

Las operaciones de seguridad de la red constituyen un tema primordial. Aunque la mayor parte de este documento está dedicado a la configuración segura de un dispositivo Cisco ASA, las configuraciones por sí solas no protegen completamente una red. Los procedimientos operativos que se utilizan en la red contribuyen tanto a la seguridad como a la configuración de los dispositivos subyacentes.

Estos temas contienen las recomendaciones operativas que se le aconseja implementar. Estos temas resaltan áreas fundamentales específicas de las operaciones de la red y no son exhaustivos.

Monitoreo de Boletines y Respuestas de Seguridad de Cisco

El Equipo de Respuesta a Incidentes de Seguridad en Productos Cisco (PSIRT) crea y mantiene publicaciones, comúnmente conocidas como boletines de PSIRT, para los problemas relacionados con la seguridad en productos Cisco. El método usado para la comunicación de problemas de menor gravedad es Respuesta de Seguridad de Cisco. Los avisos de seguridad y las respuestas están disponibles en PSIRT.

Hay información adicional sobre estos medios de comunicación disponible en la Política de Vulnerabilidad de Seguridad de Cisco.

Para mantener una red segura, debe estar al tanto de los boletines y las respuestas de seguridad de Cisco que se han publicado. Debe tener conocimiento de una vulnerabilidad para que se pueda evaluar la amenaza que representa para una red. Consulte Clasificación de riesgos para los anuncios de vulnerabilidades de seguridad para obtener ayuda en este proceso de evaluación.

Aprovechamiento de Autenticación, Autorización y Contabilización

El marco de trabajo de autenticación, autorización y auditoría (AAA) es vital para proteger los dispositivos de redes. El protocolo AAA proporciona autenticación de las sesiones de administración y puede también limitar a los usuarios a comandos específicos definidos por el administrador y registrar todos los comandos ingresados por cada usuario. En la sección Autenticación, autorización y auditoría de este documento, hallará más información sobre cómo aprovechar el AAA.

Centralización de Monitoreo y Colección de Registros

Para conocer mejor los eventos actuales, emergentes e históricos relativos a incidentes de seguridad, su organización debe tener una estrategia unificada para el registro y la correlación de eventos. Esta estrategia debe aprovechar el registro de todos los dispositivos de red y utilizar capacidades de correlación personalizables y previamente diseñadas.

Después de que se implemente el registro centralizado, usted debe desarrollar un método estructurado para registrar el seguimiento de incidentes y análisis. De acuerdo con las necesidades de su organización, este método puede ser una simple revisión minuciosa de datos de registro e, incluso, un análisis avanzado basado en reglas.

Uso de Protocolos de Seguridad Siempre Que Sea Posible

Muchos protocolos se utilizan para transportar datos de administración de red confidenciales Debe utilizar protocolos de seguridad siempre que sea posible. Una elección de protocolo de seguridad incluye el uso del SSH en vez de Telnet para cifrar los datos de autenticación y la información de administración. Además, debe utilizar protocolos de transferencia de archivos seguros al copiar datos de configuración. Un ejemplo es el uso del protocolo Secure Copy Protocol (SCP) en lugar de FTP o de TFTP.

Netflow para Visibilidad del Tráfico

La herramienta Netflow le permite monitorear los flujos de tráfico en la red. Si bien en un principio su objetivo fue exportar la información del tráfico a las aplicaciones de administración de red, la herramienta Netflow también puede ser utilizada para mostrar la información de flujo en un router. Gracias a esta capacidad, usted puede ver el momento en que el tráfico cruza la red en tiempo real. Independientemente de si la información de flujo se exporta a un recolector remoto, se recomienda que configure los dispositivos de red para que admitan Netflow a fin de poder utilizar la herramienta como respuesta si es necesario.

Administración de la Configuración

La administración de la configuración es un proceso mediante el cual se proponen, revisan, aprueban e implementan cambios de configuración. En el contexto de la configuración de un dispositivo Cisco ASA, son fundamentales dos aspectos adicionales de la gestión de la configuración: el archivado de la configuración y la seguridad.

Usted puede utilizar archivos de configuración para restaurar los cambios que se realizan a los dispositivos de red. En un contexto de seguridad, los archivos de configuración también se pueden utilizar para determinar qué cambios se realizaron en la seguridad y cuándo ocurrieron estos cambios. Junto con los datos de registro del protocolo AAA, esta información puede contribuir con la auditoría de seguridad de los dispositivos de red.

La configuración de un dispositivo Cisco ASA contiene muchos detalles confidenciales. Los nombres de usuario, las contraseñas y el contenido de las listas de control de acceso son ejemplos de este tipo de información. El repositorio que utiliza para archivar las configuraciones de dispositivos Cisco ASA debe estar protegido. El acceso inseguro a esta información puede disminuir la seguridad de toda la red.

Administración Plano

El plano de administración consiste en funciones que permiten alcanzar las metas de administración de la red. Esto incluye las sesiones de administración interactiva que emplean SSH y también recopilación de estadísticas con SNMP o NetFlow. Cuando usted considera la seguridad de un dispositivo de red, es crucial que el plano de administración esté protegido. Si un incidente de seguridad tiene la capacidad de disminuir las funciones del plano de administración, puede resultarle imposible recuperar o estabilizar la red.

Fortalecimiento del plano de administración

El plano de administración se utiliza para acceder, configurar y manejar un dispositivo, así como para monitorear sus operaciones y la red en las cual se ha implementado. El plano de administración es el que recibe y envía el tráfico para las operaciones de estas funciones. El plano de administración utiliza esta lista de protocolos:

- Simple Network Management Protocol

- Secure Shell Protocol

- File Transfer Protocol

- Trivial File Transfer Protocol

- Secure Copy Protocol

- TACACS+

- RADIUS

- Netflow

- Network Time Protocol

- Syslog

- ICMP

- SMB

Nota: No se recomienda habilitar TELNET ya que es texto sin formato.

Administración de Contraseña

Las contraseñas controlan el acceso a recursos o a dispositivos. Esto se logra con la definición de una contraseña o de un secreto que se utilice para autenticar solicitudes. Cuando se recibe una solicitud para el acceso a un recurso o a un dispositivo, la solicitud exige la verificación de la contraseña y de la identidad, y el acceso se puede conceder, negar o limitar según el resultado de la verificación. Como práctica recomendada de seguridad, las contraseñas se deben administrar con un servidor de autenticación TACACS+ o RADIUS. Sin embargo, tenga en cuenta que, si fallan los servicios TACACS+ o RADIUS, aún se necesita una contraseña de acceso privilegiado configurada localmente. Un dispositivo puede también tener otra información de contraseña presente dentro de su configuración, como un clave NTP, una comunidad SNMP o una clave de Protocolo de Ruteo.

ASA 9.7(1) introdujo el hashing PBKDF2 para las contraseñas locales. El nombre de usuario local y las contraseñas de activación de todas las longitudes se almacenan en la configuración mediante un hash de la función de derivación de claves basada en contraseñas 2 (PBKDF2). Anteriormente, las contraseñas de 32 caracteres o menos usaban el método de hash basado en MD5. Las contraseñas ya existentes continúan utilizando el hash basado en MD5 a menos que ingrese una nueva contraseña. Consulte el capítulo Software y Configuraciones de la Guía de configuración de operaciones generales para obtener instrucciones sobre la desactualización.

Activar el servicio de HTTP

Para utilizar ASDM, debe activar el servidor HTTPS y permitir las conexiones HTTPS al ASA. El dispositivo de seguridad permite un máximo de 5 instancias de ASDM simultáneas por contexto, si están disponibles, con un máximo de 32 instancias de ASDM entre todos los contextos. Para configurar el acceso de ASDM, utilice lo siguiente:

http server enable <port>

Permita solo las IP necesarias en la lista de ACL. Permitir un acceso amplio no es una buena práctica.

http 0.0.0.0 0.0.0.0 <interface>

Configure el control de acceso de ASDM:

http <remote_ip_address> <remote_subnet_mask> <interface_name>

// Set server version ASA(config)# ssl server-version tlsv1 tlsv1.1 tlsv.1.2

// Set client version ASA(config) # ssl client-version tlsv1 tlsv1.1 tlsv.1.2

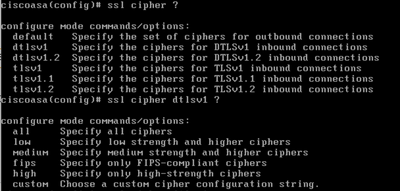

El ASA tiene estos cifrados habilitados en el orden que se muestra de forma predeterminada.

El valor predeterminado es high.

-

La palabra clave all especifica el uso de todos los cifrados: hmac-sha1 hmac-sha1-96 hmac-sha2-256 hmac-md5 hmac-md5-96

-

La palabra clave custom especifica una cadena de configuración de cifrado de cifrado personalizado, separada por dos puntos.

-

La palabra clave fips especifica sólo cifrados compatibles con FIPS: hmac-sha1 hmac-sha2-256

-

La palabra clave high especifica sólo los cifrados de alta resistencia (el valor predeterminado): hmac-sha2-256

-

La palabra clave low especifica cifrados de baja, media y alta resistencia: hmac-sha1 hmac-sha1-96 hmac-md5 hmac-md5-96 hmac-sha2-256

-

La palabra clave medium especifica los cifrados de resistencia media y alta: hmac-sha1 hmac-sha1-96hmac-sha2-256

De manera predeterminada, el ASA utiliza un certificado autofirmado temporal que cambia en cada reinicio. Si busca un solo certificado, puede utilizar este enlace para generar un certificado autofirmado permanente.

ASA admite la versión 1.2 de TLS para la transmisión segura de mensajes para ASDM, SSVPN sin cliente y AnyConnect VPN. Estos comandos se han introducido o se han modificado: ssl client-version, ssl server-version, ssl cipher, ssl trust-point, ssl dh-group, show ssl, show ssl cipher, show vpn-sessiondb.

ASA-1/act(config)# ssl server-version ?

configure mode commands/options:

tlsv1 Enter this keyword to accept SSLv2 ClientHellos and negotiate TLSv1

(or greater)

tlsv1.1 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.1 (or greater)

tlsv1.2 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.2 (or greater)

ASA-1/act(config)# ssl cipher ? configure mode commands/options: default Specify the set of ciphers for outbound connections dtlsv1 Specify the ciphers for DTLSv1 inbound connections tlsv1 Specify the ciphers for TLSv1 inbound connections tlsv1.1 Specify the ciphers for TLSv1.1 inbound connections tlsv1.2 Specify the ciphers for TLSv1.2 inbound connections

Activar SSH

El ASA permite conexiones SSH al ASA con fines de administración. El ASA permite un máximo de 5 conexiones SSH simultáneas por contexto, si están disponibles, con un máximo de 100 conexiones divididas entre todos los contextos.

hostname <device_hostname> domain-name <domain-name> crypto key generate rsa modulus 2048

El tipo de par de claves predeterminado es clave general. El tamaño de módulo predeterminado es 1024. La cantidad de espacio de NVRAM para almacenar pares de claves varía según la plataforma ASA. Puede alcanzar un límite si genera más de 30 pares de claves.

Para eliminar los pares de llaves del tipo indicado (rsa o dsa),

crypto key zeroize { rsa | eddsa | ecdsa } [ label key-pair-label ] [ default ] [ noconfirm ]

Configure SSH para el acceso de dispositivos remotos:

ssh <remote_ip_address> <remote_subnet_mask> <interface_name>

Para intercambiar claves utilizando el método de intercambio de claves Diffie-Hellman (DH) Grupo 1, Grupo DH 14 o Curve25519, utilice el comando ssh key-exchange en el modo de configuración global, a partir de 9.1(2) ASA soporta dh-group14-sha1 para SSH.

ASA(config)#ssh key-exchange group dh-group14-sha256

Configurar el tiempo de espera para sesiones de inicio de sesión

// Configure Console timeout

ASA(config)#console timeout 10

// Configure Console timeout

ASA(config)#ssh timeout 10

Administración de Contraseña

Las contraseñas controlan el acceso a recursos o a dispositivos. Esto se logra con la definición de una contraseña o de un secreto que se utilice para autenticar solicitudes. Cuando se recibe una solicitud para el acceso a un recurso o a un dispositivo, la solicitud exige la verificación de la contraseña y de la identidad, y el acceso se puede conceder, negar o limitar según el resultado de la verificación. Como práctica recomendada de seguridad, las contraseñas se deben administrar con un servidor de autenticación TACACS+ o RADIUS. Sin embargo, tenga en cuenta que, si fallan los servicios TACACS+ o RADIUS, aún se necesita una contraseña de acceso privilegiado configurada localmente. Un dispositivo puede también tener otra información de contraseña presente dentro de su configuración, como un clave NTP, una comunidad SNMP o una clave de Protocolo de Ruteo.

Configurar el usuario local y la contraseña cifrada

username <local_username> password <local_password> encrypted

Configurar la contraseña de activación

enable password <enable_password> encrypted

Configurar la autenticación AAA para el modo activo

ASA(config)#aaa authentication enable console LOCAL

Autenticación, autorización y contabilidad

El marco de trabajo de autenticación, autorización y auditoría (AAA) es fundamental para proteger el acceso interactivo a dispositivos de redes. Este marco ofrece un entorno muy configurable que se puede acomodar a las necesidades de las redes.

autenticación TACACS+

TACACS+ es un protocolo de autenticación que puede emplear ASA para autenticar a usuarios de administración a partir de un servidor AAA remoto. Estos usuarios de administración pueden acceder al dispositivo ASA mediante SSH, HTTPS, Telnet o HTTP.

La autenticación TACACS+, más comúnmente conocida como autenticación AAA, le da a cada administrador de red la posibilidad de utilizar cuentas de usuarios individuales. Al no dependerse de una contraseña compartida, se mejora la seguridad de la red y se refuerza la responsabilidad individual.

RADIUS es un protocolo similar en su propósito a TACACS+; sin embargo, sólo cifra la contraseña enviada a través de la red. En cambio, TACACS+ encripta toda la carga útil de TCP, que incluye el nombre de usuario y la contraseña. Por esta razón, TACACS+ se puede utilizar en preferencia a RADIUS cuando TACACS+ es soportado por el servidor AAA. Consulte Comparación entre TACACS+ y RADIUS para obtener una comparación más detallada de estos dos protocolos.

La autenticación de TACACS+ puede activarse en los dispositivos Cisco ASA con una configuración similar a este ejemplo:

aaa authentication serial console Tacacs aaa authentication ssh console Tacacs aaa authentication http console Tacacs aaa authentication telnet console Tacacs

Firma y verificación de la imagen ASA

A partir de la versión 9.3.1 del software, las imágenes ASA ahora se firman mediante una firma digital. La firma digital se verifica después de arrancar el ASA.

ASA-1/act(config)# verify flash:/asa941-smp-k8.bin

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!Done! Embedded Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e Computed Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e CCO Hash SHA-512: 1b6d41e893868aab9e06e78a9902b925227c82d8e31978ff2c412c18a c99f49f70354715441385e0b96e4bd3e861d18fb30433d52e12b15b501fa790f36d0ea0 Signature Verified

ASA(config)# verify /signature running Requesting verify signature of the running image... Starting image verification Hash Computation: 100% Done! Computed Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Get key records from key storage: PrimaryASA, key_store_type: 6 Embedded Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Returned. rc: 0, status: 1 The digital signature of the running image verified successfully

ASA-1/act(config)# show software authenticity running

Image type : Release

Signer Information

Common Name : abraxas

Organization Unit : ASAv

Organization Name : CiscoSystems

Certificate Serial Number : 550DBBD5

Hash Algorithm : SHA2 512

Signature Algorithm : 2048-bit RSA

Key Version : A

Configurar la zona horaria del reloj

clock timezone GMT <hours offset>

Configurar NTP

El protocolo Network Time Protocol (NTP) no es un servicio particularmente peligroso, pero cualquier servicio innecesario puede representar un vector de ataque. Si se utiliza el protocolo NTP, es importante configurar explícitamente un origen de hora confiable y utilizar la autenticación adecuada. La hora exacta y confiable es necesaria para los fines de syslog, por ejemplo durante las investigaciones forenses de posibles ataques, así como para la conectividad VPN exitosa cuando se depende de certificados para la autenticación de Fase 1.

- Zona horaria de NTP: Al configurar NTP, debe configurarse la zona horaria para que las marcas de tiempo se correlacionen bien. Estos son los dos métodos habituales para configurar la zona horaria en los dispositivos de redes con presencia global. Un método es configurar todos los dispositivos de red con el Tiempo Universal Coordinado (UTC), previamente conocido como Tiempo Medio de Greenwich (GMT). El otro enfoque es configurar los dispositivos de red con la zona horaria local. ntp server ip_address [ key_id ] [ source interface_name ] [ prefer ]

- Autenticación de NTP: Si configura la autenticación de NTP, se garantiza que los mensajes de NTP se intercambien entre pares de NTP confiables. Activar la autenticación con el comando ntp authenticate, establece la ID de clave de confianza para este servidor. Si activa la autenticación, el ASA solo se comunica con un servidor NTP si utiliza la clave de confianza correcta en los paquetes. Para activar la autenticación con un servidor NTP, utilice el comando ntp authenticate en el modo de configuración global.

ASA(config)#ntp authenticate

Servicio de servidor DHCP (si no se utiliza)

clear configure dhcpd no dhcpd enable <interface_name>

Nota: ASA no admite CDP.

Lista de acceso del plano de control

Las reglas de control de acceso para el tráfico de administración listo para usar (definido por comandos como http, ssh o telnet) tienen mayor prioridad que una lista de acceso aplicada con la opción del plano de control. Por lo tanto, se puede permitir que dicho tráfico de administración permitido entre incluso si lo niega explícitamente la lista de acceso de instalación inmediata.

access-list <name> in interface <Interface_name> control-plane

De ASA

Estos son los protocolos que se pueden utilizar para copiar/transferir archivos a ASA.

Borrar texto:

- FTP

- HTTP

- TFTP

- SMB

Seguridad

- HTTPS

- El ASA Secure Copy Client (SCP) es compatible con el cliente SCP para transferir archivos desde y hacia un servidor SCP.

Para tráfico directo

Aleatorización del número de secuencia TCP

Cada conexión TCP tiene dos ISN: uno generado por el cliente y otro generado por el servidor. El ASA aleatoriza el ISN del SYN de TCP que pasa en las direcciones entrantes y salientes.

Aleatorizar el ISN del host protegido evita que un atacante prediga el siguiente ISN para una nueva conexión y, potencialmente, secuestre la nueva sesión.

La aleatorización del número de secuencia inicial de TCP se puede desactivar si es necesario. Por ejemplo:

- Si otro firewall en línea también aleatoriza los números de secuencia iniciales, no es necesario que ambos firewalls realicen esta acción, aunque esta acción no afecte el tráfico.

- Si utiliza el multisalto de eBGP a través del ASA, y los pares de eBGP están utilizando MD5. La aleatorización interrumpe la suma de comprobación MD5.

- Si utilizamos un dispositivo WAAS que requiere que el ASA no aleatorice los números de secuencia de las conexiones.

Reducción de TTL

De manera predeterminada, no disminuye el TTL en el encabezado IP debido a que el ASA no aparece como un salto de router al hacer Traceroute.

dnsguard

Aplica una respuesta DNS por consulta. Puede activarse con el comando en el modo de configuración global.

ASA(config)#dns-guard

Configurar las verificaciones de fragmentación de la cadena de fragmentos

Para proporcionar una administración adicional de la fragmentación de paquetes y mejorar la compatibilidad con NFS, utilice el comando fragment en el modo de configuración global.

fragment reassembly { full | virtual } { size | chain | timeout limit } [ interface ]

Configurar la inspección de protocolo

Los motores de inspección son necesarios para los servicios que incorporan información de direccionamiento IP en el paquete de datos del usuario o que abren canales secundarios en puertos asignados dinámicamente. Estos protocolos requieren que el ASA realice una inspección profunda de paquetes en lugar de pasar el paquete por la ruta rápida. Como resultado, los motores de inspección pueden afectar el rendimiento general. Consulte la Guía de configuración de ASA 9.4 para obtener información detallada sobre la inspección del protocolo de capa de aplicación.

La inspección en ASA se puede habilitar usando este comando.

policy-map <Policy-map_name> class inspection_default inspect <Protocol> service-policy <Policy-map_name> interface <Interface_name> (Per Interface) service-policy <Policy-map_name> global (Globally)

De forma predeterminada, ASA tiene global_policy habilitado globalmente.

Configurar el reenvío por ruta inversa en modo de unidifusión

ip verify reverse-path interface <interface_name>

Cuando el tráfico se descarta debido a la verificación RPF, esto muestra el contador de caídas asp en los incrementos de ASA.

ASA(config)# show asp drop

Frame drop:

Invalid TCP Length (invalid-tcp-hdr-length) 21

Reverse-path verify failed (rpf-violated) 90

// Check Reverse path statistics

ASA(config)# sh ip verify statistics

interface inside: 11 unicast rpf drops

interface outside: 79 unicast rpf drops

Detección de amenazas

La detección de amenazas proporciona a los administradores de firewall las herramientas necesarias para identificar, comprender y detener los ataques antes de que lleguen a la infraestructura de red interna. Para hacerlo, la función depende de varios desencadenantes y estadísticas diferentes, que se describen con más detalle en estas secciones.

Consulte Funcionalidad y Configuración de la Detección de Amenazas ASA para obtener una explicación detallada sobre la Detección de Amenazas en ASA.

Filtro Botnet

El filtro de tráfico BotNet monitorea las solicitudes y respuestas del servidor de nombres de dominio (DNS) entre clientes DNS internos y servidores DNS externos. Cuando se procesa una respuesta DNS, el dominio asociado con la respuesta se compara con la base de datos de dominios maliciosos conocidos. Si hay una coincidencia, se bloquea el tráfico adicional a la dirección IP presente en la respuesta DNS.

El malware es un software malicioso que se instala en un host desconocido. El filtro de tráfico de Botnet puede detectar el malware que intenta realizar actividades de red, como el envío de datos privados (contraseñas, números de tarjetas de crédito, pulsaciones de teclas o datos exclusivos) cuando el malware inicia una conexión a una dirección IP incorrecta conocida. El filtrado de tráfico Botnet comprueba las conexiones entrantes y salientes con una base de datos dinámica de nombres de dominio y direcciones IP erróneos conocidos (la lista de bloqueados) y, a continuación, registra o bloquea cualquier actividad sospechosa.

También puede complementar la base de datos dinámica de Cisco con las direcciones de listas de bloqueados que elija agregándolas a una lista de bloqueos estáticos. Si la base de datos dinámica incluye direcciones de listas bloqueadas que cree que no se pueden bloquear, puede introducirlas manualmente en una lista estática de direcciones permitidas. Las direcciones de lista permitidas siguen generando mensajes de syslog, pero como sólo está dirigiendo mensajes de syslog de lista bloqueados, son informativos. Consulte Configuración del Filtrado de Tráfico Botnet para obtener información detallada.

Adiciones de caché ARP para subredes no conectadas

De manera predeterminada, el ASA no responde al ARP para direcciones IP de subred no conectadas directamente. Si tiene una IP NAT en ASA que no pertenece a la misma IP de subred de la interfaz ASA, puede tener que habilitar arp permit-nonconnected en ASA para proxy-ARP para la IP NATted.

arp permit-nonconnected

Siempre se recomienda tener el ruteo correcto en los dispositivos de flujo ascendente y descendente para que NAT funcione sin habilitar el comando anterior.

Inicio de sesión y monitoreo

Configurar SNMP

En esta sección se destacan varios métodos que se pueden utilizar para proteger la implementación de SNMP en los dispositivos ASA. Es fundamental fortalecer bien el SNMP, para proteger la confidencialidad, la integridad, y la disponibilidad de los datos de redes y de los dispositivos de redes por donde pasan los datos. SNMP le brinda una gran cantidad de información sobre el estado de los dispositivos de red. Esta información se puede proteger de usuarios malintencionados que deseen aprovechar estos datos para realizar ataques contra la red.

Identificaciones de comunidad SNMP

Las cadenas de comunidad son contraseñas que se aplican a un dispositivo ASA para restringir el acceso, tanto de solo lectura como de lectura y escritura, a los datos de SNMP en el dispositivo. Estas cadenas de comunidad, como todas las contraseñas, se pueden elegir cuidadosamente para asegurarse de que no son triviales. Las cadenas de comunidad se pueden cambiar a intervalos regulares y de acuerdo con las políticas de seguridad de la red. Por ejemplo, las cadenas se pueden cambiar cuando un administrador de red cambia de función o deja la empresa.

Activar el acceso de lectura de SNMP

snmp-server host <interface_name> <remote_ip_address>

Activar las notificaciones de SNMP

snmp-server enable traps all

Configurar Syslog

Se recomienda enviar la información de registro a un servidor syslog remoto. Esto hace posible correlacionar y auditar con más eficiencia los eventos de seguridad y redes en los dispositivos de redes.

Nota: Los mensajes de Syslog son transmitidos de manera no confiable por UDP y en texto sin formato.

Por esta razón, cualquier protección que una red ofrezca al tráfico de administración (por ejemplo, cifrado o acceso fuera de banda) se puede ampliar para incluir el tráfico syslog. Los registros se pueden configurar para enviarse a este destino desde ASA:

- ASDM

- Buffer

- Flash

- Correo electrónico

- Servidor FTP

- Servidor SNMP como notificaciones

- Servidor Syslog

Configurar el nivel de gravedad del registro de la consola

logging console critical

Syslog basado en TCP también está disponible. Todos los syslogs pueden enviarse al servidor syslog en texto simple o cifrado en el caso de TCP.

Texto simple

logging host interface_name syslog_ip [ tcp/ port

Cifrados

logging host interface_name syslog_ip [ tcp/ port | [ secure ]

Si no se puede establecer una conexión TCP con el servidor syslogs, se pueden denegar todas las conexiones nuevas. Puede cambiar este comportamiento predeterminado ingresando el comando logging permit-hostdown.

Configurar marcas de hora en mensajes de registro

La configuración de fechados de registro lo ayuda a correlacionar los eventos en los dispositivos de red. Es importante implementar una configuración correcta y constante de los fechados de registro para asegurarse de que pueda correlacionar los datos de registro.

logging timestamp

Para obtener información adicional relacionada con syslog, consulte Ejemplo de Configuración de Syslog de ASA.

Configurar NetFlow

A veces, usted puede necesitar identificar y determinar rápidamente el origen del tráfico de la red, especialmente durante una respuesta a un incidente o un rendimiento deficiente de la red. Netflow permite ver todo el tráfico en la red. Además, Netflow se puede implementar con colectores que pueden proporcionar tendencia a largo plazo y análisis automatizado.

Cisco ASA admite los servicios de la versión 9 de NetFlow. Las implementaciones de ASA y ASASM de NSEL proporcionan un método de seguimiento de flujo de IP con estado que exporta solo los registros que indican eventos significativos en un flujo. En el seguimiento de flujo con estado, los flujos rastreados pasan por una serie de cambios de estado. Los eventos de NSEL se utilizan para exportar datos sobre el estado del flujo y se activan por el evento que causó el cambio de estado.

Consulte la Guía de Implementación de NetFlow de Cisco ASA para obtener más información sobre Netflow en ASA:

Proteger la configuración

Contraseñas en la configuración

Todas las contraseñas y claves están cifradas u ofuscadas. El comando show running-config no revela las contraseñas reales.

Dicha copia de respaldo no se puede utilizar para la copia de respaldo/restauración en ASA. La copia de seguridad que se toma para restaurar se realizaría usando el comando more system:running-config. Las contraseñas de configuración de ASA se pueden cifrar utilizando una frase de contraseña principal. Consulte Cifrado de Contraseña para obtener información detallada.

Servicio de recuperación de contraseña

Si se inhabilita, se puede inhabilitar el mecanismo de recuperación de contraseña y deshabilitar el acceso a ROMMON. El único medio de recuperación de contraseñas perdidas u olvidadas puede ser que ROMMON borre todos los sistemas de archivos, incluidos los archivos de configuración y las imágenes. Puede hacer una copia de seguridad de su configuración y tener un mecanismo para restaurar imágenes desde la línea de comandos de ROMMON.

Troubleshoot

No hay información disponible sobre resolución de problemas.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

02-Aug-2023 |

Texto alternativo agregado.

Título actualizado, Introducción, SEO, Traducción automática, Requisitos de estilo, Gramática, Ortografía y Formato. |

1.0 |

17-Sep-2015 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Srinivasa MunagalaCisco TAC Engineer

- Dinkar SharmaCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios